Vol d’accès physique

Les serrures gardent les gens honnêtes honnêtes — Dicton populaire (1912)

The Problem

Quelqu'un vole votre serveur, votre disque de sauvegarde ou votre ancien matériel. Les mots de passe du système d'exploitation n'offrent aucune protection contre l'accès physique : ils démarrent à partir d'un port USB, contournent l'authentification, montent des disques et copient tout. Les données clients, les informations d’identification, les bases de données ont disparu. Les centres de données sont régulièrement victimes de vols. Le déclassement crée une exposition.

- Les serveurs volés restent compromis si le cryptage est incomplet

- Les procédures de déclassement ignorent souvent complètement les étapes de chiffrement

- La suppression de fichiers n'efface pas les données, supprime simplement les entrées

- Sauvegardes de bases de données fréquemment stockées non cryptées dans des emplacements sécurisés

- Les meilleures pratiques du secteur exigent le chiffrement au repos des données

Morgan Stanley a embauché des déménageurs pour démanteler les centres de données en 2016. [1] Des disques durs contenant 15 millions de dossiers clients ont été vendus aux enchères en ligne, non cryptés. [2] 35 millions de dollars d'amende. La plupart des appareils n'ont jamais été récupérés.

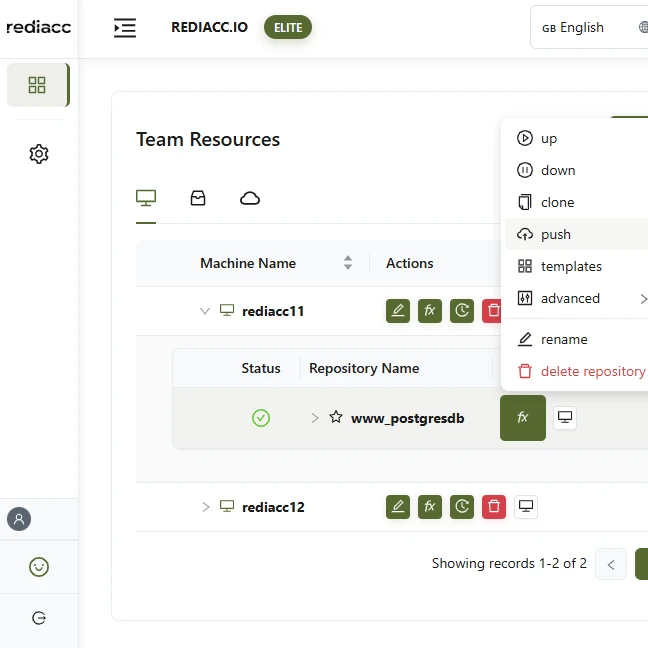

Chiffrement complet sans connaissance

Chaque référentiel chiffré avec son propre mot de passe. Chaque fichier, conteneur, configuration, base de données et sauvegarde est protégé. Vous seul détenez la clé de chiffrement par dépôt. Matériel volé = blobs cryptés sans valeur.

- Véritable connaissance zéro par chiffrement de dépôt que vous contrôlez

- Cryptage de niveau militaire sur l'infrastructure complète et les sauvegardes

- Le vol physique devient sans valeur Les données cryptées n'ont aucune valeur

- Chiffrement prouvable depuis le déploiement jusqu'à la mise hors service et l'élimination

- Conçu dès le départ en tenant compte des exigences de conformité