ランサムウェアのターゲットのバックアップ

ラクダを結び、アッラーを信頼してください —預言者ムハンマド、スナン・アト・ティルミディ (2517)

The Problem

ランサムウェア攻撃者はバックアップ インフラストラクチャをターゲットにし、コピーを削除または上書きしてリカバリを不可能にします。 共有資格情報を使用して同じクラウド アカウントにバックアップを作成すると、攻撃者は数か月分の履歴を削除できます。 不変のバックアップであっても、管理者アクセスでは失敗します。 クリーンなバックアップは気づかないうちに消えてしまいます。

- ランサムウェア攻撃の 94% はバックアップ インフラストラクチャを標的としています

- 攻撃者はクリーンなバックアップが上書きされるまで数週間待機する

- 攻撃者が管理者の資格情報を持っている場合、不変バックアップは失敗します

- バックアップを削除すると、身代金を要求された後でも回復パスがなくなる

- プロバイダーのバックアップが暗号化されているため、プロバイダーは復元を支援できません

不変のバックアップ保護

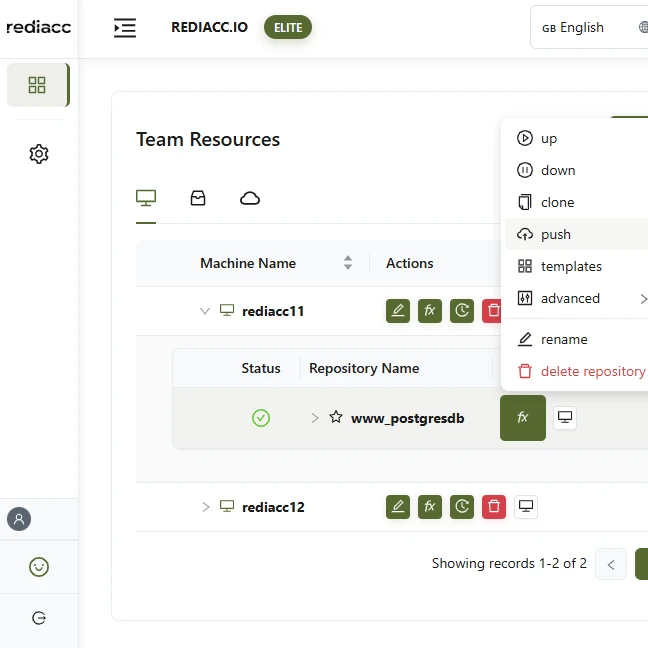

Rediacc は、管理上ではなく、ストレージ レベルで不変の暗号化されたバックアップ コピーを保存します。 攻撃者がインフラストラクチャ トークンや管理者の資格情報を侵害したとしても、暗号化されたデータを読み取ることのみが可能であり、バージョンを変更、削除、または上書きすることはできません。 パスワードで暗号化されたスナップショットは、攻撃者にとっては無価値のままです。

- 暗号化されたバックアップは、資格情報が完全に侵害されても存続します

- トークンの不変性により、管理者アクセスによる削除が防止されます

- 以前のバージョンはそのまま残り、無期限に暗号化されます

- インフラストラクチャが完全に侵害された後でも復旧は可能

- 身代金の支払いは不要で、バックアップはお客様の管理下に残ります