Резервные копии нацелены на программы-вымогатели

Привяжите своего верблюда и доверьтесь Аллаху — Пророк Мухаммад, Сунан ат-Тирмизи (2517)

The Problem

Злоумышленники, использующие программы-вымогатели, нацелены на инфраструктуру резервного копирования, удаляя или перезаписывая копии, чтобы исключить возможность восстановления. Резервные копии в одной облачной учетной записи с общими учетными данными позволяют злоумышленникам удалять месяцы истории. Даже неизменяемые резервные копии не работают при доступе администратора. Чистые резервные копии исчезают прежде, чем вы это заметите.

- Девяносто четыре процента атак программ-вымогателей нацелены на инфраструктуру резервного копирования.

- Злоумышленники ждут неделями, гарантируя, что чистые резервные копии будут перезаписаны

- Неизменяемые резервные копии терпят неудачу, если у злоумышленников есть учетные данные администратора

- Удаление резервной копии исключает пути восстановления даже после выкупа

- Зашифрованные резервные копии поставщиков означают, что поставщики не могут помочь восстановить

Исследование Sophos, проведенное в 2024 году, показало, что 94% жертв программ-вымогателей использовали резервные копии, причем 57% из них добились успеха. [1] Когда резервные копии подвергаются риску, средние затраты на восстановление достигают 3 миллионов долларов США — в восемь раз выше. [2]

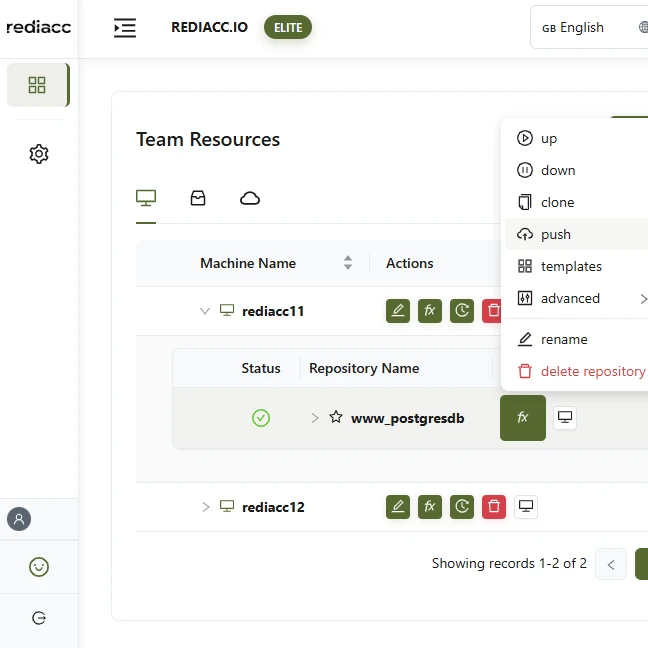

Неизменяемая защита резервных копий

Rediacc хранит зашифрованные резервные копии, неизменяемые на уровне хранилища, а не административно. Даже если злоумышленники скомпрометируют токены инфраструктуры или учетные данные администратора, они смогут только читать зашифрованные данные, но не смогут изменять, удалять или перезаписывать версии. Снимки, зашифрованные вашим паролем, остаются бесполезными для злоумышленников.

- Зашифрованные резервные копии выдерживают даже полную компрометацию учетных данных.

- Неизменяемость токена предотвращает удаление с доступом администратора.

- Предыдущие версии остаются нетронутыми и зашифрованы на неопределенный срок.

- Восстановление возможно после полной компрометации инфраструктуры

- Никаких выкупов не требуется. Резервные копии остаются под вашим контролем.