Vendor Lock-In-Falle

Legen Sie nicht alles auf eine Karte – Cervantes (1605) / Carnegie (1885)

The Problem

Sie haben auf einen Cloud-Anbieter gesetzt. Wenn sie scheitern, scheitern Sie mit ihnen. Keine Sicherung. Kein Failover. Keine Wahl. Die Bindung an einen Anbieter ist nicht nur teuer, sondern auch ein Single Point of Failure, der Ihren gesamten Betrieb lahmlegt.

- Der Ausfall am 22. Oktober dauerte weltweit fünfzehn Stunden

- Regionale Ausfälle führen dazu, dass die Produktionssicherung gleichzeitig ausfällt

- Organisationen mit mehreren Regionen blieben online in einer einzigen Cloud

- Wenn Cloud-Anbieter ausfallen, benötigen sie einen alternativen Betrieb

- Durch die Anbieterbindung entfallen die erforderlichen Failover-Optionen

20. Oktober 2025. Der DNS-Fehler von AWS US-EAST-1 dauerte 15 Stunden. [1] Coinbase, Fortnite, Signal, Zoom – offline. AWS-gesperrte Organisationen hatten keine Optionen. Bei Architekturen mit mehreren Regionen erfolgt automatisch ein Failover. [2] Eine einzelne Cloud ist ein einzelner Fehlerpunkt.

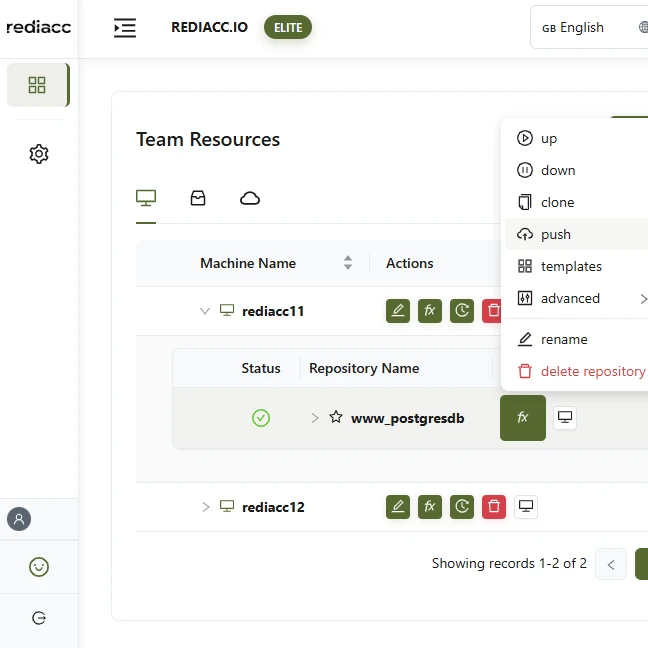

Echte Multi-Cloud-Redundanz

Rediacc verpackt Ihr komplettes System in einem einzigen tragbaren Repository. Bereitstellung auf AWS, Azure, Google Cloud oder Bare Metal – ohne Änderungen. Wenn ein Anbieter ausfällt, sind Sie bereits woanders unterwegs. Ein Failover dauert Minuten, nicht Stunden. Die Infrastruktur wird niemals von der Betriebszeit eines Anbieters beeinträchtigt.

- Stellen Sie es überall bereit und überstehen Sie Ausfälle beim Betrieb mehrerer Clouds

- Wenn Cloud-Anbieter scheitern, gibt es bereits laufende Alternativen

- Failover zwischen Anbietern in Minuten getestet und validiert

- Echte Multi-Cloud ohne separate Infrastrukturversionen

- Testen Sie das Failover, bevor es funktioniert