Fidye Yazılımı Yedeklemeleri Hedefliyor

Devenizi bağlayın ve Allah'a güvenin — Peygamber Muhammed, Sünen et-Tirmizi (2517)

The Problem

Fidye yazılımı saldırganları, kurtarmayı ortadan kaldırmak için kopyaları silerek veya üzerine yazarak yedekleme altyapısını hedefler. Paylaşılan kimlik bilgileriyle aynı bulut hesabındaki yedeklemeler, saldırganların aylarca süren geçmişi silmesine olanak tanır. Değişmez yedeklemeler bile yönetici erişimiyle başarısız olur. Temiz yedeklemeler siz farkına varmadan kaybolur.

- Fidye yazılımı saldırılarının yüzde doksan dördü yedekleme altyapısını hedef alıyor

- Saldırganlar temiz yedeklerin üzerine yazılmasını sağlamak için haftalarca bekler

- Saldırganların yönetici kimlik bilgileri olduğunda değişmez yedeklemeler başarısız olur

- Yedeklemeyi silme, fidye sonrasında bile kurtarma yollarını ortadan kaldırır

- Şifrelenmiş sağlayıcı yedeklemeleri, sağlayıcıların geri yüklemeye yardımcı olamayacağı anlamına gelir

2024 yılında yapılan bir Sophos araştırması, fidye yazılımı kurbanlarının %94'ünün yedeklemeleri hedeflediğini ve %57'sinin başarılı olduğunu ortaya çıkardı. [1] Yedeklemelerin güvenliği ihlal edildiğinde, ortalama kurtarma maliyetleri 3 milyon dolara ulaşıyor; bu da sekiz kat daha fazla. [2]

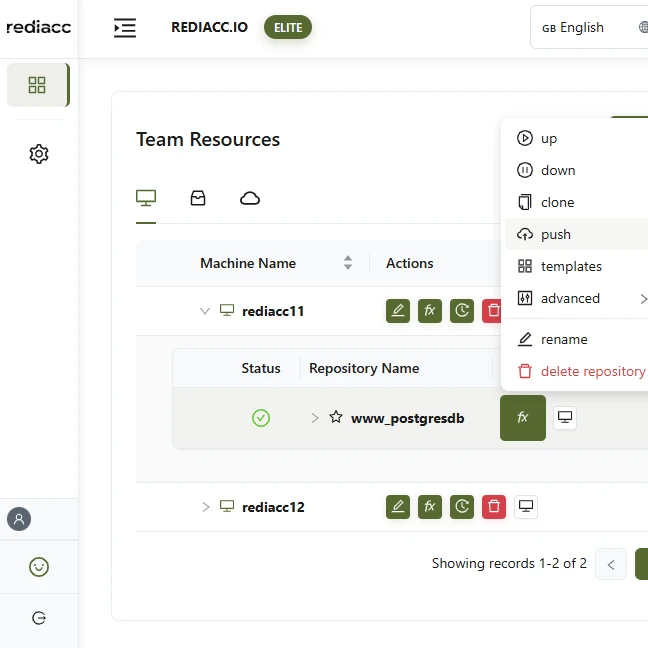

Değişmez Yedekleme Koruması

Rediacc, şifrelenmiş yedek kopyaları yönetimsel olarak değil, depolama düzeyinde değiştirilemez şekilde saklar. Saldırganlar altyapı belirteçlerini veya yönetici kimlik bilgilerini tehlikeye atsa bile yalnızca şifrelenmiş verileri okuyabilir; sürümleri değiştiremez, silemez veya üzerine yazamaz. Parolanızla şifrelenen anlık görüntüler, saldırganlar için değersiz kalır.

- Şifrelenmiş yedeklemeler, kimlik bilgilerinin tamamen tehlikeye atılması durumunda bile hayatta kalır

- Belirtecin değişmezliği, yönetici erişimiyle silinmeyi önler

- Önceki sürümler bozulmadan kalır ve süresiz olarak şifrelenir

- Altyapının tamamen tehlikeye atılmasından sonra kurtarma mümkün

- Fidye ödemesine gerek yok, yedeklemeler sizin kontrolünüz altında