ИИ-атаки движутся со скоростью машины

Если ты знаешь врага и знаешь себя, тебе нечего бояться результата ста сражений — Сунь-цзы, Искусство войны

The Problem

ИИ-атакующие взламывают системы за минуты. Автономные агенты работают на 80-90% автономно, совершая тысячи запросов в секунду. Время до эксплуатации новых уязвимостей сократилось с 32 дней до всего 5 дней.

- ИИ-агенты взламывают организации на 80-90% автономно с минимальным человеческим руководством

- Исследователи безопасности зафиксировали время прорыва в 51 секунду от первоначального доступа до латерального движения

- Время до эксплуатации новых уязвимостей сократилось с 32 дней до 5 дней

- Девяносто семь процентов организаций рассматривают ИИ-пентестирование

- ИИ совершает тысячи разведывательных запросов в секунду, превосходя человеческую скорость

В ноябре 2025 года крупная ИИ-компания раскрыла, что государственные хакеры вооружили ИИ-ассистента для атаки примерно 30 организаций, успешно взломав 4. ИИ работал на 80-90% автономно с примерно 20 минутами человеческого контроля. [1] [2] Отдельно, open-source фреймворк атак ИИ вооружил критические уязвимости нулевого дня в широко используемом сетевом устройстве менее чем за 10 минут после публичного раскрытия. [3] [4]

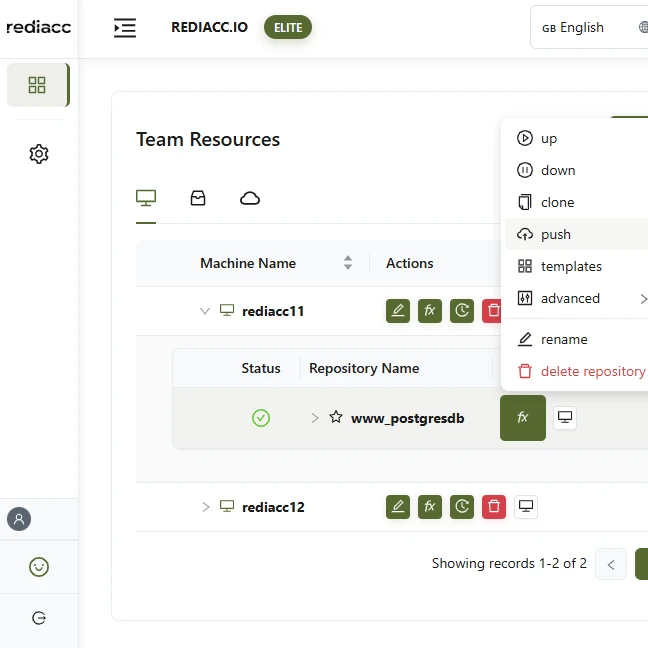

Соответствие скорости машины с тестированием на основе клонов

Клонируйте продакшен за секунды с нулевым копированием. Запускайте атакующие инструменты ИИ на изолированных клонах на полной скорости. Эфемерные среды автоматически уничтожаются после каждого цикла тестирования.

- Клонирование с нулевым копированием создаёт тестовые цели, идентичные продакшену, за секунды

- Безопасный запуск атакующих инструментов ИИ на полной скорости на изолированных клонах

- Эфемерные среды автоматически очищаются после каждого цикла тестирования безопасности

- Тестирование на реальных данных и конфигурациях продакшена, а не на устаревших копиях

- Мультиоблачная портативность позволяет тестировать на различных инфраструктурных целях