Rediacc-Plattform Benutzerhandbuch

Überblick

Rediacc ist eine Cloud-Plattform, die KI-gestützte Backup-Dienste anbietet.

Dieses Handbuch beschreibt die grundlegende Verwendung der Weboberfläche unter https://www.rediacc.com/.

Zweck dieses Handbuchs

- Neuen Benutzern helfen, sich schnell an die Plattform anzupassen

- Grundfunktionen (Ressourcenverwaltung, Backup) Schritt für Schritt erklären

1. Kontoerstellung und Anmeldung

1.1 Registrierung

Um die Rediacc-Plattform nutzen zu können, müssen Sie zunächst ein Konto erstellen.

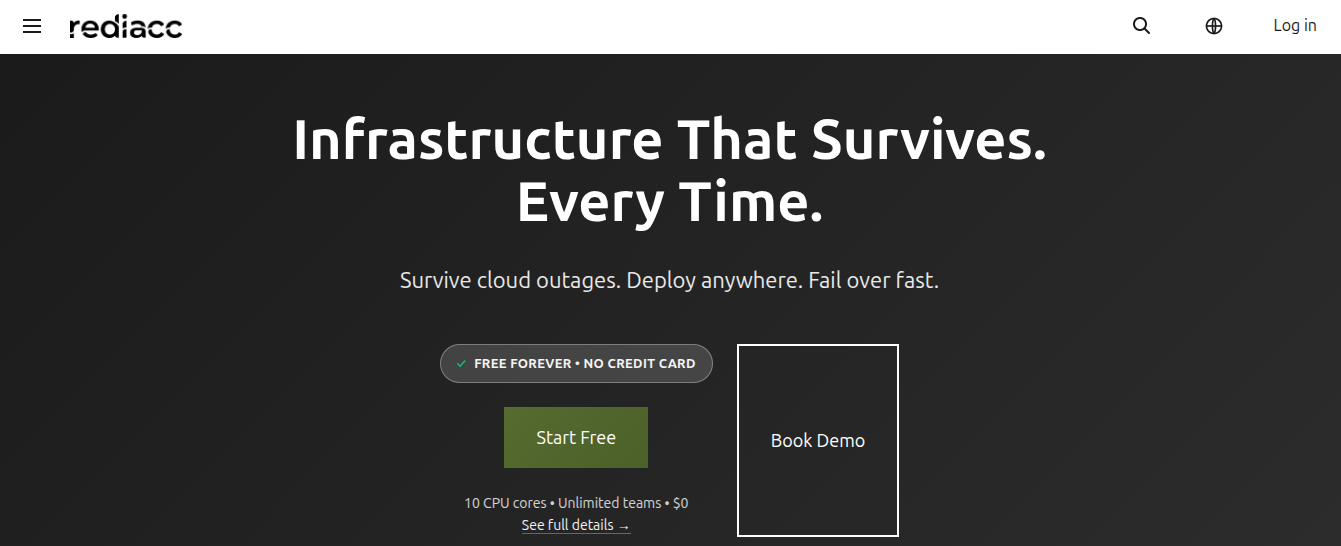

(Abbildung 1: Hauptanmeldeseite mit den wichtigsten Funktionen der Rediacc-Plattform)

(Abbildung 1: Hauptanmeldeseite mit den wichtigsten Funktionen der Rediacc-Plattform)

- Navigieren Sie in Ihrem Browser zu https://www.rediacc.com/.

- Klicken Sie auf die Schaltfläche Anmelden in der oberen rechten Ecke der Seite.

- Wählen Sie Loslegen für kostenlosen Zugang oder Demo anfragen für eine Demonstration.

Tipp: Sie können ein kostenloses Konto ohne Kreditkarte erstellen. Beinhaltet 10 CPU-Kerne und unbegrenzte Teams.

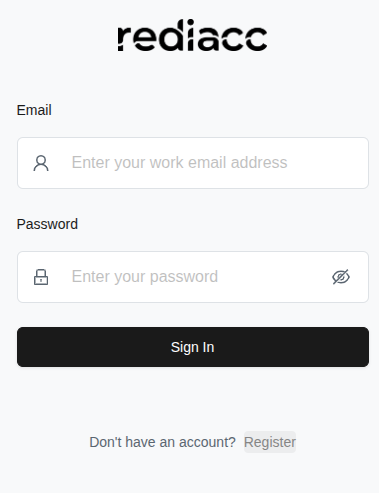

(Abbildung 2: Anmeldebildschirm für bestehende Benutzer)

(Abbildung 2: Anmeldebildschirm für bestehende Benutzer)

-

Falls Sie kein Konto haben, klicken Sie auf den Link Registrieren, um ein neues Konto zu erstellen.

-

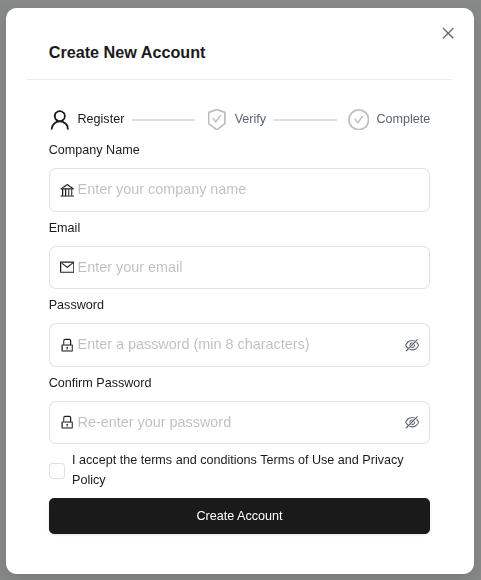

Füllen Sie die folgenden Informationen im Formular aus:

- Organisationsname: Geben Sie Ihren Organisationsnamen ein

- E-Mail: Geben Sie eine gültige E-Mail-Adresse ein

- Passwort: Erstellen Sie ein Passwort mit mindestens 8 Zeichen

- Passwort bestätigen: Geben Sie das Passwort erneut ein

(Abbildung 3: Schritt-für-Schritt-Formular für neue Benutzerregistrierung - Registrieren > Verifizieren > Abschließen)

(Abbildung 3: Schritt-für-Schritt-Formular für neue Benutzerregistrierung - Registrieren > Verifizieren > Abschließen)

- Aktivieren Sie das Kontrollkästchen, um die Nutzungsbedingungen und Datenschutzrichtlinie zu akzeptieren.

- Klicken Sie auf die Schaltfläche Konto erstellen.

Tipp: Das Passwort muss mindestens 8 Zeichen lang und stark sein. Alle Felder sind erforderlich.

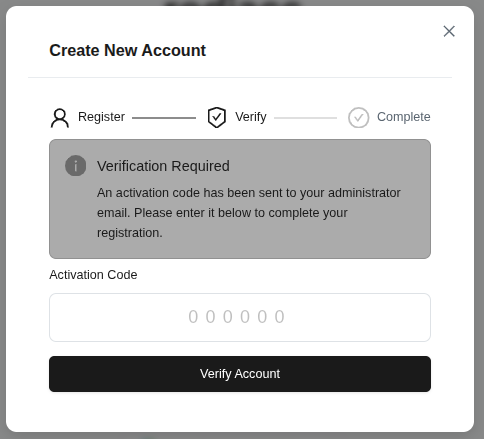

- Geben Sie den 6-stelligen Verifizierungscode, der an Ihre E-Mail gesendet wurde, der Reihe nach in die Felder ein.

- Klicken Sie auf die Schaltfläche Konto verifizieren.

(Abbildung 4: Fenster zur Eingabe des an den Administrator gesendeten Aktivierungscodes)

(Abbildung 4: Fenster zur Eingabe des an den Administrator gesendeten Aktivierungscodes)

Tipp: Der Verifizierungscode ist zeitlich begrenzt gültig. Falls Sie den Code nicht erhalten, überprüfen Sie Ihren Spam-Ordner.

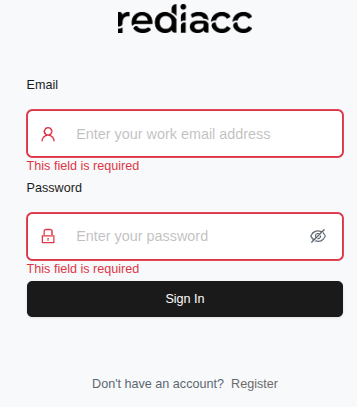

1.2 Anmelden

Nach der Kontoerstellung können Sie sich bei der Plattform anmelden.

- Füllen Sie das Feld E-Mail aus (erforderlich wenn eine rote Warnung erscheint).

- Füllen Sie das Feld Passwort aus.

- Klicken Sie auf die Schaltfläche Anmelden.

(Abbildung 5: Anmeldeformular - Fehlermeldungen werden mit rotem Rahmen markiert)

(Abbildung 5: Anmeldeformular - Fehlermeldungen werden mit rotem Rahmen markiert)

Tipp: Wenn die Fehlermeldung “Dieses Feld ist erforderlich” lautet, füllen Sie die leeren Felder aus. Kontaktieren Sie den Administrator bei vergessenem Passwort.

- Nach erfolgreicher Anmeldung werden Sie zum Armaturenbrett-Bildschirm weitergeleitet.

(Abbildung 6: Haupt-Dashboard nach erfolgreicher Anmeldung - Organisation, Maschinen und Einstellungen Menüs in der linken Seitenleiste)

(Abbildung 6: Haupt-Dashboard nach erfolgreicher Anmeldung - Organisation, Maschinen und Einstellungen Menüs in der linken Seitenleiste)

Tipp: Das Dashboard aktualisiert sich automatisch. Sie können die Seite mit F5 für aktuelle Informationen aktualisieren.

2. Schnittstellenübersicht

Nach der Anmeldung besteht der Bildschirm aus diesen Hauptbereichen:

- Organisation: Benutzer, Teams und Zugriffskontrolle

- Maschinen: Server- und Repository-Verwaltung

- Einstellungen: Profil- und Systemeinstellungen

- Speicher: Speicherbereichsverwaltung

- Anmeldeinformationen: Zugangsdaten

- Warteschlange: Auftragswarteschlangenverwaltung

- Prüfung: System-Prüfprotokolle

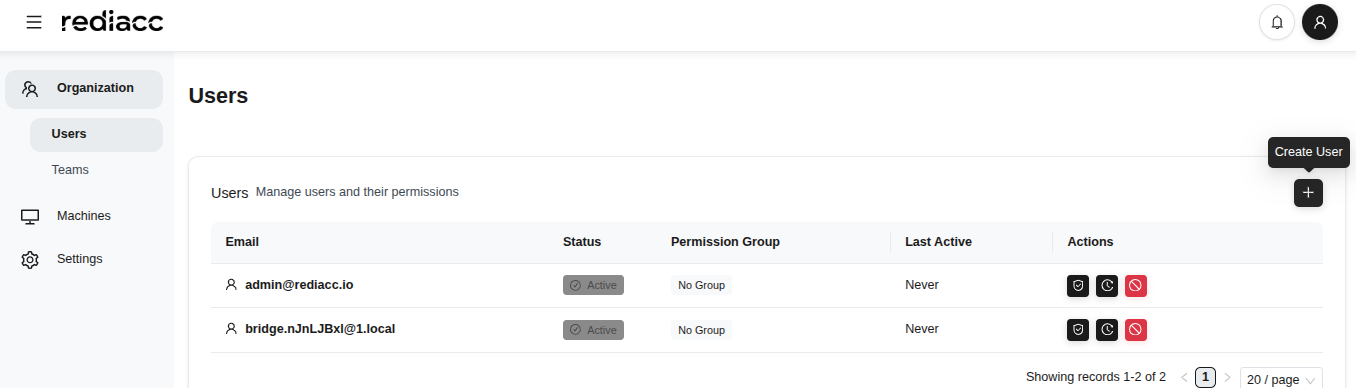

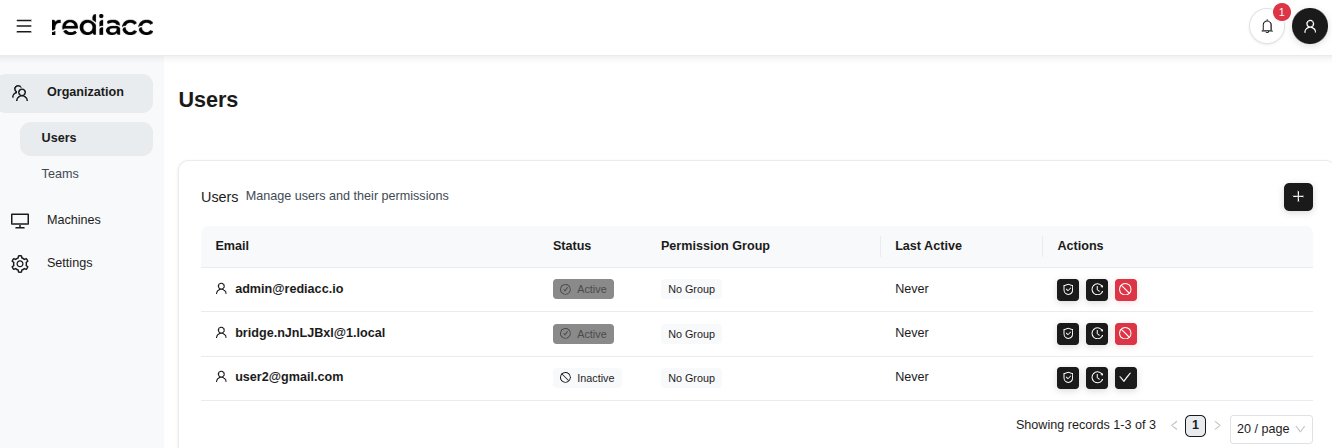

2.1 Organisation - Benutzer

Die Benutzerverwaltung ermöglicht Ihnen, den Zugang zur Plattform für Personen in Ihrer Organisation zu kontrollieren.

2.1.1 Benutzer hinzufügen

- Klicken Sie in der linken Seitenleiste auf Organisation > Benutzer.

- Zeigen Sie die Liste aller Benutzer im Tabellenformat an.

- Jede Benutzerzeile zeigt E-Mail, Status (Aktiv/Inaktiv), Berechtigungen und letzte Aktivitätszeit an.

(Abbildung 7: Benutzerbereich unter Organisation - alle Benutzerinformationen werden angezeigt)

(Abbildung 7: Benutzerbereich unter Organisation - alle Benutzerinformationen werden angezeigt)

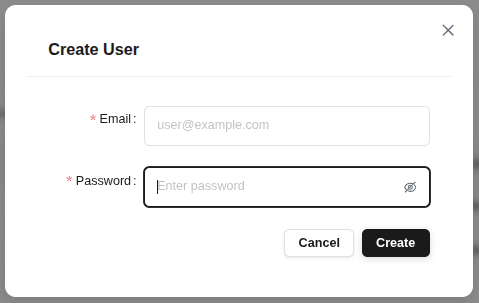

- Klicken Sie auf das ”+” Symbol in der oberen rechten Ecke.

- Klicken Sie auf die Schaltfläche Benutzer erstellen und füllen Sie das Formular aus:

- E-Mail: Geben Sie die E-Mail-Adresse des Benutzers ein

- Passwort: Geben Sie ein temporäres Passwort ein

(Abbildung 8: Modal-Fenster zum Hinzufügen eines neuen Benutzers - einfaches und schnelles Benutzer-Erstellungsformular)

(Abbildung 8: Modal-Fenster zum Hinzufügen eines neuen Benutzers - einfaches und schnelles Benutzer-Erstellungsformular)

- Klicken Sie auf die Schaltfläche Erstellen.

Tipp: Anmeldedaten sollten dem erstellten Benutzer sicher mitgeteilt werden. Eine Passwortänderung bei der ersten Anmeldung wird empfohlen.

(Abbildung 9: Alle aktiven und inaktiven Benutzer auf der Benutzerverwaltungsseite)

(Abbildung 9: Alle aktiven und inaktiven Benutzer auf der Benutzerverwaltungsseite)

Tipp: Die Seite zeigt automatisch 20 Einträge an. Verwenden Sie die Seitennavigation für weitere Einträge.

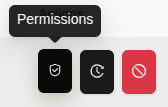

2.1.2 Benutzerberechtigungen zuweisen

Sie können Zugriffsrechte verwalten, indem Sie Benutzern bestimmte Berechtigungsgruppen zuweisen.

- Wählen Sie einen Benutzer aus der Registerkarte Organisation > Benutzer.

- Klicken Sie auf das Schild-Symbol in der Aktionsspalte (Berechtigungen zuweisen).

(Abbildung 10: Symbolanzeige der Benutzeraktionen - jedes Symbol repräsentiert eine andere Aktion)

(Abbildung 10: Symbolanzeige der Benutzeraktionen - jedes Symbol repräsentiert eine andere Aktion)

- Wählen Sie eine Berechtigungsgruppe aus dem Formular.

- Die Anzahl der Benutzer und Berechtigungen in der Gruppe wird neben dem Benutzer angezeigt.

- Klicken Sie auf die Schaltfläche Berechtigungen zuweisen, um die Änderungen zu speichern.

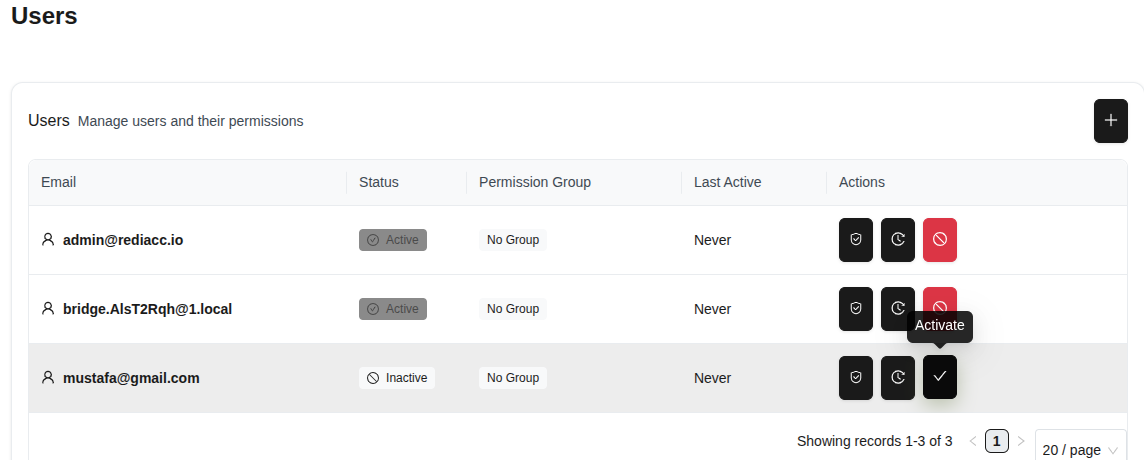

(Abbildung 11: Modal zur Zuweisung einer Berechtigungengruppe an den ausgewählten Benutzer - Dropdown mit verfügbaren Gruppen)

(Abbildung 11: Modal zur Zuweisung einer Berechtigungengruppe an den ausgewählten Benutzer - Dropdown mit verfügbaren Gruppen)

Tipp: Einige Berechtigungengruppen sind vom System festgelegt und können nicht geändert werden.

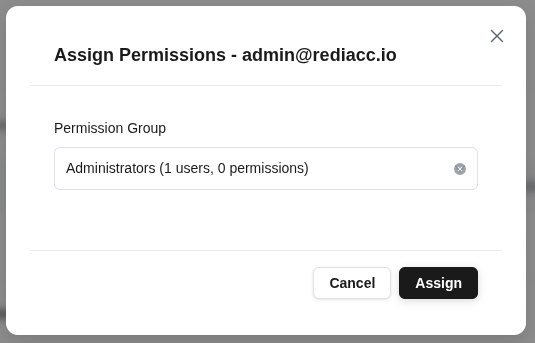

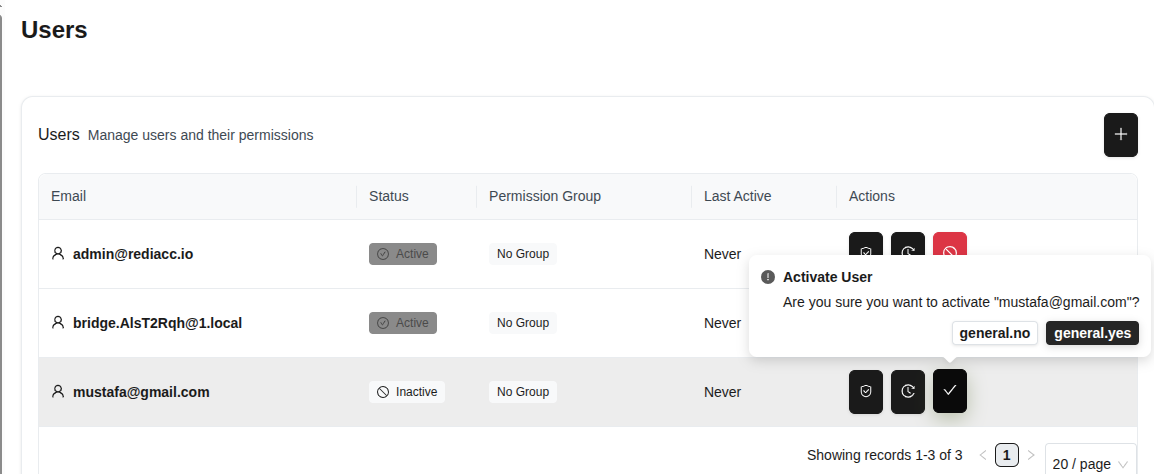

2.1.3 Benutzeraktivierung

Sie können deaktivierte Benutzer reaktivieren.

- Finden Sie den Benutzer mit inaktivem Status in der Benutzer-Liste.

- Klicken Sie auf das rote Symbol in der Aktionsspalte.

(Abbildung 12: Aktivieren eines inaktiven Benutzers)

(Abbildung 12: Aktivieren eines inaktiven Benutzers)

- Klicken Sie auf die Schaltfläche Ja im Bestätigungsfenster.

(Abbildung 13: Modal-Fenster zur Bestätigung der Benutzeraktivierung)

(Abbildung 13: Modal-Fenster zur Bestätigung der Benutzeraktivierung)

Tipp: Diese Aktion ist umkehrbar. Sie können den Benutzer auf die gleiche Weise deaktivieren.

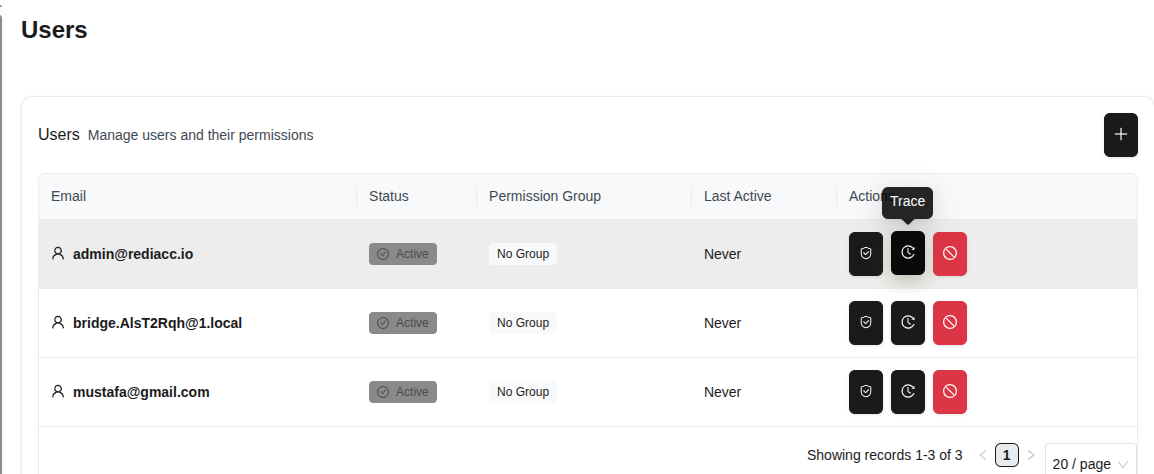

2.1.4 Benutzer-Trace

Sie können die Trace-Funktion verwenden, um Benutzeraktivitäten zu überwachen.

- Wählen Sie einen Benutzer und klicken Sie auf das Zahnrad-Symbol in der Aktionsspalte.

- Klicken Sie auf die Option Verfolgen, um die Aktivitätshistorie des Benutzers zu öffnen.

(Abbildung 14: Benutzeraktivitäts-Trace-Option)

(Abbildung 14: Benutzeraktivitäts-Trace-Option)

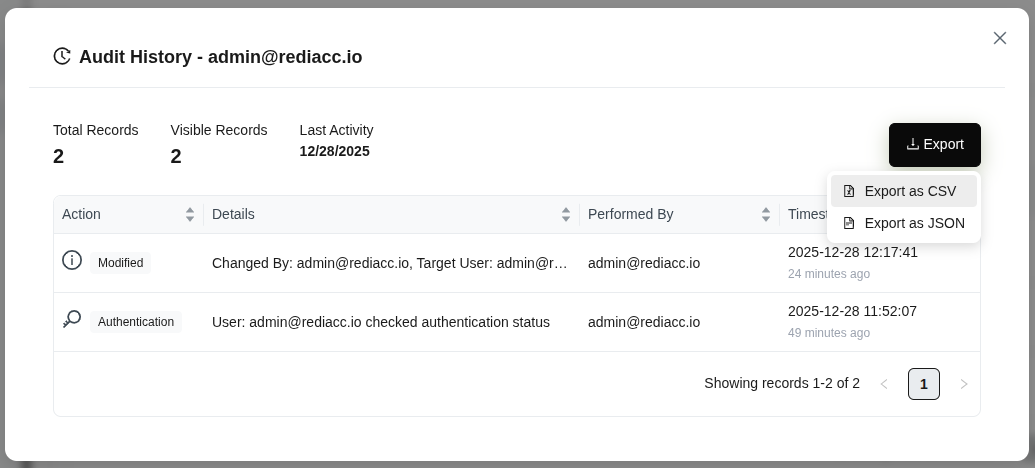

- Die vergangenen Aktivitäten des Benutzers werden auf dem geöffneten Bildschirm aufgelistet.

- Statistiken werden oben angezeigt: Gesamteinträge, Angezeigte Einträge, Letzte Aktivität.

- Klicken Sie auf die Schaltfläche Exportieren und wählen Sie das Format: Als CSV exportieren oder Als JSON exportieren.

(Abbildung 15: Vollständige Aktivitätshistorie des Benutzers - Statistiken, Details und Export-Optionen)

(Abbildung 15: Vollständige Aktivitätshistorie des Benutzers - Statistiken, Details und Export-Optionen)

Tipp: Exportieren Sie regelmäßig Audit-Daten, um Sicherheits- und Compliance-Aufzeichnungen zu führen. Das CSV-Format kann in Excel geöffnet werden.

2.2 Organisation - Teams

Teams ermöglichen es Ihnen, Benutzer zu gruppieren und Massenzugriff auf Ressourcen zu gewähren.

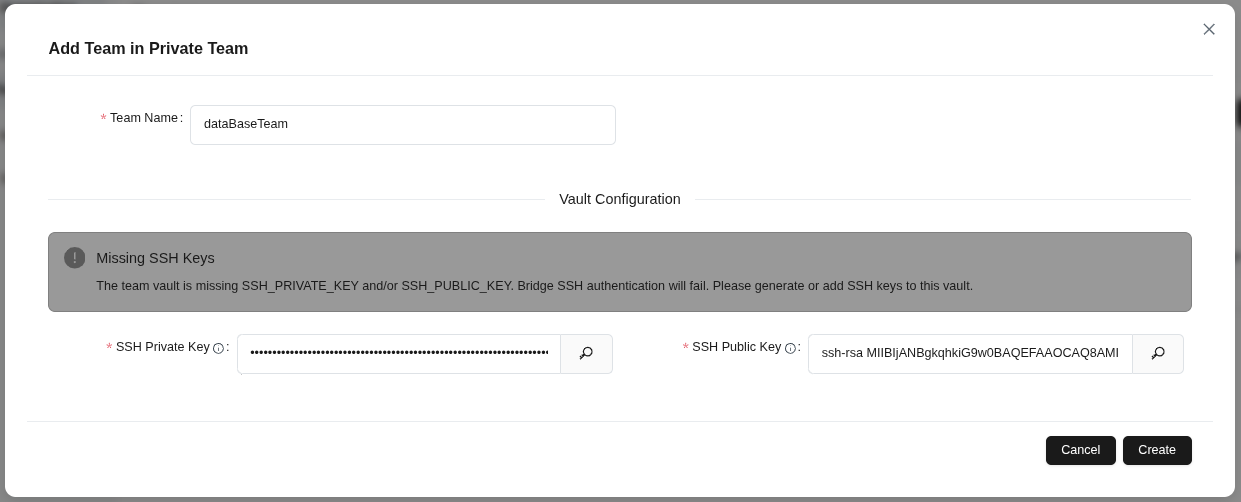

2.2.1 Teams erstellen

- Gehen Sie zur Registerkarte Organisation > Mannschaften.

- Klicken Sie auf die Schaltfläche ”+”.

- Geben Sie Ihren Teamnamen in das Feld Teamname ein.

- Füllen Sie die Felder Privater SSH-Schlüssel und Öffentlicher SSH-Schlüssel im Abschnitt Tresorkonfiguration aus.

(Abbildung 16: Erstellen eines neuen Teams innerhalb von “Private Team”)

(Abbildung 16: Erstellen eines neuen Teams innerhalb von “Private Team”)

- Klicken Sie auf die Schaltfläche Erstellen, um das Team zu speichern.

Tipp: SSH-Schlüssel sind für die Bridge-SSH-Authentifizierung erforderlich. Wenn Sie eine Warnung über fehlende Schlüssel erhalten, stellen Sie beide Schlüssel bereit.

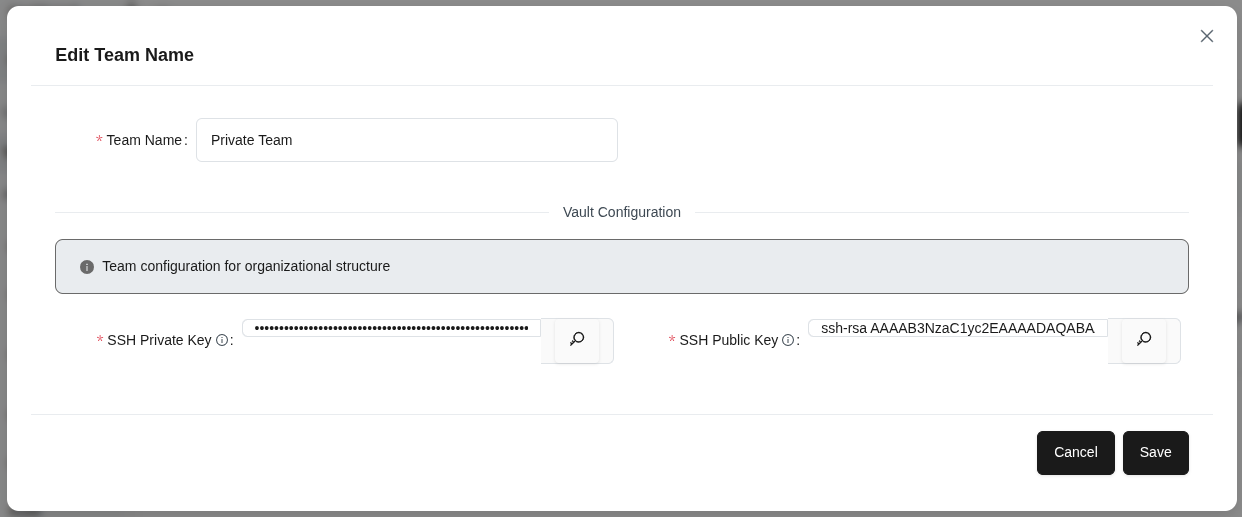

2.2.2 Team bearbeiten

- Klicken Sie auf das Stift-Symbol neben dem Team, das Sie bearbeiten möchten.

- Ändern Sie bei Bedarf den Teamnamen im Feld Teamname.

- Aktualisieren Sie die SSH-Schlüssel im Abschnitt Tresorkonfiguration.

- Klicken Sie auf die Schaltfläche Speichern, um Änderungen anzuwenden.

(Abbildung 17: Bearbeiten der Informationen eines bestehenden Teams)

(Abbildung 17: Bearbeiten der Informationen eines bestehenden Teams)

Tipp: Die Team-Konfiguration wird für die Organisationsstruktur verwendet. Änderungen gelten für alle Teammitglieder.

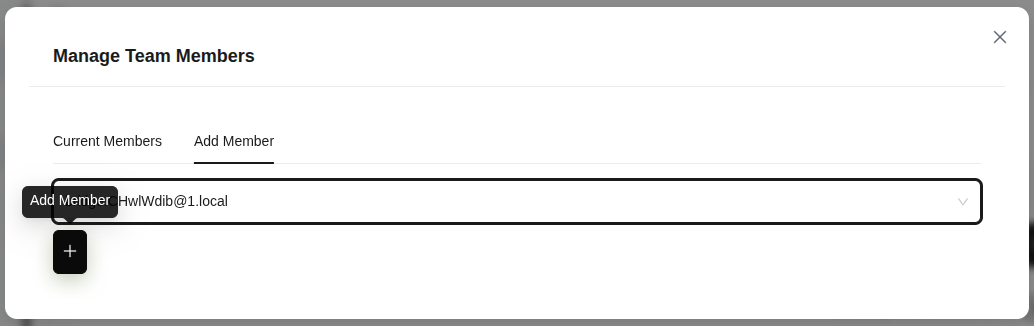

2.2.3 Teammitglieder-Verwaltung

- Wählen Sie ein Team und klicken Sie auf das Benutzer-Symbol.

- Sehen Sie bereits zum Team zugewiesene Mitglieder im Tab Aktuelle Mitglieder.

- Wechseln Sie zum Tab Mitglied hinzufügen.

- Geben Sie eine E-Mail-Adresse ein oder wählen Sie einen Benutzer aus dem Dropdown.

- Klicken Sie auf die Schaltfläche ”+”, um das Mitglied zum Team hinzuzufügen.

(Abbildung 18: Teammitglieder-Verwaltungspanel)

(Abbildung 18: Teammitglieder-Verwaltungspanel)

Tipp: Sie können dasselbe Mitglied mehreren Teams zuweisen.

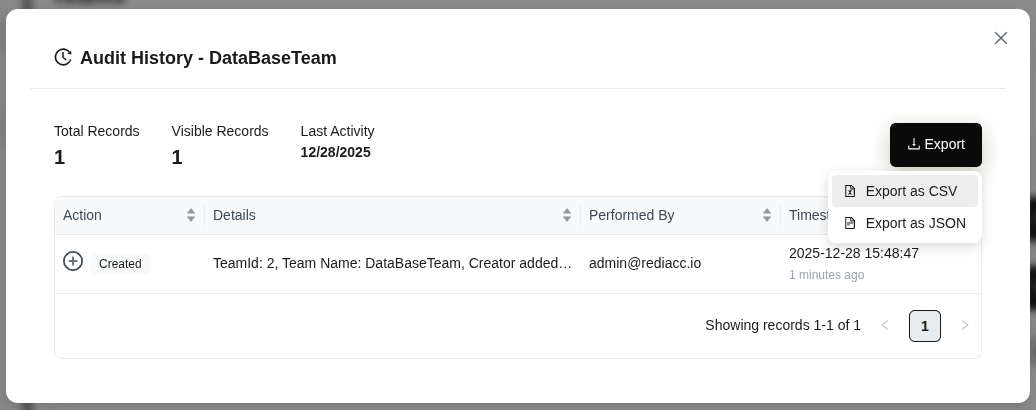

2.2.4 Team-Trace

- Wählen Sie das Team, das Sie verfolgen möchten.

- Klicken Sie auf das Uhr-/Historie-Symbol.

- Überprüfen Sie Gesamteinträge, Angezeigte Einträge und Letzte Aktivität im Fenster Audit-Verlauf – {{name}}.

- Klicken Sie auf die Schaltfläche Exportieren, um im Format Als CSV exportieren oder Als JSON exportieren zu exportieren.

(Abbildung 19: Team-Audit-Historie anzeigen)

(Abbildung 19: Team-Audit-Historie anzeigen)

Tipp: Die Audit-Historie ist wichtig für Compliance- und Sicherheitskontrolle.

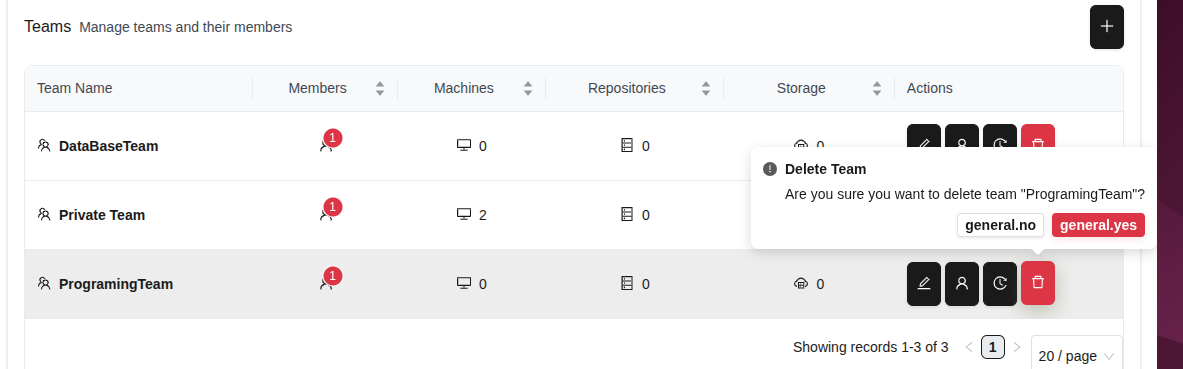

2.2.5 Team löschen

- Klicken Sie auf das Papierkorb-Symbol (rot) neben dem Team, das Sie löschen möchten.

- Überprüfen Sie, ob der Teamname im Bestätigungsdialog korrekt ist.

- Klicken Sie auf die Schaltfläche Ja.

(Abbildung 20: Team-Löschbestätigung)

(Abbildung 20: Team-Löschbestätigung)

Warnung: Die Team-Löschung ist unwiderruflich. Überprüfen Sie, ob wichtige Daten im Team vorhanden sind, bevor Sie löschen.

2.3 Organisation - Zugriffskontrolle

Die Zugriffskontrolle ermöglicht es Ihnen, Benutzerberechtigungen zentral zu verwalten, indem Sie Berechtigungsgruppen erstellen.

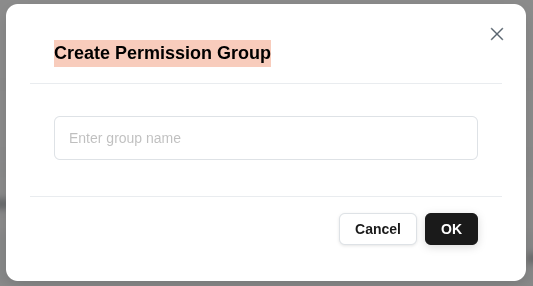

2.3.1 Berechtigungsgruppen erstellen

- Gehen Sie zur Registerkarte Organisation > Zugang.

- Klicken Sie auf die Schaltfläche ”+”.

- Geben Sie einen aussagekräftigen Namen in das Feld Gruppennamen eingeben ein.

- Klicken Sie auf die Schaltfläche Bestätigen, um die Gruppe zu erstellen.

(Abbildung 21: Erstellen einer neuen Berechtigungsgruppe)

(Abbildung 21: Erstellen einer neuen Berechtigungsgruppe)

Tipp: Berechtigungsgruppen werden verwendet, um Benutzer mit ähnlichen Berechtigungen zu organisieren. Halten Sie Gruppennamen beschreibend (z.B. “Admin”, “Nur Lesen”, “Repository-Manager”).

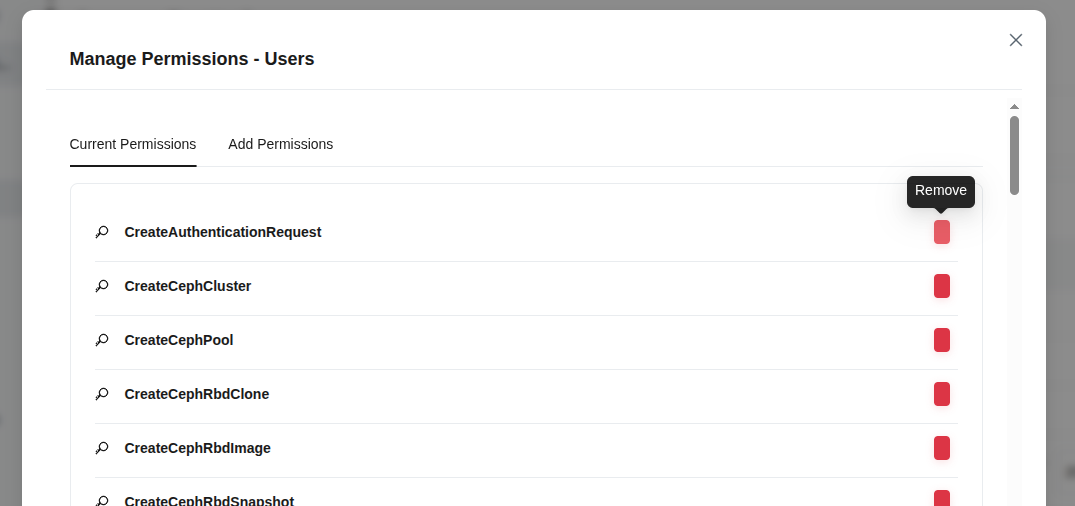

2.3.2 Berechtigungsverwaltung

- Wählen Sie eine Berechtigungsgruppe und klicken Sie auf die Option Berechtigungen verwalten.

- Sehen Sie die Zugriffsrechte der Gruppe im Tab Aktuelle Berechtigungen.

- Sie können eine Berechtigung widerrufen, indem Sie auf die rote Schaltfläche Löschen neben jeder Aktion klicken.

- Klicken Sie auf den Tab Berechtigungen hinzufügen, um neue Berechtigungen zur Gruppe hinzuzufügen.

(Abbildung 22: Berechtigungen für Berechtigungsgruppe verwalten)

(Abbildung 22: Berechtigungen für Berechtigungsgruppe verwalten)

Tipp: Gewähren Sie Berechtigungen nach dem Prinzip der geringsten Privilegien. Überprüfen und entfernen Sie regelmäßig unnötige Berechtigungen.

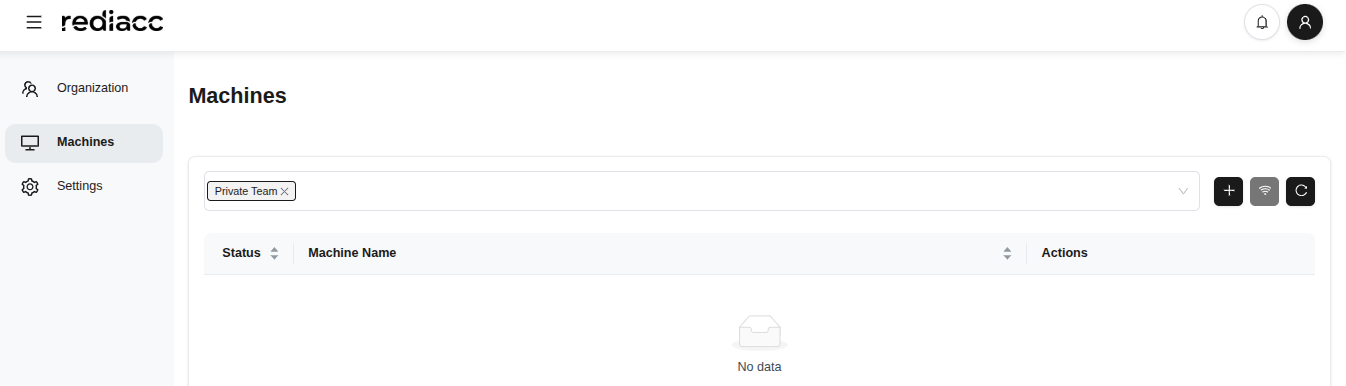

2.4 Maschinen

Der Maschinenbereich ermöglicht es Ihnen, Ihre Server und Repository-Ressourcen zu verwalten.

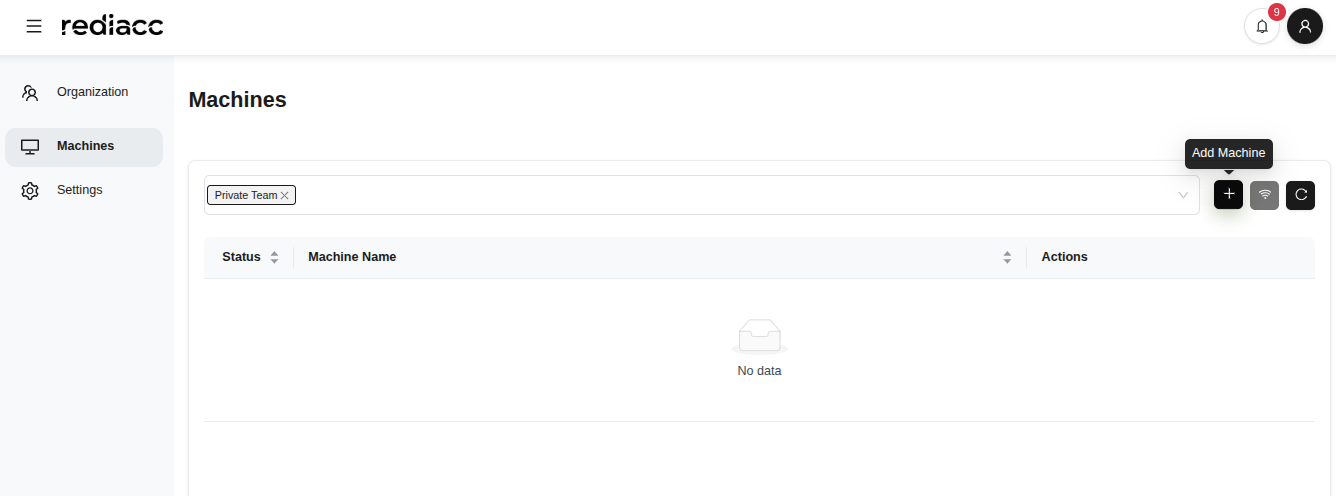

2.4.1 Maschinen hinzufügen

- Gehen Sie im linken Menü zur Registerkarte Maschinen.

- Klicken Sie auf die Schaltfläche Maschine hinzufügen in der oberen rechten Ecke.

(Abbildung 23: Hauptseite der Maschinenverwaltung)

(Abbildung 23: Hauptseite der Maschinenverwaltung)

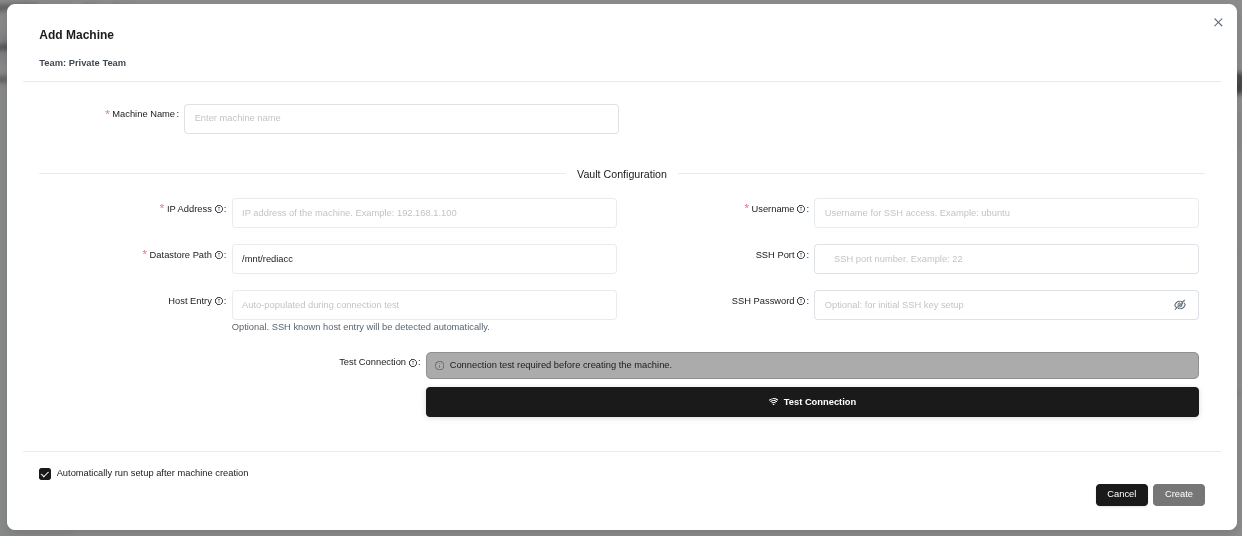

- Füllen Sie das Formular aus:

- Maschinenname: Geben Sie einen eindeutigen Namen ein (z.B. “server-01”)

- IP-Adresse: Geben Sie die Maschinen-IP-Adresse ein (z.B. 192.168.111.11)

- Datenspeicherpfad: Geben Sie das Speicherverzeichnis an (z.B. /mnt/rediacc)

- Benutzername: Geben Sie den SSH-Benutzernamen ein

- SSH-Port: Geben Sie die Portnummer ein (Standard: 22)

- SSH-Passwort (temporär): Geben Sie das Passwort ein (optional)

(Abbildung 24: Neues Maschinen-Hinzufügen-Formular - Maschinenname, Netzwerkeinstellungen, SSH-Anmeldedaten)

(Abbildung 24: Neues Maschinen-Hinzufügen-Formular - Maschinenname, Netzwerkeinstellungen, SSH-Anmeldedaten)

- Klicken Sie auf die Schaltfläche Testverbindung, um die Verbindung zu überprüfen.

- Nach erfolgreichem Test klicken Sie auf die Schaltfläche Erstellen.

Tipp: Wenn die Option “Einrichtung nach Maschinenerstellung automatisch starten” aktiviert ist, führt die Maschine automatisch zusätzliche Einrichtungsschritte durch.

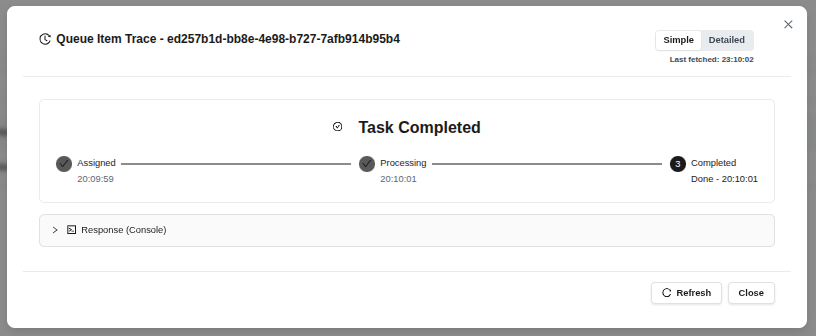

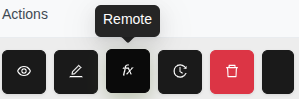

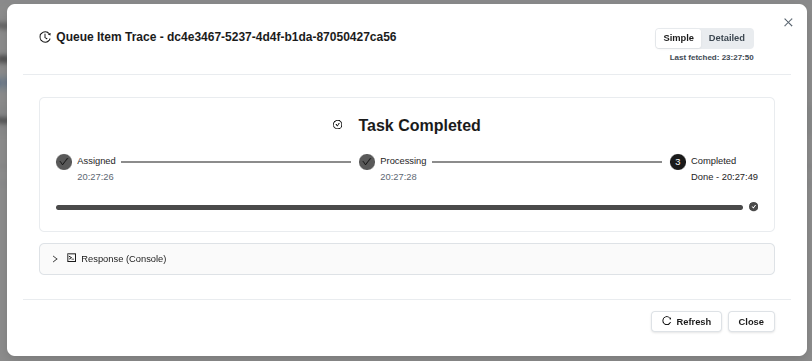

(Abbildung 25: Aufgabenverfolgungsfenster nach erfolgreicher Maschinenerstellung)

(Abbildung 25: Aufgabenverfolgungsfenster nach erfolgreicher Maschinenerstellung)

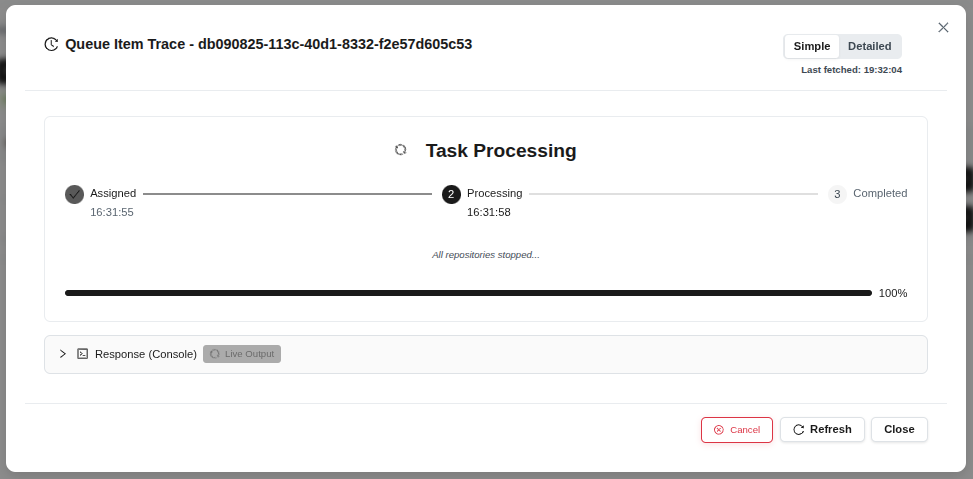

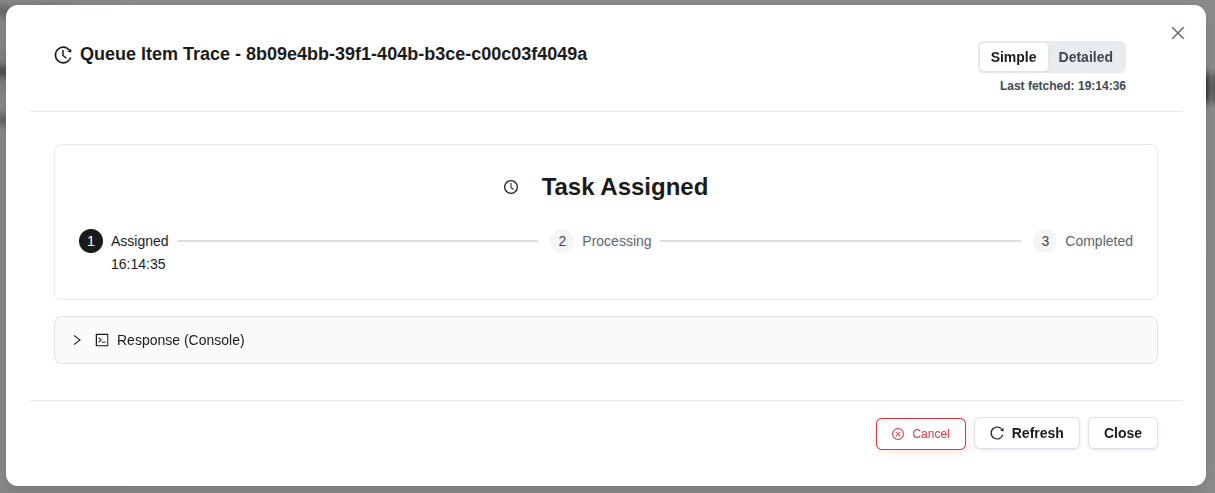

- Beobachten Sie die Phasen: Zugewiesen → Verarbeitung → Vollendet

- Klicken Sie auf die Schaltfläche Schließen, um den Vorgang zu beenden.

Tipp: Klicken Sie auf die Schaltfläche “Aktualisieren”, um den neuesten Status manuell zu überprüfen.

2.4.2 Konnektivitätstest

Sie können den Verbindungsstatus vorhandener Maschinen überprüfen.

- Klicken Sie auf die Schaltfläche Konnektivitätstest.

(Abbildung 26: Konnektivitätstest-Schaltfläche in der Maschinenaktions-Symbolleiste)

(Abbildung 26: Konnektivitätstest-Schaltfläche in der Maschinenaktions-Symbolleiste)

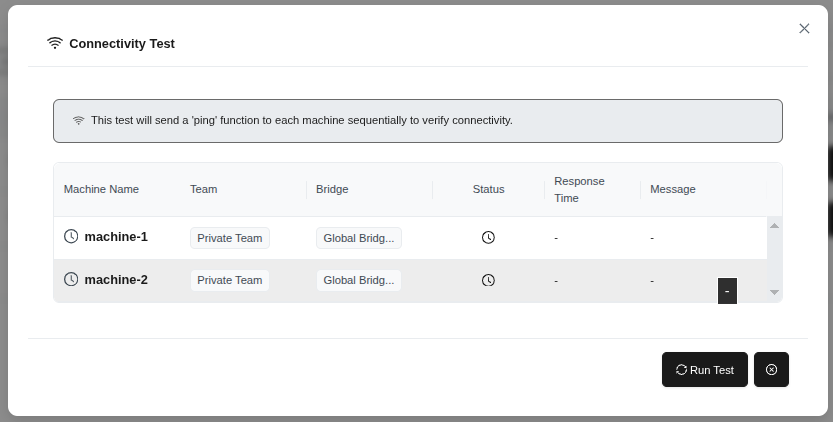

- Sehen Sie die Liste der zu testenden Maschinen.

- Klicken Sie auf die Schaltfläche Test ausführen.

- Erfolgreiche Ergebnisse werden in Grün, Fehler in Rot angezeigt.

(Abbildung 27: Konnektivitätstest-Formular - Ping-Funktion für ausgewählte Maschinen)

(Abbildung 27: Konnektivitätstest-Formular - Ping-Funktion für ausgewählte Maschinen)

Tipp: Wenn der Test fehlschlägt, überprüfen Sie die Maschinen-IP-Adresse und SSH-Einstellungen.

2.4.3 Maschinenliste aktualisieren

Klicken Sie auf die Schaltfläche Aktualisieren, um die Maschinenliste zu aktualisieren.

(Abbildung 28: Aktualisieren-Schaltfläche in der Maschinenaktions-Symbolleiste)

(Abbildung 28: Aktualisieren-Schaltfläche in der Maschinenaktions-Symbolleiste)

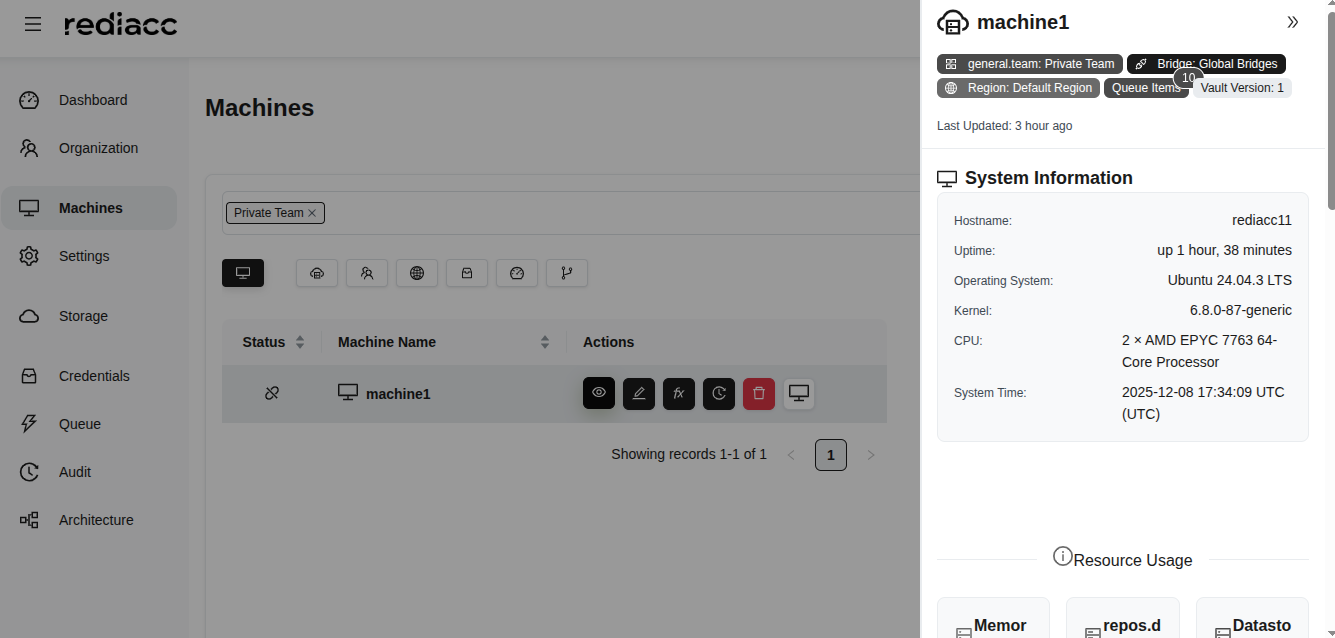

2.4.4 Maschinendetails

- Wählen Sie die Maschine, deren Details Sie sehen möchten.

- Klicken Sie auf das Auge-Symbol (Details anzeigen).

(Abbildung 29: Auge-Symbol in der Maschinenaktionsspalte)

(Abbildung 29: Auge-Symbol in der Maschinenaktionsspalte)

- Das Maschinendetail-Panel öffnet sich auf der rechten Seite:

- Hostname: Maschinenname

- Betriebszeit: Laufzeit

- Betriebssystem: OS und Version

- Kernel-Version: Kernel-Version

- CPU: Prozessorinformationen

- Systemzeit: Systemuhr

(Abbildung 30: Maschinendetail-Panel - Hostname, Betriebszeit, OS, Kernel-Version, CPU-Informationen)

(Abbildung 30: Maschinendetail-Panel - Hostname, Betriebszeit, OS, Kernel-Version, CPU-Informationen)

Tipp: Überprüfen Sie diese Informationen regelmäßig, um OS-Kompatibilität und Ressourcenverfügbarkeit zu prüfen.

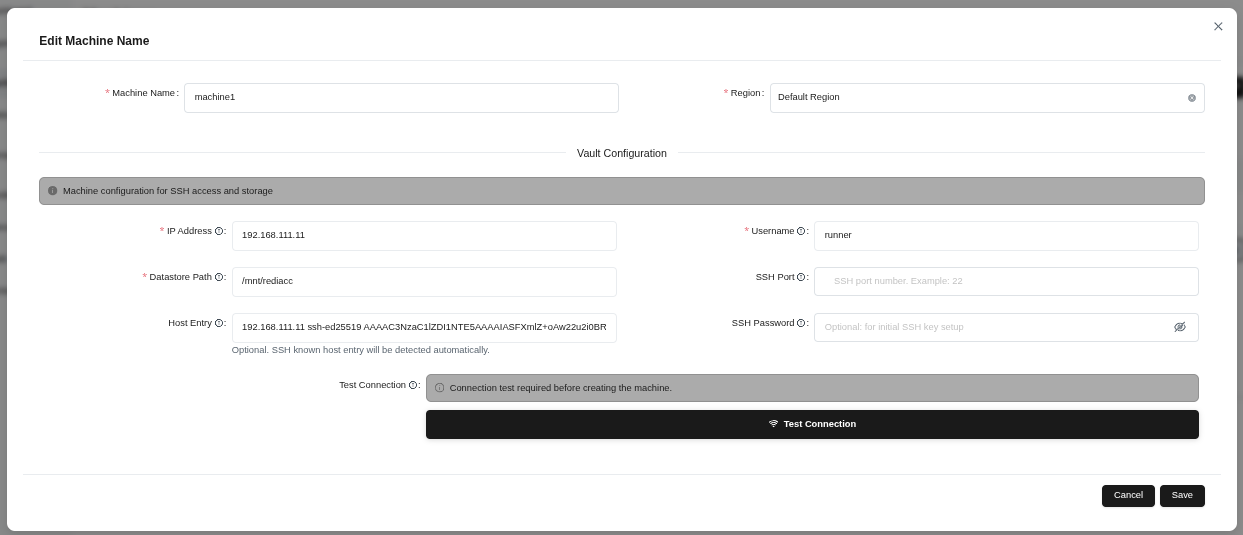

2.4.5 Maschine bearbeiten

- Wählen Sie die Maschine, die Sie bearbeiten möchten.

- Klicken Sie auf das Stift-Symbol (Bearbeiten).

(Abbildung 31: Stift-Symbol in der Maschinenaktionsspalte)

(Abbildung 31: Stift-Symbol in der Maschinenaktionsspalte)

- Nehmen Sie die erforderlichen Änderungen vor.

- Klicken Sie auf die Schaltfläche Testverbindung.

- Bei erfolgreicher Verbindung klicken Sie auf die Schaltfläche Speichern.

(Abbildung 32: Maschinen-Bearbeitungsformular - Maschinenname, Region und Vault-Konfiguration)

(Abbildung 32: Maschinen-Bearbeitungsformular - Maschinenname, Region und Vault-Konfiguration)

Tipp: Führen Sie nach Änderung kritischer Einstellungen immer “Verbindung testen” aus.

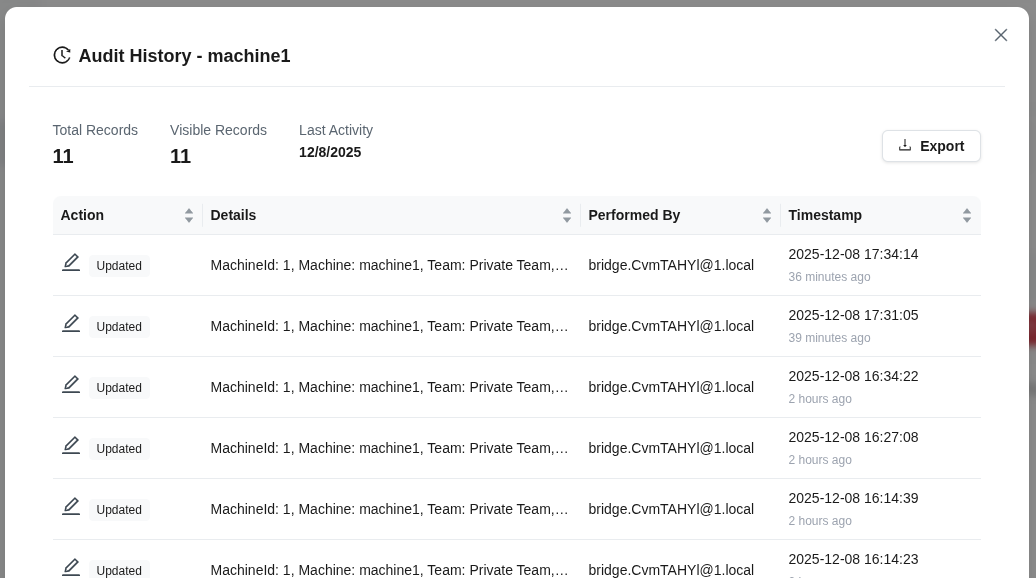

2.4.6 Maschinen-Trace

- Wählen Sie die Maschine und klicken Sie auf das Uhr-Symbol (Verfolgen).

(Abbildung 33: Uhr-Symbol in der Maschinenaktionsspalte)

(Abbildung 33: Uhr-Symbol in der Maschinenaktionsspalte)

- Überprüfen Sie Operationen im Audit-Historie-Fenster:

- Aktion: Art der durchgeführten Operation

- Einzelheiten: Geänderte Felder

- Aufgeführt von: Benutzer, der die Aktion durchgeführt hat

- Zeitstempel: Datum und Uhrzeit

(Abbildung 34: Audit-Historie - Liste aller Änderungen)

(Abbildung 34: Audit-Historie - Liste aller Änderungen)

Tipp: Klicken Sie auf die Zeitstempel-Spalte, um Änderungen in chronologischer Reihenfolge anzuzeigen.

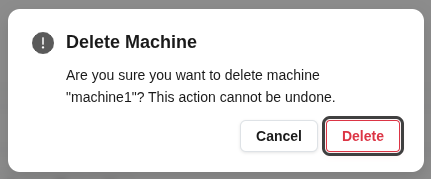

2.4.7 Maschine löschen

- Wählen Sie die Maschine, die Sie löschen möchten.

- Klicken Sie auf das Papierkorb-Symbol (Löschen).

(Abbildung 35: Papierkorb-Symbol in der Maschinenaktionsspalte)

(Abbildung 35: Papierkorb-Symbol in der Maschinenaktionsspalte)

- Klicken Sie im Bestätigungsfenster auf die Schaltfläche Löschen.

(Abbildung 36: “Sind Sie sicher, dass Sie diese Maschine löschen möchten?” Bestätigungsfenster)

(Abbildung 36: “Sind Sie sicher, dass Sie diese Maschine löschen möchten?” Bestätigungsfenster)

Warnung: Wenn eine Maschine gelöscht wird, werden alle Repository-Definitionen darauf ebenfalls entfernt. Diese Aktion ist unwiderruflich.

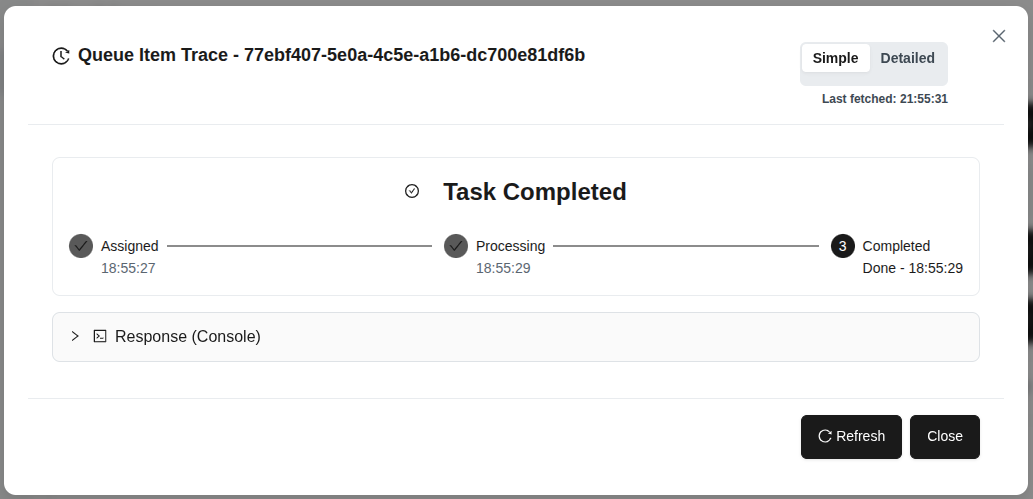

2.4.8 Remote-Operationen

Sie können verschiedene Remote-Operationen auf Maschinen durchführen.

- Wählen Sie die Maschine und klicken Sie auf die Schaltfläche Ferngesteuert.

- Sehen Sie Optionen im Dropdown-Menü:

- Auf dem Server ausführen: Funktion auf Maschine ausführen

- Testverbindung: Maschine anpingen

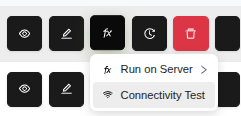

(Abbildung 37: Remote-Schaltfläche - Funktionsausführungsmenü auf ausgewählter Maschine)

(Abbildung 37: Remote-Schaltfläche - Funktionsausführungsmenü auf ausgewählter Maschine)

Tipp: Verwenden Sie die Option “Testverbindung”, um zu überprüfen, ob die Maschine erreichbar ist, bevor Sie Funktionen ausführen.

Einrichten

- Wählen Sie die Option Auf dem Server ausführen.

- Finden Sie die Funktion Einrichten in der Liste Verfügbare Funktionen.

- Klicken Sie auf den Funktionsnamen, um sie auszuwählen.

(Abbildung 38: Setup-Funktion - bereitet die Maschine mit erforderlichen Tools und Konfigurationen vor)

(Abbildung 38: Setup-Funktion - bereitet die Maschine mit erforderlichen Tools und Konfigurationen vor)

Tipp: Es wird empfohlen, die Funktion “Setup” zuerst auszuführen, wenn Sie eine neue Maschine einrichten.

Verbindungsprüfung (Hallo)

- Wählen Sie Auf dem Server ausführen > Funktion Hallo.

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

(Abbildung 39: Hello-Funktion - einfache Testfunktion, gibt Hostname zurück)

(Abbildung 39: Hello-Funktion - einfache Testfunktion, gibt Hostname zurück)

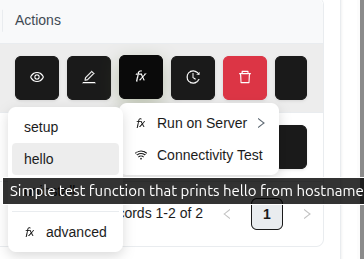

- Beobachten Sie die Ergebnisse im Aufgabenverfolgungsfenster.

- Sehen Sie die Ausgabe der Maschine im Abschnitt Antwort (Konsole).

(Abbildung 40: Hello-Funktion erfolgreich abgeschlossen - Hostname-Antwort)

(Abbildung 40: Hello-Funktion erfolgreich abgeschlossen - Hostname-Antwort)

Tipp: Die Hello-Funktion ist ideal zur Überprüfung der Maschinenkonnektivität.

Erweiterte Operationen

- Folgen Sie dem Pfad Ferngesteuert > Auf dem Server ausführen > Erweitert.

- Sehen Sie verfügbare Funktionen: setup, hello, ping, ssh_test, uninstall

- Wählen Sie die erforderliche Funktion und klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

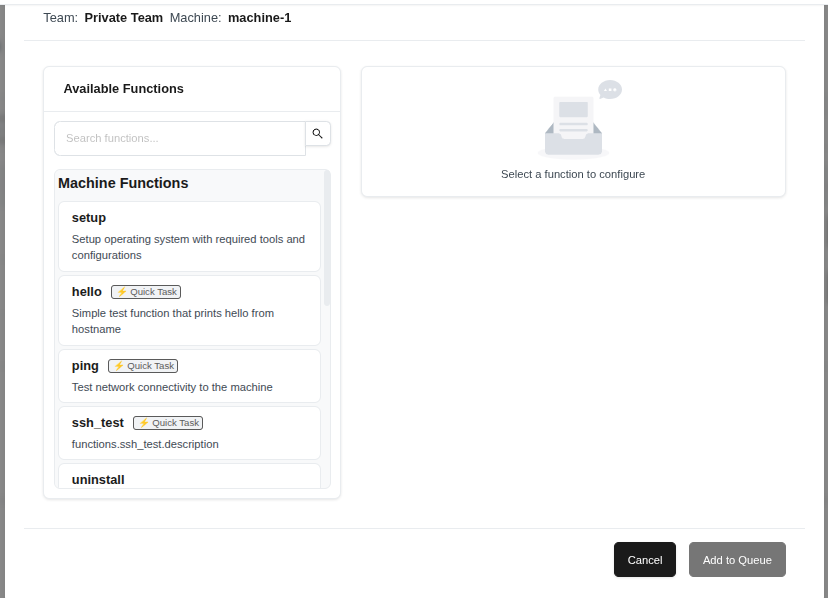

(Abbildung 41: Erweiterte Option - Liste erweiterter Funktionen)

(Abbildung 41: Erweiterte Option - Liste erweiterter Funktionen)

Tipp: Stellen Sie sicher, dass die Maschineneinrichtung abgeschlossen ist, bevor Sie erweiterte Funktionen verwenden.

Schneller Konnektivitätstest

(Abbildung 42: Verbindung testen Option aus Remote-Menü)

(Abbildung 42: Verbindung testen Option aus Remote-Menü)

Tipp: Wenn die Maschine SSH- oder Netzwerkprobleme hat, können Sie mit diesem Test schnell Probleme identifizieren.

2.5 Repository-Erstellung und Operationen

Repositories sind die grundlegenden Einheiten, in denen Ihre Backup-Daten gespeichert werden.

2.5.1 Repositories erstellen

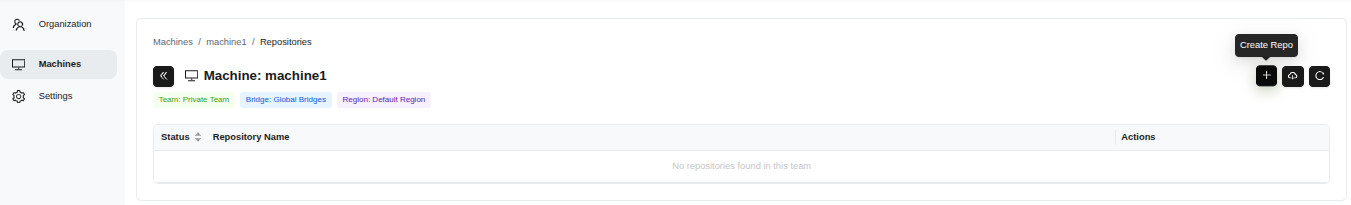

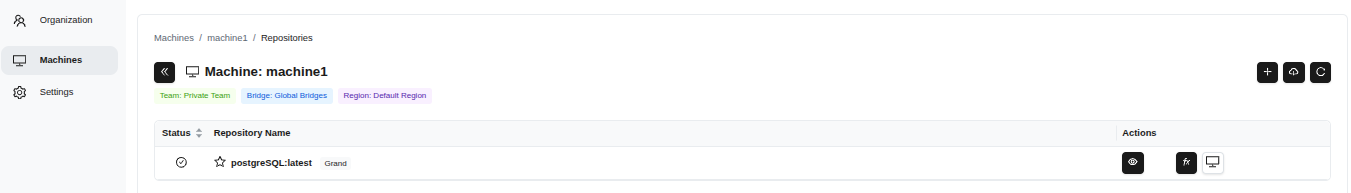

- Wählen Sie eine Maschine aus der Registerkarte Maschinen.

- Klicken Sie auf die Schaltfläche Repo erstellen in der oberen rechten Ecke.

(Abbildung 43: Maschinen-Repository-Verwaltungsbildschirm - Repository erstellen Schaltfläche)

(Abbildung 43: Maschinen-Repository-Verwaltungsbildschirm - Repository erstellen Schaltfläche)

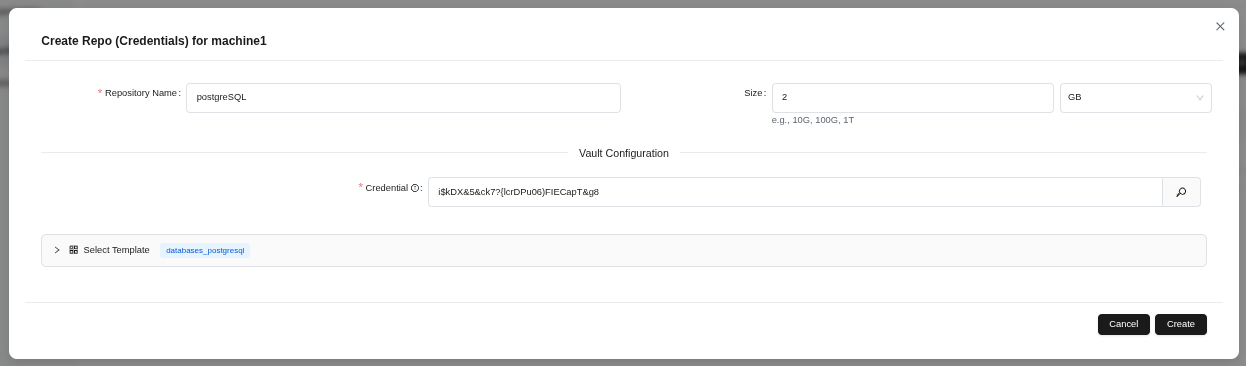

- Füllen Sie das Formular aus:

- Repository-Name: Geben Sie den Repository-Namen ein (z.B. postgresql)

- Größe: Geben Sie die Repository-Größe ein (z.B. 2GB)

- Repository-GUID: Sehen Sie die automatisch generierte Anmeldedaten

- Wählen Sie Vorlage aus: Wählen Sie eine Vorlage (z.B. databases_postgresql)

(Abbildung 44: Repository-Erstellungsformular - Repository-Name, Größe und Vorlagenauswahl)

(Abbildung 44: Repository-Erstellungsformular - Repository-Name, Größe und Vorlagenauswahl)

- Klicken Sie auf die Schaltfläche Erstellen.

Tipp: Die Credential ID wird automatisch generiert, eine manuelle Änderung wird nicht empfohlen.

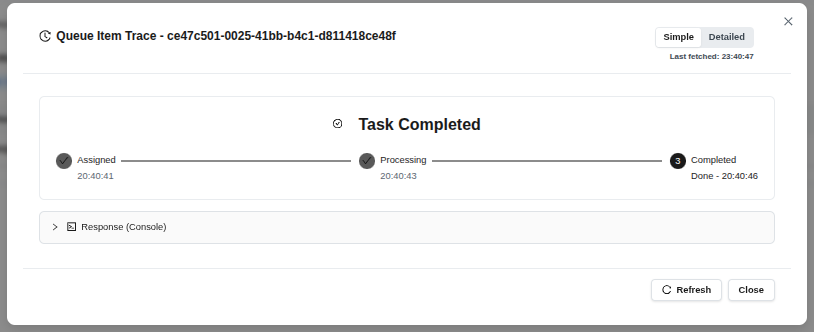

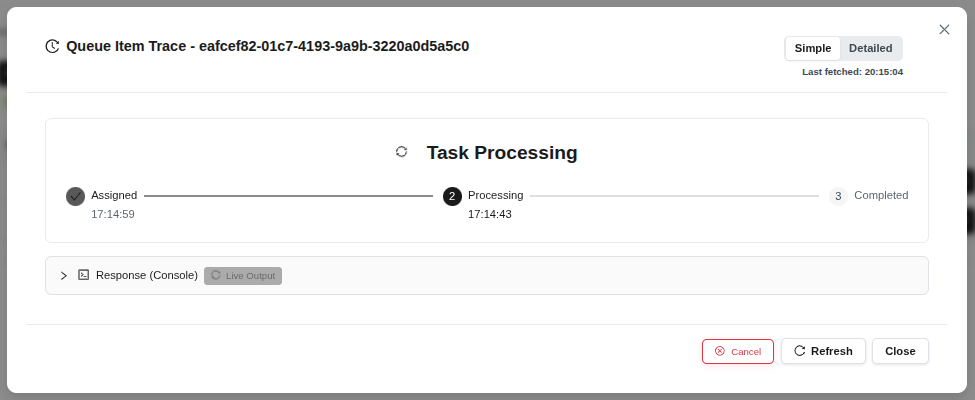

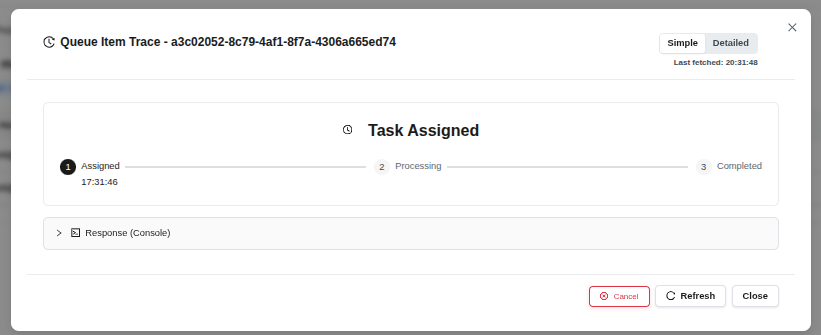

- Beobachten Sie die Phasen im Aufgabenverfolgungsfenster: Zugewiesen → Verarbeitung → Vollendet

(Abbildung 45: Repository-Erstellung in Warteschlange - Aufgabenüberwachung)

(Abbildung 45: Repository-Erstellung in Warteschlange - Aufgabenüberwachung)

- Klicken Sie auf die Schaltfläche Schließen.

Tipp: Die Aufgabe wird typischerweise innerhalb von 1-2 Minuten abgeschlossen.

(Abbildung 46: Erstelltes Repository erscheint in der Liste)

(Abbildung 46: Erstelltes Repository erscheint in der Liste)

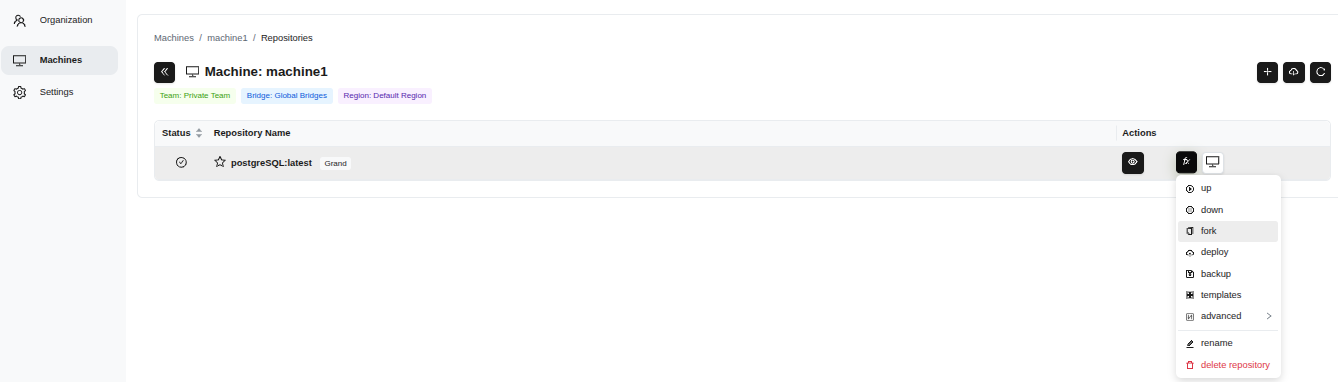

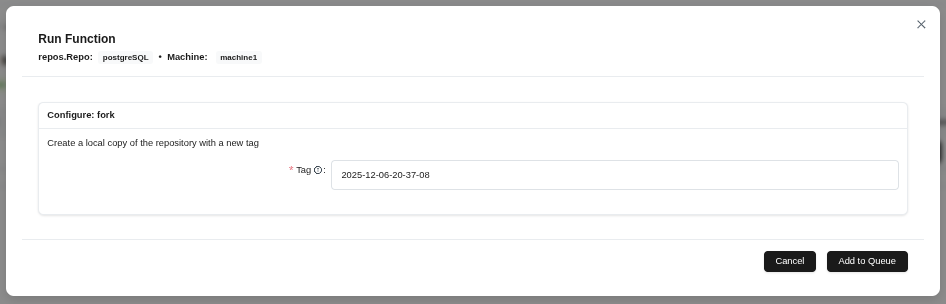

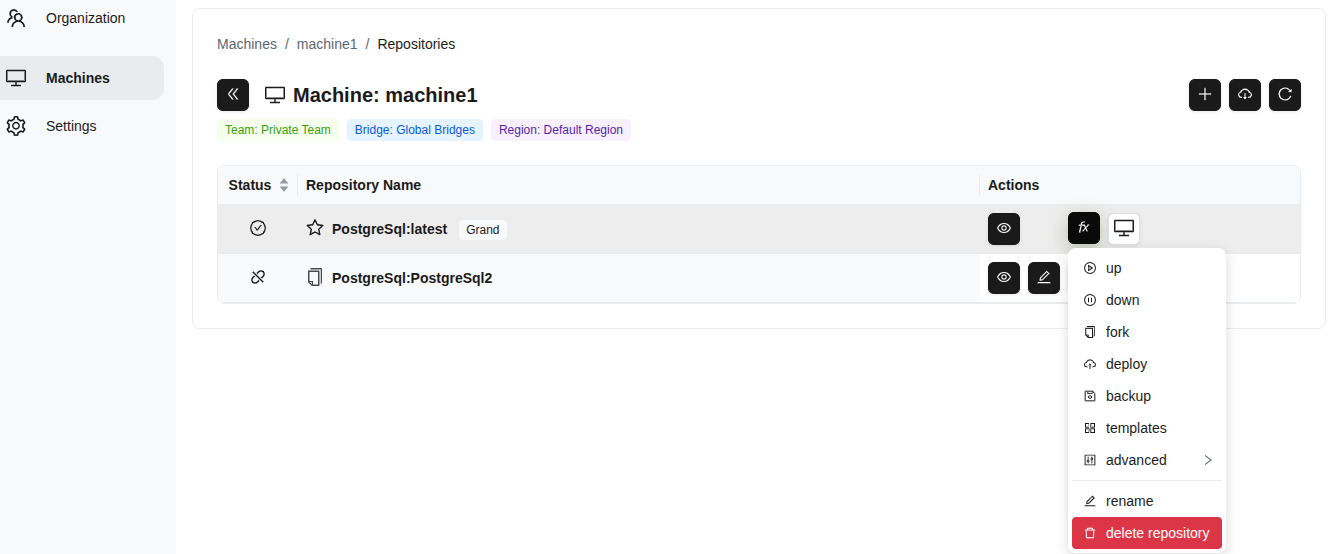

2.5.2 Repository Fork

Sie können ein neues Repository erstellen, indem Sie ein vorhandenes kopieren.

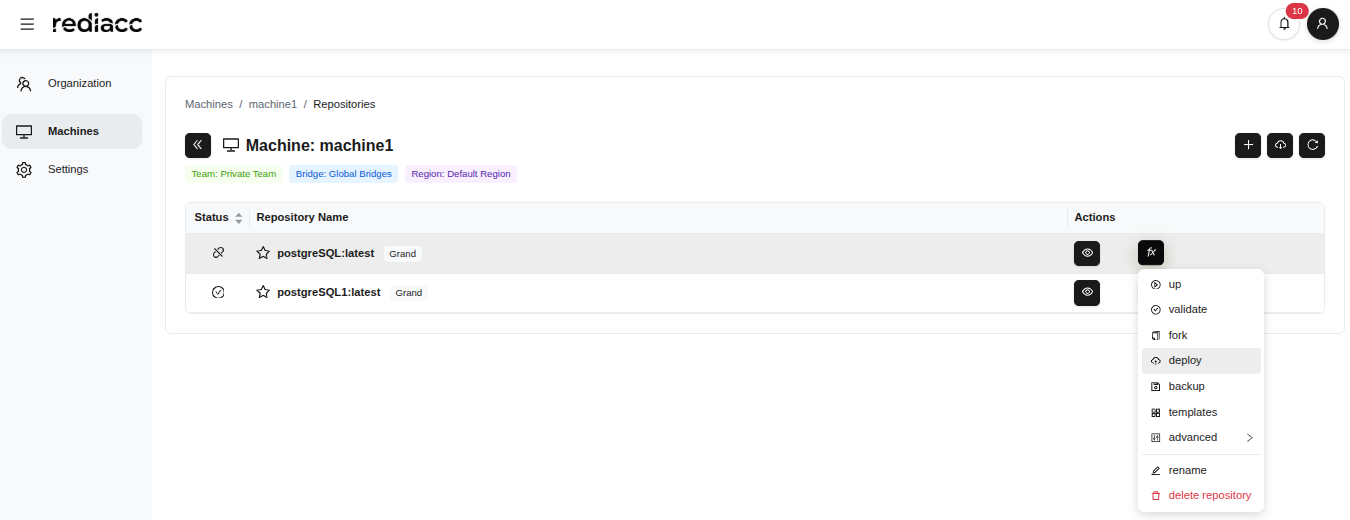

- Wählen Sie das Repository, das Sie kopieren möchten.

- Klicken Sie auf das fx (Funktion) Menü.

- Klicken Sie auf die Option fork.

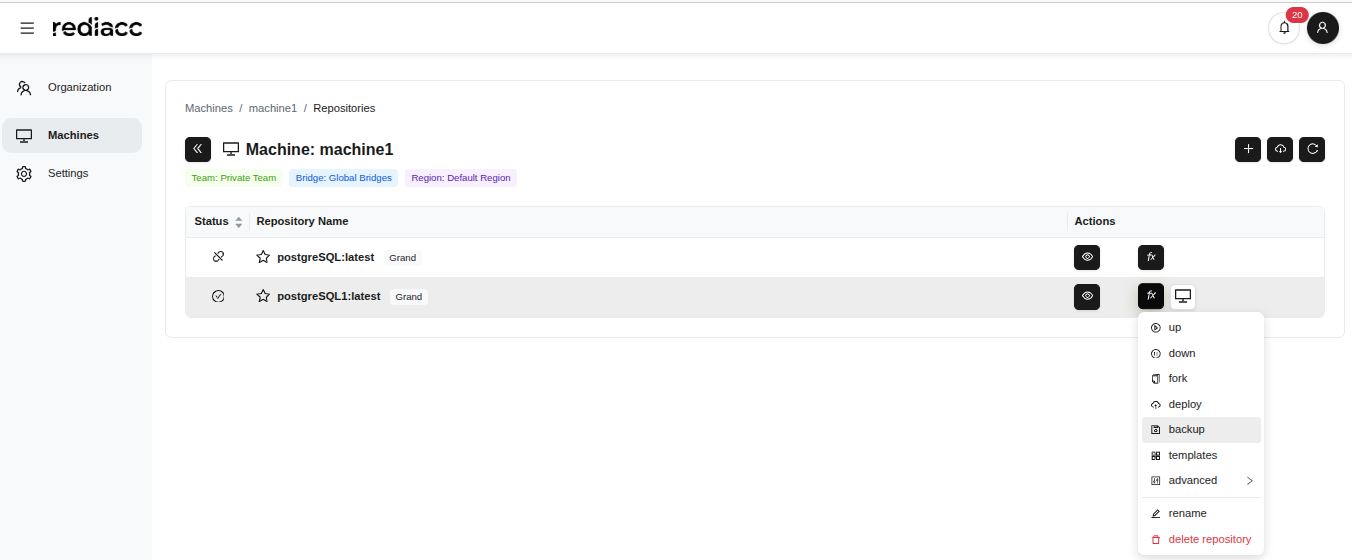

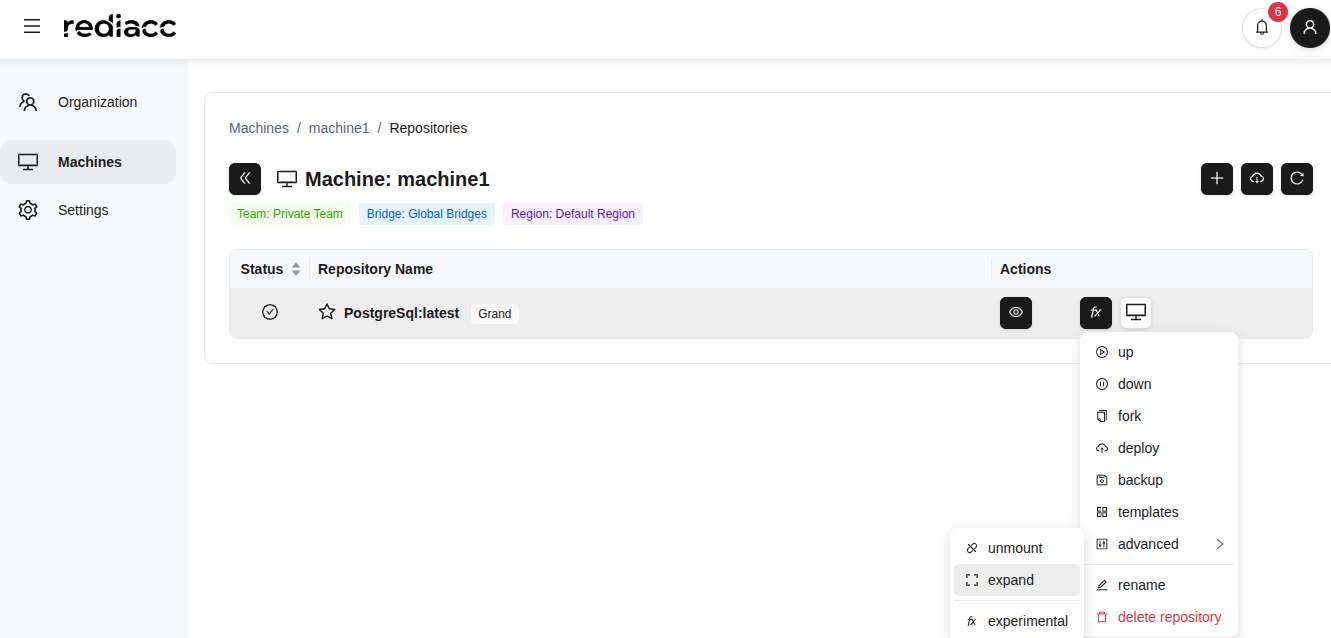

(Abbildung 47: fx Menü auf der rechten Seite - Repository-Operationen)

(Abbildung 47: fx Menü auf der rechten Seite - Repository-Operationen)

- Geben Sie ein neues Tag in das Feld Etikett ein (z.B. 2025-12-06-20-37-08).

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

(Abbildung 48: Neues Tag für das Repository im Fork-Vorgang angeben)

(Abbildung 48: Neues Tag für das Repository im Fork-Vorgang angeben)

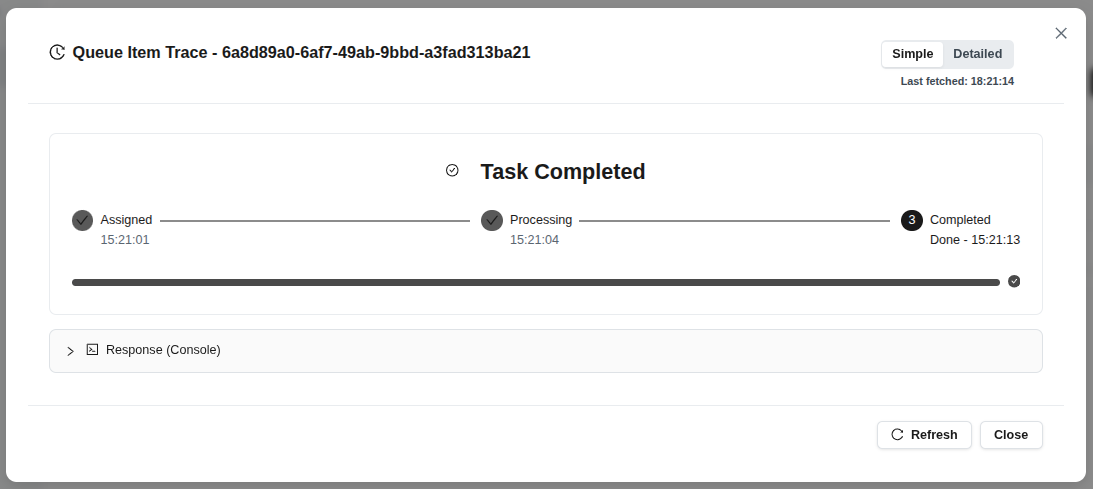

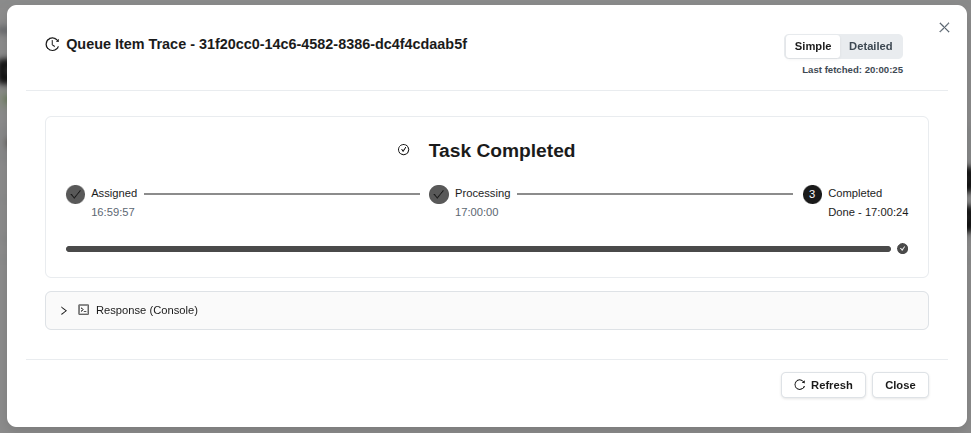

- Warten Sie auf die Nachricht Vollendet und klicken Sie auf die Schaltfläche Schließen.

(Abbildung 49: Fork-Vorgang erfolgreich abgeschlossen)

(Abbildung 49: Fork-Vorgang erfolgreich abgeschlossen)

Tipp: Das Erstellen von Tags im Standard-Datum-Zeit-Format ist eine gute Praxis. Der Fork-Vorgang wirkt sich nicht auf das ursprüngliche Repository aus.

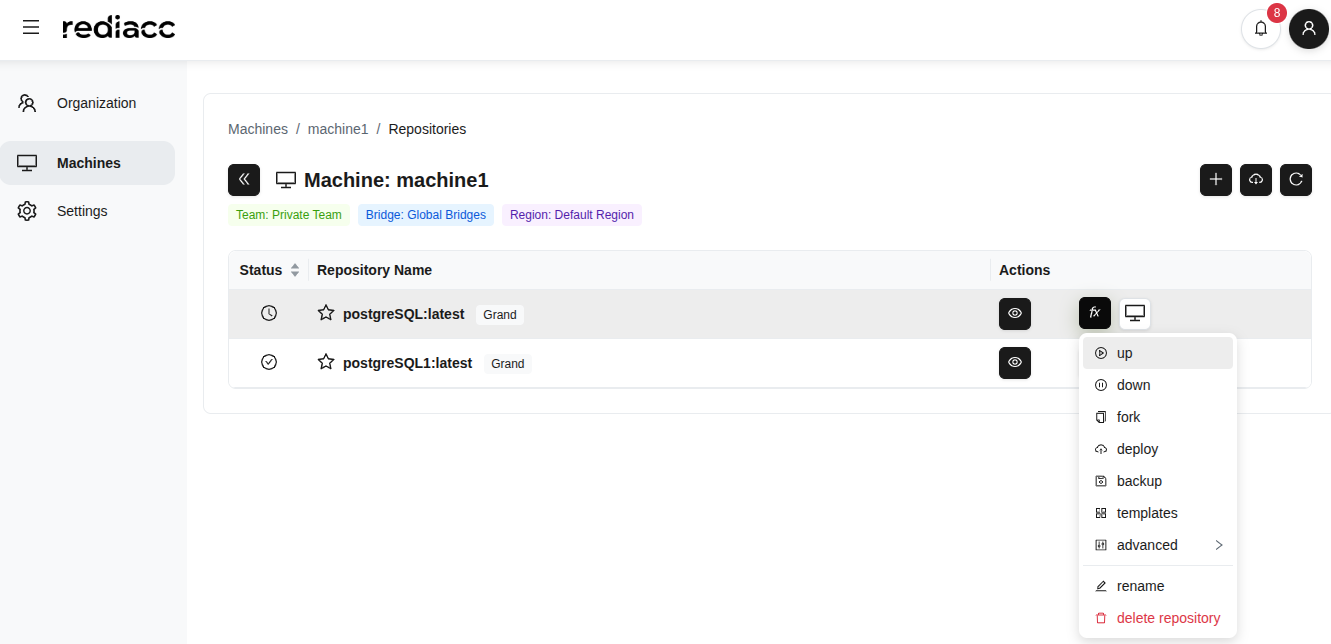

2.5.3 Repository Up

Um das Repository zu aktivieren:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > up.

(Abbildung 50: “up” Option aus fx Menü - Repository starten)

(Abbildung 50: “up” Option aus fx Menü - Repository starten)

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 51: Repository-Start abgeschlossen)

(Abbildung 51: Repository-Start abgeschlossen)

Tipp: Die “Up”-Operation startet die definierten Docker-Dienste des Repositories.

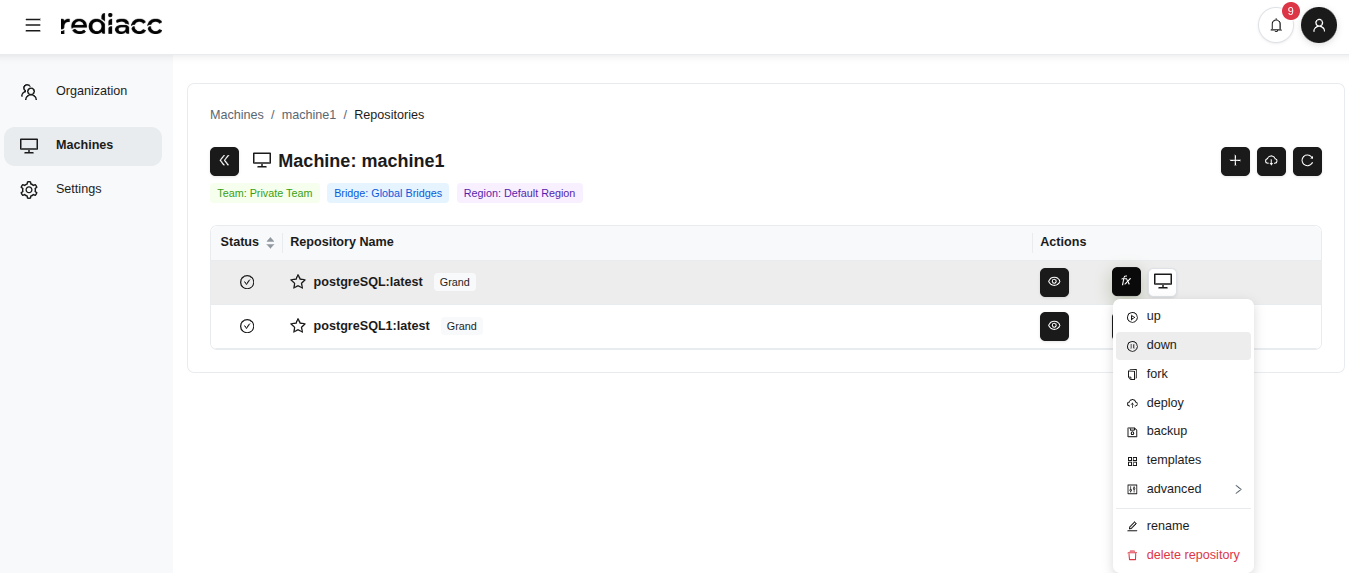

2.5.4 Repository Down

Um ein aktives Repository zu stoppen:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > down.

(Abbildung 52: “down” Option aus fx Menü - Repository herunterfahren)

(Abbildung 52: “down” Option aus fx Menü - Repository herunterfahren)

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 53: Repository-Herunterfahren abgeschlossen)

(Abbildung 53: Repository-Herunterfahren abgeschlossen)

Tipp: Die “Down”-Operation fährt das Repository sicher herunter. Es gehen keine Daten verloren, nur Dienste werden gestoppt.

2.5.5 Deploy

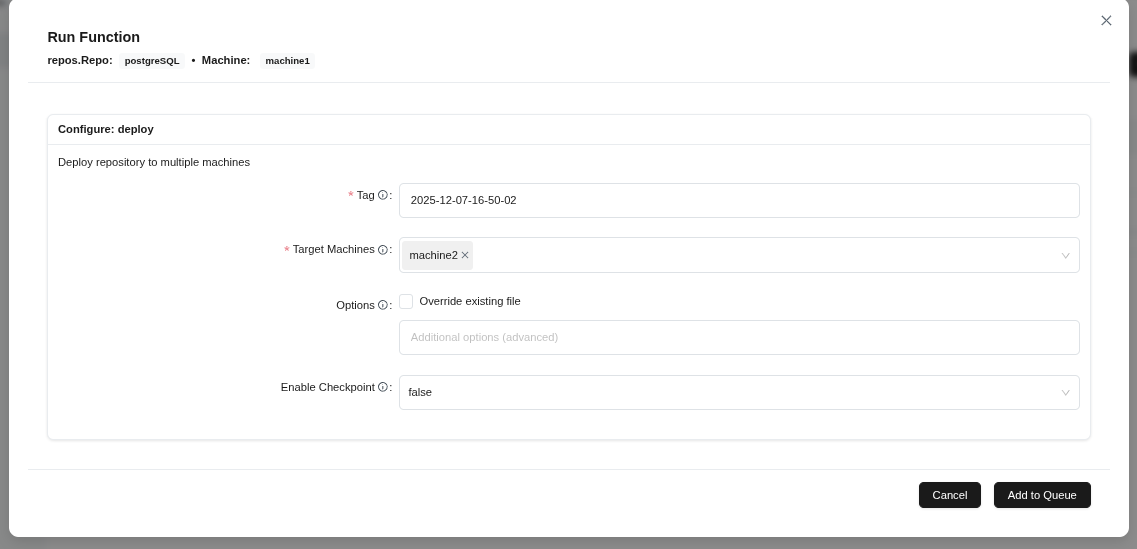

Um das Repository an einen anderen Ort bereitzustellen:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > deploy.

(Abbildung 54: “deploy” Option aus fx Menü)

(Abbildung 54: “deploy” Option aus fx Menü)

- Geben Sie die bereitzustellende Version in das Feld Etikett ein.

- Wählen Sie Zielmaschinen im Feld Zielmaschinen.

- Aktivieren Sie die Option Vorhandene Datei überschreiben (falls zutreffend).

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

(Abbildung 55: Deploy-Operation konfigurieren - Tag, Zielmaschinen und Optionen)

(Abbildung 55: Deploy-Operation konfigurieren - Tag, Zielmaschinen und Optionen)

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 56: Repository-Bereitstellung abgeschlossen)

(Abbildung 56: Repository-Bereitstellung abgeschlossen)

Tipp: Nach Abschluss der Deploy-Operation können Sie den “up”-Befehl ausführen, um das Repository auf Zielmaschinen zu starten.

2.5.6 Backup

Um das Repository zu sichern:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > backup.

(Abbildung 57: “backup” Option aus fx Menü)

(Abbildung 57: “backup” Option aus fx Menü)

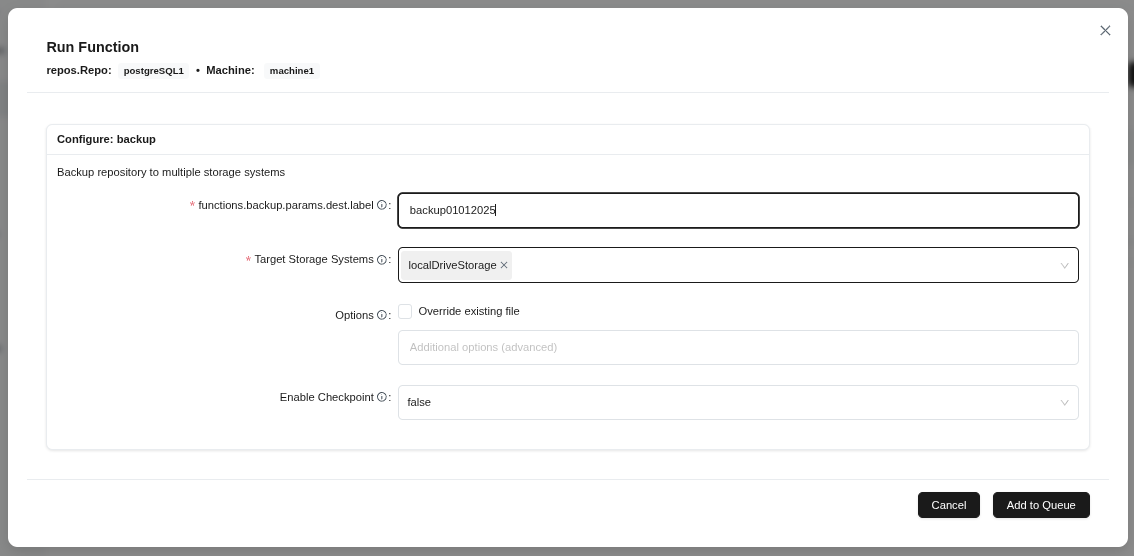

- Füllen Sie das Formular aus:

- Etikett: Geben Sie einen beschreibenden Namen ein (z.B. backup01012025)

- Zielspeichersysteme: Wählen Sie den Backup-Speicherort

- Vorhandene Datei überschreiben: Aktivieren oder deaktivieren Sie die Option

- Checkpoint aktivieren: Überprüfen Sie die Einstellung

(Abbildung 58: Backup-Konfigurationsformular - Ziel, Dateiname und Optionen)

(Abbildung 58: Backup-Konfigurationsformular - Ziel, Dateiname und Optionen)

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

Tipp: Verwenden Sie einen beschreibenden Namen für das Backup-Tag. Erwägen Sie die Aktivierung von Checkpoint für große Repositories.

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 59: Backup-Aufgabe erfolgreich abgeschlossen)

(Abbildung 59: Backup-Aufgabe erfolgreich abgeschlossen)

Tipp: Warten Sie geduldig, bis der Status “Abgeschlossen” erreicht ist; große Backups können mehrere Minuten dauern.

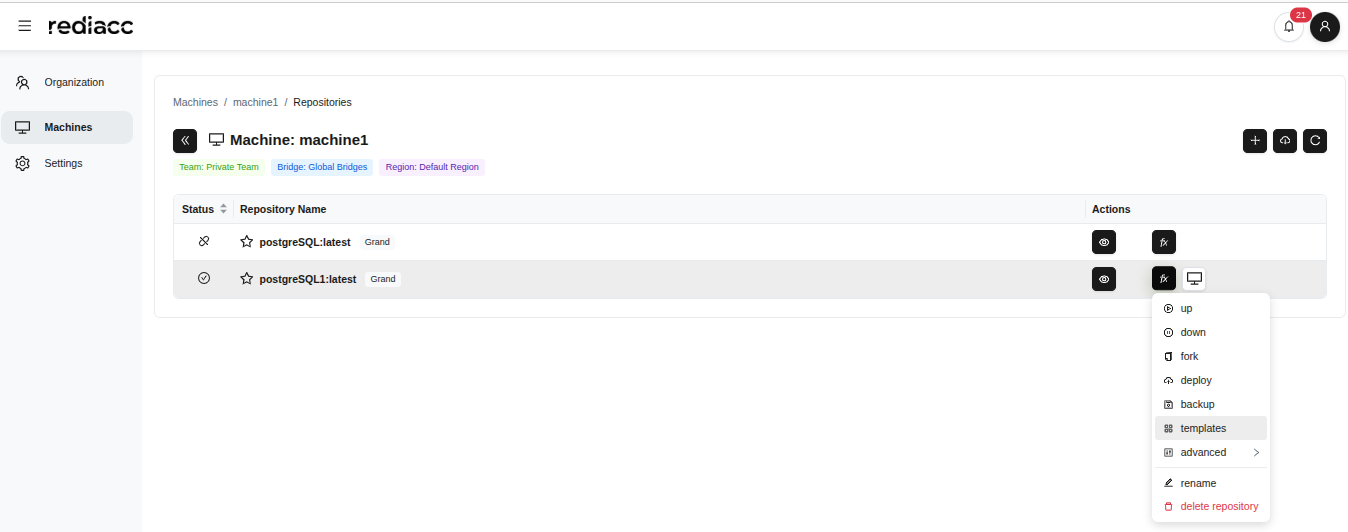

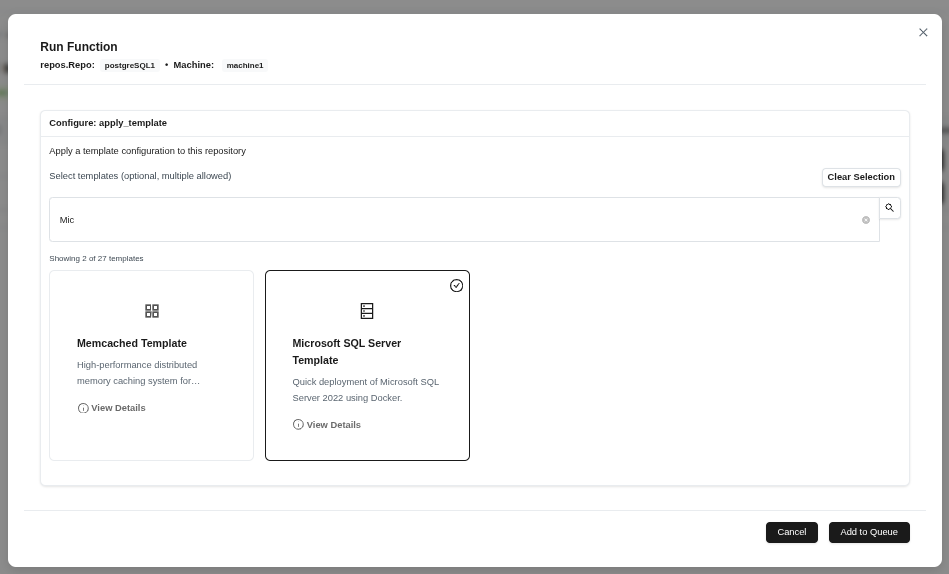

2.5.7 Vorlagenanwendung

Um eine neue Vorlage auf das Repository anzuwenden:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > Wählen Sie Vorlage aus.

(Abbildung 60: “Vorlagen” Option aus fx Menü)

(Abbildung 60: “Vorlagen” Option aus fx Menü)

- Filtern Sie Vorlagen durch Eingabe im Suchfeld.

- Klicken Sie auf die gewünschte Vorlage, um sie auszuwählen (ausgewählte Vorlage ist mit fettem Rahmen hervorgehoben).

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

(Abbildung 61: Suchen und Auswählen verfügbarer Vorlagen)

(Abbildung 61: Suchen und Auswählen verfügbarer Vorlagen)

Tipp: Verwenden Sie das Suchfeld, um schnell Vorlagen zu finden. Verwenden Sie Details anzeigen, um mehr über Vorlagenfunktionen zu erfahren.

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 62: Vorlagenanwendung erfolgreich abgeschlossen)

(Abbildung 62: Vorlagenanwendung erfolgreich abgeschlossen)

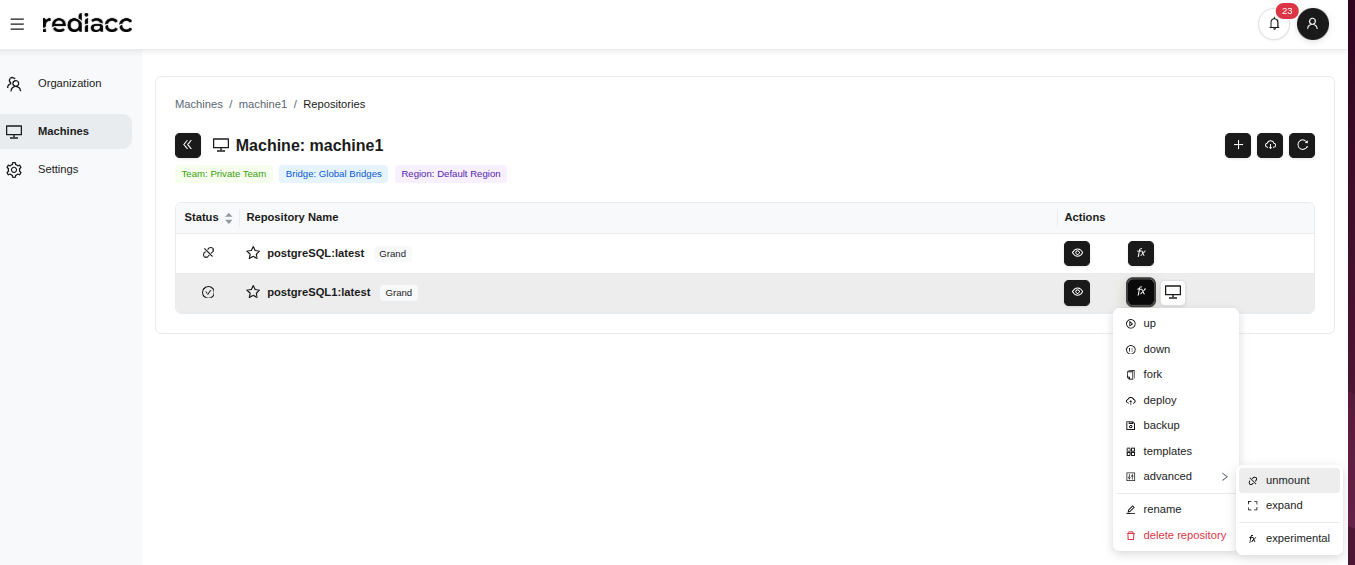

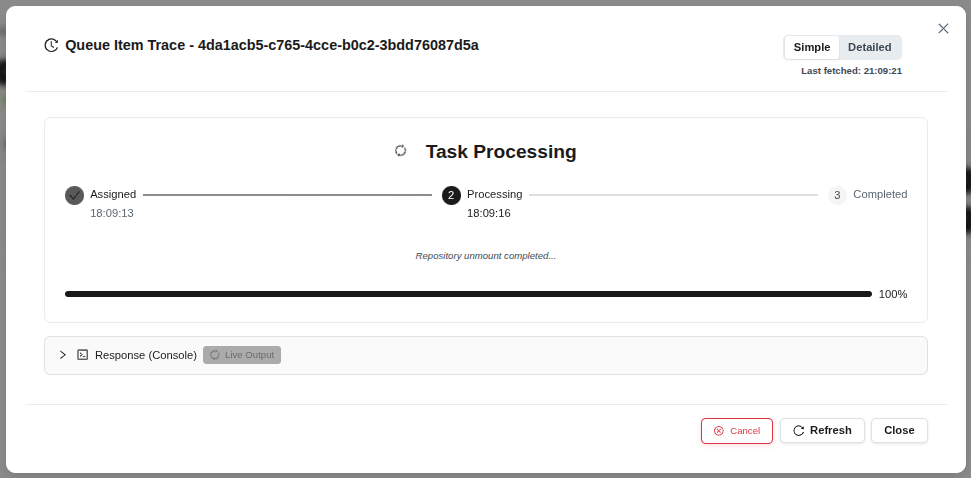

2.5.8 Unmount

Um das Repository zu trennen:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > Erweitert > aussteigen.

(Abbildung 63: “Unmount” Option im erweiterten Menü)

(Abbildung 63: “Unmount” Option im erweiterten Menü)

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 64: Unmount-Operation abgeschlossen)

(Abbildung 64: Unmount-Operation abgeschlossen)

Tipp: Stellen Sie sicher, dass keine aktiven Operationen auf dem Repository laufen, bevor Sie den Unmount durchführen. Nach dem Unmount wird das Repository unzugänglich.

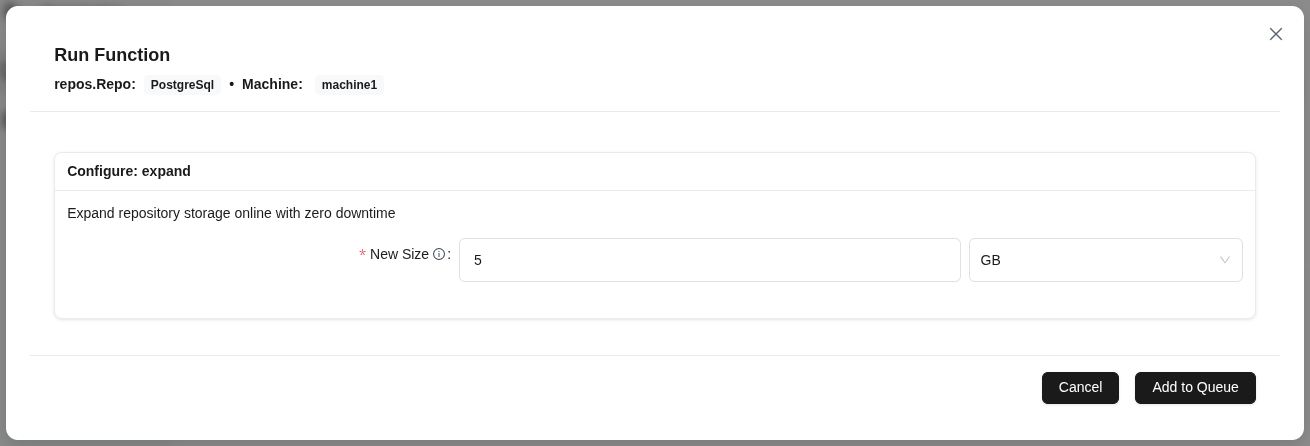

2.5.9 Erweitern

Um die Repository-Größe zu erhöhen:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > Erweitert > expandieren.

(Abbildung 65: “Erweitern” Option im erweiterten Menü)

(Abbildung 65: “Erweitern” Option im erweiterten Menü)

- Geben Sie die gewünschte Größe in das Feld Neue Größe ein.

- Wählen Sie die Einheit aus dem Dropdown rechts (GB, TB).

- Klicken Sie auf die Schaltfläche Zur Warteschlange hinzufügen.

(Abbildung 66: Neuer Größenparameter zur Erhöhung der Repository-Größe)

(Abbildung 66: Neuer Größenparameter zur Erhöhung der Repository-Größe)

Tipp: Geben Sie keinen Wert kleiner als die aktuelle Größe ein. Der Dienst wird während der Repository-Erweiterung nicht unterbrochen.

- Warten Sie auf die Nachricht Vollendet.

(Abbildung 67: Repository-Erweiterung abgeschlossen)

(Abbildung 67: Repository-Erweiterung abgeschlossen)

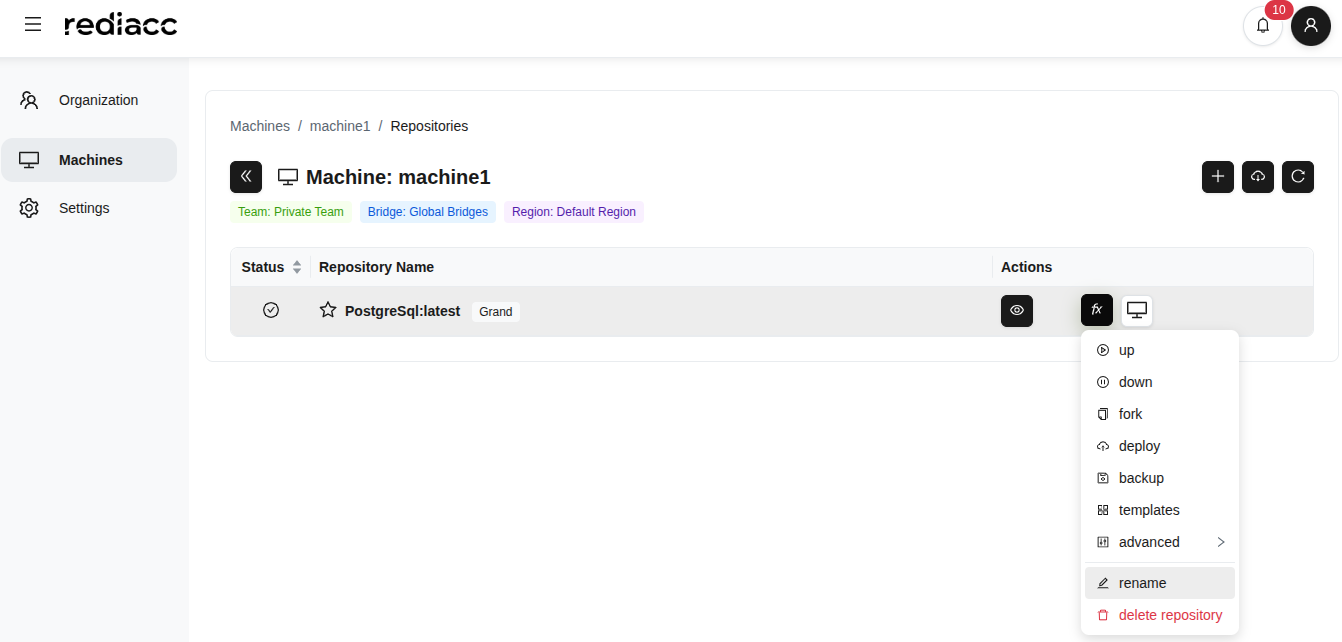

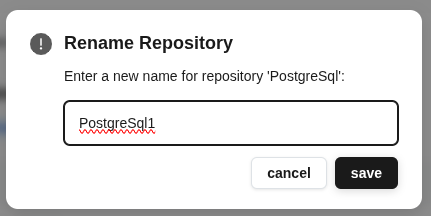

2.5.10 Umbenennen

Um den Repository-Namen zu ändern:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > Umbenennen.

(Abbildung 68: “Umbenennen” Option aus fx Menü)

(Abbildung 68: “Umbenennen” Option aus fx Menü)

- Geben Sie den neuen Repository-Namen ein.

- Klicken Sie auf die Schaltfläche Speichern.

(Abbildung 69: Dialog zur Eingabe des neuen Repository-Namens)

(Abbildung 69: Dialog zur Eingabe des neuen Repository-Namens)

Tipp: Repository-Namen sollten aussagekräftig sein, um den Repository-Typ und Zweck widerzuspiegeln. Vermeiden Sie Sonderzeichen.

2.5.11 Repository löschen

Um das Repository dauerhaft zu löschen:

- Wählen Sie das Repository und folgen Sie dem Pfad fx > Repository löschen.

(Abbildung 70: “Repository löschen” Option aus fx Menü - rot)

(Abbildung 70: “Repository löschen” Option aus fx Menü - rot)

- Klicken Sie im Bestätigungsfenster auf die Schaltfläche Löschen.

Warnung: Das Löschen eines Repositories ist unwiderruflich. Stellen Sie sicher, dass Repository-Daten vor dem Löschen gesichert sind.

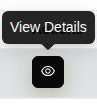

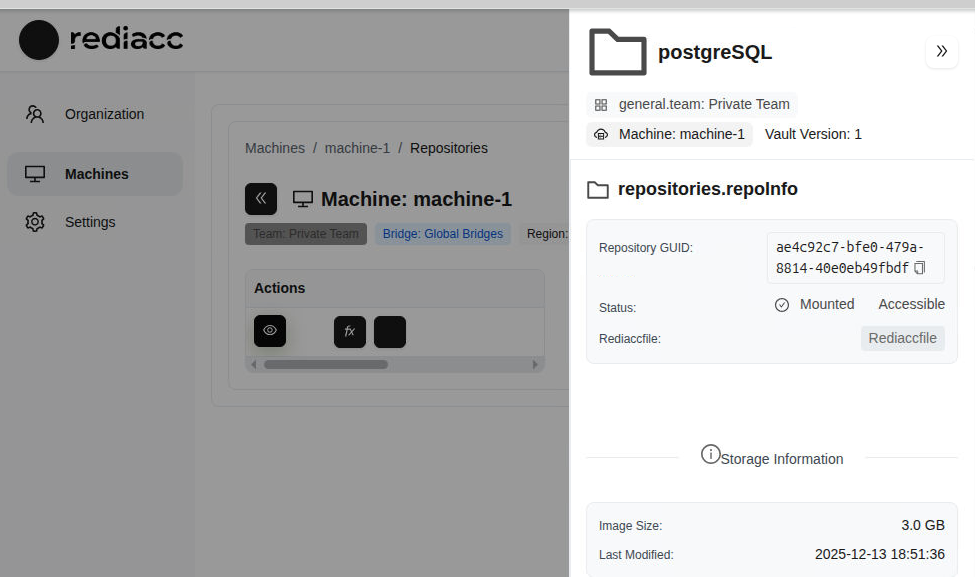

2.5.12 Repository-Details

Um detaillierte Informationen über das Repository zu erhalten:

- Wählen Sie das Repository.

- Klicken Sie auf das Auge-Symbol (Details anzeigen).

(Abbildung 71: Auge-Symbol zum Öffnen der Repository-Details)

(Abbildung 71: Auge-Symbol zum Öffnen der Repository-Details)

- Überprüfen Sie Informationen im Detail-Panel:

- Repository-Name und Typ

- Team: Das zugehörige Team

- Maschine: Die Maschine, auf der es sich befindet

- Vault-Version: Verschlüsselungsversion

- Repository-GUID: Eindeutiger Bezeichner

- Status: Mounted/Unmounted-Status

- Image-Größe: Gesamtgröße

- Zuletzt geändert: Letztes Änderungsdatum

(Abbildung 72: Umfassende Informationen über das ausgewählte Repository)

(Abbildung 72: Umfassende Informationen über das ausgewählte Repository)

Tipp: Alle in diesem Panel angezeigten Informationen dienen nur zur Referenz. Verwenden Sie fx-Menüoptionen für Repository-Operationen.

2.6 Repository-Verbindungsoperationen

Sie können sich mit verschiedenen Methoden mit Repositories verbinden.

2.6.1 Desktop-Anwendungsverbindung

- Klicken Sie auf die Schaltfläche Lokal in der Repository-Zeile.

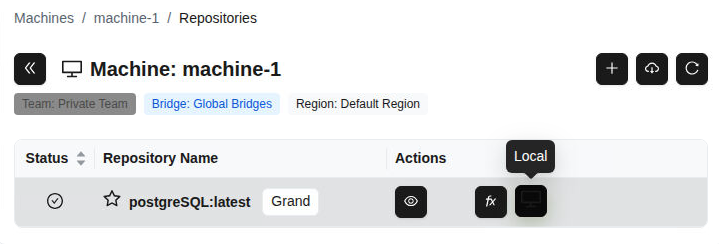

(Abbildung 73: “Lokal” Schaltfläche in der Repository-Zeile - Desktop-Anwendungszugriff)

(Abbildung 73: “Lokal” Schaltfläche in der Repository-Zeile - Desktop-Anwendungszugriff)

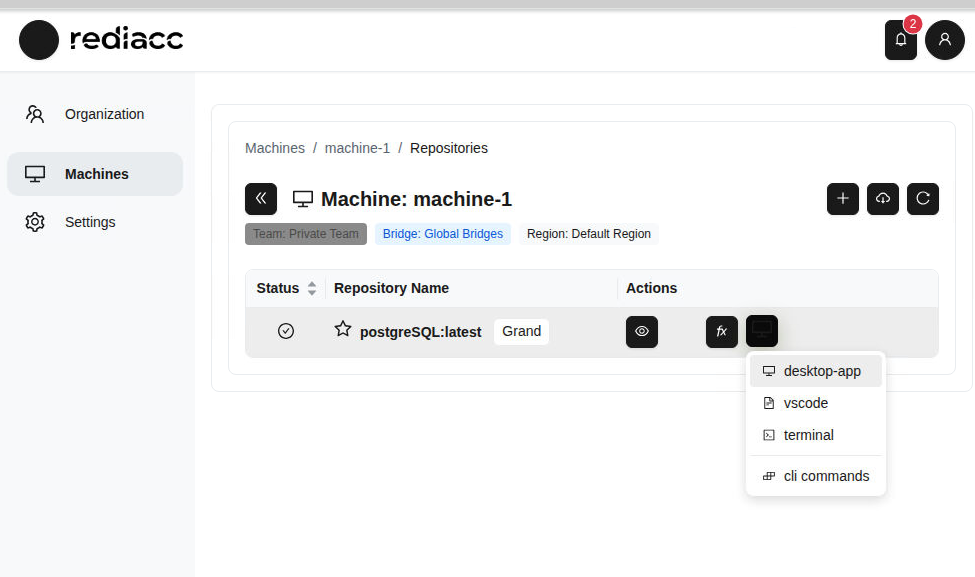

- Wählen Sie die Zugriffsmethode aus dem Dropdown-Menü:

- In der Desktop-App öffnen: Zugriff mit grafischer Oberfläche

- VS-Code: Im Code-Editor öffnen

- Terminal: Zugriff über Kommandozeile

- CLI-Befehle anzeigen: Kommandozeilen-Tools

(Abbildung 74: Repository-Verbindungsmenü - verschiedene Zugriffspfade)

(Abbildung 74: Repository-Verbindungsmenü - verschiedene Zugriffspfade)

Tipp: Wenn Sie mit VS Code arbeiten, bietet die Option “VS-Code” die schnellste Integration.

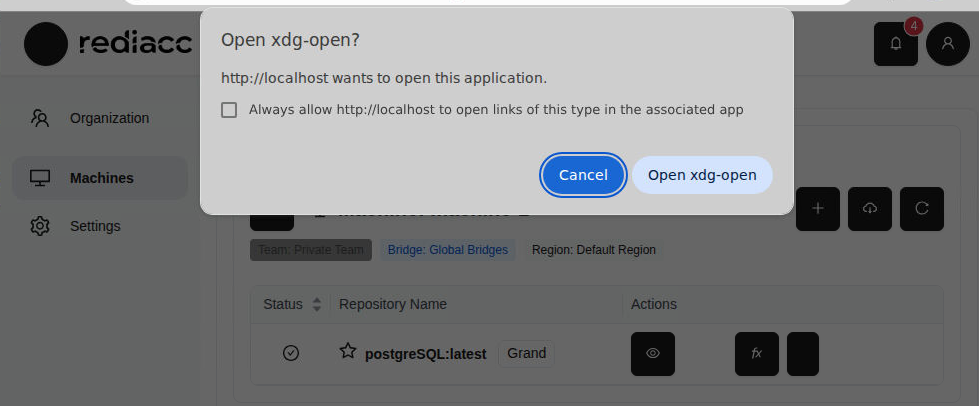

- Klicken Sie auf die Schaltfläche Öffnen, wenn der Browser um Erlaubnis bittet.

(Abbildung 75: Browser fragt nach Erlaubnis zum Öffnen der Desktop-Anwendung)

(Abbildung 75: Browser fragt nach Erlaubnis zum Öffnen der Desktop-Anwendung)

Tipp: Wenn Sie nicht jedes Mal um Erlaubnis gebeten werden möchten, wenn Sie die Desktop-Anwendung öffnen, aktivieren Sie die Option “Immer erlauben”.

2.7 Einstellungen

Sie können Ihre Profil- und Systemeinstellungen im Einstellungsbereich verwalten.

2.7.1 Passwort ändern

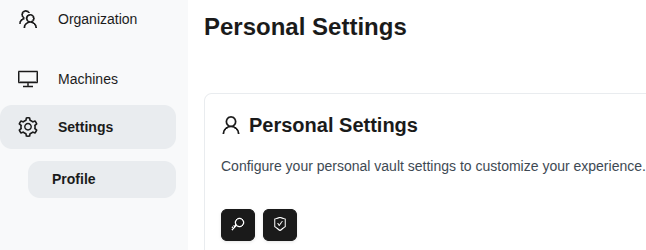

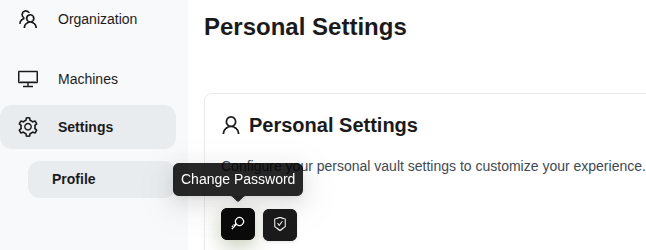

- Gehen Sie im linken Menü zur Registerkarte Einstellungen > Profil.

(Abbildung 76: Einstellungen → Profil-Seite - persönliche Vault-Einstellungen)

(Abbildung 76: Einstellungen → Profil-Seite - persönliche Vault-Einstellungen)

- Klicken Sie auf die Schaltfläche Kennwort ändern.

(Abbildung 77: “Passwort ändern” Schaltfläche im persönlichen Einstellungsbereich)

(Abbildung 77: “Passwort ändern” Schaltfläche im persönlichen Einstellungsbereich)

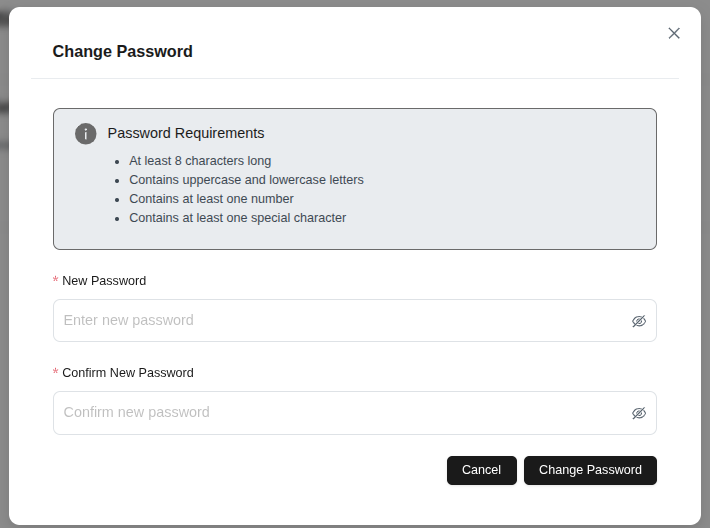

-

Geben Sie Ihr neues Passwort ein. Passwortanforderungen:

- Mindestens 8 Zeichen lang

- Muss Groß- und Kleinbuchstaben enthalten

- Muss mindestens eine Zahl enthalten

- Muss mindestens ein Sonderzeichen enthalten

-

Geben Sie das gleiche Passwort erneut in das Feld Bestätigen Sie das neue Passwort ein.

-

Klicken Sie auf die Schaltfläche Kennwort ändern.

(Abbildung 78: Passwort ändern Formular - Sicherheitsanforderungen sichtbar)

(Abbildung 78: Passwort ändern Formular - Sicherheitsanforderungen sichtbar)

Tipp: Verwenden Sie zufällige Kombinationen bei der Erstellung eines starken Passworts.

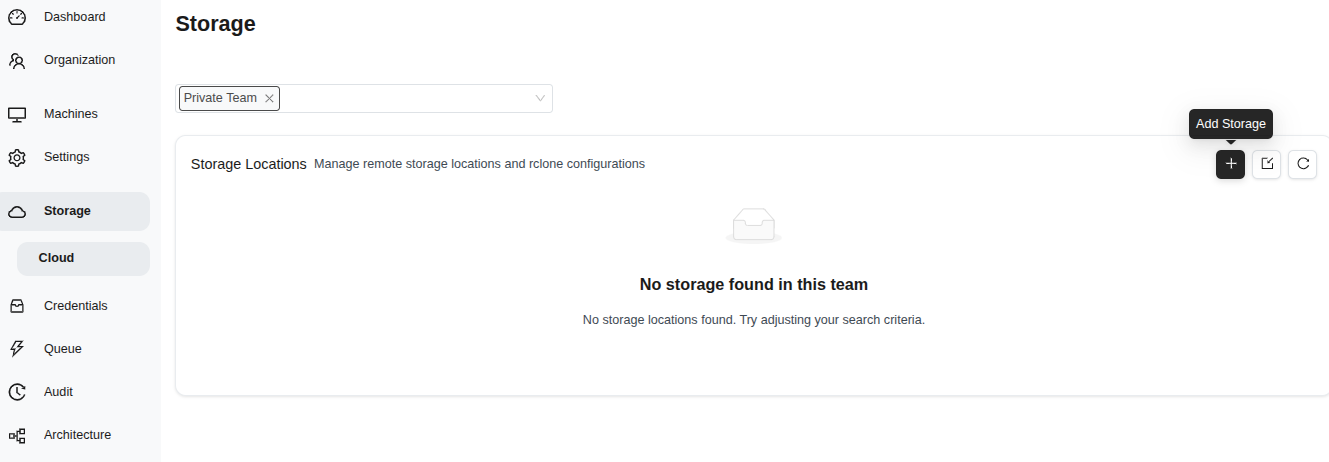

2.8 Speicher

Der Speicherbereich ermöglicht es Ihnen, die physischen Bereiche zu verwalten, in denen Ihre Backup-Daten gespeichert werden.

2.8.1 Speicher hinzufügen

- Gehen Sie im linken Menü zur Registerkarte Speicher.

- Klicken Sie auf die Schaltfläche Speicher hinzufügen.

(Abbildung 79: Speicherverwaltungsseite - “Speicher hinzufügen” Schaltfläche)

(Abbildung 79: Speicherverwaltungsseite - “Speicher hinzufügen” Schaltfläche)

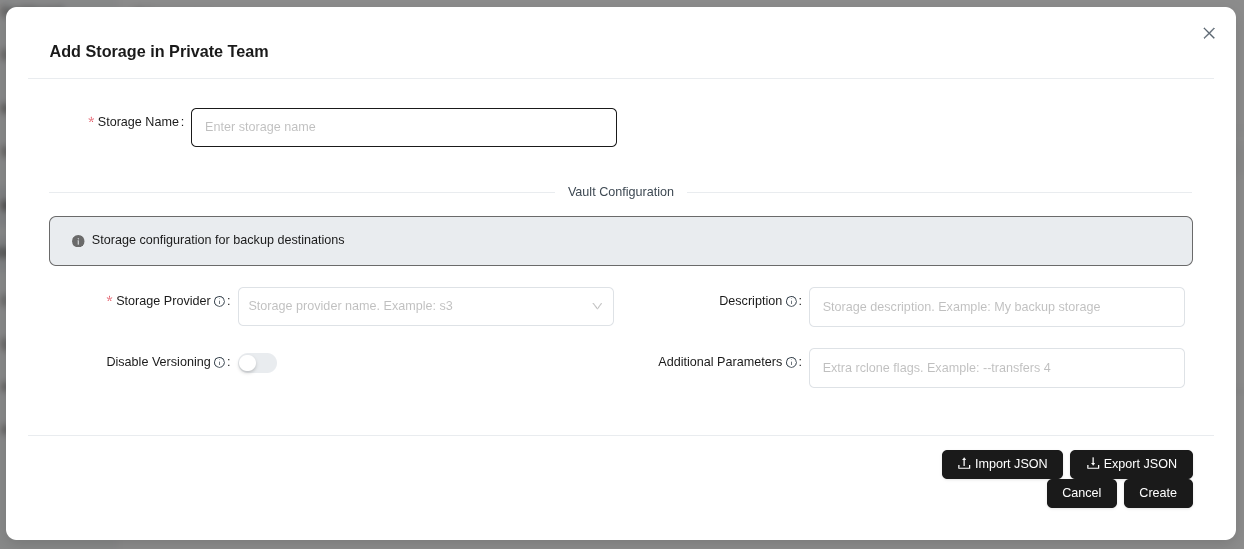

- Füllen Sie das Formular aus:

- Speichername: Geben Sie einen beschreibenden Namen ein

- Speicheranbieter: Wählen Sie (z.B. s3)

- Beschreibung: Fügen Sie eine optionale Beschreibung hinzu

- Versionierung deaktivieren: Optional

- Zusätzliche Parameter: rclone-Flags (z.B. —transfers 4)

(Abbildung 80: Speicher hinzufügen Formular - Name, Anbieter, Beschreibung und Parameter)

(Abbildung 80: Speicher hinzufügen Formular - Name, Anbieter, Beschreibung und Parameter)

- Klicken Sie auf die Schaltfläche Erstellen.

Tipp: Zusätzliche Parameter akzeptieren rclone-Flags zur Optimierung der Speicherleistung.

2.9 Anmeldedaten

Der Anmeldedatenbereich ermöglicht es Ihnen, Zugangsinformationen für Ihre Repositories sicher zu verwalten.

2.9.1 Anmeldedaten bearbeiten

- Gehen Sie im linken Menü zur Registerkarte Anmeldeinformationen.

- Wählen Sie den Eintrag, den Sie bearbeiten möchten.

- Klicken Sie auf die Schaltfläche Bearbeiten.

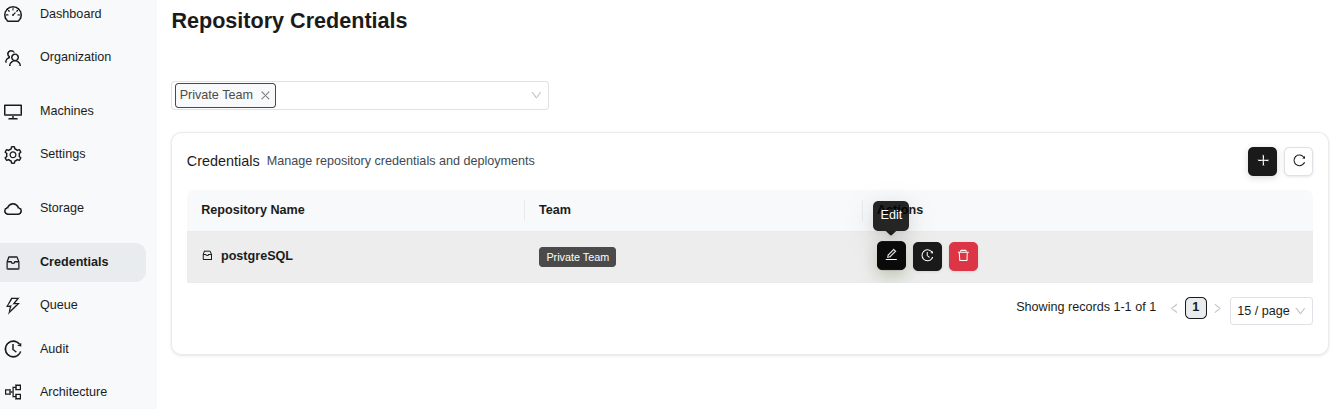

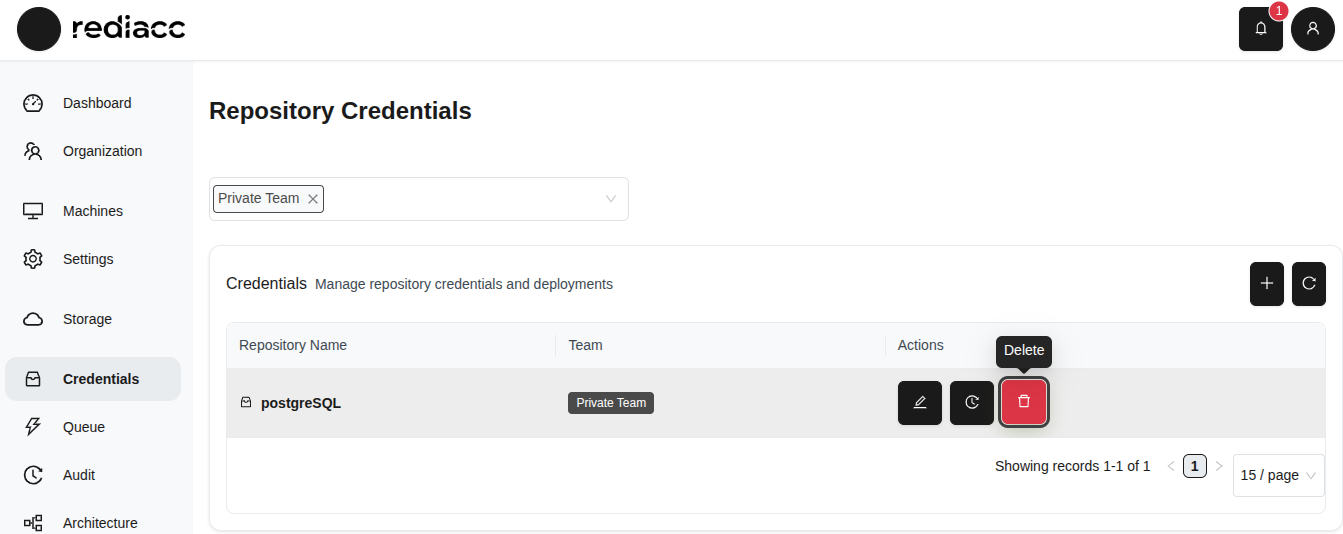

(Abbildung 81: Anmeldedatenseite - Repository-Namen, Teams und Verwaltungsschaltflächen)

(Abbildung 81: Anmeldedatenseite - Repository-Namen, Teams und Verwaltungsschaltflächen)

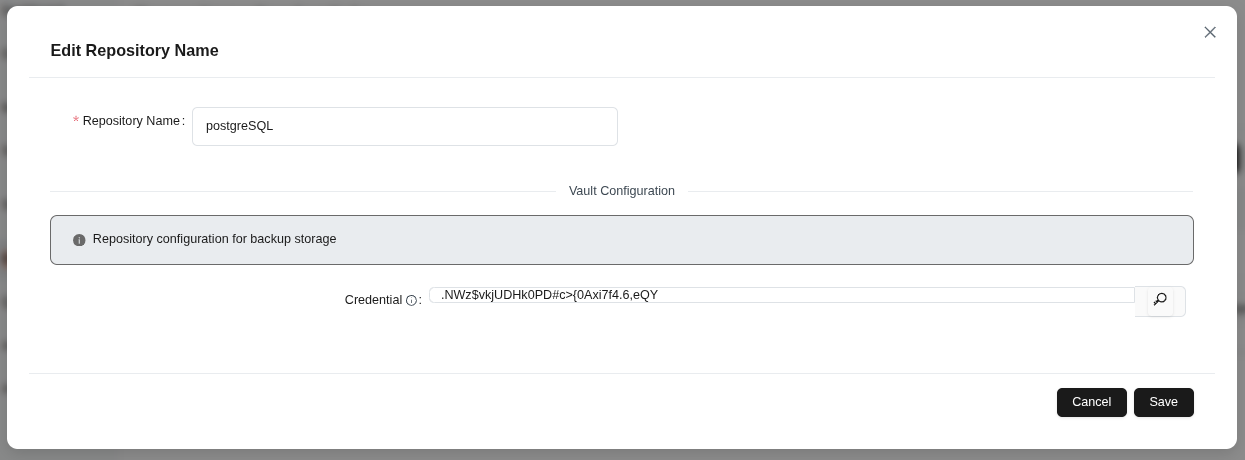

- Ändern Sie den Repository-Name bei Bedarf.

- Speichern Sie mit der Schaltfläche Speichern.

(Abbildung 82: Repository-Namen bearbeiten Formular - Vault-Konfigurationsfelder)

(Abbildung 82: Repository-Namen bearbeiten Formular - Vault-Konfigurationsfelder)

Tipp: Anmeldedaten werden verschlüsselt gespeichert und erst während der Bereitstellung entschlüsselt.

2.9.2 Anmeldedaten-Trace

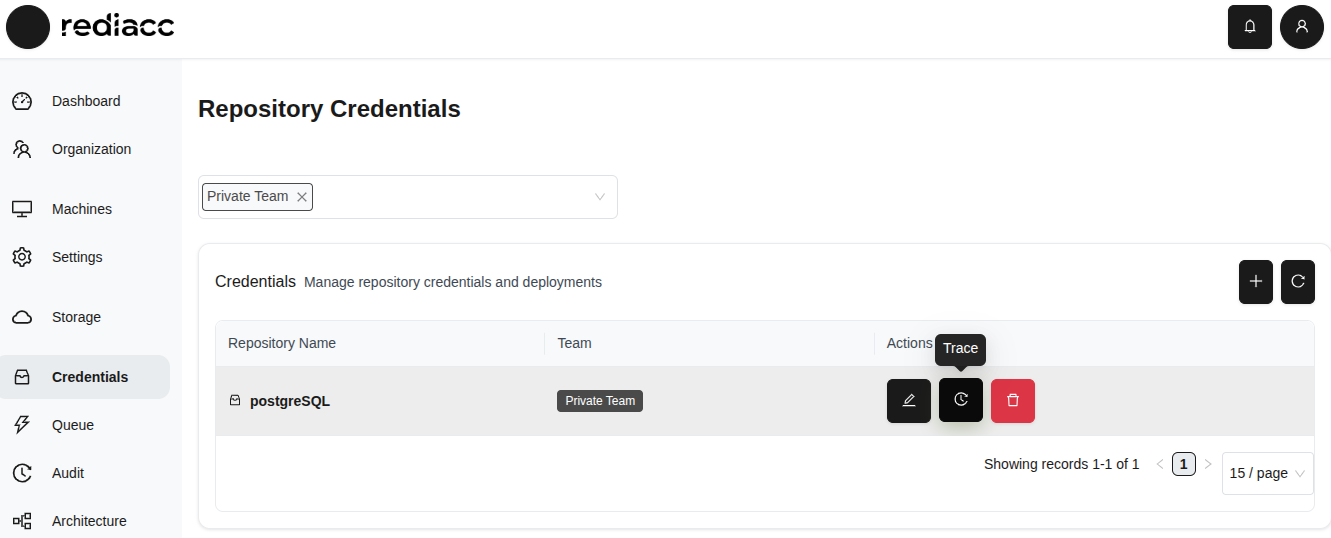

- Wählen Sie den Eintrag, den Sie verfolgen möchten.

- Klicken Sie auf die Schaltfläche Verfolgen.

(Abbildung 83: “Trace” Schaltfläche in der Anmeldedatentabelle)

(Abbildung 83: “Trace” Schaltfläche in der Anmeldedatentabelle)

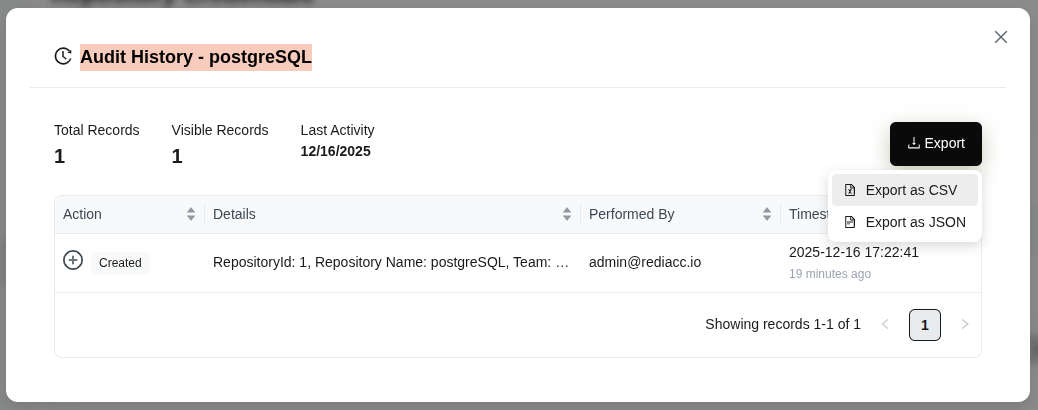

- Überprüfen Sie die Audit-Historie.

- Wählen Sie das Format über die Schaltfläche Exportieren: Als CSV exportieren oder Als JSON exportieren.

(Abbildung 84: Anmeldedatenliste - Export-Optionen)

(Abbildung 84: Anmeldedatenliste - Export-Optionen)

Tipp: Die Trace-Funktion bietet Nutzungsverfolgung von Anmeldedaten für Sicherheits-Audit-Zwecke.

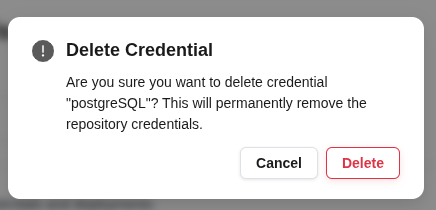

2.9.3 Anmeldedaten löschen

- Wählen Sie den Eintrag, den Sie löschen möchten.

- Klicken Sie auf die rote Schaltfläche Löschen.

(Abbildung 85: Rote “Löschen” Schaltfläche auf der Anmeldedatenseite)

(Abbildung 85: Rote “Löschen” Schaltfläche auf der Anmeldedatenseite)

- Klicken Sie im Bestätigungsfenster auf die Schaltfläche Löschen.

(Abbildung 86: Löschbestätigungsdialog - Warnung vor unwiderruflicher Aktion)

(Abbildung 86: Löschbestätigungsdialog - Warnung vor unwiderruflicher Aktion)

Warnung: Stellen Sie vor dem Löschen sicher, dass die Anmeldedaten nicht auf anderen Maschinen oder in anderen Operationen verwendet werden. Stellen Sie sicher, dass Sie ein Backup kritischer Anmeldedaten haben, bevor Sie löschen.

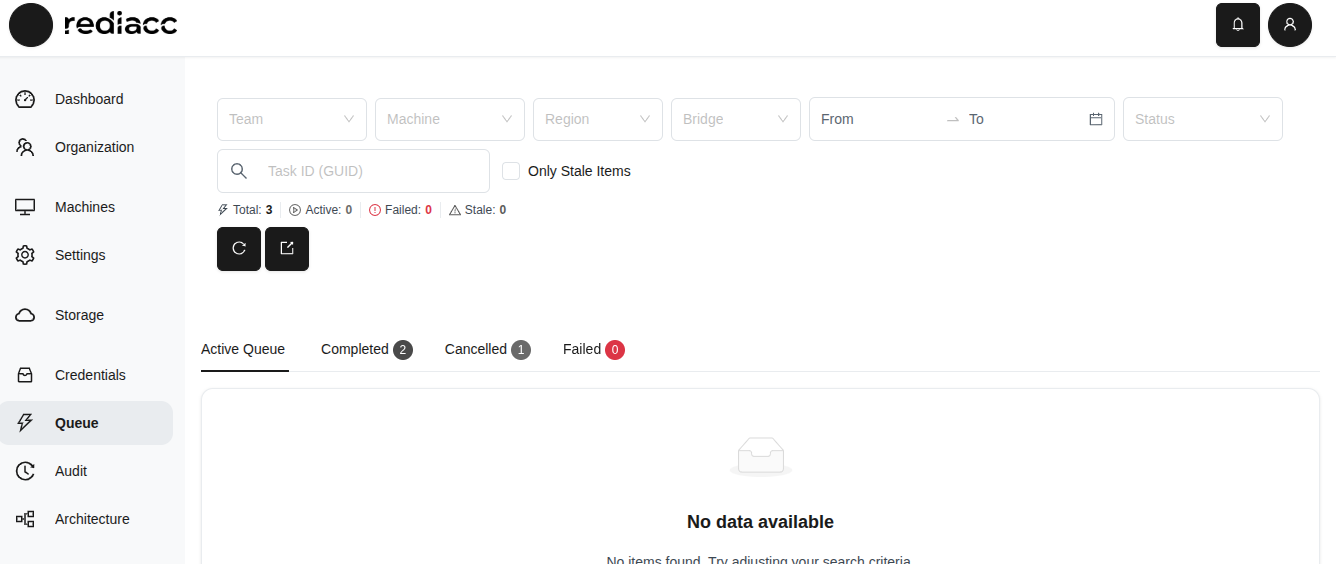

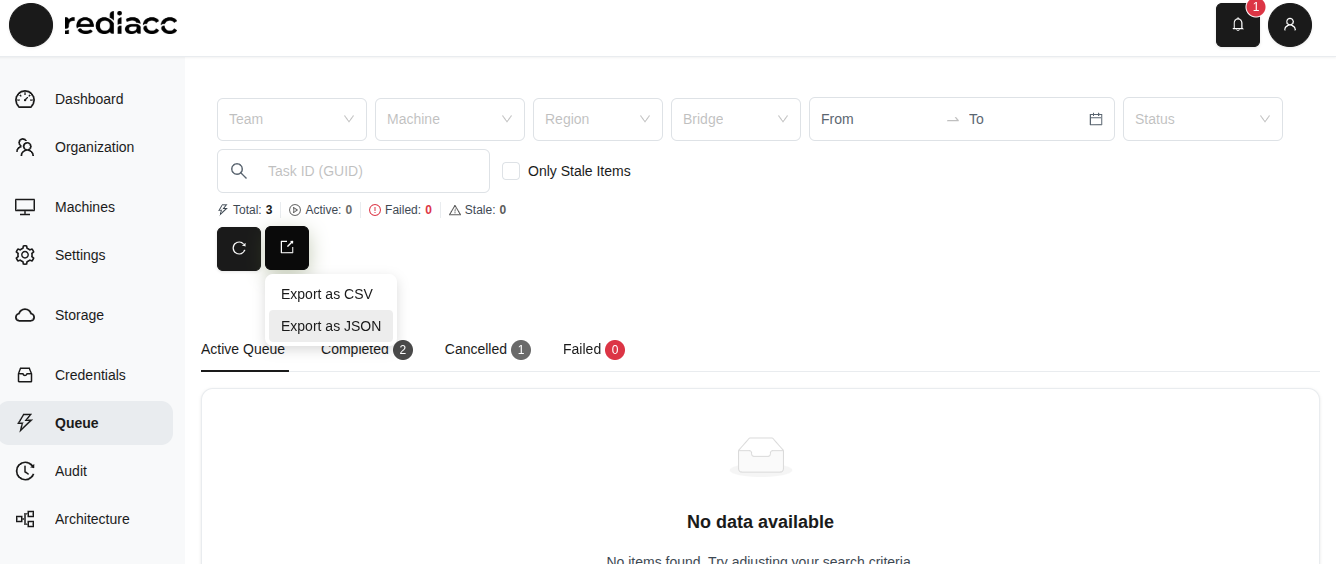

2.10 Warteschlange

Der Warteschlangenbereich ermöglicht es Ihnen, ausstehende und abgeschlossene Operationen im System zu verfolgen.

2.10.1 Warteschlangenoperationen

- Klicken Sie im linken Menü auf die Registerkarte Warteschlange.

(Abbildung 87: Warteschlangenseite - Filteroptionen und Status-Registerkarten)

(Abbildung 87: Warteschlangenseite - Filteroptionen und Status-Registerkarten)

-

Um Warteschlangenelemente zu filtern:

- Verwenden Sie Team, Maschine, Region und Brücke Filter

- Geben Sie Datumsbereich an

- Aktivieren Sie die Option Nur veraltete Elemente

-

Zeigen Sie Details in Status-Registerkarten an:

- Aktiv: Aufgaben, die verarbeitet werden

- Vollendet: Erfolgreich abgeschlossene Aufgaben

- Abgesagt: Abgebrochene Aufgaben

- Fehlgeschlagen: Fehlgeschlagene Aufgaben

-

Wählen Sie ein Format über die Schaltfläche Exportieren: Als CSV exportieren oder Als JSON exportieren.

(Abbildung 88: Warteschlangenliste - Export-Optionen)

(Abbildung 88: Warteschlangenliste - Export-Optionen)

Tipp: Die Option “Nur veraltete Elemente” hilft, Aufgaben zu finden, die lange in Bearbeitung sind. Exportieren Sie regelmäßig die Warteschlangenhistorie, um Aufgabenausführungstrends zu analysieren.

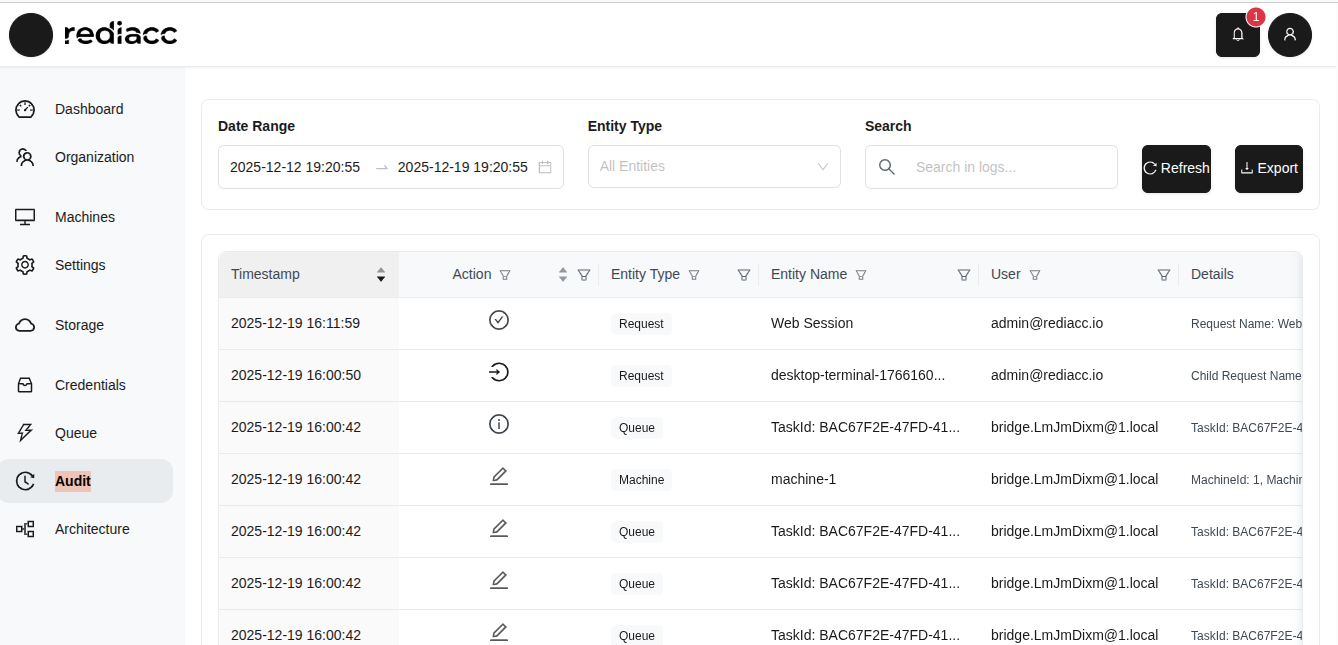

2.11 Audit

Der Audit-Bereich führt Aufzeichnungen über alle im System durchgeführten Operationen.

2.11.1 Audit-Aufzeichnungen

- Klicken Sie im linken Menü auf die Registerkarte Prüfung.

(Abbildung 89: Audit-Seite - detaillierte Aufzeichnung aller Systemoperationen)

(Abbildung 89: Audit-Seite - detaillierte Aufzeichnung aller Systemoperationen)

-

Filtern Sie Audit-Aufzeichnungen:

- Datumsbereich: Für einen bestimmten Zeitraum filtern

- Entitätstyp: Nach Anfrage, Maschine, Warteschlange usw. filtern

- Suche: Textsuche durchführen

-

Überprüfen Sie Informationen für jeden Eintrag:

- Zeitstempel: Datum und Uhrzeit der Operation

- Aktion: Art der Operation (Erstellen, Bearbeiten, Löschen usw.)

- Entitätstyp: Typ des betroffenen Objekts

- Entitätsname: Spezifischer Objektbezeichner

- Benutzer: Benutzer, der die Operation durchgeführt hat

- Details: Zusätzliche Informationen über die Operation

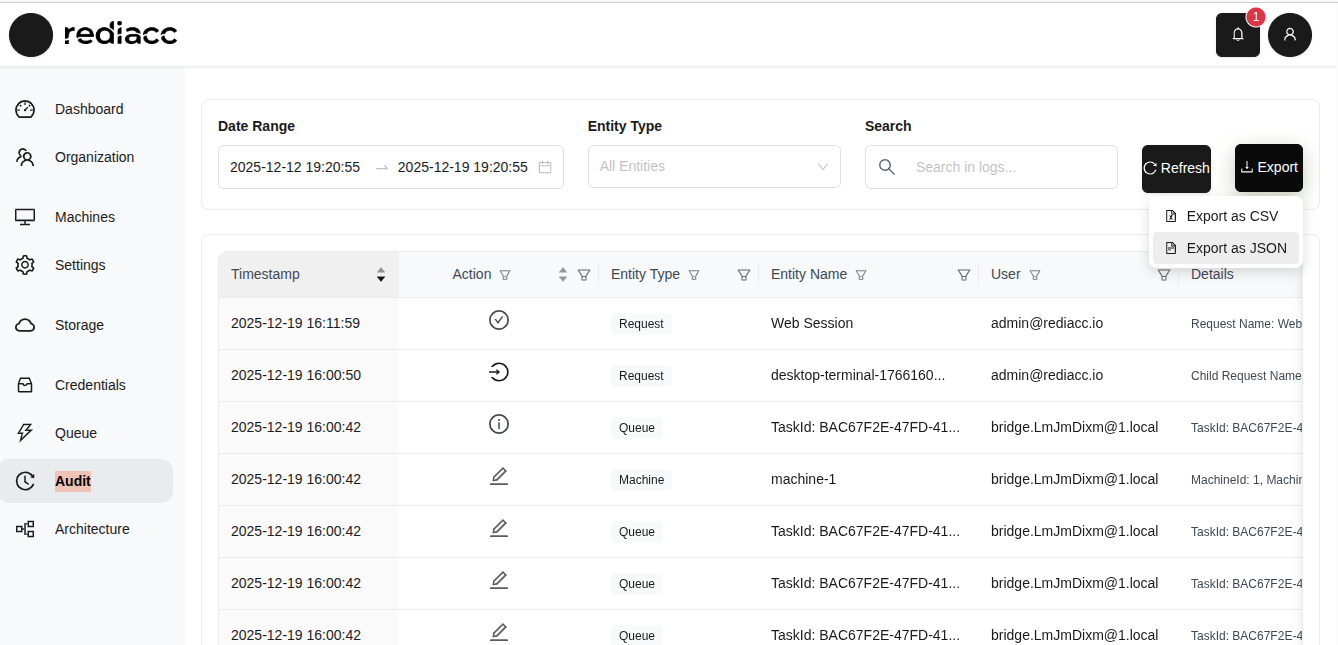

-

Wählen Sie ein Format über die Schaltfläche Exportieren: Als CSV exportieren oder Als JSON exportieren.

(Abbildung 90: Audit-Aufzeichnung exportieren - CSV und JSON Optionen)

(Abbildung 90: Audit-Aufzeichnung exportieren - CSV und JSON Optionen)

Tipp: Die Audit-Aufzeichnung ist entscheidend für die Verfolgung aller Systemaktivitäten zu Sicherheits- und Compliance-Zwecken. Exportieren Sie regelmäßig die Audit-Aufzeichnung und speichern Sie sie an einem sicheren Ort.

© 2025 Rediacc-Plattform – Alle Rechte vorbehalten.