Guide d’Utilisation de la Plateforme Rediacc

Vue d’Ensemble

Rediacc est une plateforme cloud offrant des services de sauvegarde alimentés par l’IA.

Ce guide explique l’utilisation de base de l’interface web sur https://www.rediacc.com/.

Objectif de Ce Guide

- Aider les nouveaux utilisateurs à s’adapter rapidement à la plateforme

- Expliquer les fonctions de base (gestion des ressources, sauvegarde) étape par étape

1. Création de Compte et Connexion

1.1 Inscription

Pour commencer à utiliser la plateforme Rediacc, vous devez d’abord créer un compte.

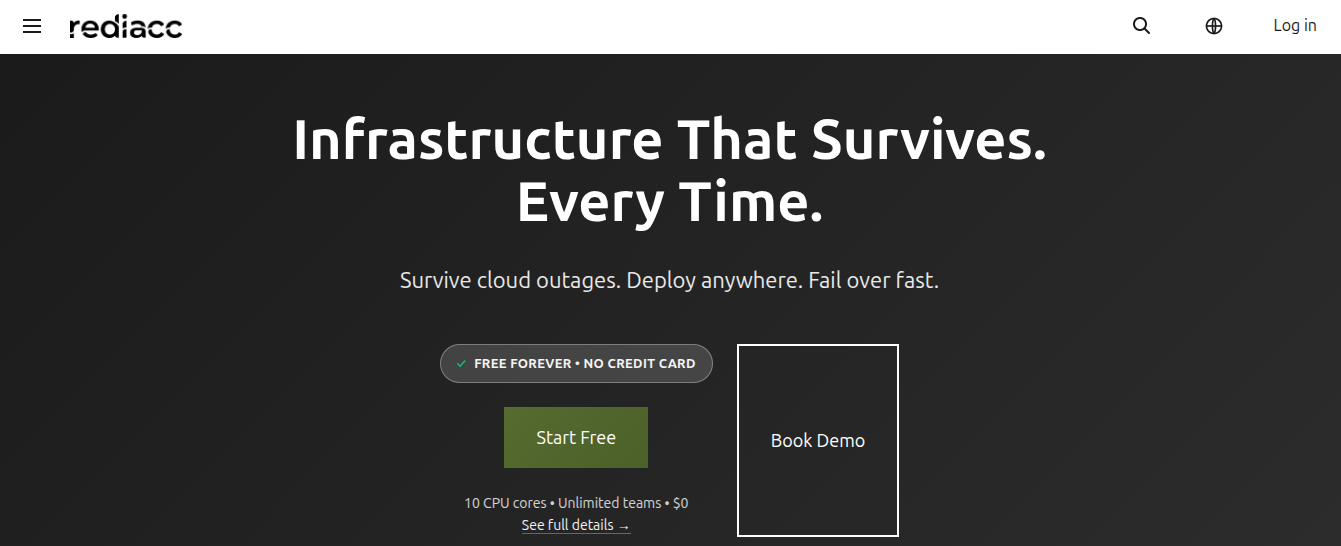

(Figure 1 : Page de connexion principale, présentant les principales fonctionnalités de la plateforme Rediacc)

(Figure 1 : Page de connexion principale, présentant les principales fonctionnalités de la plateforme Rediacc)

- Accédez à https://www.rediacc.com/ dans votre navigateur.

- Cliquez sur le bouton Se connecter dans le coin supérieur droit de la page.

- Choisissez Commencer pour un accès gratuit ou Demander une démo pour une démonstration.

Astuce : Vous pouvez créer un compte gratuit sans carte de crédit. Comprend 10 cœurs CPU et des équipes illimitées.

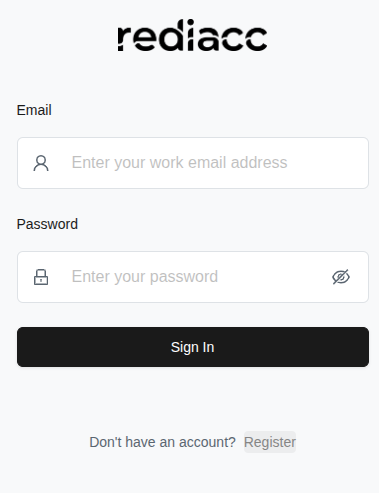

(Figure 2 : Écran de connexion pour les utilisateurs existants)

(Figure 2 : Écran de connexion pour les utilisateurs existants)

-

Si vous n’avez pas de compte, cliquez sur le lien S'inscrire pour créer un nouveau compte.

-

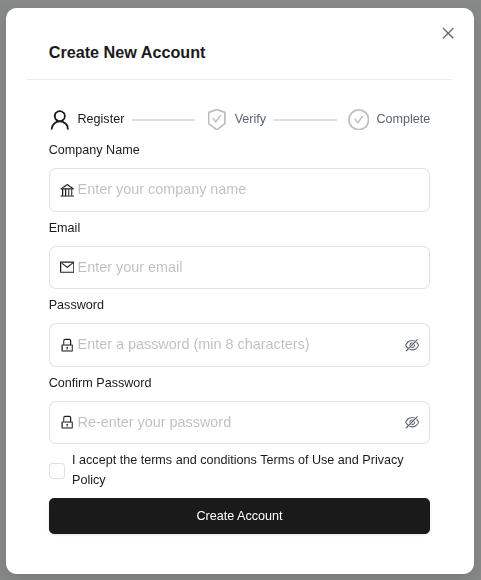

Remplissez les informations suivantes dans le formulaire qui s’ouvre :

- Nom de l'Entreprise : Entrez le nom de votre organisation

- Adresse E-mail : Entrez une adresse email valide

- Mot de passe : Créez un mot de passe d’au moins 8 caractères

- Confirmer le Mot de Passe : Saisissez à nouveau le même mot de passe

(Figure 3 : Formulaire d’inscription étape par étape pour nouvel utilisateur - Inscription > Vérification > Finalisation)

(Figure 3 : Formulaire d’inscription étape par étape pour nouvel utilisateur - Inscription > Vérification > Finalisation)

- Cochez la case pour accepter les conditions d’utilisation et la politique de confidentialité.

- Cliquez sur le bouton Créer un Compte.

Astuce : Le mot de passe doit contenir au moins 8 caractères et être robuste. Tous les champs sont obligatoires.

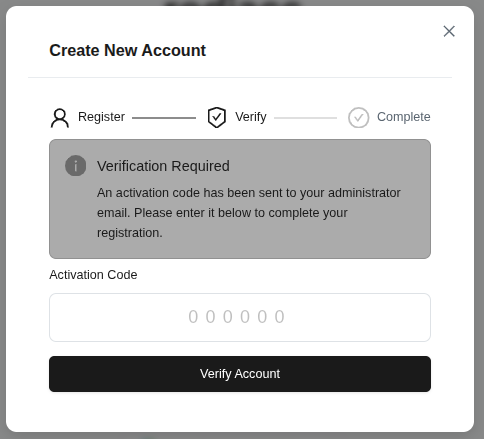

- Entrez le code de vérification à 6 chiffres envoyé à votre email dans les cases de manière séquentielle.

- Cliquez sur le bouton Vérifier le Compte.

(Figure 4 : Fenêtre pour saisir le code d’activation envoyé à l’administrateur)

(Figure 4 : Fenêtre pour saisir le code d’activation envoyé à l’administrateur)

Astuce : Le code de vérification est valide pendant une durée limitée. Si vous ne recevez pas le code, vérifiez votre dossier spam.

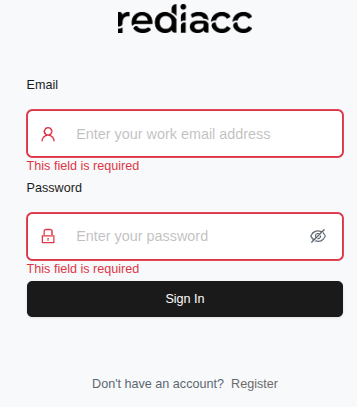

1.2 Connexion

Une fois votre compte créé, vous pouvez vous connecter à la plateforme.

- Remplissez le champ Adresse E-mail (obligatoire si un avertissement rouge apparaît).

- Remplissez le champ Mot de passe.

- Cliquez sur le bouton Se connecter.

(Figure 5 : Formulaire de connexion - les messages d’erreur sont marqués d’une bordure rouge)

(Figure 5 : Formulaire de connexion - les messages d’erreur sont marqués d’une bordure rouge)

Astuce : Si le message d’erreur indique “Ce champ est obligatoire”, remplissez les champs vides. Contactez l’administrateur pour les mots de passe oubliés.

- Après une connexion réussie, vous serez redirigé vers l’écran Tableau de bord.

(Figure 6 : Tableau de bord principal après connexion réussie - menus Organisation, Machines et Paramètres dans la barre latérale gauche)

(Figure 6 : Tableau de bord principal après connexion réussie - menus Organisation, Machines et Paramètres dans la barre latérale gauche)

Astuce : Le tableau de bord se rafraîchit automatiquement. Vous pouvez actualiser la page avec F5 pour obtenir des informations à jour.

2. Vue d’Ensemble de l’Interface

Après vous être connecté, l’écran que vous voyez se compose de ces sections principales :

- Organisation : Utilisateurs, équipes et contrôle d’accès

- Machines de traitement : Gestion des serveurs et des dépôts

- Paramètres : Profil et paramètres système

- Stockage : Gestion de la zone de stockage

- Identifiants : Informations d’identification d’accès

- File d'attente : Gestion de la file d’attente des tâches

- Journalisation d'audit : Journaux d’audit système

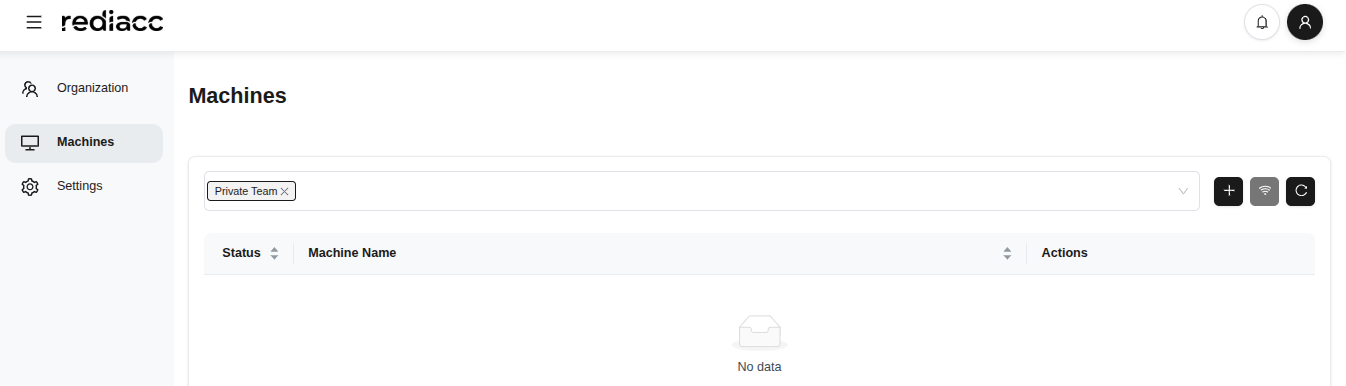

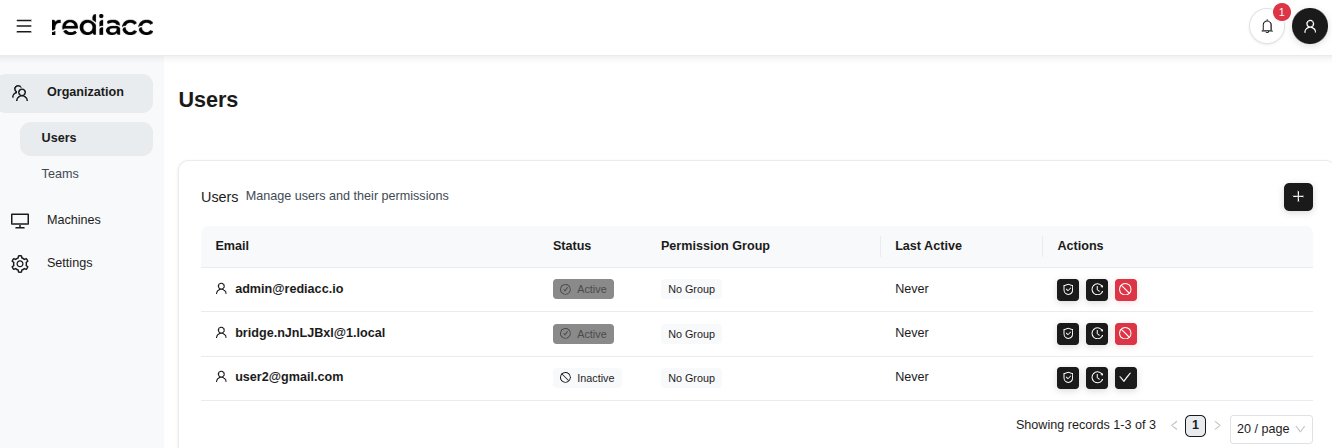

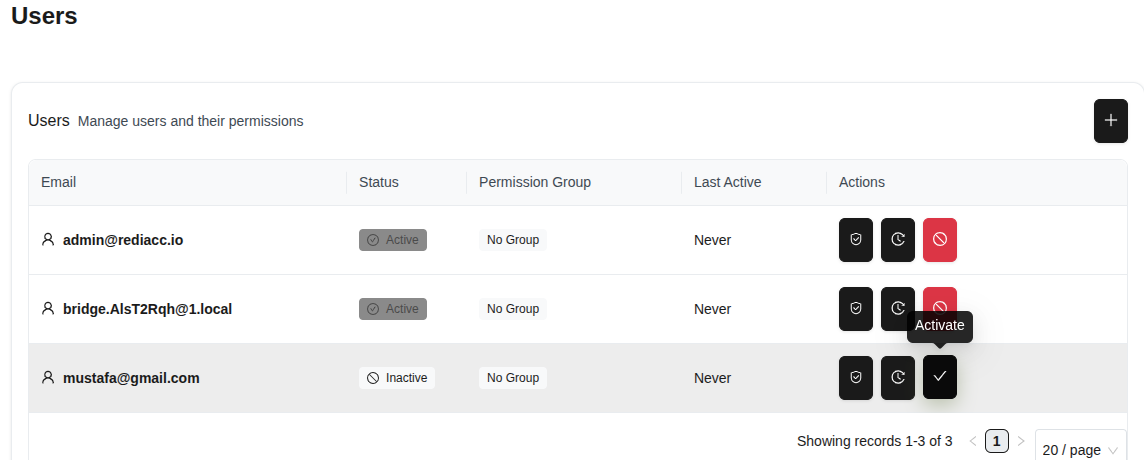

2.1 Organisation - Utilisateurs

La gestion des utilisateurs vous permet de contrôler l’accès à la plateforme pour les personnes de votre organisation.

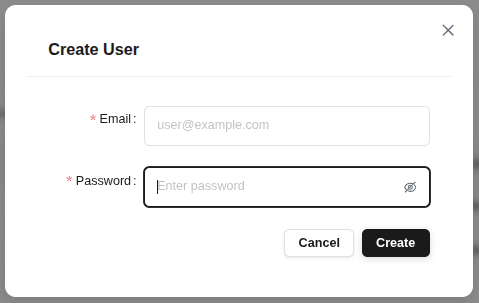

2.1.1 Ajout d’Utilisateurs

- Cliquez sur l’option Organisation > Utilisateurs dans la barre latérale gauche.

- Visualisez la liste de tous les utilisateurs au format tableau.

- Chaque ligne d’utilisateur affiche l’email, le statut (Actif/Inactif), le groupe de permissions et l’heure de dernière activité.

(Figure 7 : Section Utilisateurs sous Organisation - toutes les informations des utilisateurs sont affichées)

(Figure 7 : Section Utilisateurs sous Organisation - toutes les informations des utilisateurs sont affichées)

- Cliquez sur l’icône ”+” dans le coin supérieur droit.

- Cliquez sur le bouton Créer un utilisateur et remplissez le formulaire qui s’ouvre :

- Adresse E-mail : Entrez l’adresse email de l’utilisateur

- Mot de passe : Entrez un mot de passe temporaire

(Figure 8 : Fenêtre modale pour ajouter un nouvel utilisateur - formulaire simple et rapide de création d’utilisateur)

(Figure 8 : Fenêtre modale pour ajouter un nouvel utilisateur - formulaire simple et rapide de création d’utilisateur)

- Cliquez sur le bouton Créer.

Astuce : Les identifiants de connexion doivent être communiqués de manière sécurisée à l’utilisateur créé. Il est recommandé de changer le mot de passe à la première connexion.

(Figure 9 : Tous les utilisateurs actifs et inactifs sur la page de gestion des utilisateurs)

(Figure 9 : Tous les utilisateurs actifs et inactifs sur la page de gestion des utilisateurs)

Astuce : La page affiche automatiquement 20 enregistrements. Utilisez la pagination pour voir plus d’enregistrements.

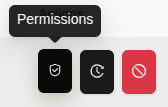

2.1.2 Attribution des Permissions Utilisateur

Vous pouvez gérer les droits d’accès en attribuant des groupes de permissions spécifiques aux utilisateurs.

- Sélectionnez un utilisateur dans l’onglet Organisation > Utilisateurs.

- Cliquez sur l’icône de bouclier dans la colonne d’actions (Autorisations).

(Figure 10 : Affichage des icônes d’actions utilisateur - chaque icône représente une action différente)

(Figure 10 : Affichage des icônes d’actions utilisateur - chaque icône représente une action différente)

- Sélectionnez un Groupe d'autorisations dans le formulaire qui s’ouvre.

- Le nombre d’utilisateurs et de permissions dans le groupe est affiché à côté de l’utilisateur.

- Cliquez sur le bouton Assigner des autorisations pour enregistrer les modifications.

(Figure 11 : Modal pour attribuer un groupe de permissions à l’utilisateur sélectionné - liste déroulante avec les groupes disponibles)

(Figure 11 : Modal pour attribuer un groupe de permissions à l’utilisateur sélectionné - liste déroulante avec les groupes disponibles)

Astuce : Certains groupes de permissions sont fixés par le système et ne peuvent pas être modifiés.

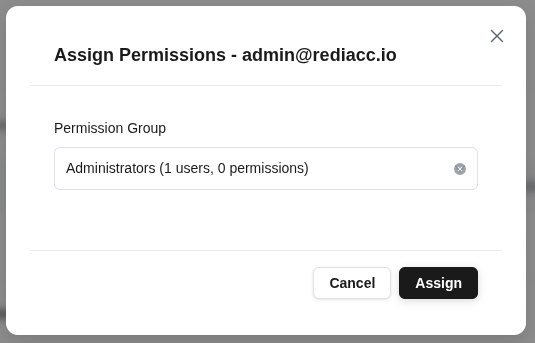

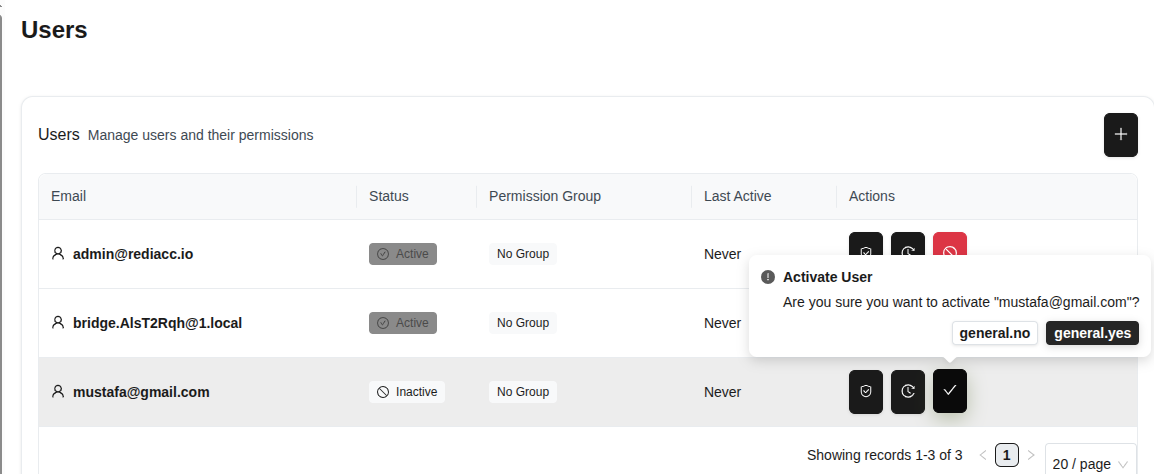

2.1.3 Activation d’Utilisateur

Vous pouvez réactiver les utilisateurs désactivés.

- Trouvez l’utilisateur avec le statut inactif dans la liste Utilisateurs.

- Cliquez sur l’icône rouge dans la colonne d’actions.

(Figure 12 : Activation d’un utilisateur inactif)

(Figure 12 : Activation d’un utilisateur inactif)

- Cliquez sur le bouton Oui dans la fenêtre de confirmation.

(Figure 13 : Fenêtre modale pour confirmer l’activation de l’utilisateur)

(Figure 13 : Fenêtre modale pour confirmer l’activation de l’utilisateur)

Astuce : Cette action est réversible. Vous pouvez désactiver l’utilisateur de la même manière.

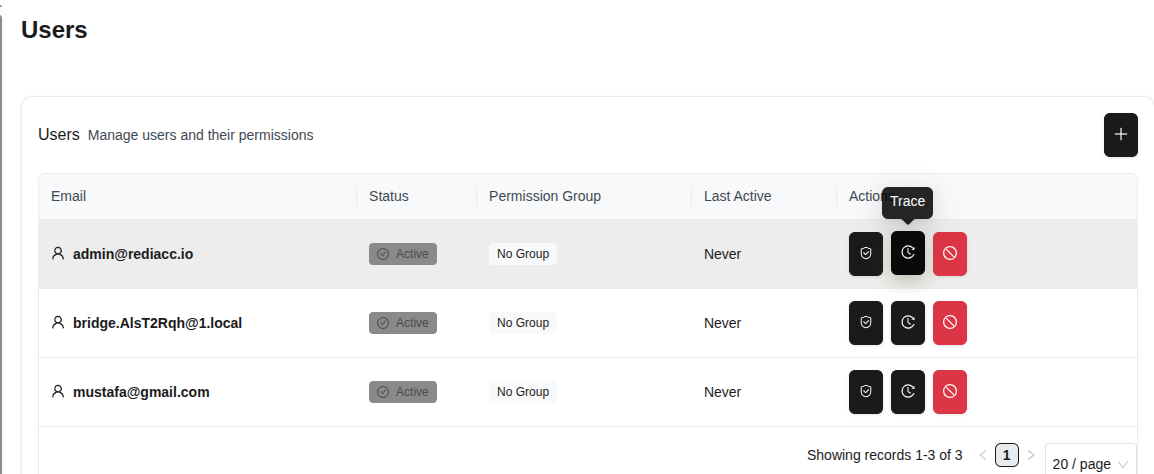

2.1.4 Traçabilité Utilisateur

Vous pouvez utiliser la fonction de traçabilité pour surveiller les activités des utilisateurs.

- Sélectionnez un utilisateur et cliquez sur l’icône d’engrenage dans la colonne d’actions.

- Cliquez sur l’option Tracer pour ouvrir l’historique d’activité de l’utilisateur.

(Figure 14 : Option de traçabilité de l’activité utilisateur)

(Figure 14 : Option de traçabilité de l’activité utilisateur)

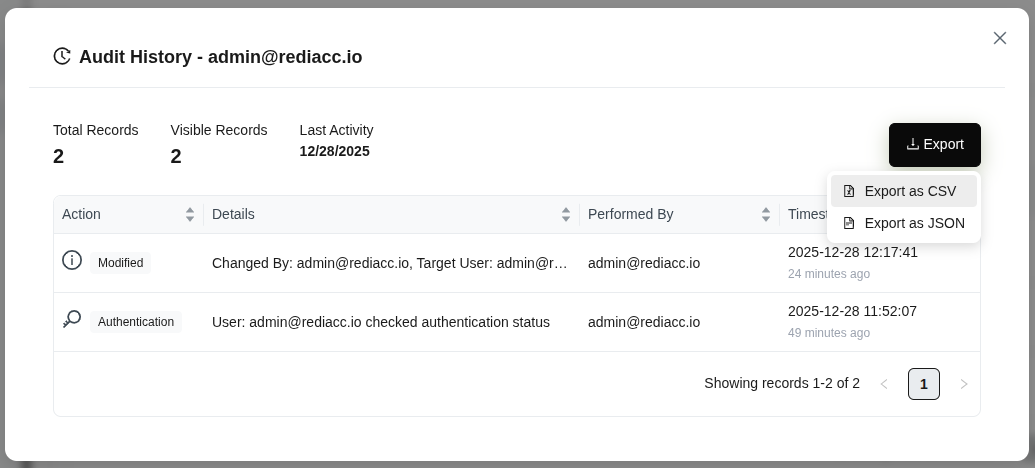

- Les activités passées de l’utilisateur sont répertoriées sur l’écran ouvert.

- Les statistiques sont affichées en haut : Enregistrements Totaux, Enregistrements Consultés, Dernière Activité.

- Cliquez sur le bouton Exportation et sélectionnez le format : Exporter au format CSV ou Exporter au format JSON.

(Figure 15 : Historique d’activité complet de l’utilisateur - statistiques, détails et options d’exportation)

(Figure 15 : Historique d’activité complet de l’utilisateur - statistiques, détails et options d’exportation)

Astuce : Exportez régulièrement les données d’audit pour maintenir des enregistrements de sécurité et de conformité. Le format CSV peut être ouvert dans Excel.

2.2 Organisation - Équipes

Les équipes vous permettent de regrouper des utilisateurs et de fournir un accès groupé aux ressources.

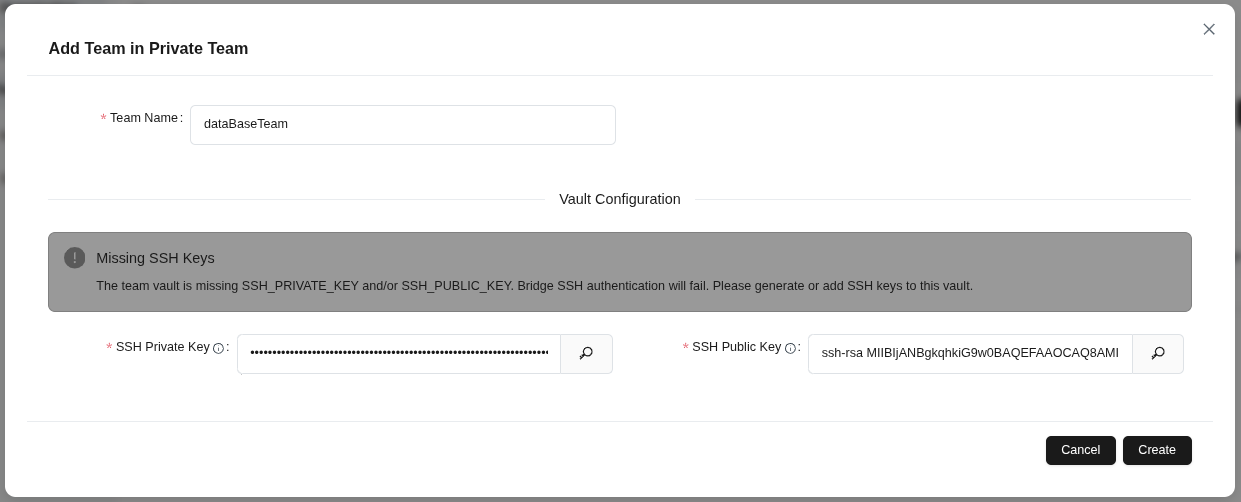

2.2.1 Création d’Équipes

- Accédez à l’onglet Organisation > Équipes.

- Cliquez sur le bouton ”+”.

- Entrez le nom de votre équipe dans le champ Nom de l'équipe.

- Remplissez les champs Clé privée SSH et Clé publique SSH dans la section Configuration du coffre-fort.

(Figure 16 : Création d’une nouvelle équipe dans “Équipe Privée”)

(Figure 16 : Création d’une nouvelle équipe dans “Équipe Privée”)

- Cliquez sur le bouton Créer pour enregistrer l’équipe.

Astuce : Les clés SSH sont requises pour l’authentification SSH du Bridge. Si vous recevez un avertissement de clé manquante, fournissez les deux clés.

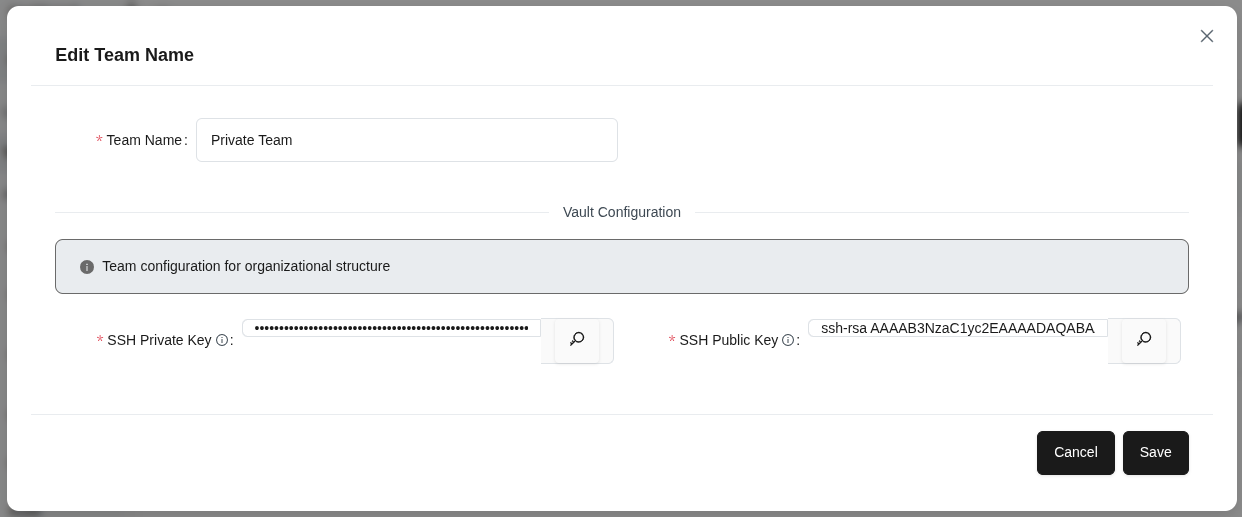

2.2.2 Modification d’Équipe

- Cliquez sur l’icône de crayon à côté de l’équipe que vous souhaitez modifier dans la liste des équipes.

- Changez le nom de l’équipe dans le champ Nom de l'équipe si nécessaire.

- Mettez à jour les clés SSH dans la section Configuration du coffre-fort.

- Cliquez sur le bouton Enregistrer pour appliquer les modifications.

(Figure 17 : Modification des informations d’une équipe existante)

(Figure 17 : Modification des informations d’une équipe existante)

Astuce : La configuration de l’équipe est utilisée pour la structure organisationnelle. Les modifications prennent effet pour tous les membres de l’équipe.

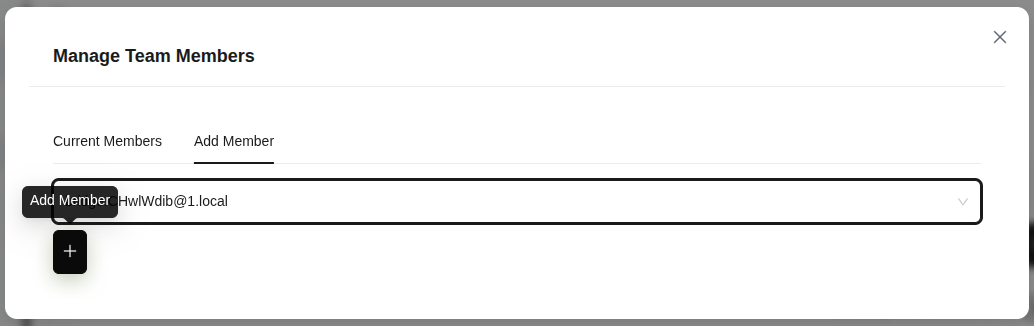

2.2.3 Gestion des Membres de l’Équipe

- Sélectionnez une équipe et cliquez sur l’icône d’utilisateur.

- Consultez les membres déjà assignés à l’équipe dans l’onglet Membres actuels.

- Passez à l’onglet Ajouter un membre.

- Entrez une adresse email ou sélectionnez un utilisateur dans la liste déroulante.

- Cliquez sur le bouton ”+” pour ajouter le membre à l’équipe.

(Figure 18 : Panneau de gestion des membres de l’équipe)

(Figure 18 : Panneau de gestion des membres de l’équipe)

Astuce : Vous pouvez attribuer le même membre à plusieurs équipes.

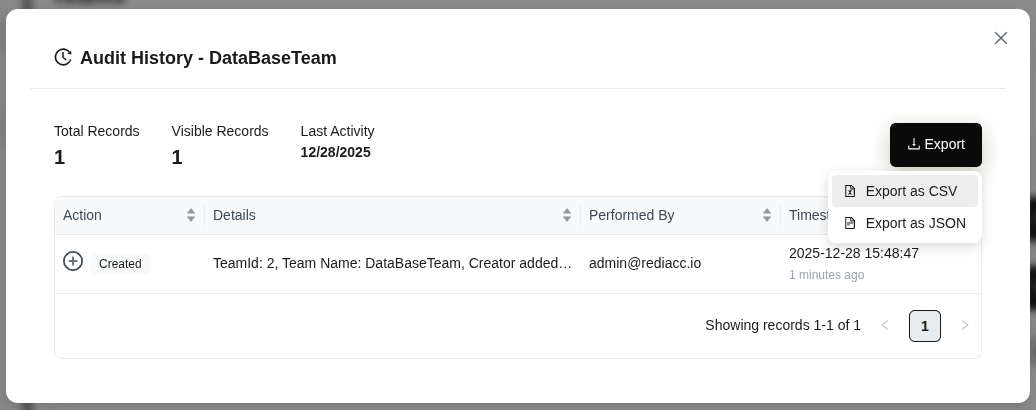

2.2.4 Traçabilité de l’Équipe

- Sélectionnez l’équipe que vous souhaitez tracer.

- Cliquez sur l’icône d’horloge/historique.

- Vérifiez les compteurs Enregistrements Totaux, Enregistrements Consultés et Dernière Activité dans la fenêtre Historique d'audit - {{name}}.

- Cliquez sur le bouton Exportation pour exporter au format Exporter au format CSV ou Exporter au format JSON.

(Figure 19 : Visualisation de l’historique d’audit de l’équipe)

(Figure 19 : Visualisation de l’historique d’audit de l’équipe)

Astuce : L’historique d’audit est important pour la conformité et le contrôle de sécurité.

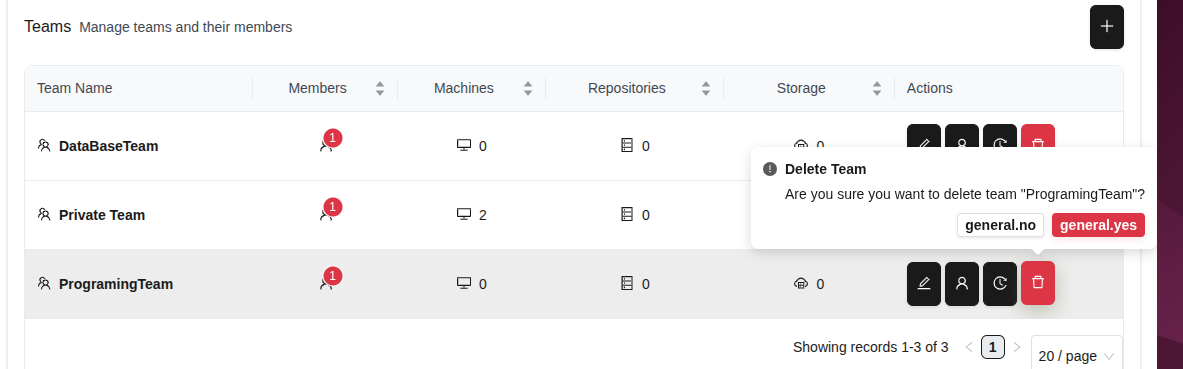

2.2.5 Suppression d’Équipe

- Cliquez sur l’icône de corbeille (rouge) à côté de l’équipe que vous souhaitez supprimer.

- Vérifiez que le nom de l’équipe est correct dans la boîte de dialogue de confirmation.

- Cliquez sur le bouton Oui.

(Figure 20 : Confirmation de suppression d’équipe)

(Figure 20 : Confirmation de suppression d’équipe)

Avertissement : La suppression d’équipe est irréversible. Vérifiez s’il y a des données importantes dans l’équipe avant de supprimer.

2.3 Organisation - Contrôle d’Accès

Le contrôle d’accès vous permet de gérer de manière centralisée les permissions des utilisateurs en créant des groupes de permissions.

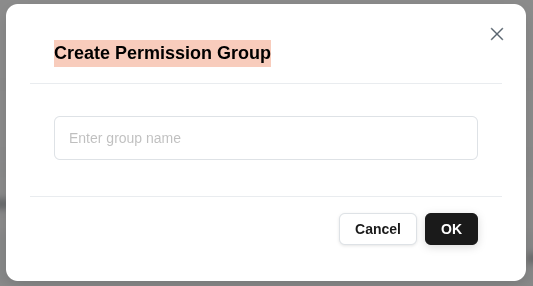

2.3.1 Création de Groupes de Permissions

- Accédez à l’onglet Organisation > Contrôle d'accès.

- Cliquez sur le bouton ”+”.

- Entrez un nom significatif dans le champ Saisissez le nom du groupe.

- Cliquez sur le bouton Confirmer pour créer le groupe.

(Figure 21 : Création d’un nouveau Groupe de Permissions)

(Figure 21 : Création d’un nouveau Groupe de Permissions)

Astuce : Les groupes de permissions sont utilisés pour organiser les utilisateurs avec des permissions similaires. Gardez les noms de groupes descriptifs (par exemple, “Admin”, “Lecture Seule”, “Gestionnaire de Dépôt”).

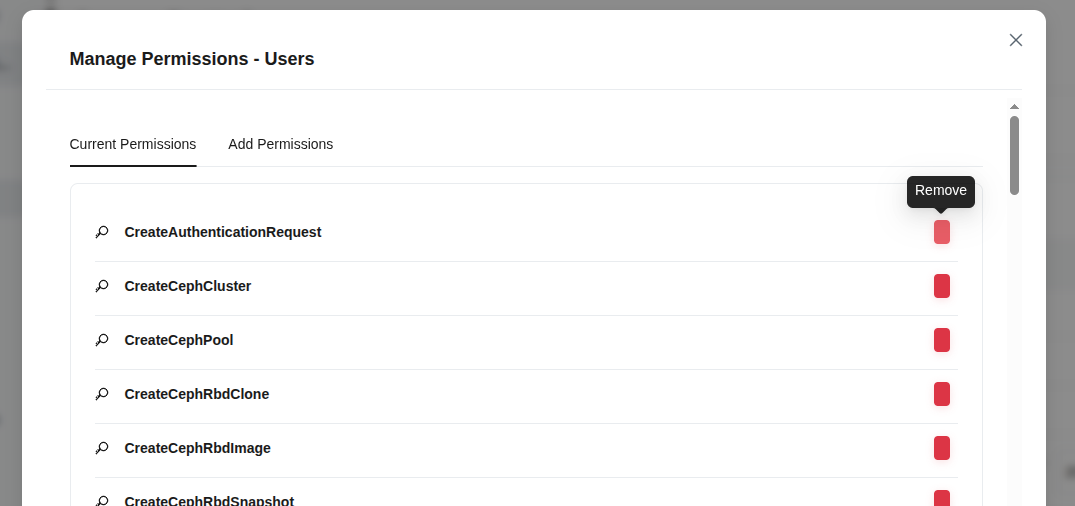

2.3.2 Gestion des Permissions

- Sélectionnez un Groupe de Permissions et cliquez sur l’option Gérer les autorisations.

- Consultez les droits d’accès du groupe dans l’onglet Autorisations actuelles.

- Vous pouvez révoquer une permission en cliquant sur le bouton rouge Supprimer à côté de chaque action.

- Cliquez sur l’onglet Ajouter des autorisations pour ajouter de nouvelles permissions au groupe.

(Figure 22 : Gestion des Permissions pour le Groupe de Permissions)

(Figure 22 : Gestion des Permissions pour le Groupe de Permissions)

Astuce : Accordez les permissions selon le principe du moindre privilège. Révisez et supprimez régulièrement les permissions inutiles.

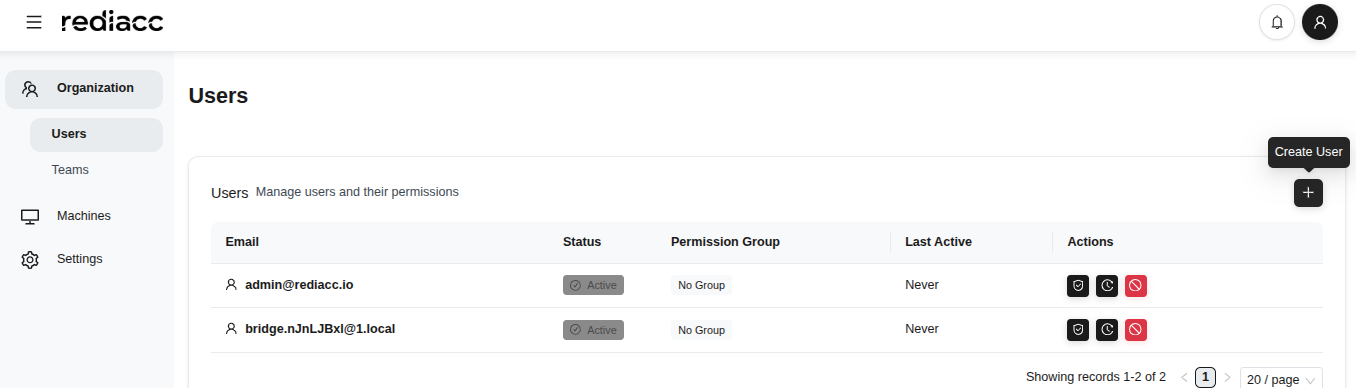

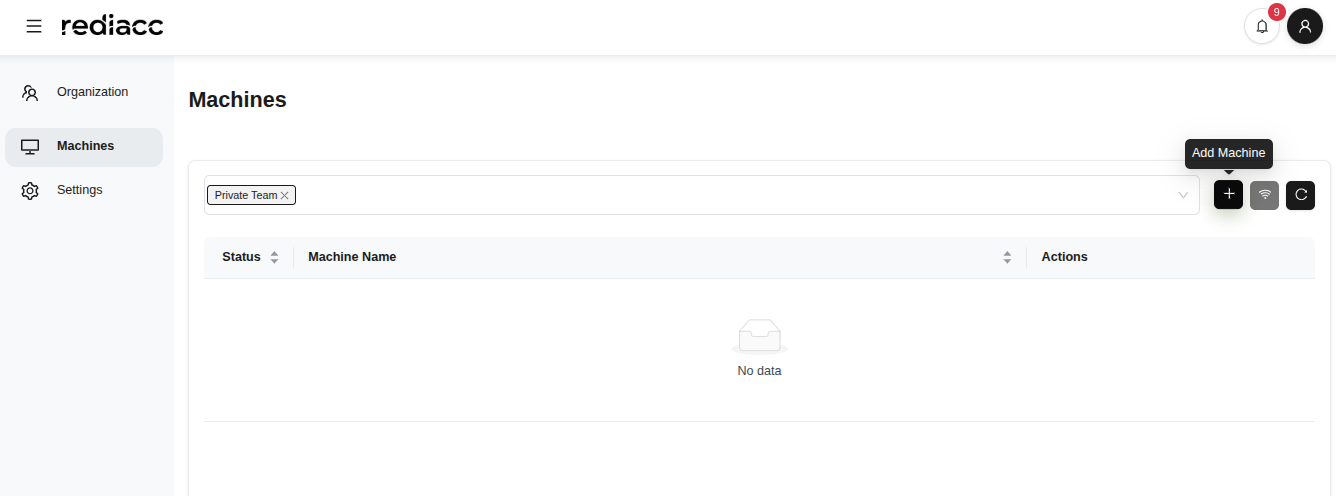

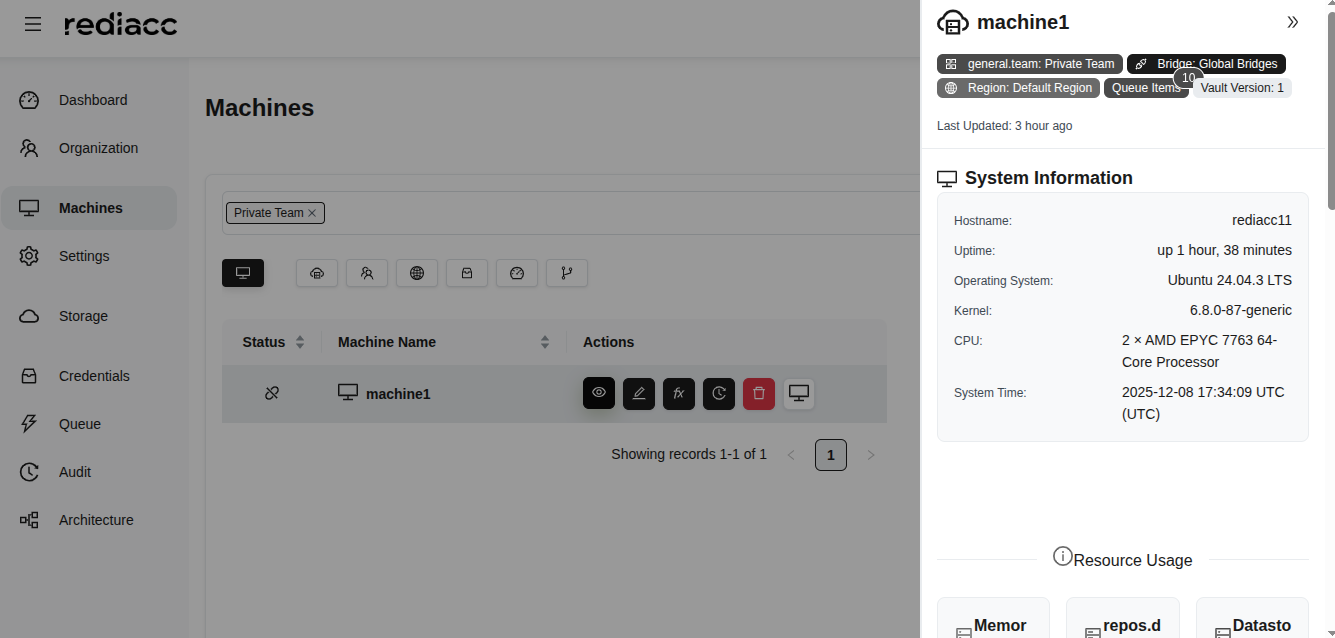

2.4 Machines

La section Machines vous permet de gérer vos serveurs et ressources de dépôt.

2.4.1 Ajout de Machines

- Accédez à l’onglet Machines de traitement depuis le menu de gauche.

- Cliquez sur le bouton Ajouter une machine dans le coin supérieur droit.

(Figure 23 : Page d’accueil de gestion des Machines)

(Figure 23 : Page d’accueil de gestion des Machines)

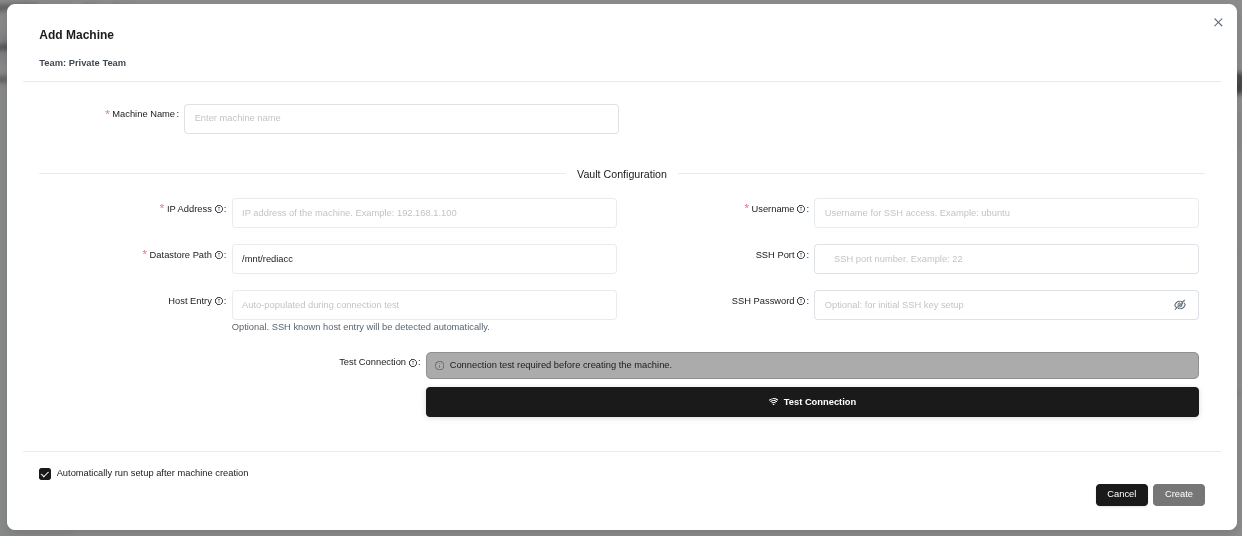

- Remplissez le formulaire qui s’ouvre :

- Nom de la machine : Entrez un nom unique (par exemple, “server-01”)

- Adresse IP : Entrez l’adresse IP de la machine (par exemple, 192.168.111.11)

- Chemin de la banque de données : Spécifiez le répertoire de stockage (par exemple, /mnt/rediacc)

- Nom d'utilisateur : Entrez le nom d’utilisateur SSH

- Port SSH : Entrez le numéro de port (par défaut : 22)

- Mot de passe SSH (temporaire) : Entrez le mot de passe (optionnel)

(Figure 24 : Formulaire d’ajout de nouvelle machine - nom de machine, paramètres réseau, identifiants SSH)

(Figure 24 : Formulaire d’ajout de nouvelle machine - nom de machine, paramètres réseau, identifiants SSH)

- Cliquez sur le bouton Tester la connexion pour vérifier la connexion.

- Après le succès du test, cliquez sur le bouton Créer.

Astuce : Si l’option “Démarrer automatiquement la configuration après la création de la machine” est cochée, la machine effectuera automatiquement des étapes de configuration supplémentaires.

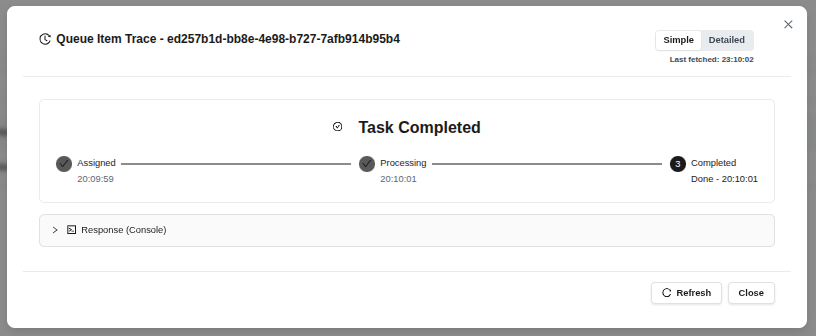

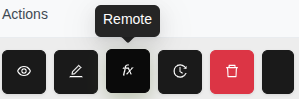

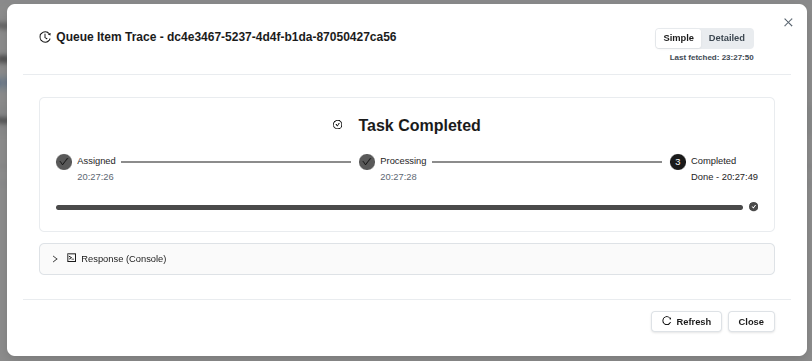

(Figure 25 : Fenêtre de suivi de tâche après la création réussie de la machine)

(Figure 25 : Fenêtre de suivi de tâche après la création réussie de la machine)

- Observez les étapes : Attribué → Traitement → Complété

- Cliquez sur le bouton Fermer pour fermer l’opération.

Astuce : Cliquez sur le bouton “Rafraîchir” pour vérifier manuellement le dernier statut.

2.4.2 Test de Connectivité

Vous pouvez vérifier l’état de connexion des machines existantes.

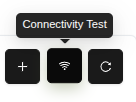

- Cliquez sur le bouton Test de connectivité.

(Figure 26 : Bouton Test de Connectivité dans la barre d’outils d’actions de la machine)

(Figure 26 : Bouton Test de Connectivité dans la barre d’outils d’actions de la machine)

- Consultez la liste des machines à tester.

- Cliquez sur le bouton Exécuter le test.

- Les résultats réussis sont affichés en vert, les échecs en rouge.

(Figure 27 : Formulaire de test de connectivité - fonction ping pour les machines sélectionnées)

(Figure 27 : Formulaire de test de connectivité - fonction ping pour les machines sélectionnées)

Astuce : Si le test échoue, vérifiez l’adresse IP de la machine et les paramètres SSH.

2.4.3 Actualisation de la Liste des Machines

Cliquez sur le bouton Rafraîchir pour mettre à jour la liste des machines.

(Figure 28 : Bouton Actualiser dans la barre d’outils d’actions de la machine)

(Figure 28 : Bouton Actualiser dans la barre d’outils d’actions de la machine)

2.4.4 Détails de la Machine

- Sélectionnez la machine dont vous souhaitez voir les détails.

- Cliquez sur le bouton icône œil (Afficher les détails).

(Figure 29 : Icône œil dans la colonne d’actions de la machine)

(Figure 29 : Icône œil dans la colonne d’actions de la machine)

- Le panneau de détails de la machine s’ouvre sur le côté droit :

- Nom d’hôte : Nom de la machine

- Temps de fonctionnement : Temps de fonctionnement

- Système d'exploitation : OS et version

- Version du noyau : Version du noyau

- CPU : Informations sur le processeur

- Heure système : Horloge système

(Figure 30 : Panneau de détails de la machine - hostname, uptime, OS, noyau, informations CPU)

(Figure 30 : Panneau de détails de la machine - hostname, uptime, OS, noyau, informations CPU)

Astuce : Révisez régulièrement ces informations pour vérifier la compatibilité de l’OS et la disponibilité des ressources.

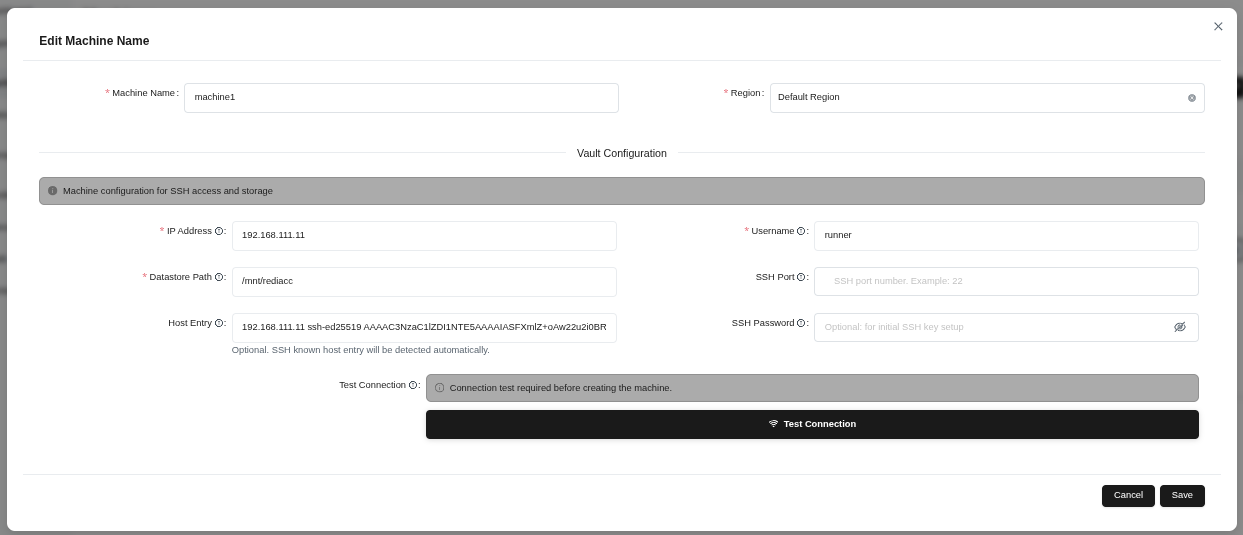

2.4.5 Modification de Machine

- Sélectionnez la machine que vous souhaitez modifier.

- Cliquez sur le bouton icône crayon (Modifier).

(Figure 31 : Icône crayon dans la colonne d’actions de la machine)

(Figure 31 : Icône crayon dans la colonne d’actions de la machine)

- Effectuez les modifications nécessaires.

- Cliquez sur le bouton Tester la connexion.

- Lorsque la connexion est réussie, cliquez sur le bouton Enregistrer.

(Figure 32 : Formulaire de modification de machine - nom de machine, région et configuration du coffre-fort)

(Figure 32 : Formulaire de modification de machine - nom de machine, région et configuration du coffre-fort)

Astuce : Exécutez toujours “Test Connection” après avoir modifié des paramètres critiques.

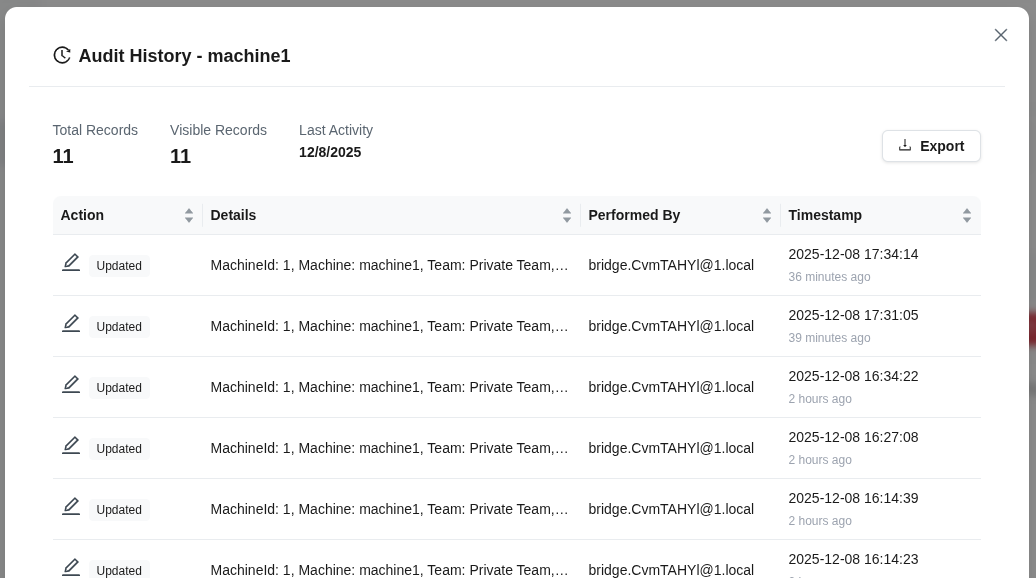

2.4.6 Traçabilité de la Machine

- Sélectionnez la machine et cliquez sur le bouton icône horloge (Tracer).

(Figure 33 : Icône horloge dans la colonne d’actions de la machine)

(Figure 33 : Icône horloge dans la colonne d’actions de la machine)

- Consultez les opérations dans la fenêtre d’historique d’audit :

- Acte : Type d’opération effectuée

- Détails : Champs modifiés

- Interprété par : Utilisateur ayant effectué l’action

- Horodatage : Date et heure

(Figure 34 : Historique d’audit - liste de tous les changements)

(Figure 34 : Historique d’audit - liste de tous les changements)

Astuce : Cliquez sur la colonne Horodatage pour visualiser les changements par ordre chronologique.

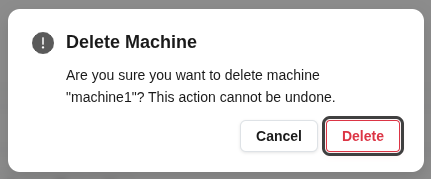

2.4.7 Suppression de Machine

- Sélectionnez la machine que vous souhaitez supprimer.

- Cliquez sur le bouton icône corbeille (Supprimer).

(Figure 35 : Icône corbeille dans la colonne d’actions de la machine)

(Figure 35 : Icône corbeille dans la colonne d’actions de la machine)

- Cliquez sur le bouton Supprimer dans la fenêtre de confirmation.

(Figure 36 : Fenêtre de confirmation “Êtes-vous sûr de vouloir supprimer cette machine ?”)

(Figure 36 : Fenêtre de confirmation “Êtes-vous sûr de vouloir supprimer cette machine ?”)

Avertissement : Lorsqu’une machine est supprimée, toutes les définitions de dépôt qu’elle contient sont également supprimées. Cette action est irréversible.

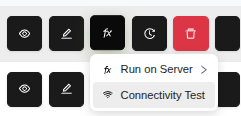

2.4.8 Opérations à Distance

Vous pouvez effectuer diverses opérations à distance sur les machines.

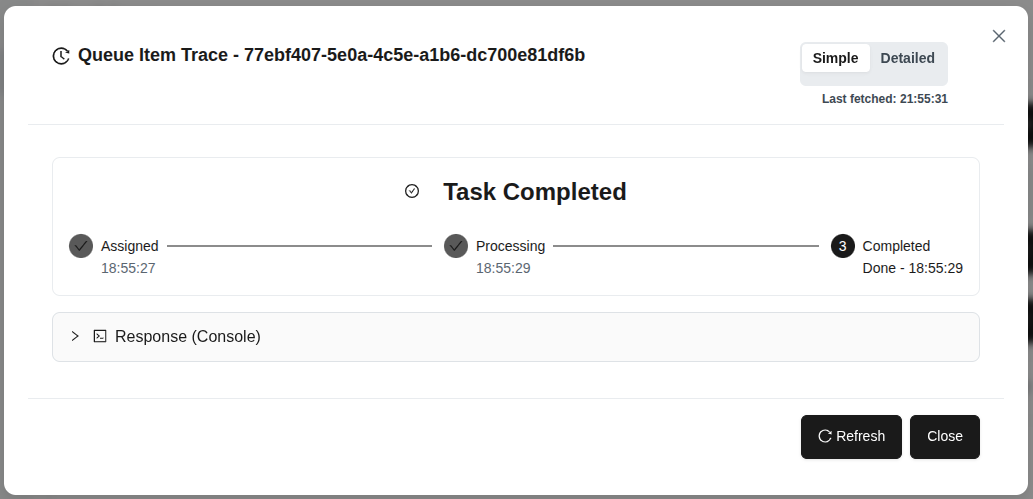

- Sélectionnez la machine et cliquez sur le bouton Télécommande.

- Consultez les options dans le menu déroulant :

- Exécuter sur le serveur : Exécuter une fonction sur la machine

- Tester la connexion : Tester la connectivité de la machine

(Figure 37 : Bouton Remote - menu d’exécution de fonction sur la machine sélectionnée)

(Figure 37 : Bouton Remote - menu d’exécution de fonction sur la machine sélectionnée)

Astuce : Utilisez l’option “Tester la connexion” pour vérifier que la machine est accessible avant d’exécuter des fonctions.

Configuration

- Sélectionnez l’option Exécuter sur le serveur.

- Trouvez la fonction Setup dans la liste Fonctions disponibles.

- Cliquez sur le nom de la fonction pour la sélectionner.

(Figure 38 : Fonction Configuration - prépare la machine avec les outils et configurations requis)

(Figure 38 : Fonction Configuration - prépare la machine avec les outils et configurations requis)

Astuce : Il est recommandé d’exécuter d’abord la fonction “Setup” lors de la configuration d’une nouvelle machine.

Bonjour

- Sélectionnez Exécuter sur le serveur > fonction Bonjour.

- Cliquez sur le bouton Ajouter à la file d'attente.

(Figure 39 : Fonction Bonjour - fonction de test simple, renvoie le nom d’hôte)

(Figure 39 : Fonction Bonjour - fonction de test simple, renvoie le nom d’hôte)

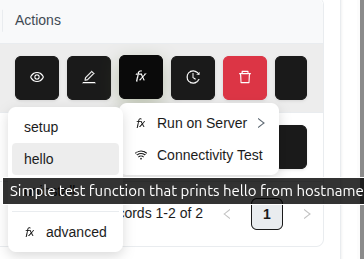

- Observez les résultats dans la fenêtre de suivi de tâche.

- Consultez la sortie de la machine dans la section Réponse (Console).

(Figure 40 : Fonction Bonjour terminée avec succès - réponse nom d’hôte)

(Figure 40 : Fonction Bonjour terminée avec succès - réponse nom d’hôte)

Astuce : La fonction Hello est idéale pour vérifier la connectivité de la machine.

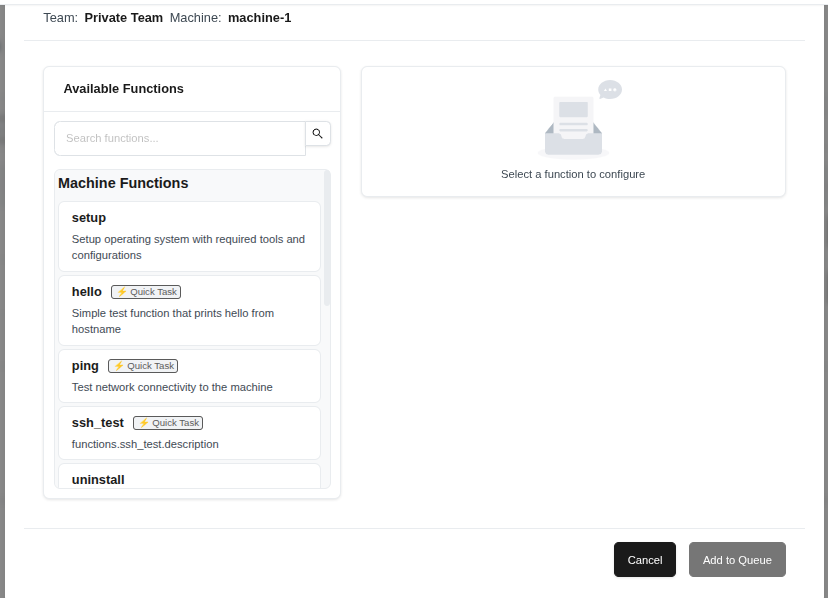

Opérations Avancées

- Suivez le chemin Télécommande > Exécuter sur le serveur > Avancée.

- Consultez les fonctions disponibles : setup, hello, ping, ssh_test, uninstall

- Sélectionnez la fonction requise et cliquez sur le bouton Ajouter à la file d'attente.

(Figure 41 : Option Avancées - liste des fonctions avancées)

(Figure 41 : Option Avancées - liste des fonctions avancées)

Astuce : Assurez-vous que la configuration de la machine est terminée avant d’utiliser les fonctions Avancées.

Test de Connectivité Rapide

(Figure 42 : Option Test de Connexion depuis le menu Distant)

(Figure 42 : Option Test de Connexion depuis le menu Distant)

Astuce : Si la machine a des problèmes SSH ou réseau, vous pouvez identifier rapidement les problèmes avec ce test.

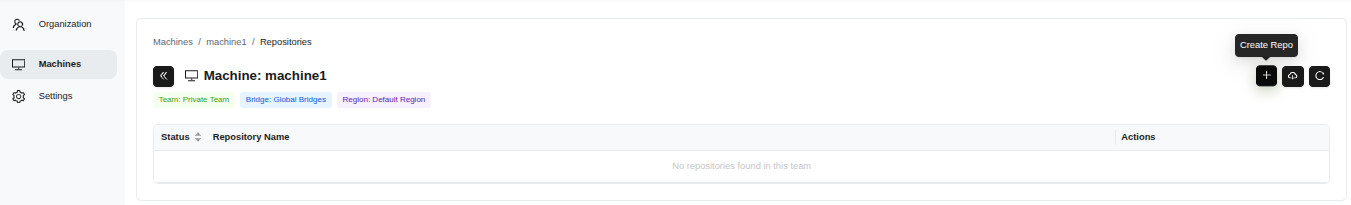

2.5 Création et Opérations de Dépôt

Les dépôts sont les unités fondamentales où vos données de sauvegarde sont stockées.

2.5.1 Création de Dépôts

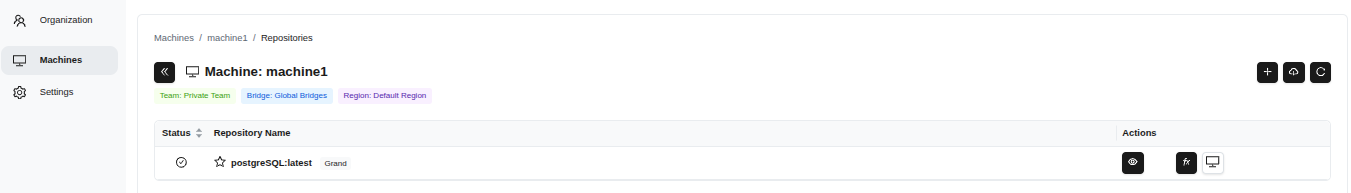

- Sélectionnez une machine dans l’onglet Machines de traitement.

- Cliquez sur le bouton Créer un dépôt dans le coin supérieur droit.

(Figure 43 : Écran de gestion des dépôts de la machine - bouton Créer un Dépôt)

(Figure 43 : Écran de gestion des dépôts de la machine - bouton Créer un Dépôt)

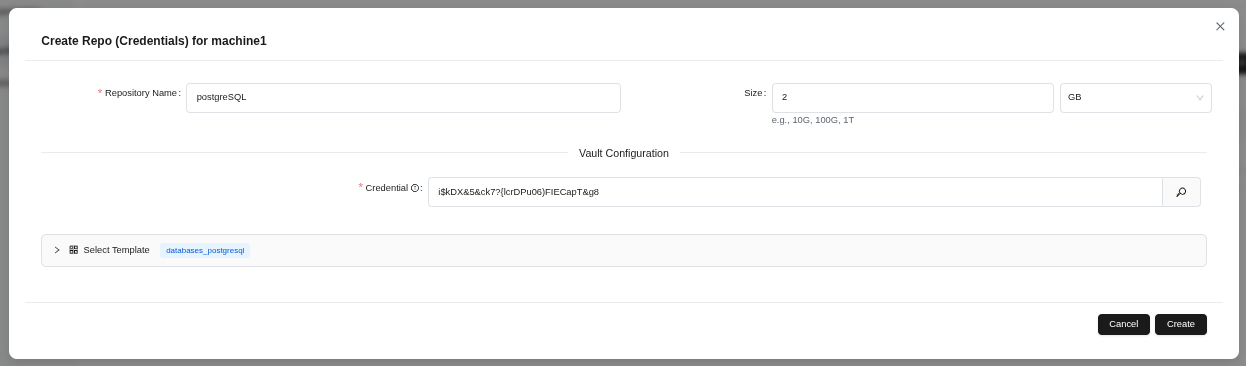

- Remplissez le formulaire :

- Nom du référentiel : Entrez le nom du dépôt (par exemple, postgresql)

- Taille : Entrez la taille du dépôt (par exemple, 2GB)

- GUID du référentiel : Consultez l’identifiant généré automatiquement

- Sélectionnez un modèle : Choisissez un modèle (par exemple, databases_postgresql)

(Figure 44 : Formulaire de création de dépôt - nom du dépôt, taille et sélection de modèle)

(Figure 44 : Formulaire de création de dépôt - nom du dépôt, taille et sélection de modèle)

- Cliquez sur le bouton Créer.

Astuce : L’ID d’identification est généré automatiquement, la modification manuelle n’est pas recommandée.

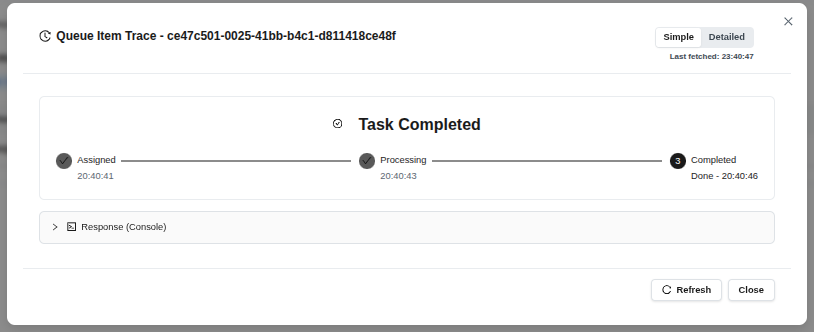

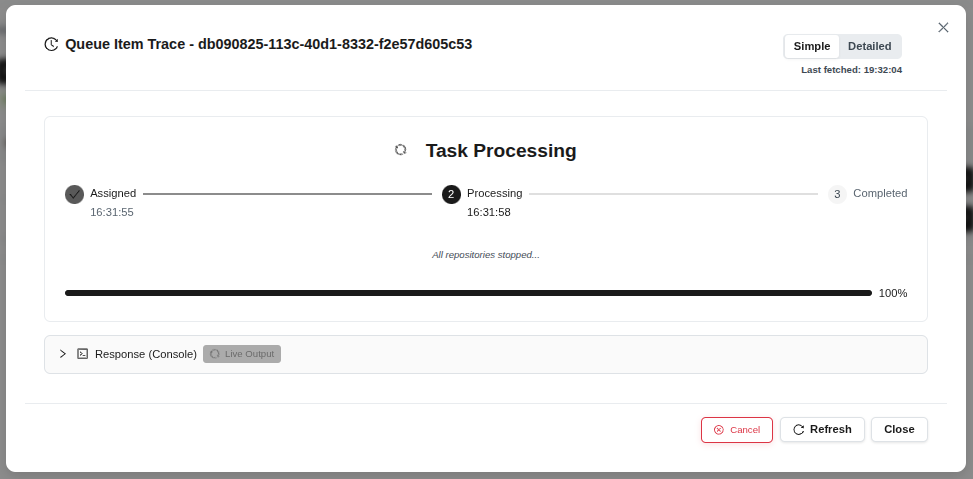

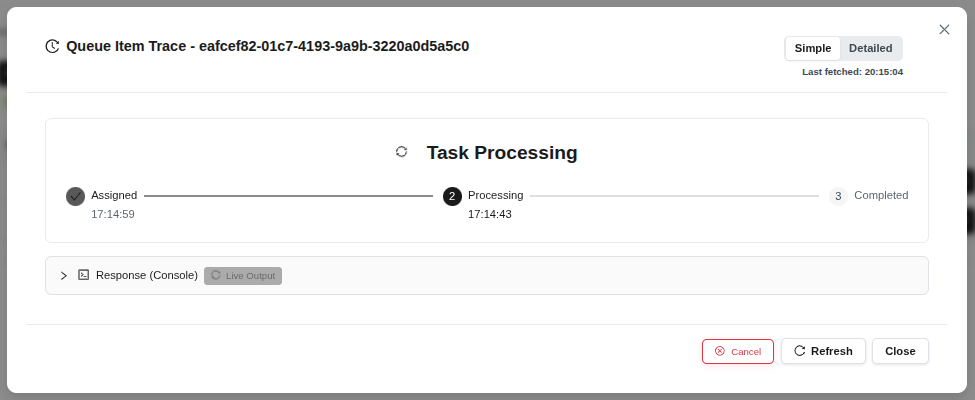

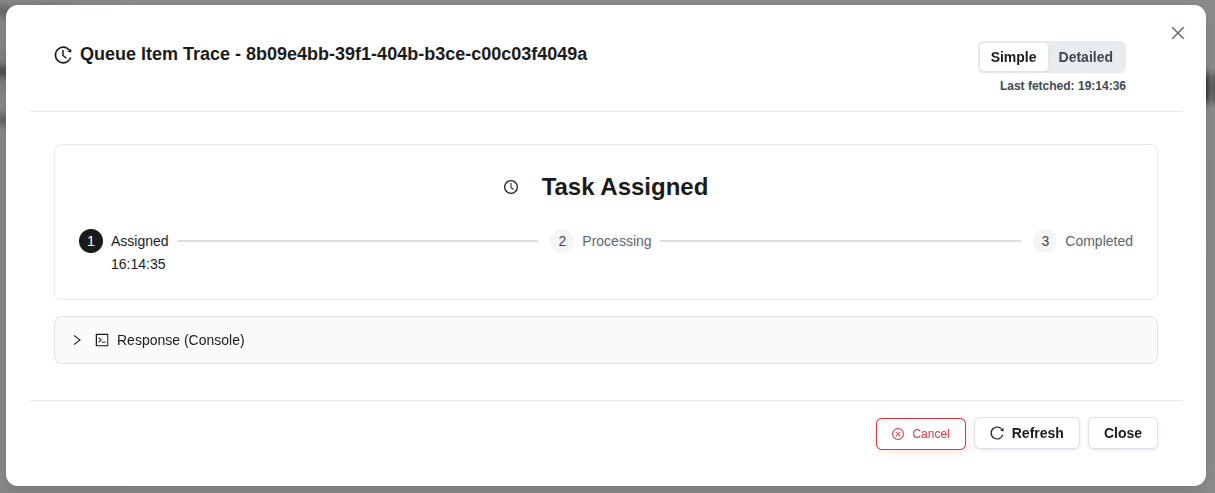

- Observez les étapes dans la fenêtre de suivi de tâche : Attribué → Traitement → Complété

(Figure 45 : Création de dépôt mise en file d’attente - surveillance de tâche)

(Figure 45 : Création de dépôt mise en file d’attente - surveillance de tâche)

- Cliquez sur le bouton Fermer.

Astuce : La tâche se termine généralement en 1-2 minutes.

(Figure 46 : Le dépôt créé apparaît dans la liste)

(Figure 46 : Le dépôt créé apparaît dans la liste)

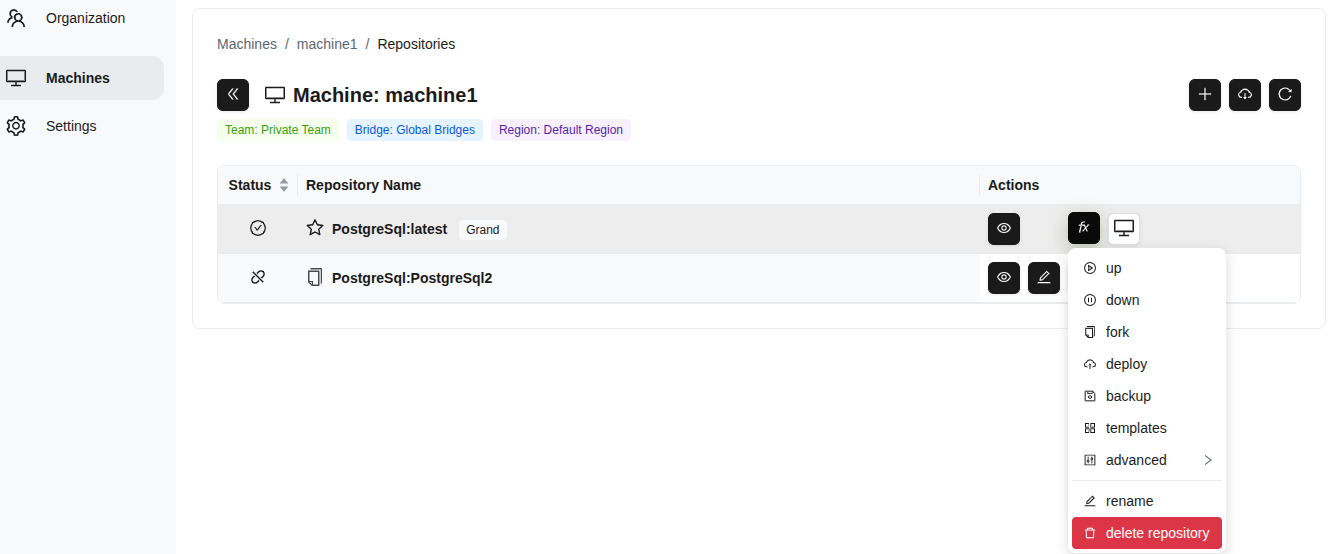

2.5.2 Fork de Dépôt

Vous pouvez créer un nouveau dépôt en copiant un dépôt existant.

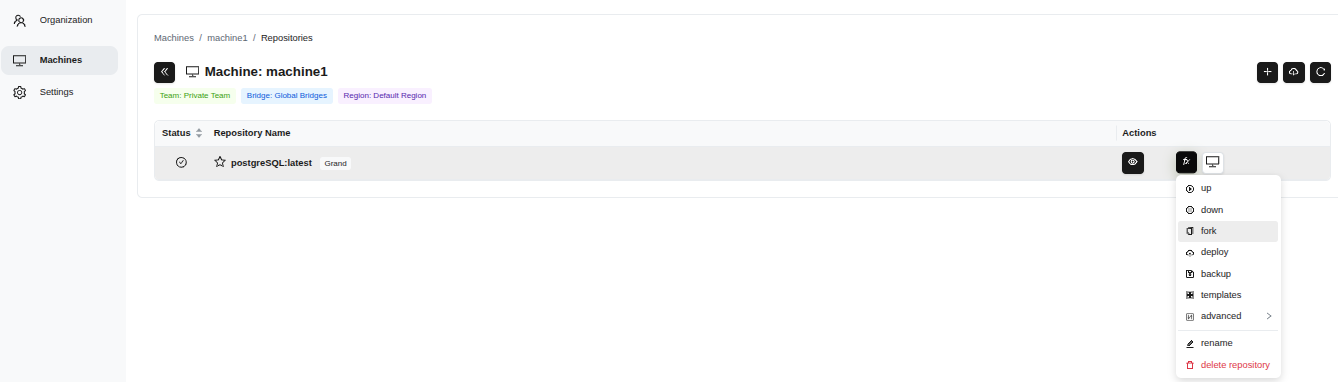

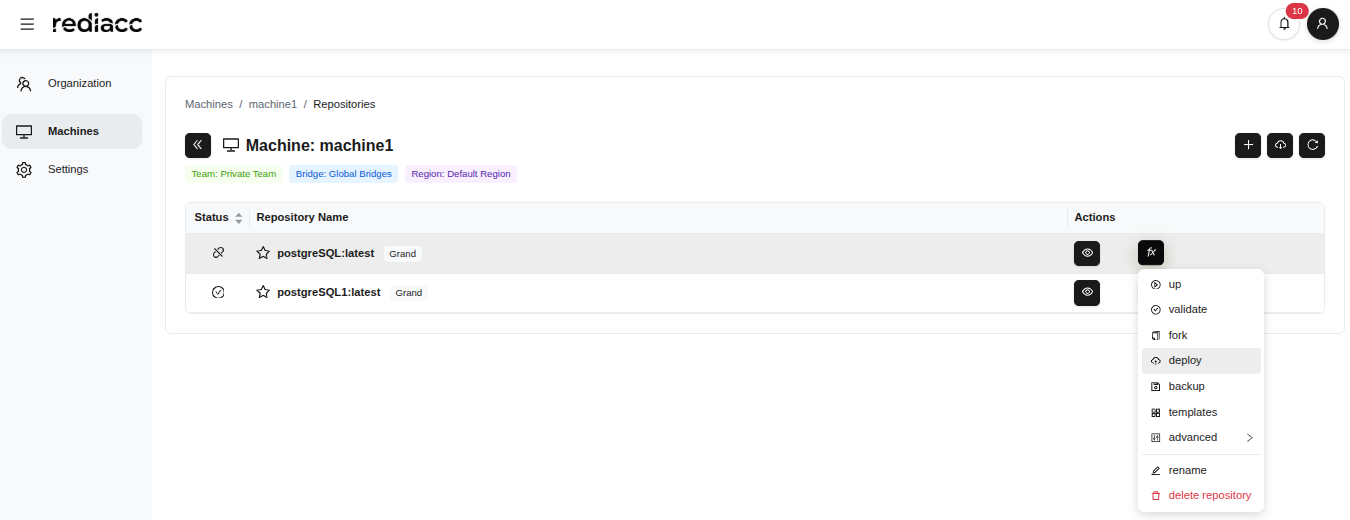

- Sélectionnez le dépôt que vous souhaitez copier.

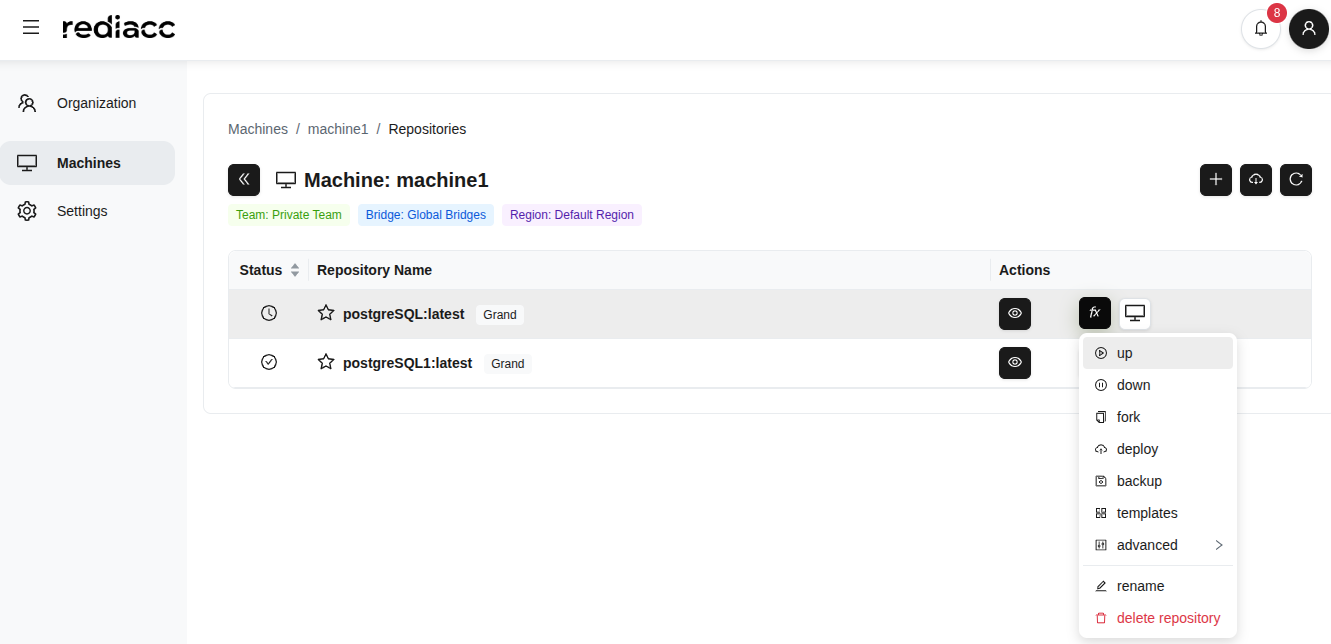

- Cliquez sur le menu fx (fonction).

- Cliquez sur l’option fork.

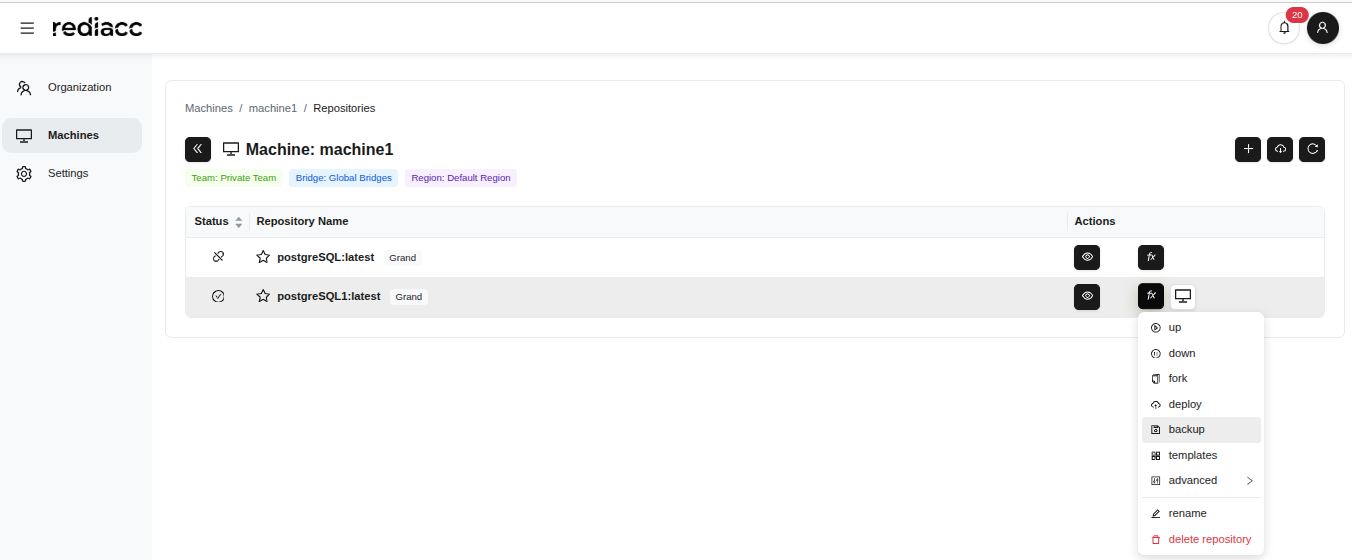

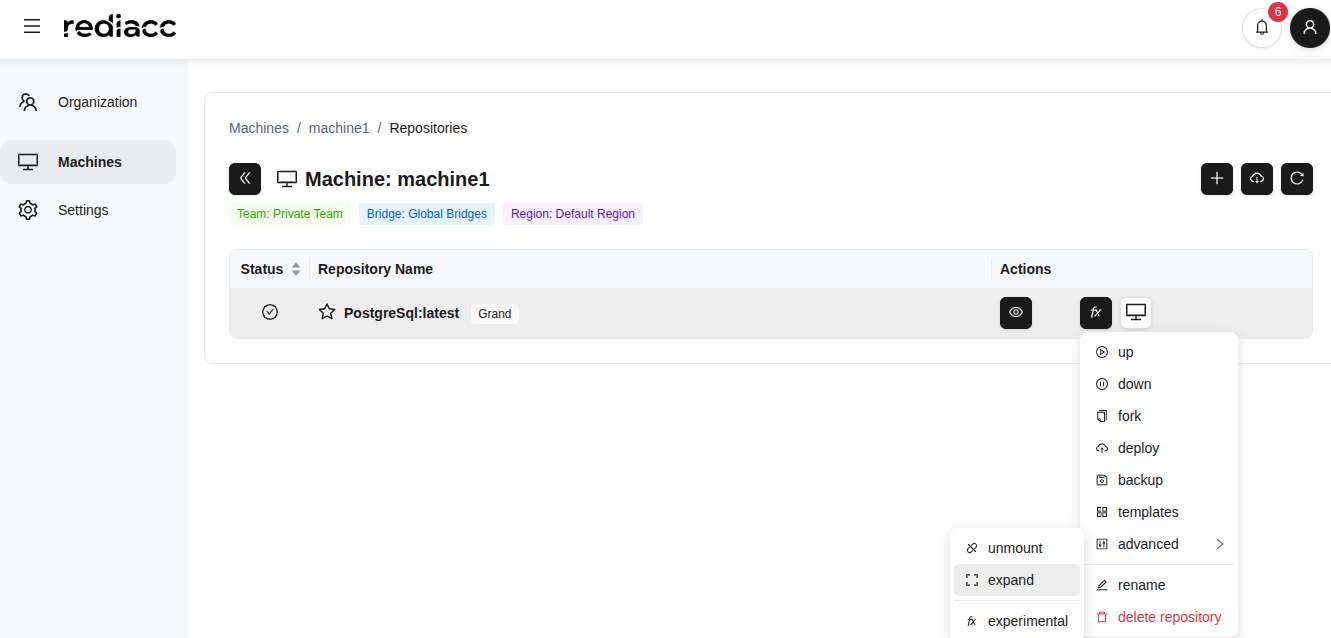

(Figure 47 : Menu fx sur le côté droit - opérations de dépôt)

(Figure 47 : Menu fx sur le côté droit - opérations de dépôt)

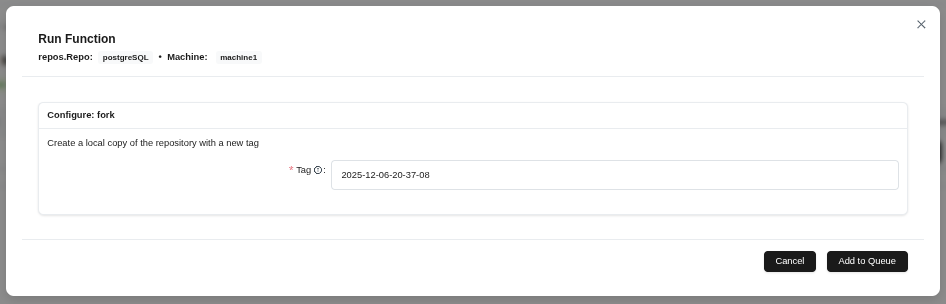

- Entrez un nouveau tag dans le champ Étiquette (par exemple, 2025-12-06-20-37-08).

- Cliquez sur le bouton Ajouter à la file d'attente.

(Figure 48 : Spécifier le nouveau tag pour le dépôt dans l’opération fork)

(Figure 48 : Spécifier le nouveau tag pour le dépôt dans l’opération fork)

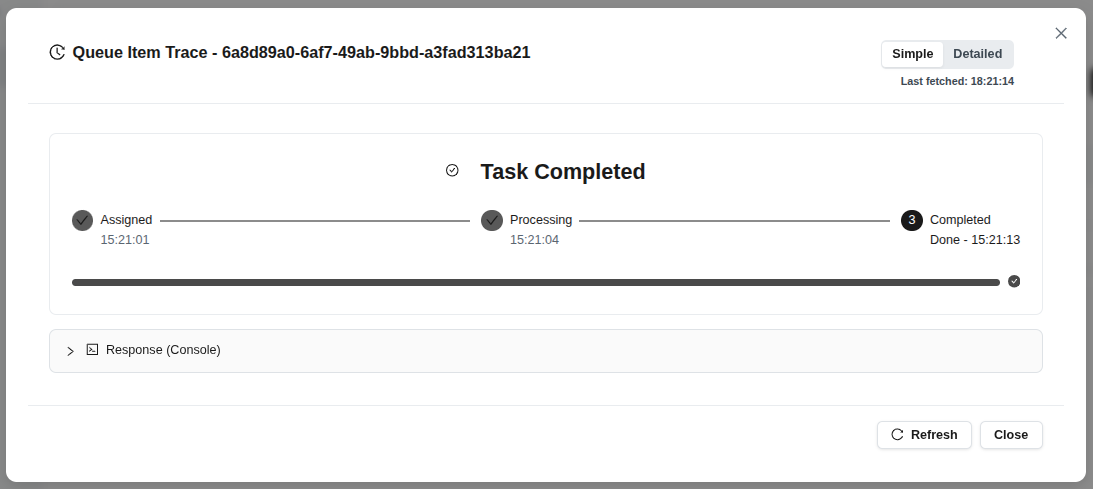

- Attendez le message Complété et cliquez sur le bouton Fermer.

(Figure 49 : Opération Fork terminée avec succès)

(Figure 49 : Opération Fork terminée avec succès)

Astuce : Créer des tags au format date-heure par défaut est une bonne pratique. L’opération fork n’affecte pas le dépôt original.

2.5.3 Démarrage de Dépôt (Up)

Pour activer le dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > up.

(Figure 50 : Option “up” du menu fx - démarrage du dépôt)

(Figure 50 : Option “up” du menu fx - démarrage du dépôt)

- Attendez le message Complété.

(Figure 51 : Démarrage du dépôt terminé)

(Figure 51 : Démarrage du dépôt terminé)

Astuce : L’opération “Up” démarre les services Docker définis dans le dépôt.

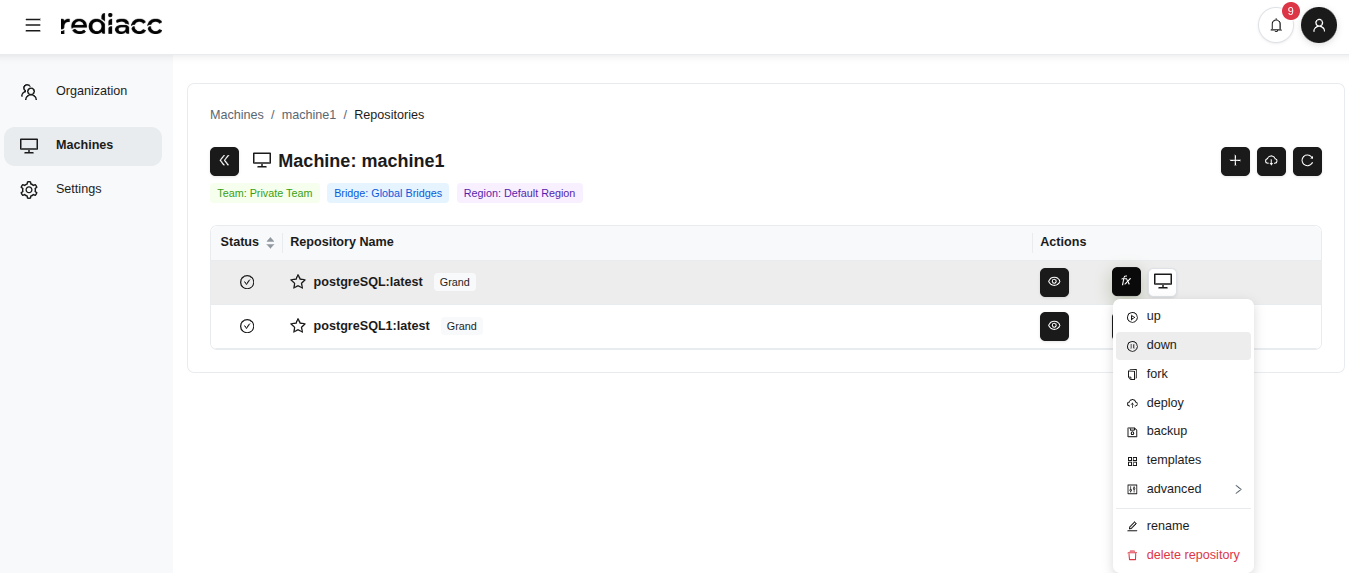

2.5.4 Arrêt de Dépôt (Down)

Pour arrêter un dépôt actif :

- Sélectionnez le dépôt et suivez le chemin fx > down.

(Figure 52 : Option “down” du menu fx - arrêt du dépôt)

(Figure 52 : Option “down” du menu fx - arrêt du dépôt)

- Attendez le message Complété.

(Figure 53 : Arrêt du dépôt terminé)

(Figure 53 : Arrêt du dépôt terminé)

Astuce : L’opération “Down” arrête le dépôt en toute sécurité. Aucune donnée n’est perdue, seuls les services sont arrêtés.

2.5.5 Déploiement

Pour déployer le dépôt vers un emplacement différent :

- Sélectionnez le dépôt et suivez le chemin fx > deploy.

(Figure 54 : Option “deploy” du menu fx)

(Figure 54 : Option “deploy” du menu fx)

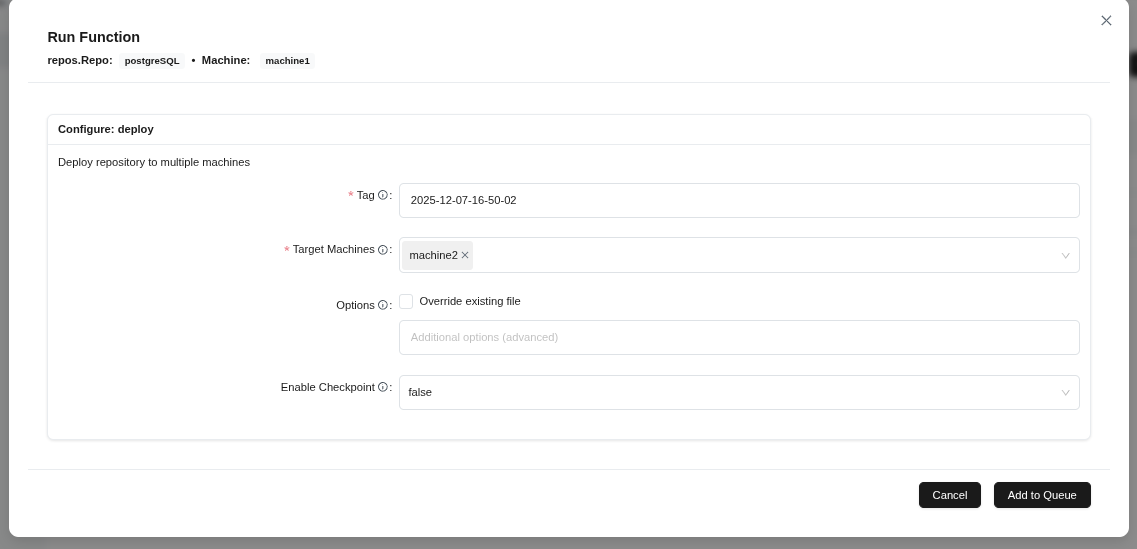

- Entrez la version à déployer dans le champ Étiquette.

- Sélectionnez les machines cibles dans le champ Machines cibles.

- Cochez l’option Remplacer le fichier existant (si applicable).

- Cliquez sur le bouton Ajouter à la file d'attente.

(Figure 55 : Configuration de l’opération deploy - tag, machines cibles et options)

(Figure 55 : Configuration de l’opération deploy - tag, machines cibles et options)

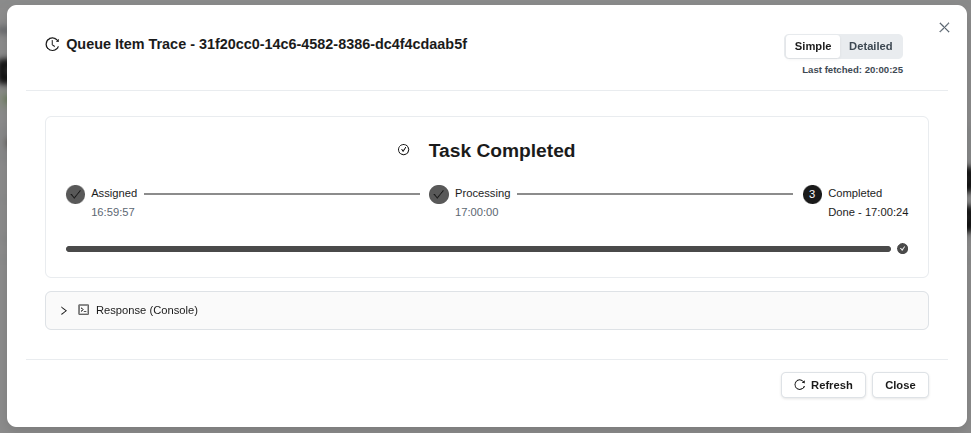

- Attendez le message Complété.

(Figure 56 : Déploiement du dépôt terminé)

(Figure 56 : Déploiement du dépôt terminé)

Astuce : Une fois l’opération deploy terminée, vous pouvez exécuter la commande “up” pour démarrer le dépôt sur les machines cibles.

2.5.6 Sauvegarde

Pour sauvegarder le dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > backup.

(Figure 57 : Option “backup” du menu fx)

(Figure 57 : Option “backup” du menu fx)

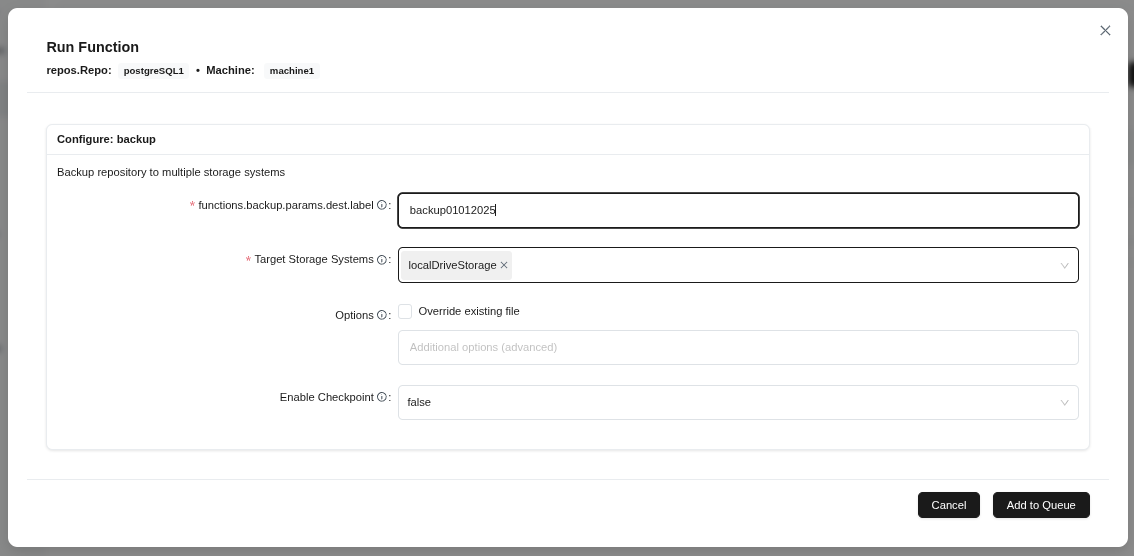

- Remplissez le formulaire :

- Étiquette : Entrez un nom descriptif (par exemple, backup01012025)

- Systèmes de stockage cibles : Sélectionnez l’emplacement de sauvegarde

- Remplacer le fichier existant : Activez ou désactivez l’option

- Activer le point de contrôle : Vérifiez le paramètre

(Figure 58 : Formulaire de configuration de sauvegarde - cible, nom de fichier et options)

(Figure 58 : Formulaire de configuration de sauvegarde - cible, nom de fichier et options)

- Cliquez sur le bouton Ajouter à la file d'attente.

Astuce : Utilisez un nom descriptif pour le tag de sauvegarde. Envisagez d’activer le checkpoint pour les grands dépôts.

- Attendez le message Complété.

(Figure 59 : Tâche de sauvegarde terminée avec succès)

(Figure 59 : Tâche de sauvegarde terminée avec succès)

Astuce : Attendez patiemment avant d’atteindre le statut terminé ; les grandes sauvegardes peuvent prendre plusieurs minutes.

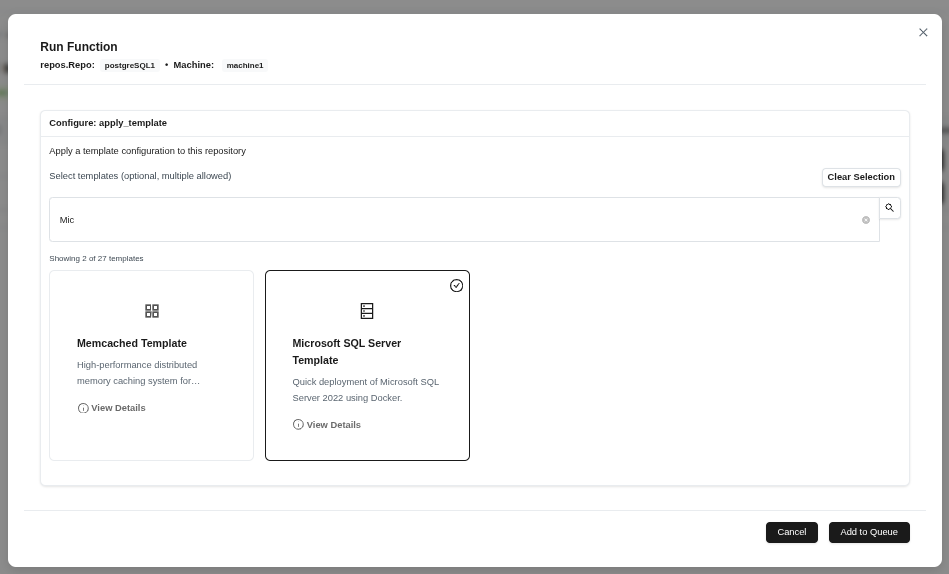

2.5.7 Application de Modèle

Pour appliquer un nouveau modèle au dépôt :

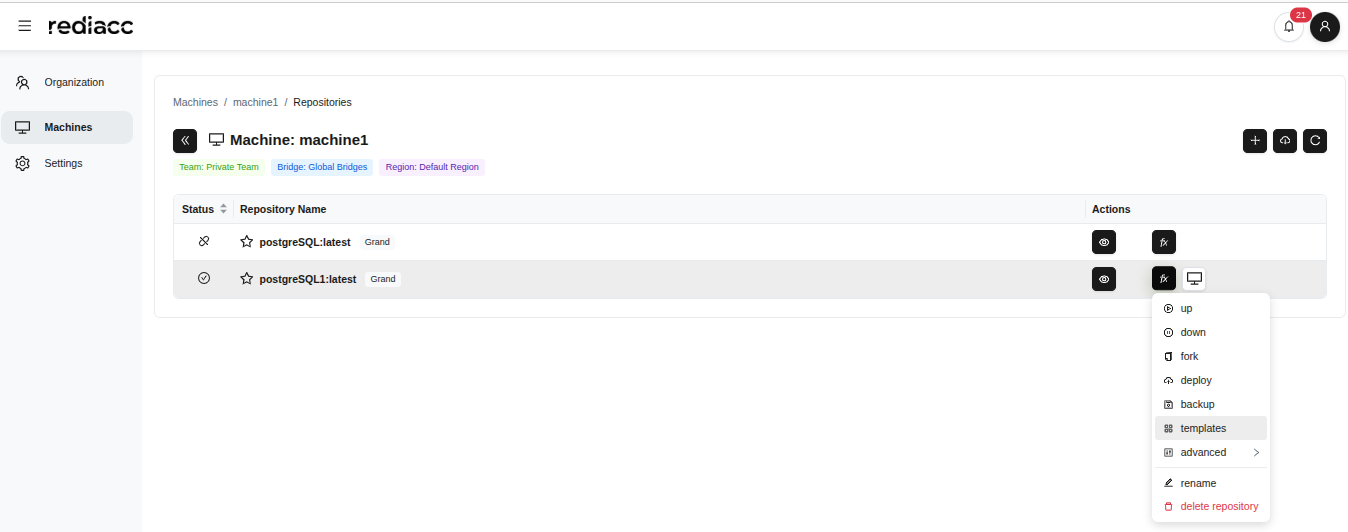

- Sélectionnez le dépôt et suivez le chemin fx > Sélectionnez un modèle.

(Figure 60 : Option “Templates” du menu fx)

(Figure 60 : Option “Templates” du menu fx)

- Filtrez les modèles en tapant dans la boîte de recherche.

- Cliquez sur le modèle souhaité pour le sélectionner (le modèle sélectionné est surligné avec une bordure en gras).

- Cliquez sur le bouton Ajouter à la file d'attente.

(Figure 61 : Recherche et sélection des modèles disponibles)

(Figure 61 : Recherche et sélection des modèles disponibles)

Astuce : Utilisez la boîte de recherche pour trouver rapidement des modèles. Utilisez Afficher les détails pour en savoir plus sur les fonctionnalités des modèles.

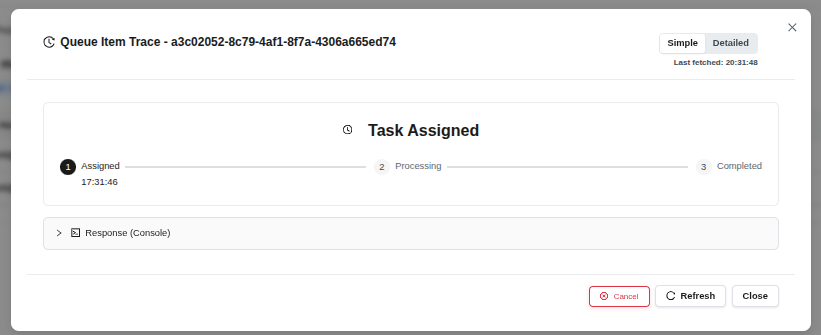

- Attendez le message Complété.

(Figure 62 : Application du modèle terminée avec succès)

(Figure 62 : Application du modèle terminée avec succès)

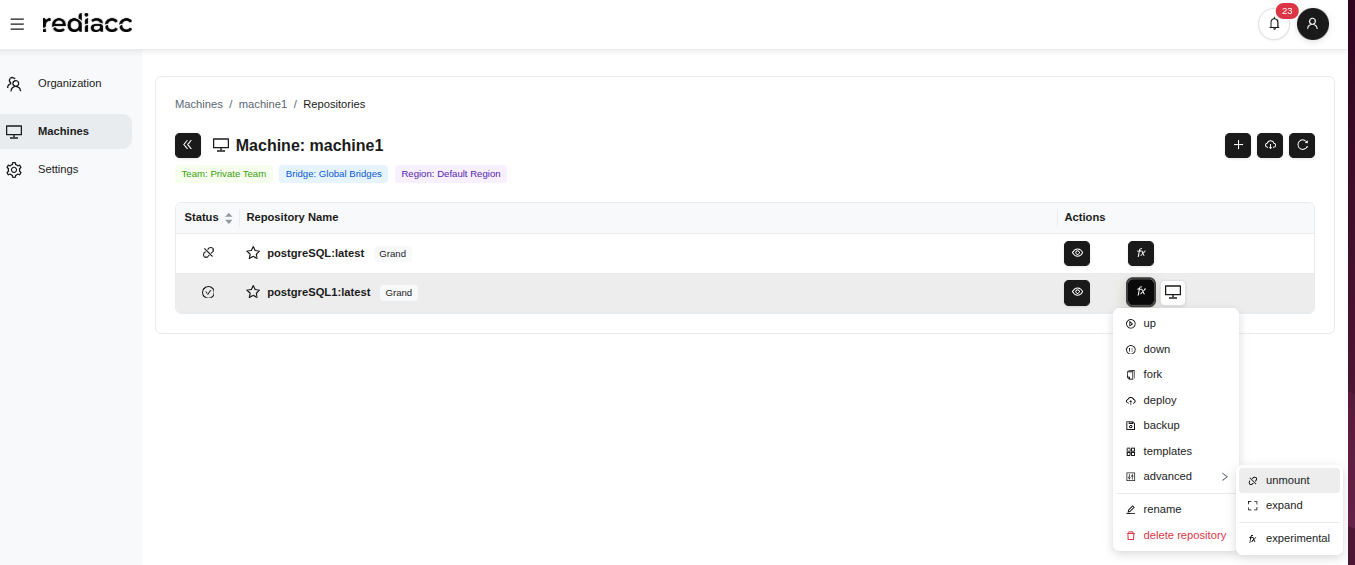

2.5.8 Démontage

Pour déconnecter le dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > Avancée > démonter.

(Figure 63 : Option “Unmount” dans le menu avancé)

(Figure 63 : Option “Unmount” dans le menu avancé)

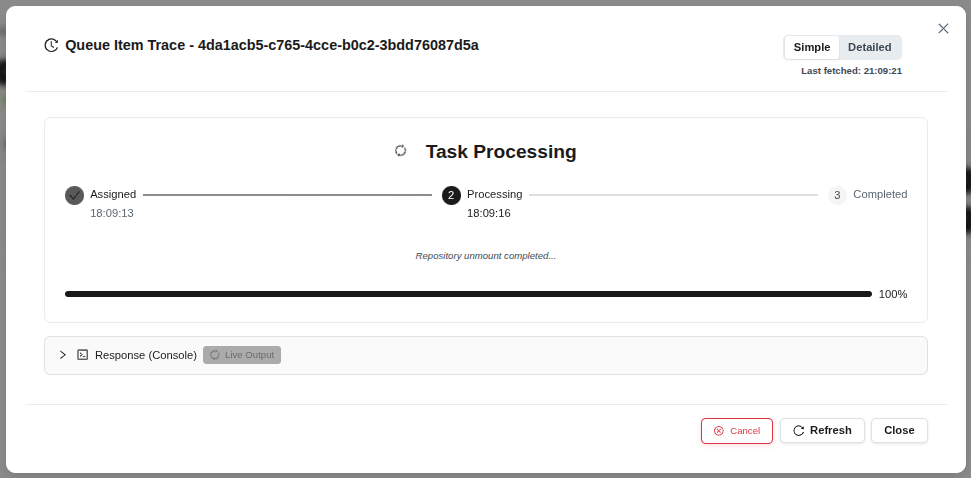

- Attendez le message Complété.

(Figure 64 : Opération Unmount terminée)

(Figure 64 : Opération Unmount terminée)

Astuce : Assurez-vous qu’il n’y a pas d’opérations actives sur le dépôt avant de démonter. Après démontage, le dépôt devient inaccessible.

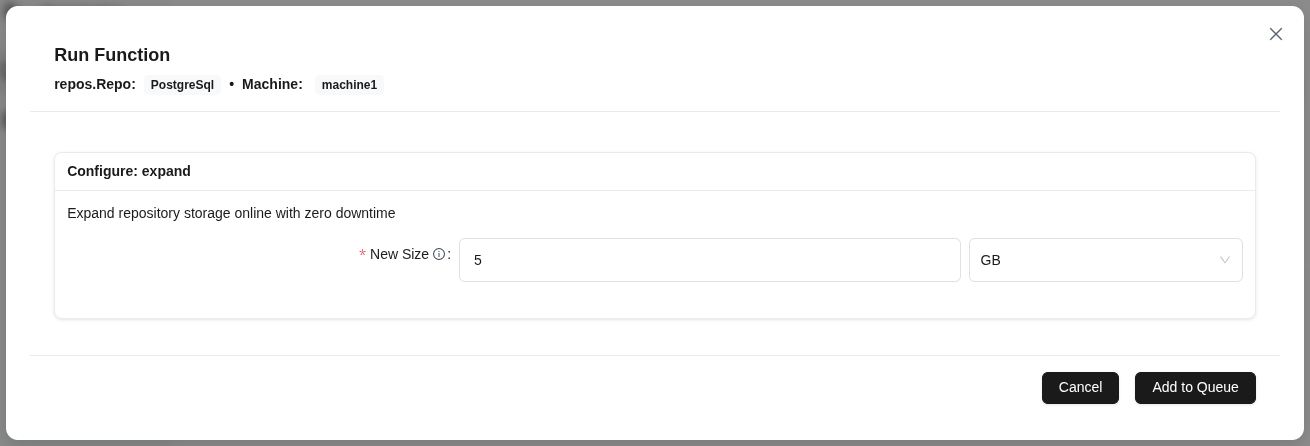

2.5.9 Extension

Pour augmenter la taille du dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > Avancée > développer.

(Figure 65 : Option “Expand” dans le menu avancé)

(Figure 65 : Option “Expand” dans le menu avancé)

- Entrez la taille souhaitée dans le champ Nouvelle taille.

- Sélectionnez l’unité dans la liste déroulante à droite (GB, TB).

- Cliquez sur le bouton Ajouter à la file d'attente.

(Figure 66 : Nouveau paramètre de taille pour augmenter la taille du dépôt)

(Figure 66 : Nouveau paramètre de taille pour augmenter la taille du dépôt)

Astuce : N’entrez pas une valeur inférieure à la taille actuelle. Le service n’est pas interrompu pendant l’extension du dépôt.

- Attendez le message Complété.

(Figure 67 : Extension du dépôt terminée)

(Figure 67 : Extension du dépôt terminée)

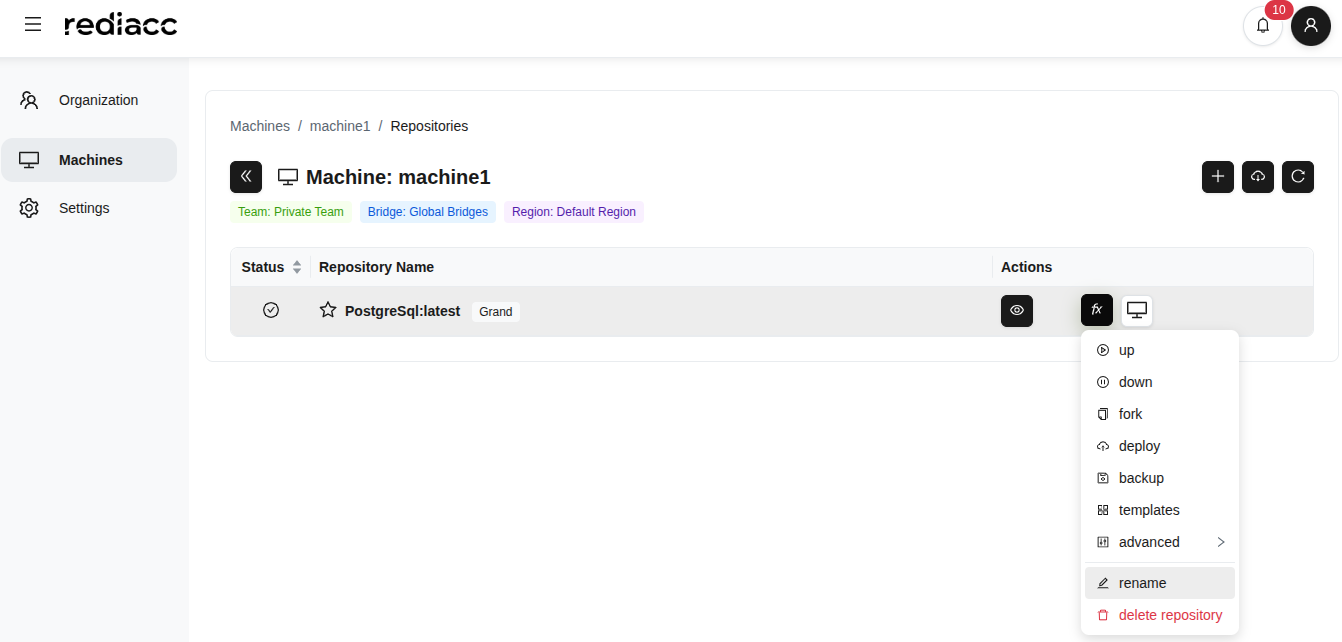

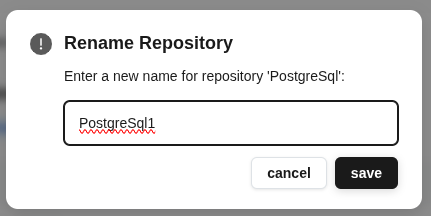

2.5.10 Renommage

Pour changer le nom du dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > Renommer.

(Figure 68 : Option “Rename” du menu fx)

(Figure 68 : Option “Rename” du menu fx)

- Entrez le nouveau nom du dépôt.

- Cliquez sur le bouton Enregistrer.

(Figure 69 : Dialogue pour entrer le nouveau nom du dépôt)

(Figure 69 : Dialogue pour entrer le nouveau nom du dépôt)

Astuce : Les noms de dépôt doivent être significatifs pour refléter le type et l’objectif du dépôt. Évitez les caractères spéciaux.

2.5.11 Suppression de Dépôt

Pour supprimer définitivement le dépôt :

- Sélectionnez le dépôt et suivez le chemin fx > Supprimer le référentiel.

(Figure 70 : Option “Supprimer le Dépôt” du menu fx - rouge)

(Figure 70 : Option “Supprimer le Dépôt” du menu fx - rouge)

- Cliquez sur le bouton Supprimer dans la fenêtre de confirmation.

Avertissement : La suppression du dépôt est irréversible. Assurez-vous que les données du dépôt sont sauvegardées avant de supprimer.

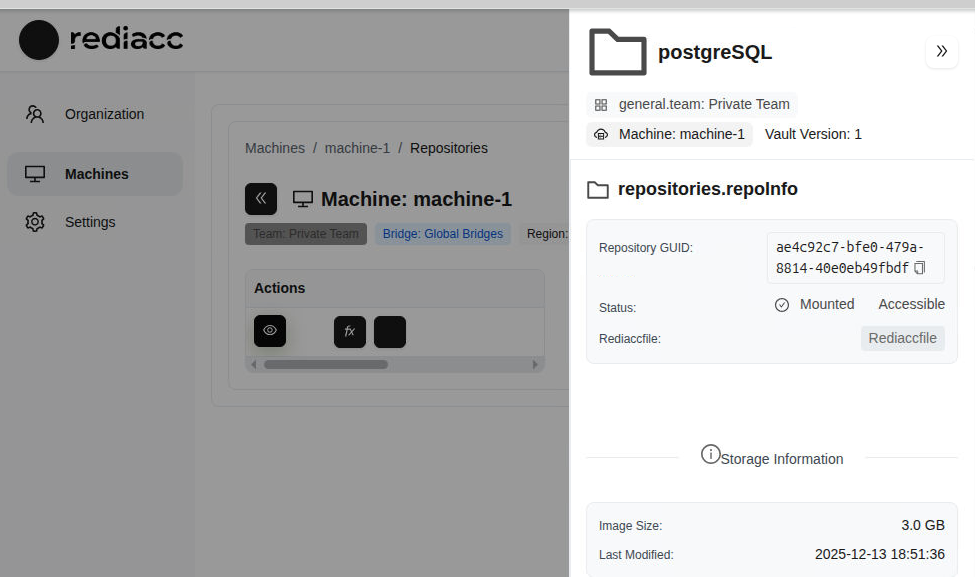

2.5.12 Détails du Dépôt

Pour obtenir des informations détaillées sur le dépôt :

- Sélectionnez le dépôt.

- Cliquez sur l’icône œil (Afficher les détails).

(Figure 71 : Icône œil pour ouvrir les détails du dépôt)

(Figure 71 : Icône œil pour ouvrir les détails du dépôt)

- Consultez les informations dans le panneau de détails :

- Nom du dépôt et type

- Équipe : L’équipe à laquelle il appartient

- Machine : La machine sur laquelle il se trouve

- Version du coffre-fort : Version de chiffrement

- GUID du dépôt : Identifiant unique

- Statut : Statut Monté/Démonté

- Taille de l’image : Taille totale

- Dernière modification : Date de dernière modification

(Figure 72 : Informations complètes sur le dépôt sélectionné)

(Figure 72 : Informations complètes sur le dépôt sélectionné)

Astuce : Toutes les informations affichées dans ce panneau sont à titre de référence. Utilisez les options du menu fx pour les opérations de dépôt.

2.6 Opérations de Connexion au Dépôt

Vous pouvez vous connecter aux dépôts en utilisant différentes méthodes.

2.6.1 Connexion par Application de Bureau

- Cliquez sur le bouton Locale dans la ligne du dépôt.

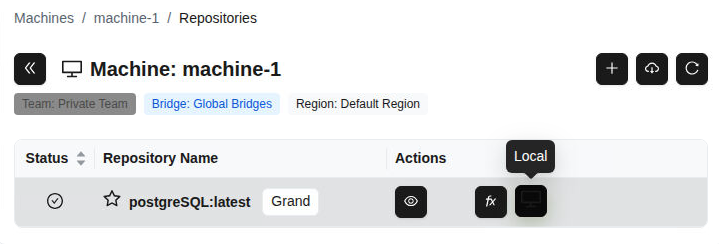

(Figure 73 : Bouton “Local” dans la ligne du dépôt - accès à l’application de bureau)

(Figure 73 : Bouton “Local” dans la ligne du dépôt - accès à l’application de bureau)

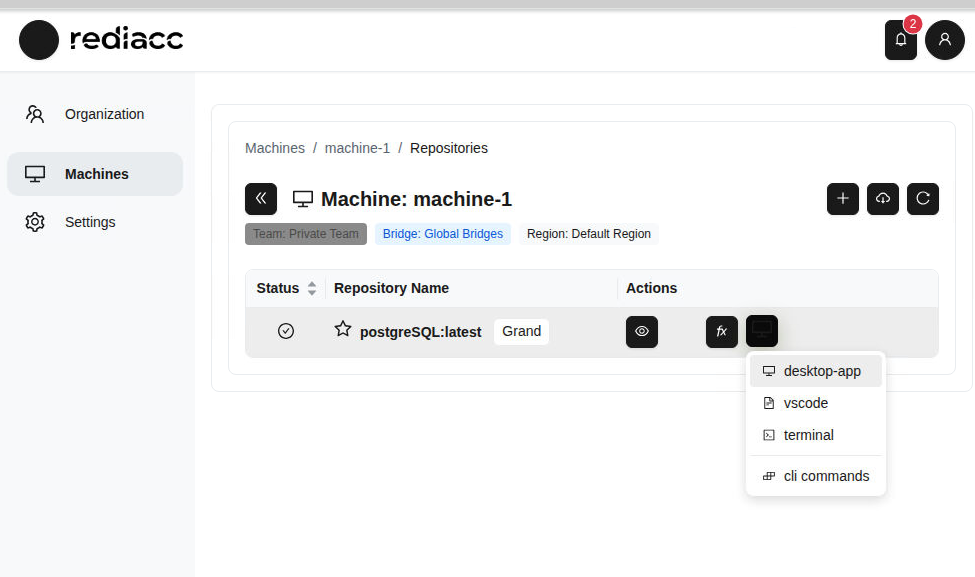

- Sélectionnez la méthode d’accès dans le menu déroulant :

- Ouvrir dans l'application de bureau : Accès avec interface graphique

- Code VS : Ouvrir dans l’éditeur de code

- Terminal : Accès via ligne de commande

- Afficher les commandes CLI : Outils en ligne de commande

(Figure 74 : Menu de connexion au dépôt - différents chemins d’accès)

(Figure 74 : Menu de connexion au dépôt - différents chemins d’accès)

Astuce : Si vous travaillez avec VS Code, l’option “Code VS” offre l’intégration la plus rapide.

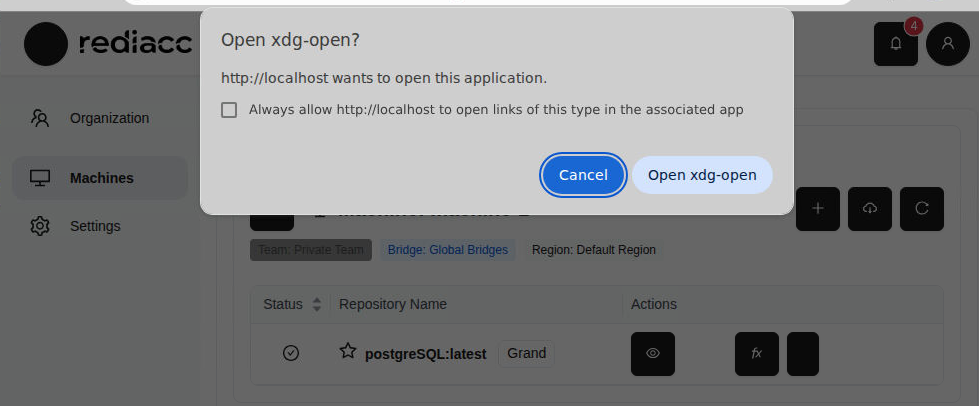

- Cliquez sur le bouton Ouvrir lorsque le navigateur demande la permission.

(Figure 75 : Le navigateur demandant la permission d’ouvrir l’application de bureau)

(Figure 75 : Le navigateur demandant la permission d’ouvrir l’application de bureau)

Astuce : Si vous ne souhaitez pas accorder la permission à chaque fois que vous ouvrez l’application de bureau, cochez l’option “Toujours autoriser”.

2.7 Paramètres

Vous pouvez gérer votre profil et les paramètres système depuis la section Paramètres.

2.7.1 Changement de Mot de Passe

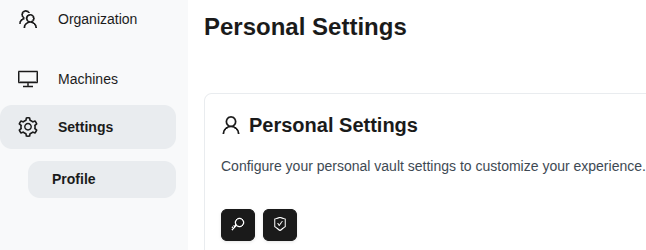

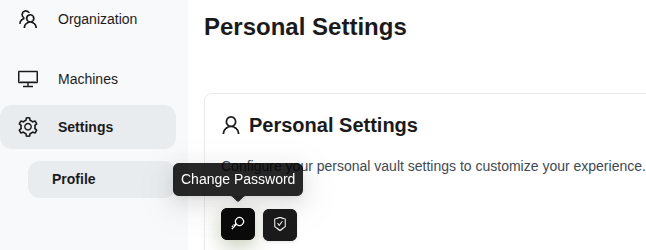

- Accédez à l’onglet Paramètres > Profil depuis le menu de gauche.

(Figure 76 : Page Paramètres → Profil - paramètres du coffre-fort personnel)

(Figure 76 : Page Paramètres → Profil - paramètres du coffre-fort personnel)

- Cliquez sur le bouton Changer le mot de passe.

(Figure 77 : Bouton “Change Password” dans la section des paramètres personnels)

(Figure 77 : Bouton “Change Password” dans la section des paramètres personnels)

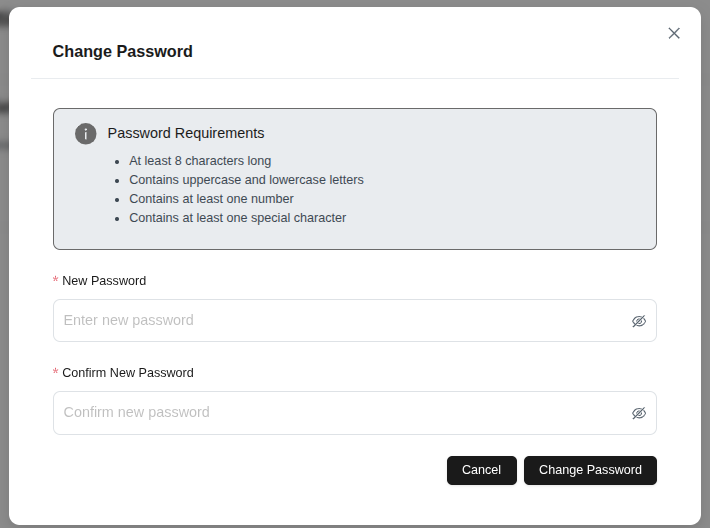

-

Entrez votre nouveau mot de passe. Exigences du mot de passe :

- Au moins 8 caractères

- Doit contenir des lettres majuscules et minuscules

- Doit contenir au moins un chiffre

- Doit contenir au moins un caractère spécial

-

Saisissez à nouveau le même mot de passe dans le champ Confirmer le nouveau mot de passe.

-

Cliquez sur le bouton Changer le mot de passe.

(Figure 78 : Formulaire Change Password - exigences de sécurité visibles)

(Figure 78 : Formulaire Change Password - exigences de sécurité visibles)

Astuce : Utilisez des combinaisons aléatoires lors de la création d’un mot de passe robuste.

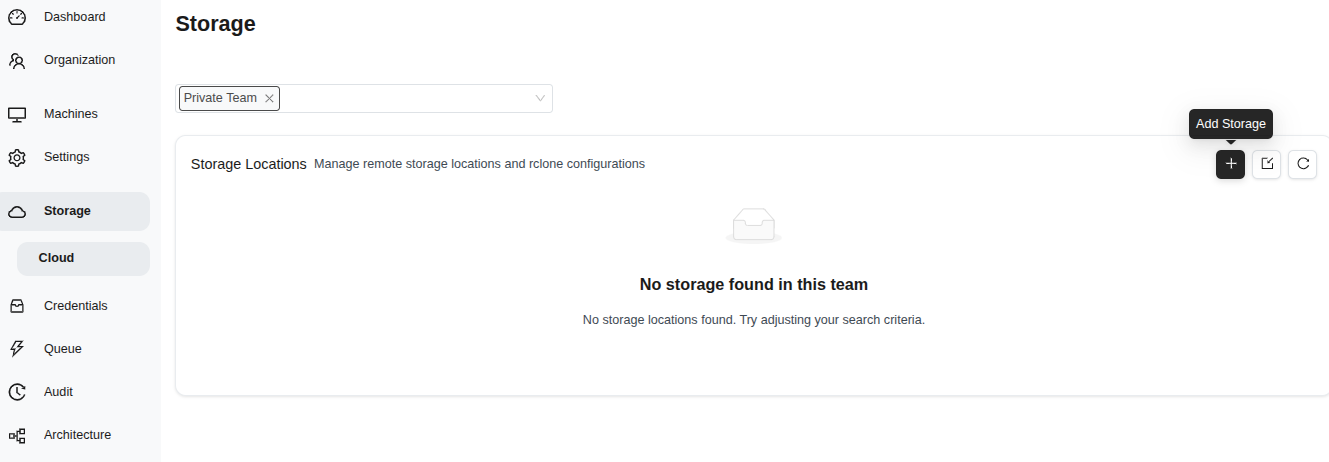

2.8 Stockage

La section Stockage vous permet de gérer les zones physiques où vos données de sauvegarde seront stockées.

2.8.1 Ajout de Stockage

- Accédez à l’onglet Stockage depuis le menu de gauche.

- Cliquez sur le bouton Ajouter du stockage.

(Figure 79 : Page de gestion du stockage - bouton “Add Storage”)

(Figure 79 : Page de gestion du stockage - bouton “Add Storage”)

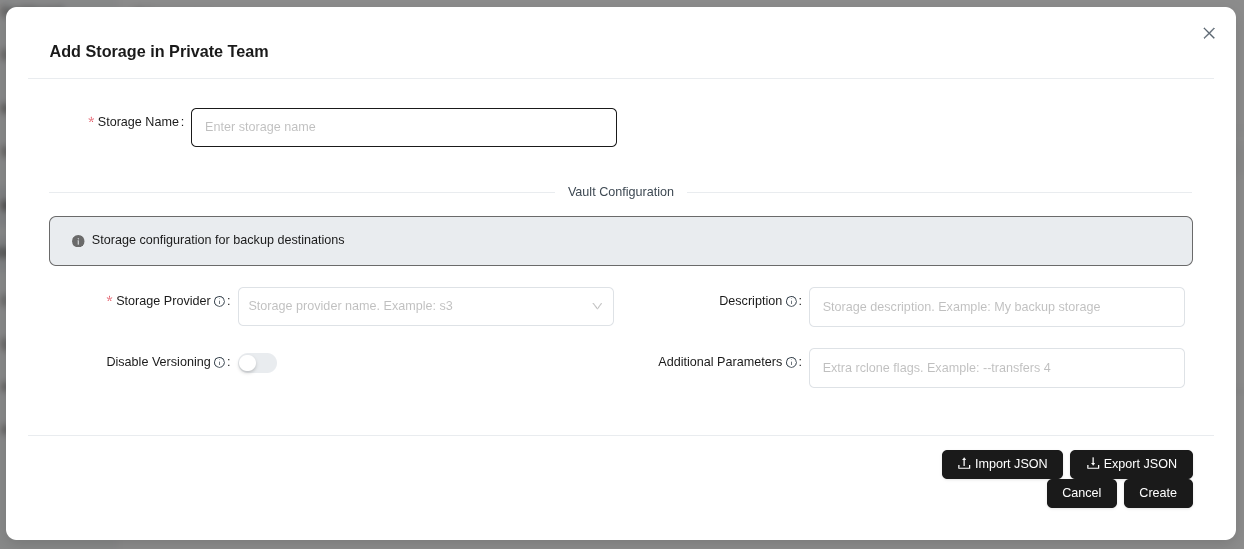

- Remplissez le formulaire :

- Nom de stockage : Entrez un nom descriptif

- Fournisseur de stockage : Sélectionnez (par exemple, s3)

- Description du stockage : Ajoutez une description optionnelle

- Désactiver la gestion des versions : Optionnel

- Paramètres supplémentaires : Drapeaux rclone (par exemple, —transfers 4)

(Figure 80 : Formulaire Add Storage - nom, fournisseur, description et paramètres)

(Figure 80 : Formulaire Add Storage - nom, fournisseur, description et paramètres)

- Cliquez sur le bouton Créer.

Astuce : Les Paramètres Additionnels acceptent les drapeaux rclone pour optimiser les performances du stockage.

2.9 Identifiants

La section Identifiants vous permet de gérer de manière sécurisée les informations d’accès pour vos dépôts.

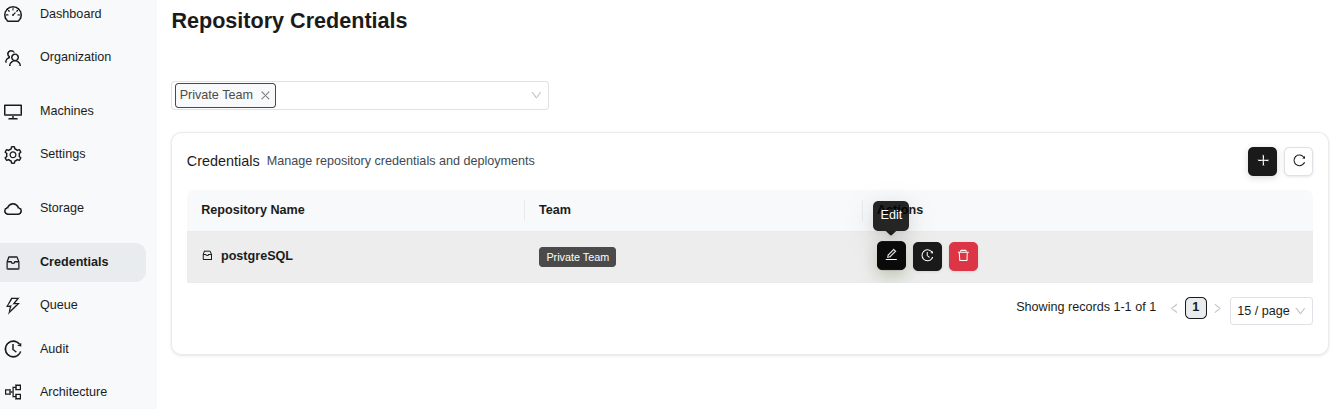

2.9.1 Modification d’Identifiants

- Accédez à l’onglet Identifiants depuis le menu de gauche.

- Sélectionnez l’enregistrement que vous souhaitez modifier.

- Cliquez sur le bouton Modifier.

(Figure 81 : Page Identifiants - noms de dépôt, équipes et boutons de gestion)

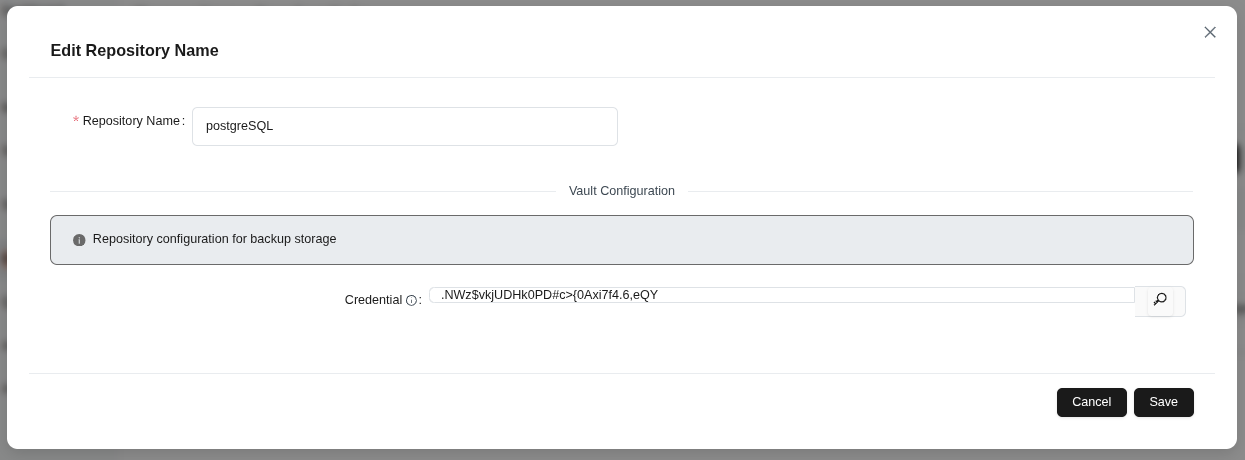

(Figure 81 : Page Identifiants - noms de dépôt, équipes et boutons de gestion)

- Modifiez le Nom du référentiel si nécessaire.

- Enregistrez avec le bouton Enregistrer.

(Figure 82 : Formulaire Modifier le Nom du Dépôt - champs de configuration du coffre-fort)

(Figure 82 : Formulaire Modifier le Nom du Dépôt - champs de configuration du coffre-fort)

Astuce : Les identifiants sont stockés chiffrés et ne sont déchiffrés que pendant le déploiement.

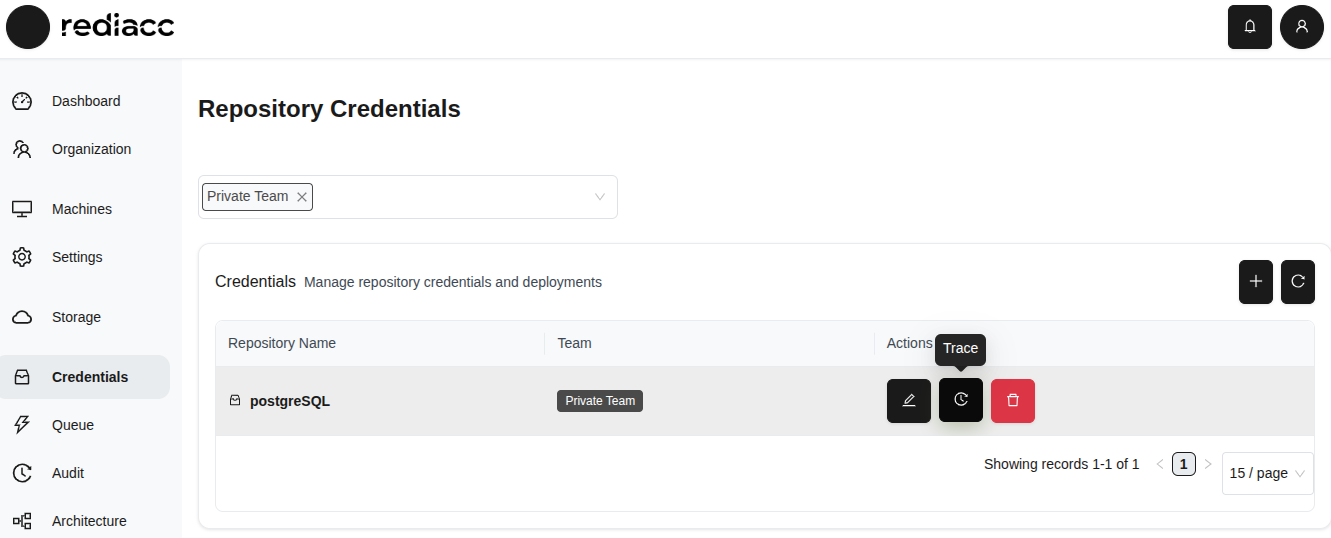

2.9.2 Traçabilité des Identifiants

- Sélectionnez l’enregistrement que vous souhaitez tracer.

- Cliquez sur le bouton Tracer.

(Figure 83 : Bouton “Trace” dans le tableau Identifiants)

(Figure 83 : Bouton “Trace” dans le tableau Identifiants)

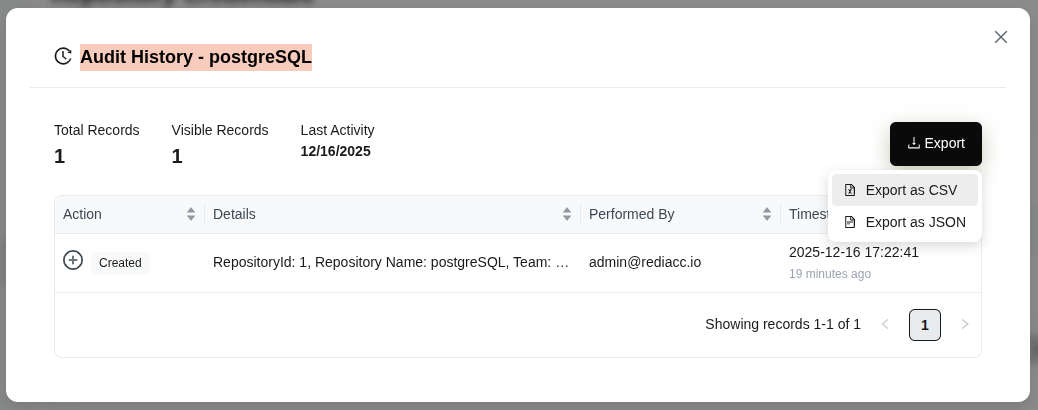

- Consultez l’historique d’audit.

- Sélectionnez le format depuis le bouton Exportation : Exporter au format CSV ou Exporter au format JSON.

(Figure 84 : Liste des identifiants - Options d’exportation)

(Figure 84 : Liste des identifiants - Options d’exportation)

Astuce : La fonction de traçabilité fournit un suivi d’utilisation des identifiants à des fins d’audit de sécurité.

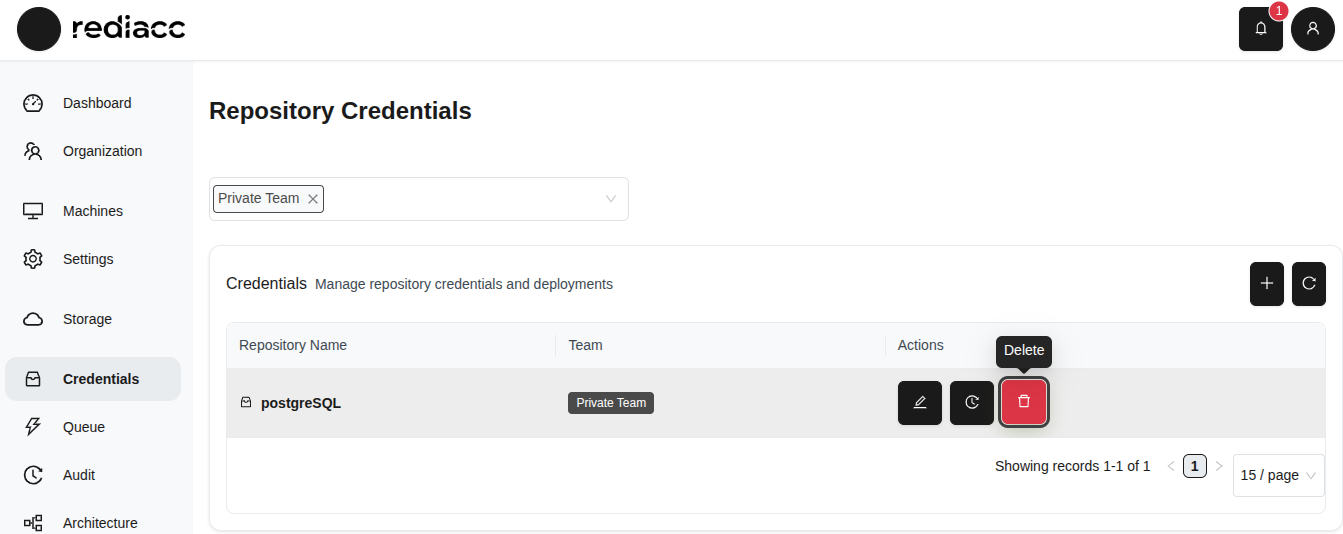

2.9.3 Suppression d’Identifiants

- Sélectionnez l’enregistrement que vous souhaitez supprimer.

- Cliquez sur le bouton rouge Supprimer.

(Figure 85 : Bouton rouge “Supprimer” sur la page Identifiants)

(Figure 85 : Bouton rouge “Supprimer” sur la page Identifiants)

- Cliquez sur le bouton Supprimer dans la fenêtre de confirmation.

(Figure 86 : Dialogue de confirmation de suppression - avertissement d’action irréversible)

(Figure 86 : Dialogue de confirmation de suppression - avertissement d’action irréversible)

Avertissement : Avant de supprimer, assurez-vous que l’identifiant n’est pas utilisé sur d’autres machines ou dans d’autres opérations. Assurez-vous d’avoir une sauvegarde des identifiants critiques avant de supprimer.

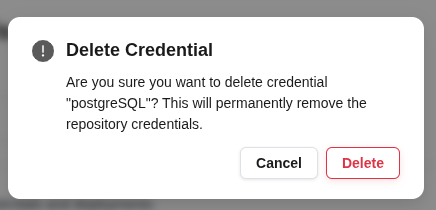

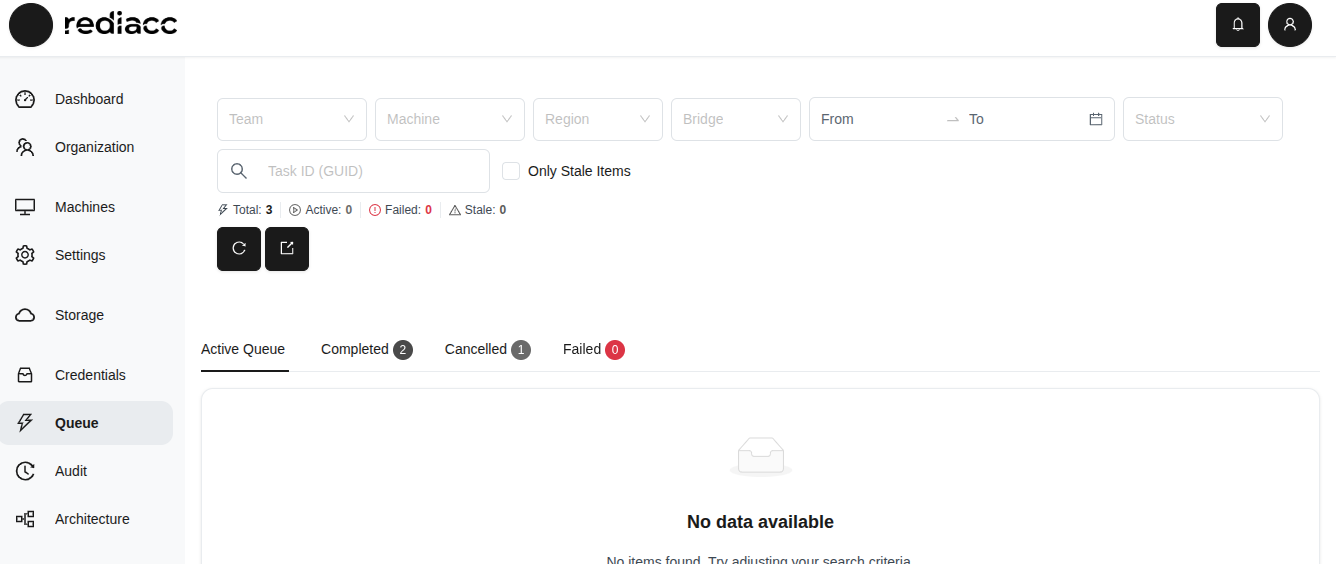

2.10 File d’Attente

La section File d’Attente vous permet de suivre les opérations en attente et terminées dans le système.

2.10.1 Opérations de File d’Attente

- Cliquez sur l’onglet File d'attente depuis le menu de gauche.

(Figure 87 : Page File d’Attente - options de filtrage et onglets de statut)

(Figure 87 : Page File d’Attente - options de filtrage et onglets de statut)

-

Pour filtrer les éléments de la file d’attente :

- Utilisez les filtres Équipe, Machine de traitement, Région et Pont

- Spécifiez Plage de dates

- Cochez l’option Seulement les éléments périmés

-

Visualisez les détails dans les onglets de statut :

- Actif : Tâches en cours de traitement

- Complété : Tâches terminées avec succès

- Annulé : Tâches annulées

- Échoué : Tâches échouées

-

Sélectionnez un format depuis le bouton Exportation : Exporter au format CSV ou Exporter au format JSON.

(Figure 88 : Liste de la file d’attente - Options d’exportation)

(Figure 88 : Liste de la file d’attente - Options d’exportation)

Astuce : L’option “Seulement les éléments périmés” aide à trouver les tâches qui sont en cours de traitement depuis longtemps. Exportez régulièrement l’historique de la file d’attente pour analyser les tendances d’exécution des tâches.

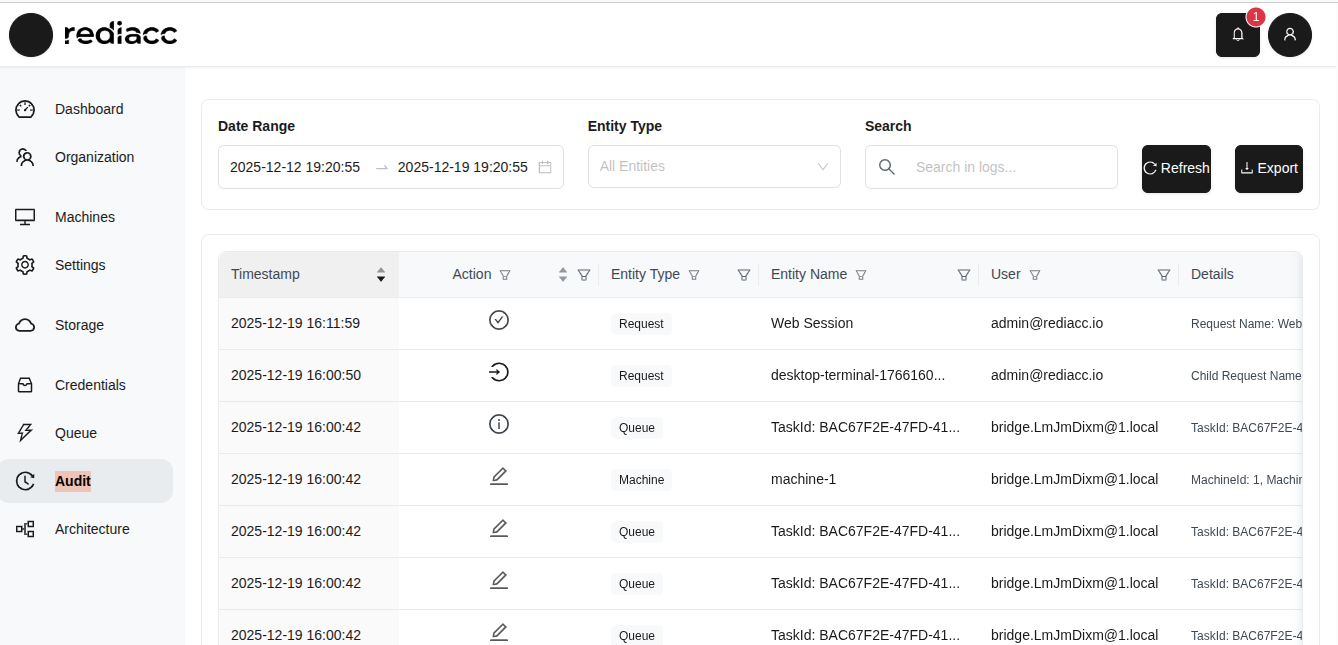

2.11 Audit

La section Audit conserve les enregistrements de toutes les opérations effectuées dans le système.

2.11.1 Enregistrements d’Audit

- Cliquez sur l’onglet Journalisation d'audit depuis le menu de gauche.

(Figure 89 : Page Audit - enregistrement détaillé de toutes les opérations système)

(Figure 89 : Page Audit - enregistrement détaillé de toutes les opérations système)

-

Filtrez les enregistrements d’audit :

- Plage de dates : Filtrez pour une période spécifique

- Type d’entité : Filtrez par Requête, Machine, File d’attente, etc.

- Recherche : Effectuez une recherche textuelle

-

Consultez les informations pour chaque enregistrement :

- Horodatage : Date et heure de l’opération

- Action : Type d’opération (Créer, Modifier, Supprimer, etc.)

- Type d’entité : Type d’objet affecté

- Nom de l’entité : Identifiant d’objet spécifique

- Utilisateur : Utilisateur ayant effectué l’opération

- Détails : Informations supplémentaires sur l’opération

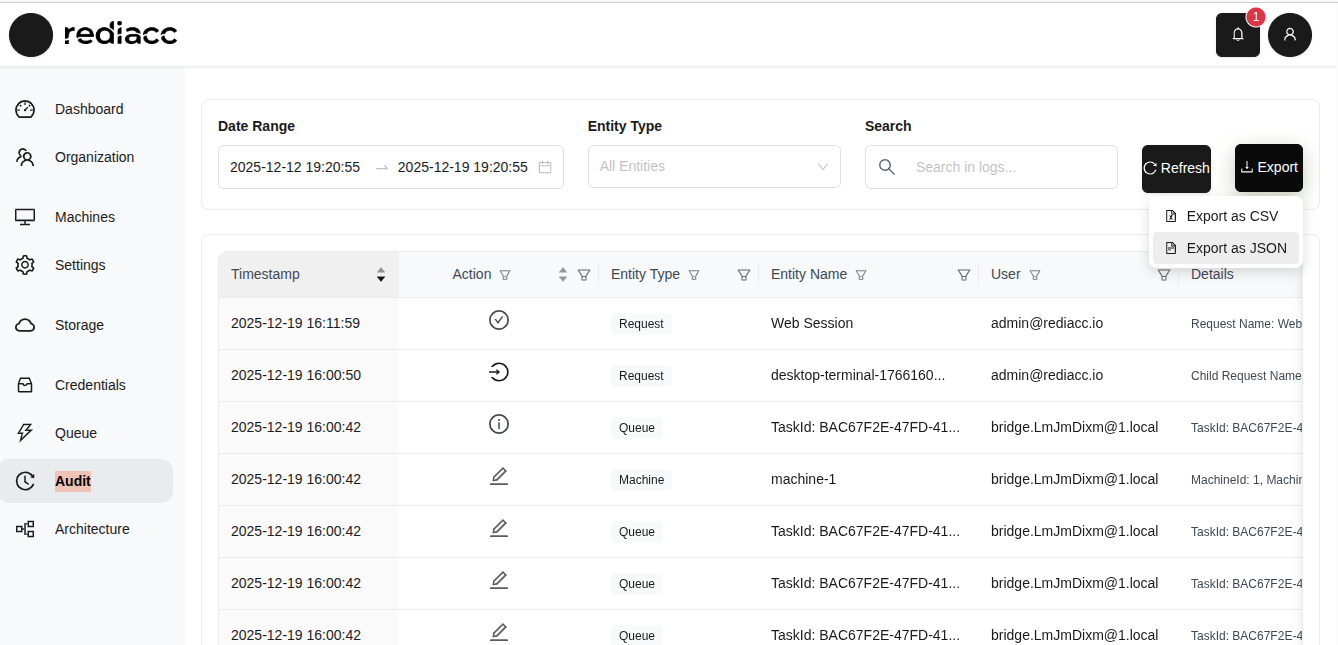

-

Sélectionnez un format depuis le bouton Exportation : Exporter au format CSV ou Exporter au format JSON.

(Figure 90 : Exportation d’enregistrement d’audit - options CSV et JSON)

(Figure 90 : Exportation d’enregistrement d’audit - options CSV et JSON)

Astuce : L’enregistrement d’audit est essentiel pour suivre toute l’activité du système à des fins de sécurité et de conformité. Exportez régulièrement l’enregistrement d’audit et stockez-le dans un emplacement sécurisé.

© 2025 Plateforme Rediacc – Tous Droits Réservés.