Guida utente della piattaforma Rediacc

Panoramica

Rediacc è una piattaforma cloud che offre servizi di backup basati sull’intelligenza artificiale.

Questa guida illustra l’utilizzo di base dell’interfaccia web disponibile su https://www.rediacc.com/.

Scopo di questa guida

- Aiutare i nuovi utenti ad adattarsi rapidamente alla piattaforma

- Spiegare le funzioni di base (gestione delle risorse, backup) passo dopo passo

1. Creazione dell’account e accesso

1.1 Registrazione

Per iniziare a utilizzare la piattaforma Rediacc è necessario creare un account.

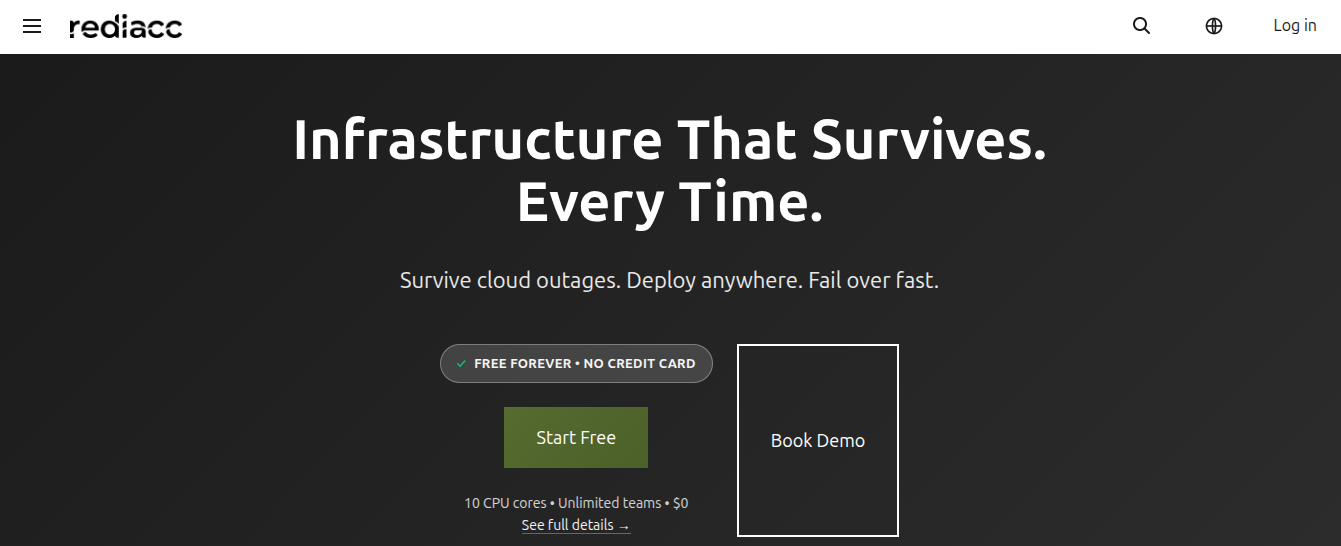

(Figura 1: Pagina di accesso principale, con le funzionalità principali della piattaforma Rediacc)

(Figura 1: Pagina di accesso principale, con le funzionalità principali della piattaforma Rediacc)

- Naviga su https://www.rediacc.com/ nel tuo browser.

- Fai clic sul pulsante Accedi nell’angolo in alto a destra della pagina.

- Scegli Get Started per accesso gratuito oppure Request Demo per una dimostrazione.

Suggerimento: È possibile creare un account gratuito senza richiedere alcuna carta di credito. Include team illimitati.

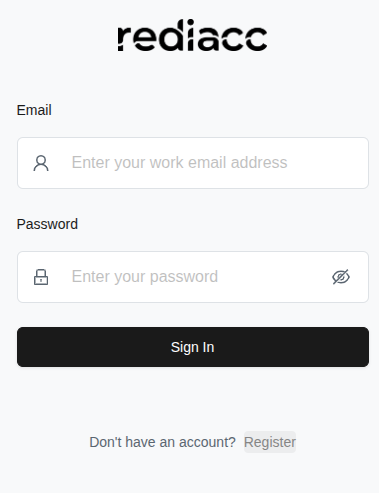

(Figura 2: Schermata di accesso per gli utenti esistenti)

(Figura 2: Schermata di accesso per gli utenti esistenti)

-

Se non hai un account, fai clic sul link Registrati per crearne uno nuovo.

-

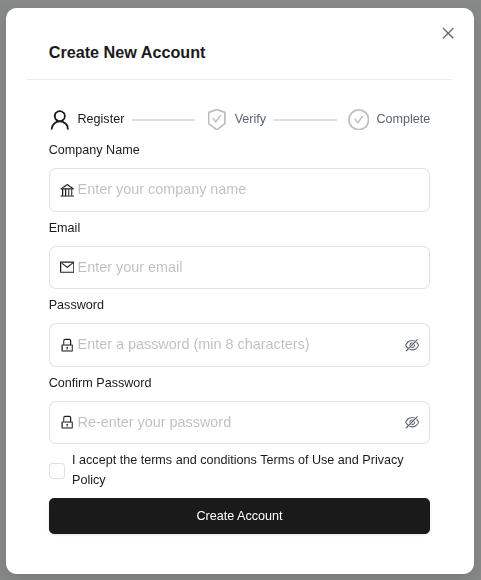

Compila le seguenti informazioni nel modulo che si apre:

- Nome Organizzazione: Inserisci il nome della tua organizzazione

- Indirizzo e-mail: Inserisci un indirizzo email valido

- Parola d'accesso: Crea una password di almeno 8 caratteri

- Conferma Password: Reinserisci la stessa password

(Figura 3: Modulo di registrazione nuovo utente passo dopo passo - Registra > Verifica > Completa)

(Figura 3: Modulo di registrazione nuovo utente passo dopo passo - Registra > Verifica > Completa)

- Spunta la casella per accettare le condizioni di servizio e l’informativa sulla privacy.

- Fai clic sul pulsante Crea Account.

Suggerimento: La password deve essere lunga almeno 8 caratteri e deve essere sicura. Tutti i campi sono obbligatori.

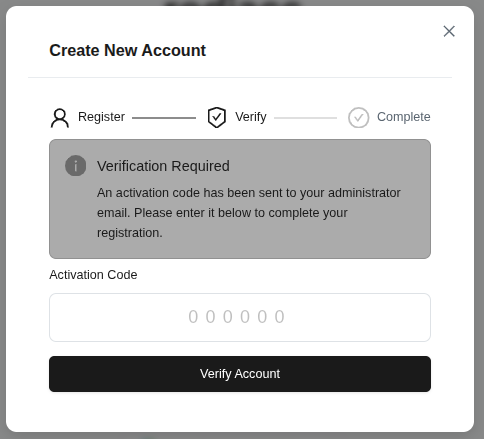

- Inserisci in sequenza nelle caselle il codice di verifica a 6 cifre inviato al tuo indirizzo email.

- Fai clic sul pulsante Verifica Account.

(Figura 4: Finestra per l’inserimento del codice di attivazione inviato all’amministratore)

(Figura 4: Finestra per l’inserimento del codice di attivazione inviato all’amministratore)

Suggerimento: Il codice di verifica ha una validità limitata nel tempo. Se non ricevi il codice, controlla la cartella spam.

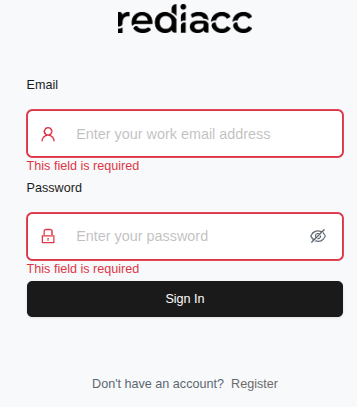

1.2 Accesso

Dopo la creazione dell’account puoi accedere alla piattaforma.

- Compila il campo Indirizzo e-mail (obbligatorio se appare un avviso rosso).

- Compila il campo Parola d'accesso.

- Fai clic sul pulsante Accedi.

(Figura 5: Modulo di accesso - i messaggi di errore sono evidenziati con un bordo rosso)

(Figura 5: Modulo di accesso - i messaggi di errore sono evidenziati con un bordo rosso)

Suggerimento: Se il messaggio di errore recita “Questo campo è obbligatorio”, compila i campi vuoti. Per le password dimenticate contatta l’amministratore.

- Dopo un accesso riuscito, verrai reindirizzato alla schermata Pannello di controllo.

(Figura 6: Dashboard principale dopo un accesso riuscito - menu Organizzazione, Macchine e Impostazioni nella barra laterale sinistra)

(Figura 6: Dashboard principale dopo un accesso riuscito - menu Organizzazione, Macchine e Impostazioni nella barra laterale sinistra)

Suggerimento: Il dashboard si aggiorna automaticamente. Puoi aggiornare la pagina con F5 per ottenere informazioni fresche.

2. Panoramica dell’interfaccia

Dopo l’accesso, la schermata che vedi è composta dalle seguenti sezioni principali:

- Organizzazione: Utenti, team e controllo degli accessi

- Macchine: Gestione di server e repository

- Impostazioni: Impostazioni del profilo e di sistema

- Archiviazione: Gestione delle aree di archiviazione

- Credenziali: Credenziali di accesso

- Coda: Gestione della coda dei lavori

- Verifica: Log di audit del sistema

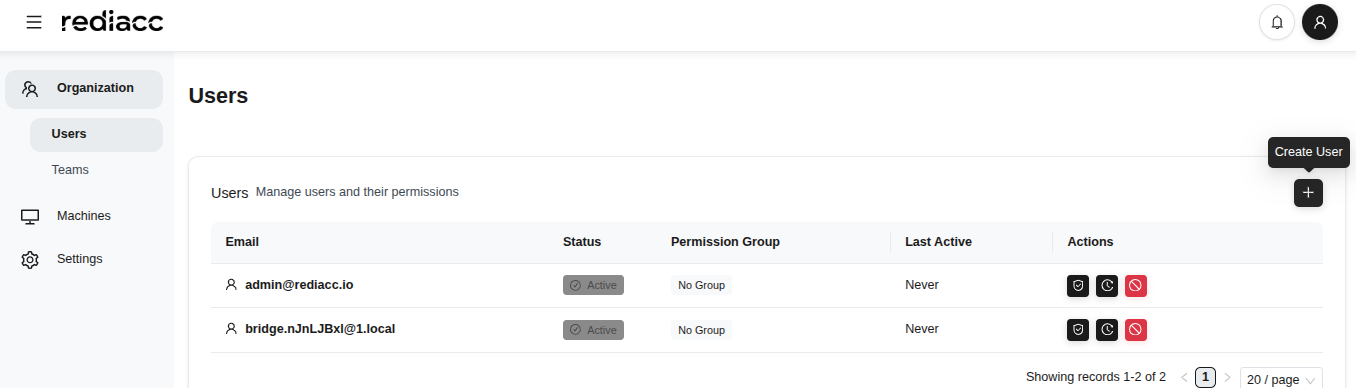

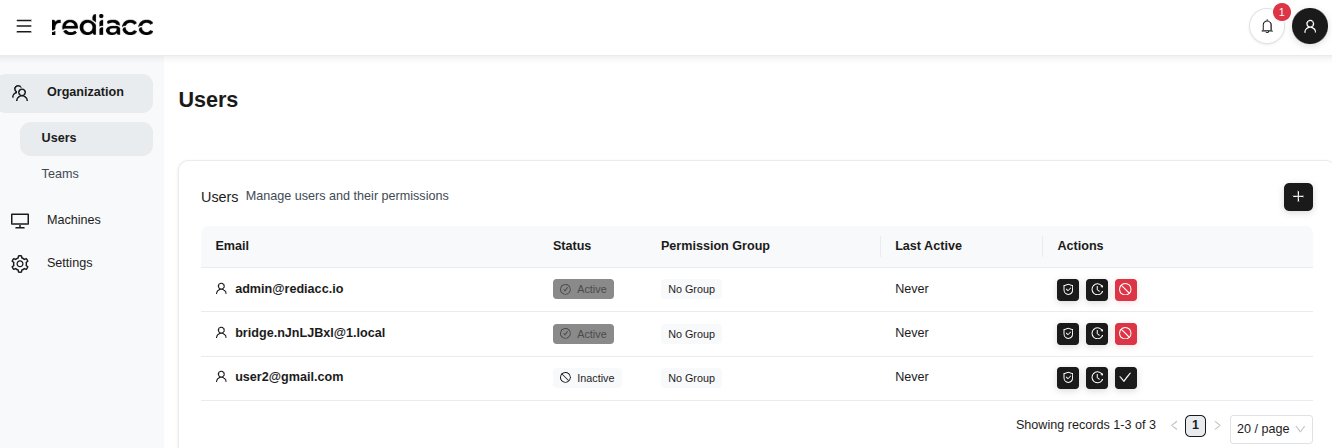

2.1 Organizzazione - Utenti

La gestione degli utenti consente di controllare l’accesso alla piattaforma per le persone della tua organizzazione.

2.1.1 Aggiunta di utenti

- Fai clic sull’opzione Organizzazione > Utenti nella barra laterale sinistra.

- Visualizza l’elenco di tutti gli utenti in formato tabella.

- Ogni riga utente mostra email, stato (Attivo/Inattivo), gruppo di permessi e ora dell’ultima attività.

(Figura 7: Sezione Utenti sotto Organizzazione - le informazioni di tutti gli utenti sono visualizzate)

(Figura 7: Sezione Utenti sotto Organizzazione - le informazioni di tutti gli utenti sono visualizzate)

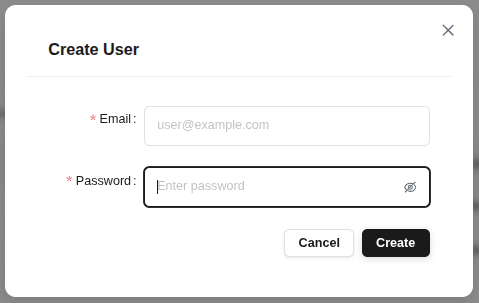

- Fai clic sull’icona ”+” nell’angolo in alto a destra.

- Fai clic sul pulsante Crea Utente e compila il modulo che si apre:

- Indirizzo e-mail: Inserisci l’indirizzo email dell’utente

- Parola d'accesso: Inserisci una password temporanea

(Figura 8: Finestra modale per l’aggiunta di un nuovo utente - modulo di creazione utente semplice e rapido)

(Figura 8: Finestra modale per l’aggiunta di un nuovo utente - modulo di creazione utente semplice e rapido)

- Fai clic sul pulsante Crea.

Suggerimento: Le credenziali di accesso devono essere comunicate in modo sicuro all’utente creato. Si consiglia di cambiare la password al primo accesso.

(Figura 9: Tutti gli utenti attivi e inattivi nella pagina di gestione utenti)

(Figura 9: Tutti gli utenti attivi e inattivi nella pagina di gestione utenti)

Suggerimento: La pagina mostra automaticamente 20 record. Usa la paginazione per vedere più record.

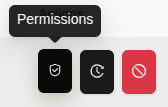

2.1.2 Assegnazione dei permessi agli utenti

Puoi gestire i diritti di accesso assegnando specifici gruppi di permessi agli utenti.

- Seleziona un utente dalla scheda Organizzazione > Utenti.

- Fai clic sull’icona a scudo nella colonna delle azioni (Permessi).

(Figura 10: Visualizzazione delle icone delle azioni utente - ciascuna icona rappresenta un’azione diversa)

(Figura 10: Visualizzazione delle icone delle azioni utente - ciascuna icona rappresenta un’azione diversa)

- Seleziona un Gruppo di Permessi dal modulo che si apre.

- Il numero di utenti e permessi nel gruppo è mostrato accanto all’utente.

- Fai clic sul pulsante Assegna Permessi per salvare le modifiche.

(Figura 11: Finestra modale per l’assegnazione del gruppo di permessi all’utente selezionato - menu a tendina con i gruppi disponibili)

(Figura 11: Finestra modale per l’assegnazione del gruppo di permessi all’utente selezionato - menu a tendina con i gruppi disponibili)

Suggerimento: Alcuni gruppi di permessi sono fissi di sistema e non possono essere modificati.

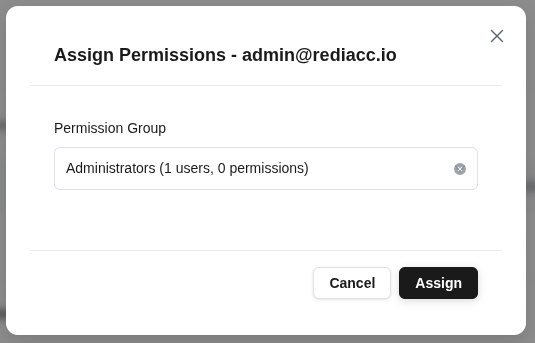

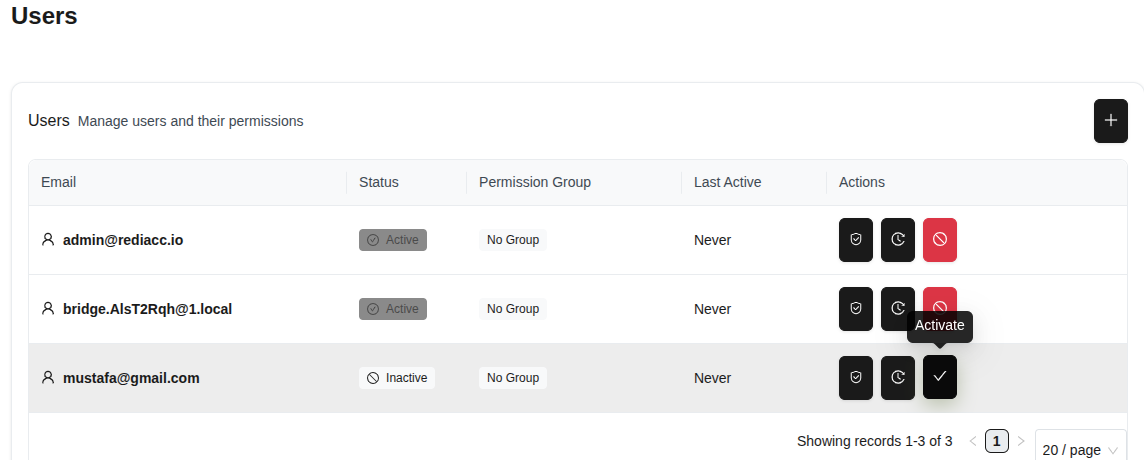

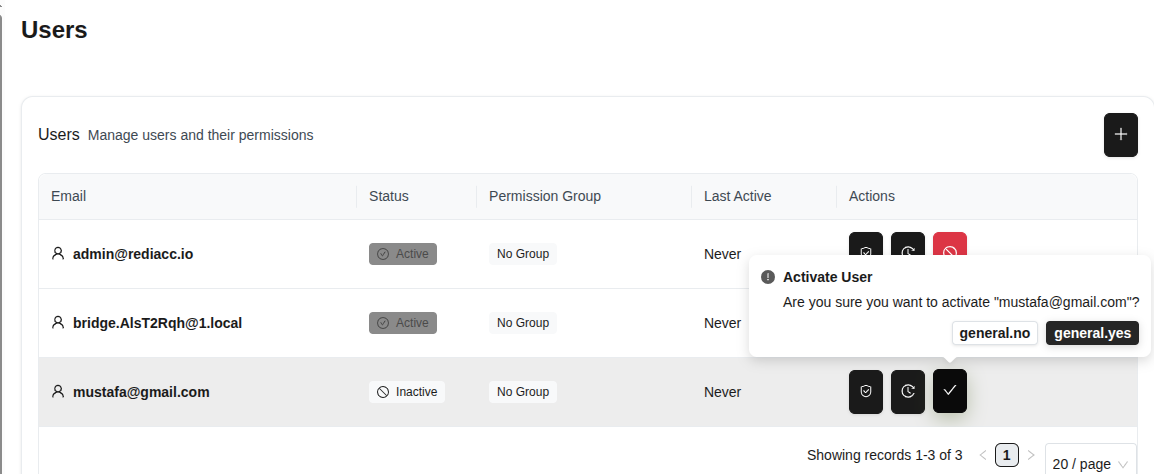

2.1.3 Attivazione degli utenti

È possibile riattivare gli utenti disabilitati.

- Trova l’utente con stato inattivo nell’elenco Utenti.

- Fai clic sull’icona rossa nella colonna delle azioni.

(Figura 12: Attivazione di un utente inattivo)

(Figura 12: Attivazione di un utente inattivo)

- Fai clic sul pulsante Sì nella finestra di conferma.

(Figura 13: Finestra modale per la conferma dell’attivazione utente)

(Figura 13: Finestra modale per la conferma dell’attivazione utente)

Suggerimento: Questa azione è reversibile. Puoi disattivare l’utente nello stesso modo.

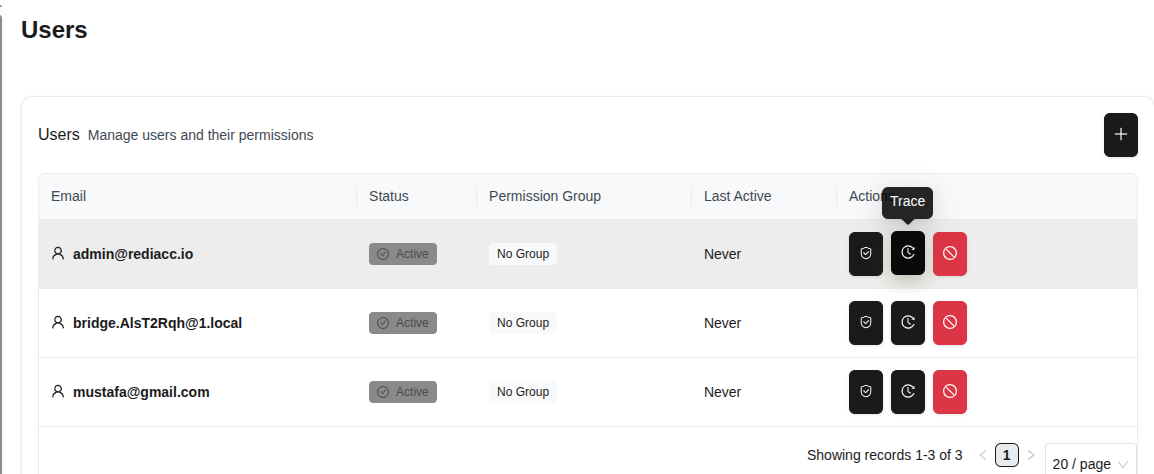

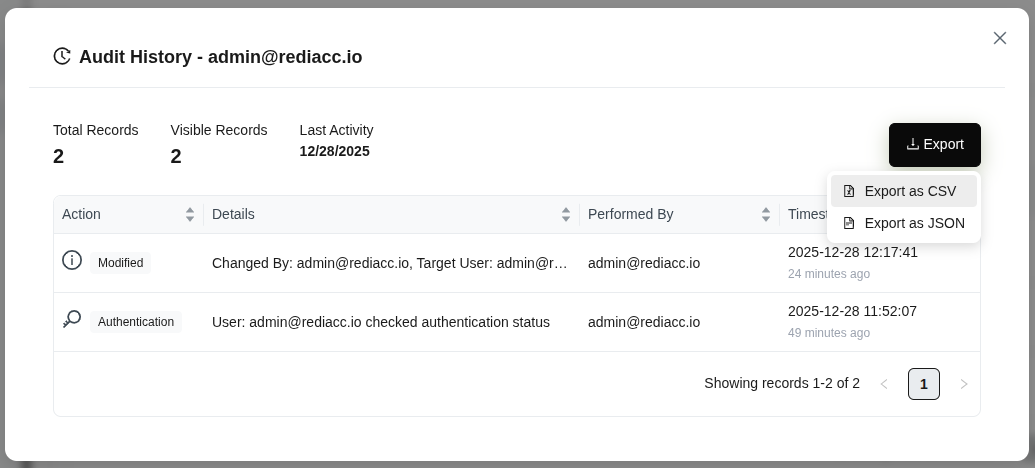

2.1.4 Traccia utente

Puoi utilizzare la funzione di traccia per monitorare le attività degli utenti.

- Seleziona un utente e fai clic sull’icona a ingranaggio nella colonna delle azioni.

- Fai clic sull’opzione Traccia per aprire la cronologia delle attività dell’utente.

(Figura 14: Opzione di traccia delle attività dell’utente)

(Figura 14: Opzione di traccia delle attività dell’utente)

- Le attività passate dell’utente sono elencate nella schermata che si apre.

- Le statistiche sono visualizzate in alto: Record totali, Record visualizzati, Ultima attività.

- Fai clic sul pulsante Esporta e seleziona il formato: Esporta come CSV o Esporta come JSON.

(Figura 15: Cronologia completa delle attività dell’utente - statistiche, dettagli e opzioni di esportazione)

(Figura 15: Cronologia completa delle attività dell’utente - statistiche, dettagli e opzioni di esportazione)

Suggerimento: Esporta regolarmente i dati di audit per mantenere i registri di sicurezza e conformità. Il formato CSV può essere aperto in Excel.

2.2 Organizzazione - Team

I team ti consentono di raggruppare gli utenti e fornire accesso collettivo alle risorse.

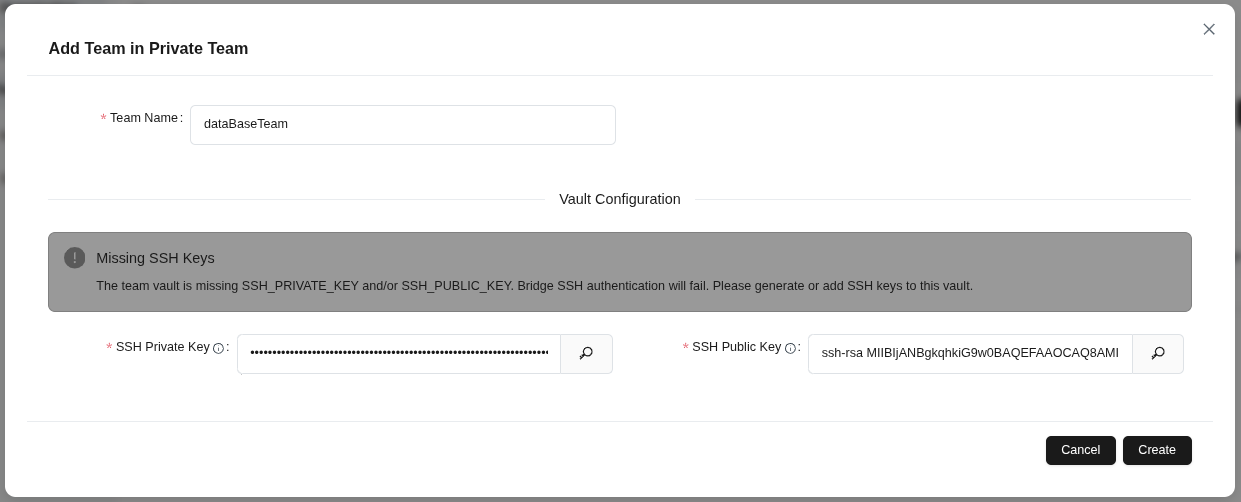

2.2.1 Creazione di team

- Vai alla scheda Organizzazione > Team.

- Fai clic sul pulsante ”+”.

- Inserisci il nome del team nel campo Nome team.

- Compila i campi Chiave privata SSH e Chiave pubblica SSH nella sezione Configurazione Vault.

(Figura 16: Creazione di un nuovo team all’interno di “Private Team”)

(Figura 16: Creazione di un nuovo team all’interno di “Private Team”)

- Fai clic sul pulsante Crea per salvare il team.

Suggerimento: Le chiavi SSH sono obbligatorie per l’autenticazione SSH tramite Bridge. Se ricevi un avviso di chiave mancante, fornisci entrambe le chiavi.

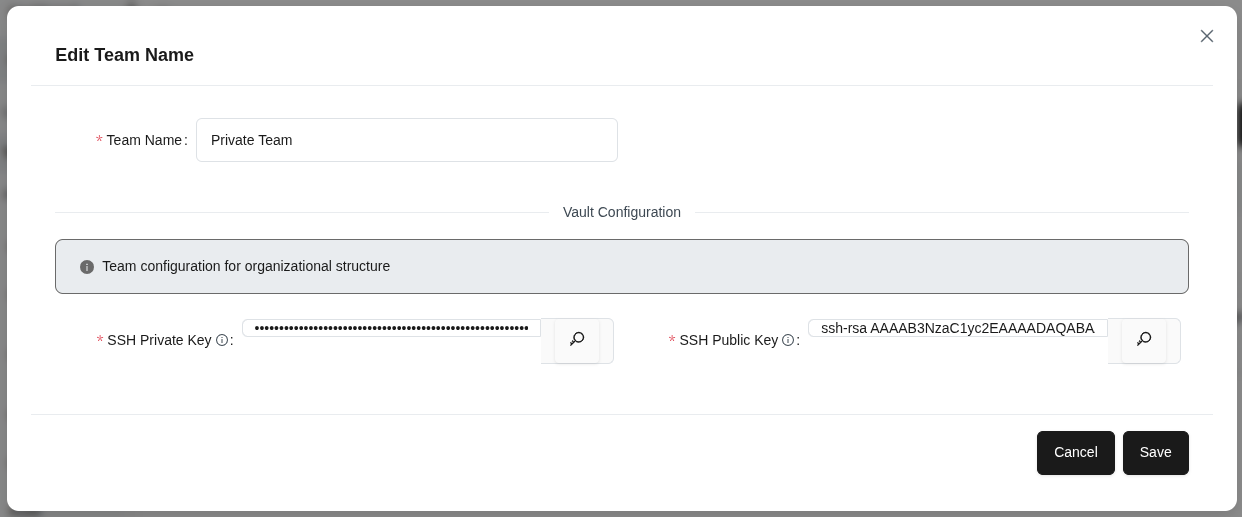

2.2.2 Modifica del team

- Fai clic sull’icona a matita accanto al team che vuoi modificare nell’elenco dei team.

- Se necessario, modifica il nome del team nel campo Nome team.

- Aggiorna le chiavi SSH nella sezione Configurazione Vault.

- Fai clic sul pulsante Salva per applicare le modifiche.

(Figura 17: Modifica delle informazioni di un team esistente)

(Figura 17: Modifica delle informazioni di un team esistente)

Suggerimento: La configurazione del team viene utilizzata per la struttura organizzativa. Le modifiche hanno effetto per tutti i membri del team.

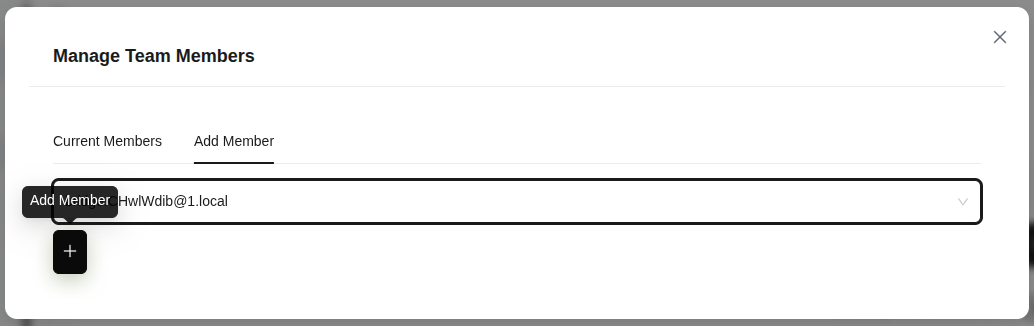

2.2.3 Gestione dei membri del team

- Seleziona un team e fai clic sull’icona utente.

- Visualizza i membri già assegnati al team nella scheda Membri Attuali.

- Passa alla scheda Aggiungi Membro.

- Inserisci un indirizzo email o seleziona un utente dal menu a tendina.

- Fai clic sul pulsante ”+” per aggiungere il membro al team.

(Figura 18: Pannello di gestione dei membri del team)

(Figura 18: Pannello di gestione dei membri del team)

Suggerimento: Puoi assegnare lo stesso membro a più team.

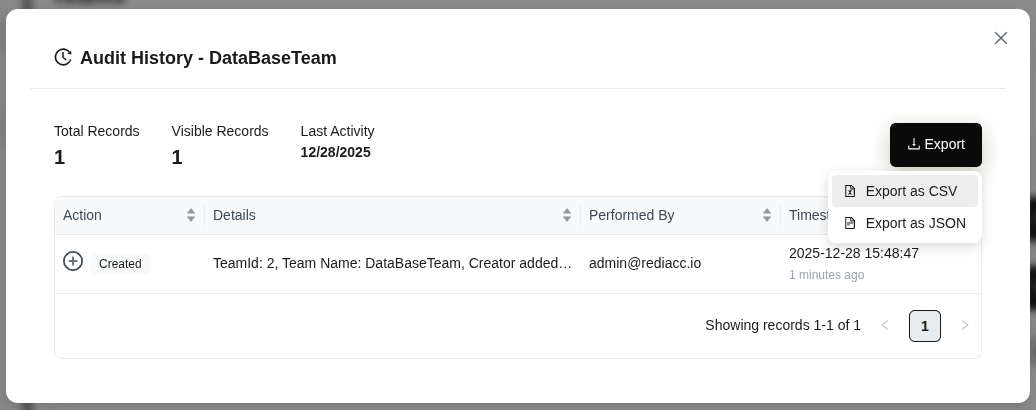

2.2.4 Traccia del team

- Seleziona il team che vuoi tracciare.

- Fai clic sull’icona orologio/cronologia.

- Esamina i conteggi di Record totali, Record visualizzati e Ultima attività nella finestra modale Cronologia di audit - {{name}}.

- Fai clic sul pulsante Esporta per esportare in formato Esporta come CSV o Esporta come JSON.

(Figura 19: Visualizzazione della cronologia audit del team)

(Figura 19: Visualizzazione della cronologia audit del team)

Suggerimento: La cronologia audit è importante per la conformità e il controllo della sicurezza.

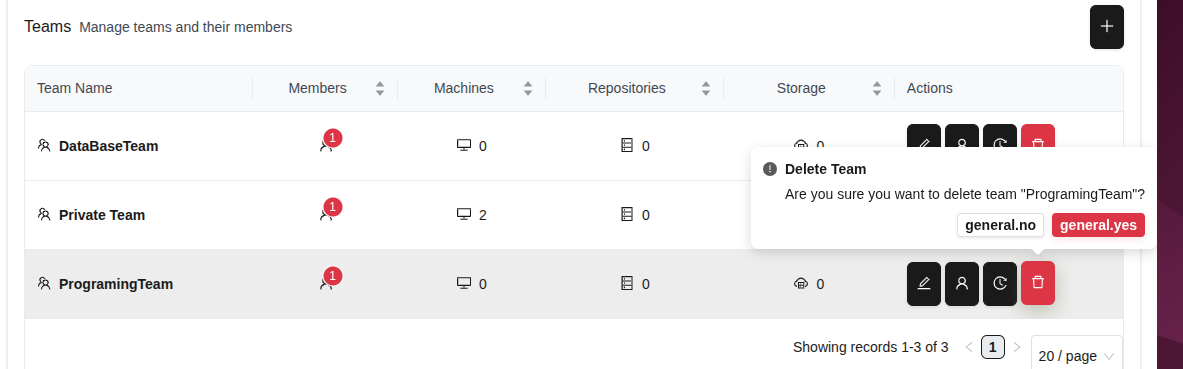

2.2.5 Eliminazione del team

- Fai clic sull’icona cestino (rossa) accanto al team che vuoi eliminare.

- Verifica che il nome del team sia corretto nella finestra di dialogo di conferma.

- Fai clic sul pulsante Sì.

(Figura 20: Conferma dell’eliminazione del team)

(Figura 20: Conferma dell’eliminazione del team)

Avvertenza: L’eliminazione del team è irreversibile. Controlla se il team contiene dati importanti prima di eliminarlo.

2.3 Organizzazione - Controllo degli accessi

Il controllo degli accessi consente di gestire centralmente i permessi degli utenti creando gruppi di permessi.

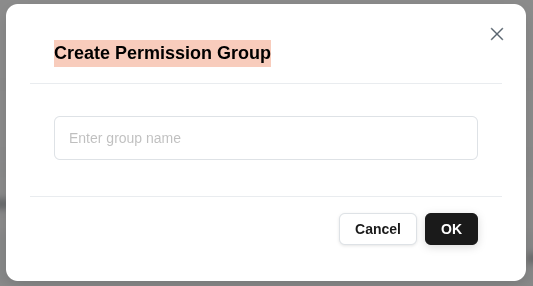

2.3.1 Creazione di gruppi di permessi

- Vai alla scheda Organizzazione > Accesso.

- Fai clic sul pulsante ”+”.

- Inserisci un nome significativo nel campo Inserisci il nome del gruppo.

- Fai clic sul pulsante Conferma per creare il gruppo.

(Figura 21: Creazione di un nuovo gruppo di permessi)

(Figura 21: Creazione di un nuovo gruppo di permessi)

Suggerimento: I gruppi di permessi servono per organizzare gli utenti con permessi simili. Mantieni i nomi dei gruppi descrittivi (es. “Admin”, “Solo lettura”, “Repository Manager”).

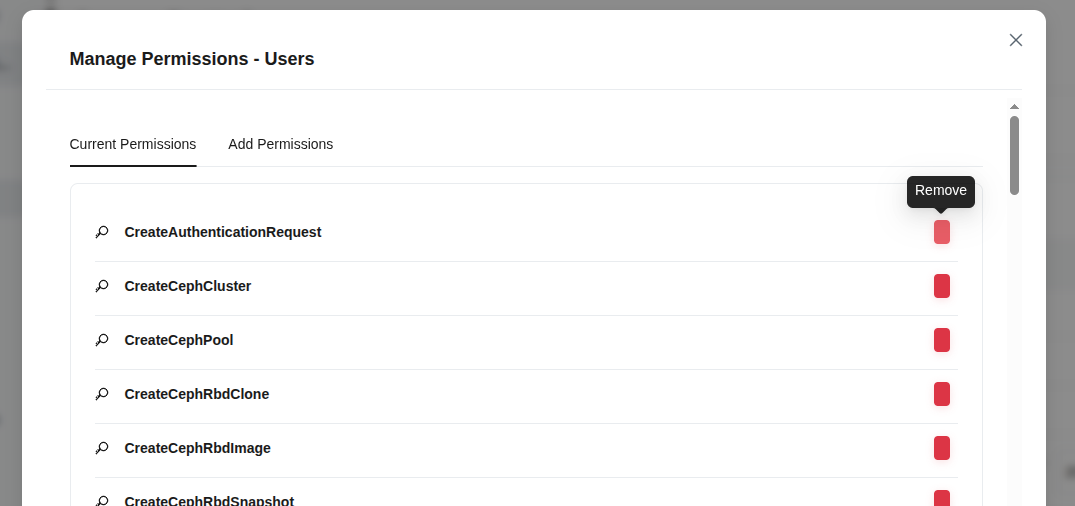

2.3.2 Gestione dei permessi

- Seleziona un gruppo di permessi e fai clic sull’opzione Gestisci Permessi.

- Visualizza i diritti di accesso del gruppo nella scheda Permessi Attuali.

- Puoi revocare un permesso facendo clic sul pulsante rosso Elimina accanto a ciascuna azione.

- Fai clic sulla scheda Aggiungi Permessi per aggiungere nuovi permessi al gruppo.

(Figura 22: Gestione dei permessi per il gruppo di permessi)

(Figura 22: Gestione dei permessi per il gruppo di permessi)

Suggerimento: Concedi i permessi in base al principio del minimo privilegio. Esamina e rimuovi regolarmente i permessi non necessari.

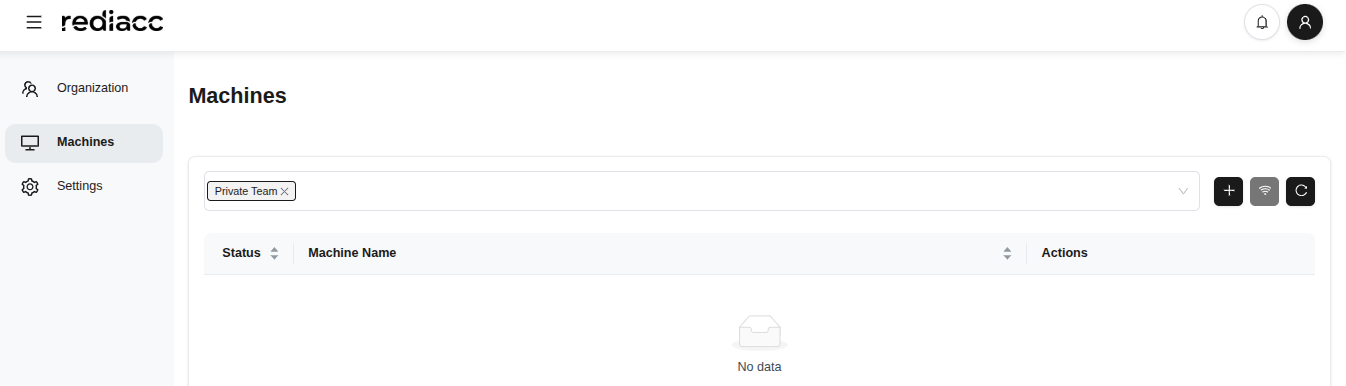

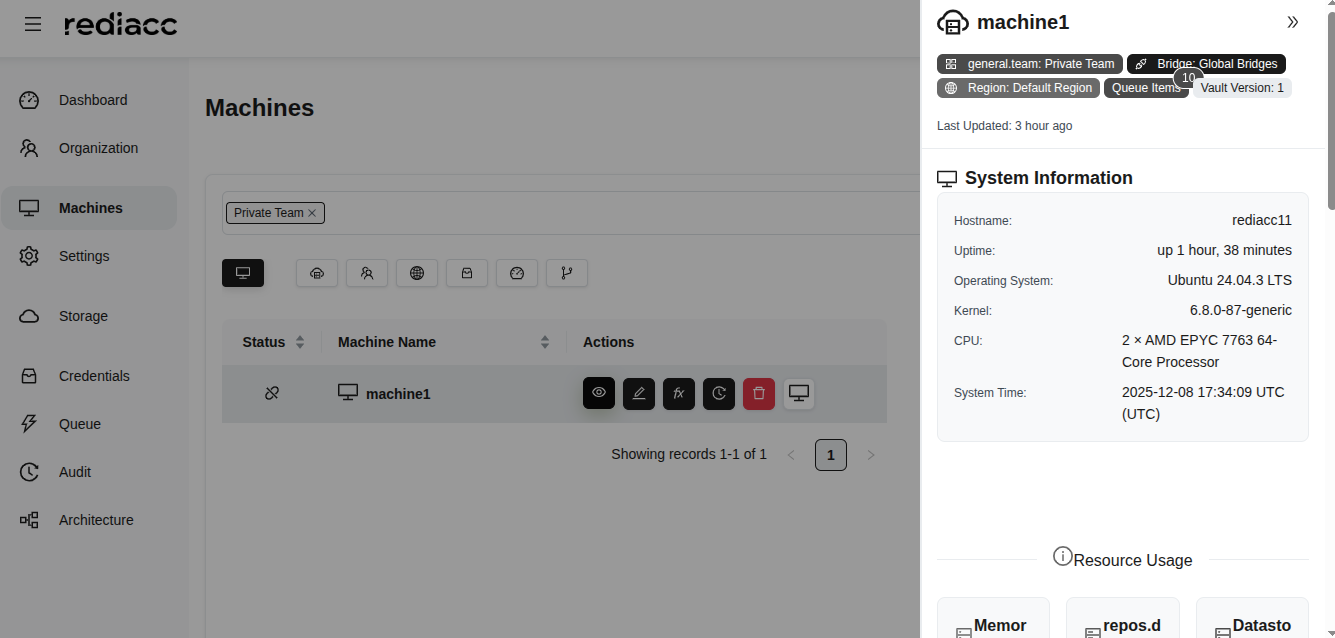

2.4 Macchine

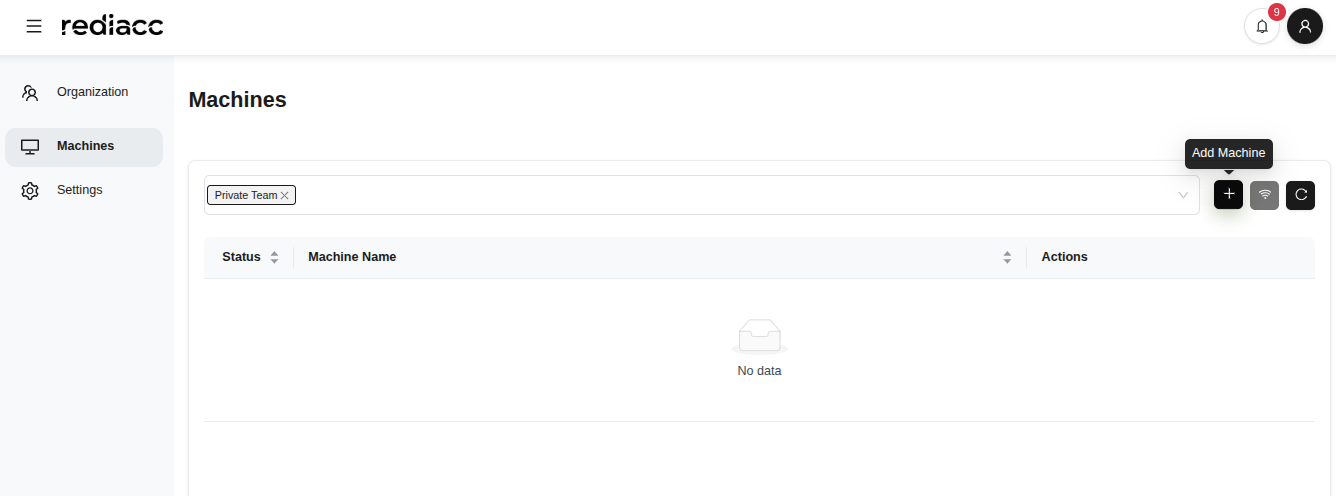

La sezione Macchine consente di gestire i tuoi server e le risorse dei repository.

2.4.1 Aggiunta di macchine

- Vai alla scheda Macchine dal menu di sinistra.

- Fai clic sul pulsante Aggiungi Macchina nell’angolo in alto a destra.

(Figura 23: Pagina principale di gestione macchine)

(Figura 23: Pagina principale di gestione macchine)

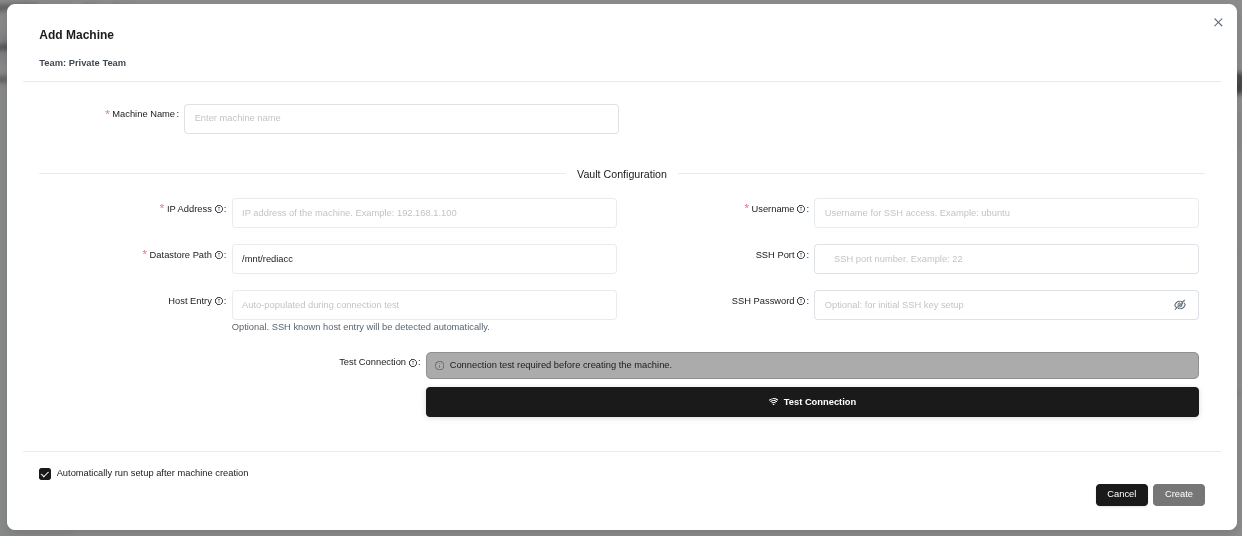

- Compila il modulo che si apre:

- Nome Macchina: Inserisci un nome univoco (es. “server-01”)

- Indirizzo IP: Inserisci l’indirizzo IP della macchina (es. 192.168.111.11)

- Percorso datastore: Specifica la directory di archiviazione (es. /mnt/rediacc)

- Nome utente: Inserisci il nome utente SSH

- Porta SSH: Inserisci il numero di porta (predefinito: 22)

- Password SSH: Inserisci la password (opzionale)

(Figura 24: Modulo di aggiunta nuova macchina - nome macchina, impostazioni di rete, credenziali SSH)

(Figura 24: Modulo di aggiunta nuova macchina - nome macchina, impostazioni di rete, credenziali SSH)

- Fai clic sul pulsante Testa connessione per verificare la connessione.

- Dopo che il test è riuscito, fai clic sul pulsante Crea.

Suggerimento: Se l’opzione “Avvia automaticamente la configurazione dopo la creazione della macchina” è selezionata, la macchina eseguirà automaticamente ulteriori passaggi di configurazione.

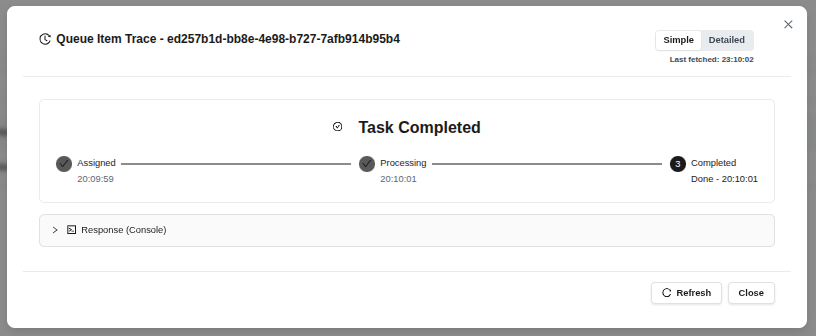

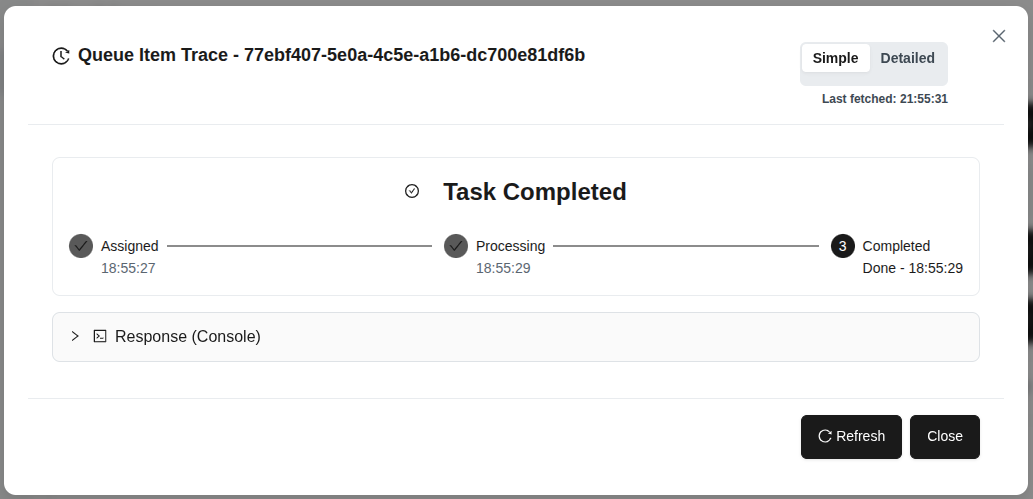

(Figura 25: Finestra di monitoraggio attività dopo la creazione riuscita della macchina)

(Figura 25: Finestra di monitoraggio attività dopo la creazione riuscita della macchina)

- Osserva le fasi: Assegnato → Elaborazione in corso → Completato

- Fai clic sul pulsante Chiudi per chiudere l’operazione.

Suggerimento: Fai clic sul pulsante “Aggiorna” per controllare manualmente lo stato più recente.

2.4.2 Test di connettività

Puoi verificare lo stato della connessione delle macchine esistenti.

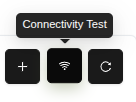

- Fai clic sul pulsante Test di Connettività.

(Figura 26: Pulsante Test di connettività nella barra degli strumenti delle azioni macchina)

(Figura 26: Pulsante Test di connettività nella barra degli strumenti delle azioni macchina)

- Visualizza l’elenco delle macchine da testare.

- Fai clic sul pulsante Esegui Test.

- I risultati positivi sono mostrati in verde, quelli negativi in rosso.

(Figura 27: Modulo di test di connettività - funzione ping per le macchine selezionate)

(Figura 27: Modulo di test di connettività - funzione ping per le macchine selezionate)

Suggerimento: Se il test fallisce, controlla l’indirizzo IP della macchina e le impostazioni SSH.

2.4.3 Aggiornamento dell’elenco macchine

Fai clic sul pulsante Aggiorna per aggiornare l’elenco delle macchine.

(Figura 28: Pulsante Aggiorna nella barra degli strumenti delle azioni macchina)

(Figura 28: Pulsante Aggiorna nella barra degli strumenti delle azioni macchina)

2.4.4 Dettagli della macchina

- Seleziona la macchina di cui vuoi visualizzare i dettagli.

- Fai clic sul pulsante icona occhio (Visualizza dettagli).

(Figura 29: Icona occhio nella colonna delle azioni macchina)

(Figura 29: Icona occhio nella colonna delle azioni macchina)

- Il pannello dei dettagli della macchina si apre sul lato destro:

- Hostname: Nome della macchina

- Uptime: Tempo di esecuzione

- Sistema Operativo: Sistema operativo e versione

- Versione Kernel: Versione del kernel

- CPU: Informazioni sul processore

- System Time: Orologio di sistema

(Figura 30: Pannello dei dettagli macchina - informazioni su hostname, uptime, OS, kernel, CPU)

(Figura 30: Pannello dei dettagli macchina - informazioni su hostname, uptime, OS, kernel, CPU)

Suggerimento: Esamina regolarmente queste informazioni per verificare la compatibilità del sistema operativo e la disponibilità delle risorse.

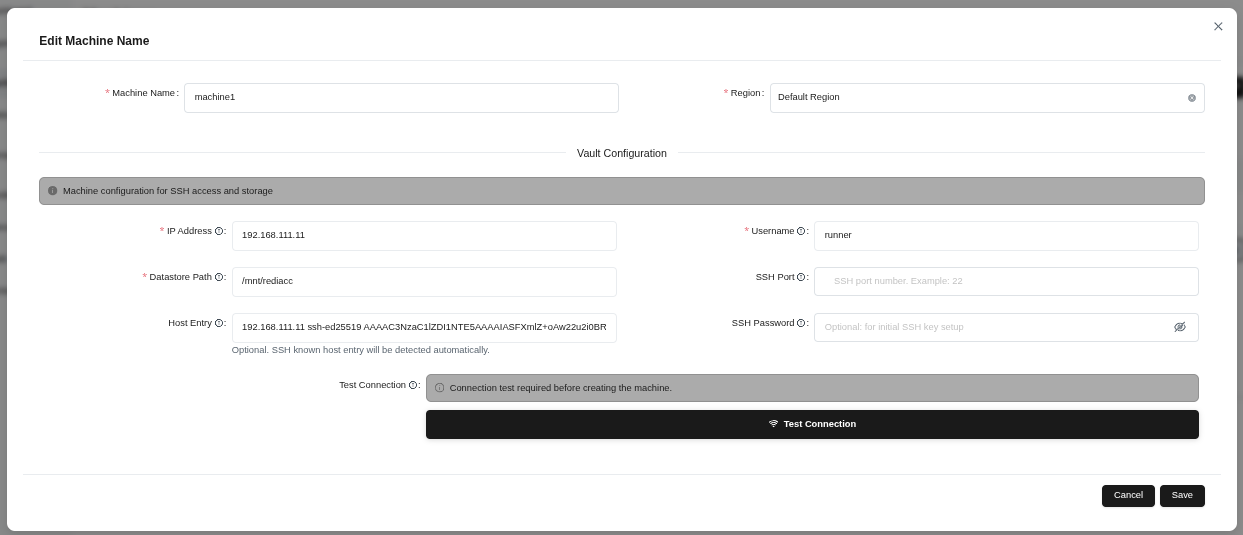

2.4.5 Modifica della macchina

- Seleziona la macchina che vuoi modificare.

- Fai clic sul pulsante icona a matita (Modifica).

(Figura 31: Icona a matita nella colonna delle azioni macchina)

(Figura 31: Icona a matita nella colonna delle azioni macchina)

- Apporta le modifiche necessarie.

- Fai clic sul pulsante Testa connessione.

- Quando la connessione ha esito positivo, fai clic sul pulsante Salva.

(Figura 32: Modulo di modifica macchina - nome macchina, regione e configurazione vault)

(Figura 32: Modulo di modifica macchina - nome macchina, regione e configurazione vault)

Suggerimento: Esegui sempre “Testa connessione” dopo aver modificato impostazioni critiche.

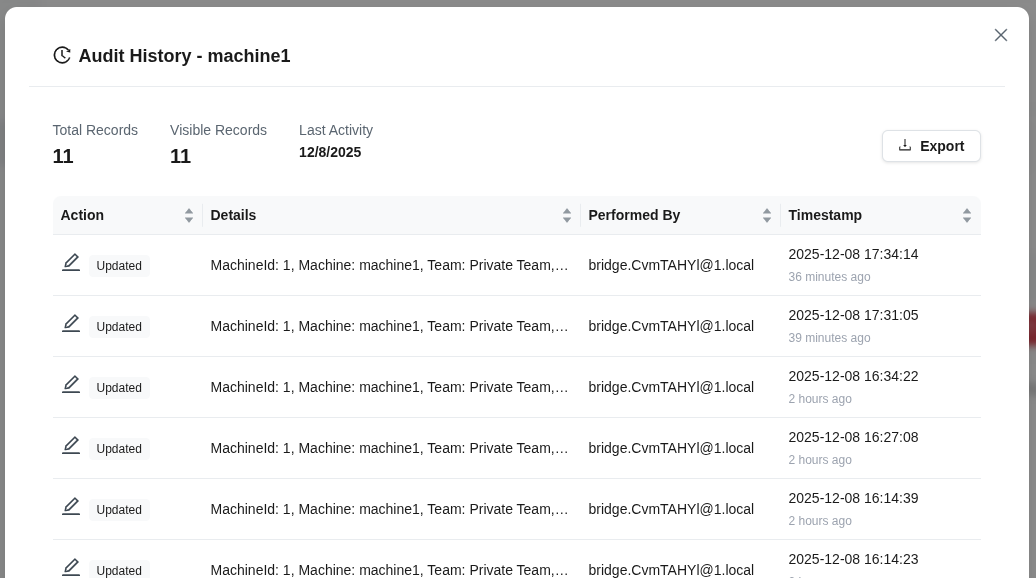

2.4.6 Traccia della macchina

- Seleziona la macchina e fai clic sul pulsante icona orologio (Traccia).

(Figura 33: Icona orologio nella colonna delle azioni macchina)

(Figura 33: Icona orologio nella colonna delle azioni macchina)

- Esamina le operazioni nella finestra della cronologia audit:

- Azione: Tipo di operazione eseguita

- Dettagli: Campi modificati

- Eseguito da: Utente che ha eseguito l’azione

- Timestamp: Data e ora

(Figura 34: Cronologia audit - elenco di tutte le modifiche)

(Figura 34: Cronologia audit - elenco di tutte le modifiche)

Suggerimento: Fai clic sulla colonna Timestamp per visualizzare le modifiche in ordine cronologico.

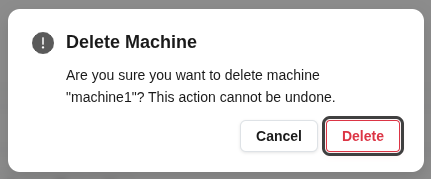

2.4.7 Eliminazione della macchina

- Seleziona la macchina che vuoi eliminare.

- Fai clic sul pulsante icona cestino (Elimina).

(Figura 35: Icona cestino nella colonna delle azioni macchina)

(Figura 35: Icona cestino nella colonna delle azioni macchina)

- Fai clic sul pulsante Elimina nella finestra di conferma.

(Figura 36: Finestra di conferma “Sei sicuro di voler eliminare questa macchina?”)

(Figura 36: Finestra di conferma “Sei sicuro di voler eliminare questa macchina?”)

Avvertenza: Quando una macchina viene eliminata, vengono rimossi anche tutti i repository su di essa. Questa azione è irreversibile.

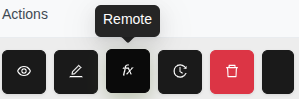

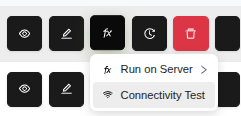

2.4.8 Operazioni remote

Puoi eseguire varie operazioni remote sulle macchine.

- Seleziona la macchina e fai clic sul pulsante Remoto.

- Visualizza le opzioni nel menu a tendina:

- Esegui sul Server: Esegui funzione sulla macchina

- Testa connessione: Esegui ping sulla macchina

(Figura 37: Pulsante Remote - menu di esecuzione funzione sulla macchina selezionata)

(Figura 37: Pulsante Remote - menu di esecuzione funzione sulla macchina selezionata)

Suggerimento: Usa l’opzione “Testa connessione” per verificare che la macchina sia accessibile prima di eseguire le funzioni.

Configurazione

- Seleziona l’opzione Esegui sul Server.

- Trova la funzione Setup nell’elenco Funzioni disponibili.

- Fai clic sul nome della funzione per selezionarla.

(Figura 38: Funzione Setup - prepara la macchina con gli strumenti e le configurazioni necessari)

(Figura 38: Funzione Setup - prepara la macchina con gli strumenti e le configurazioni necessari)

Suggerimento: Si consiglia di eseguire prima la funzione “setup” quando si configura una nuova macchina.

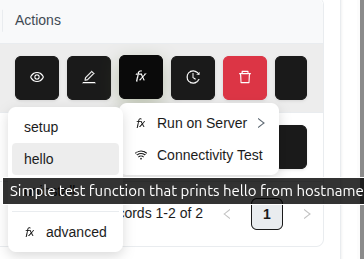

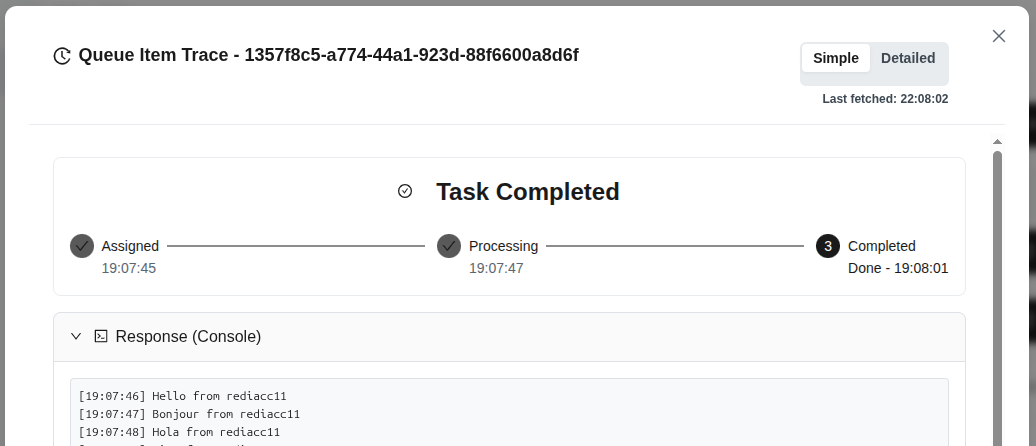

Verifica della connessione (Hello)

- Seleziona Esegui sul Server > funzione Hello.

- Fai clic sul pulsante Aggiungi alla coda.

(Figura 39: Funzione Hello - semplice funzione di test, restituisce il nome host)

(Figura 39: Funzione Hello - semplice funzione di test, restituisce il nome host)

- Osserva i risultati nella finestra di monitoraggio attività.

- Visualizza l’output della macchina nella sezione Risposta (Console).

(Figura 40: Funzione Hello completata con successo - risposta con il nome host)

(Figura 40: Funzione Hello completata con successo - risposta con il nome host)

Suggerimento: La funzione hello è ideale per verificare la connettività della macchina.

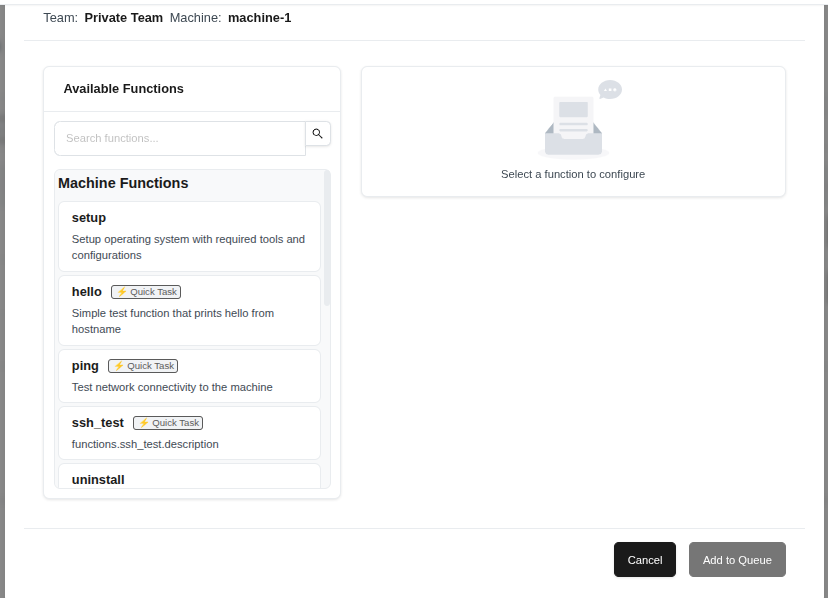

Operazioni avanzate

- Segui il percorso Remoto > Esegui sul Server > Avanzato.

- Visualizza le funzioni disponibili: setup, hello, ping, ssh_test, uninstall

- Seleziona la funzione richiesta e fai clic sul pulsante Aggiungi alla coda.

(Figura 41: Opzione Avanzate - elenco delle funzioni avanzate)

(Figura 41: Opzione Avanzate - elenco delle funzioni avanzate)

Suggerimento: Prima di utilizzare le funzioni avanzate, assicurati che la configurazione della macchina sia completa.

Test di connettività rapido

(Figura 42: Opzione Testa connessione dal menu Remote)

(Figura 42: Opzione Testa connessione dal menu Remote)

Suggerimento: Se la macchina presenta problemi SSH o di rete, puoi identificare rapidamente i problemi con questo test.

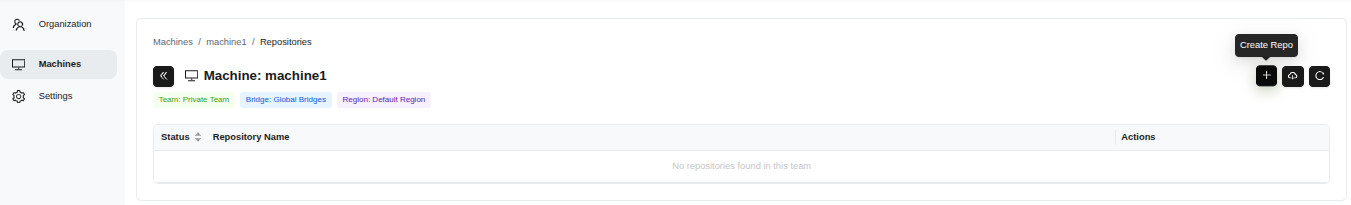

2.5 Creazione e operazioni sui repository

I repository sono le unità fondamentali in cui vengono archiviati i dati di backup.

2.5.1 Creazione di repository

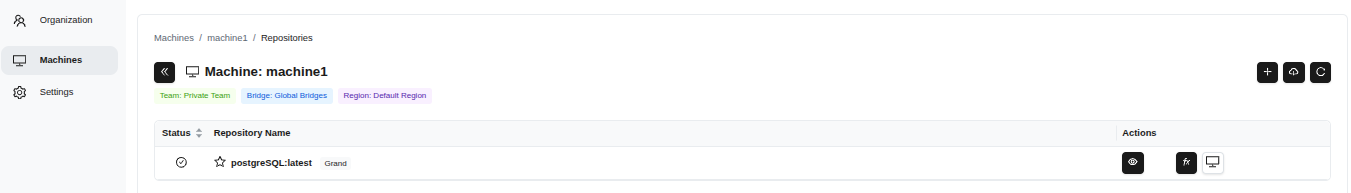

- Seleziona una macchina dalla scheda Macchine.

- Fai clic sul pulsante Crea Repository nell’angolo in alto a destra.

(Figura 43: Schermata di gestione repository della macchina - pulsante Crea repository)

(Figura 43: Schermata di gestione repository della macchina - pulsante Crea repository)

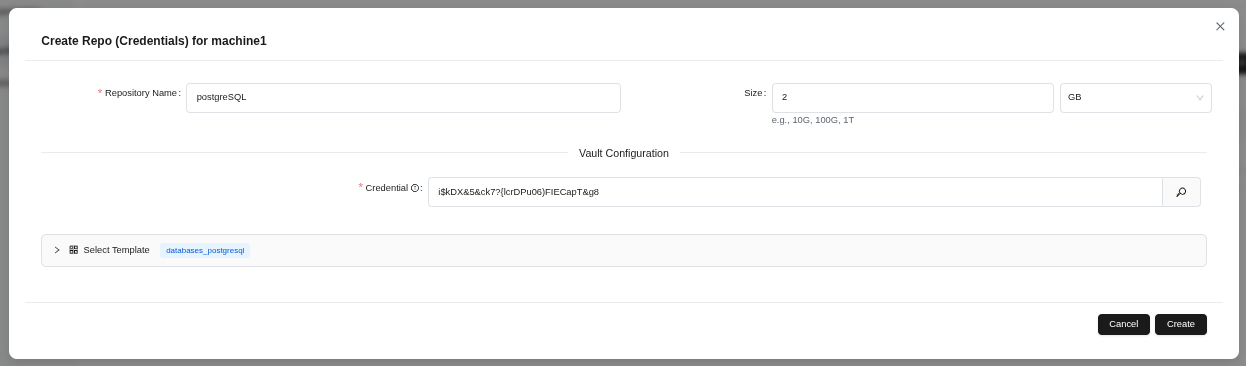

- Compila il modulo:

- Nome repository: Inserisci il nome del repository (es. postgresql)

- Dimensione: Inserisci la dimensione del repository (es. 2GB)

- GUID repository: Visualizza la credenziale generata automaticamente

- Seleziona template: Scegli un template (es. databases_postgresql)

(Figura 44: Modulo di creazione repository - nome, dimensione e selezione template)

(Figura 44: Modulo di creazione repository - nome, dimensione e selezione template)

- Fai clic sul pulsante Crea.

Suggerimento: L’ID credenziale viene generato automaticamente; la modifica manuale non è consigliata.

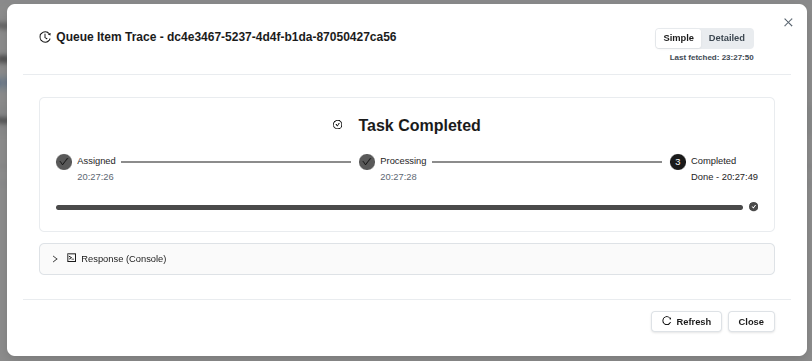

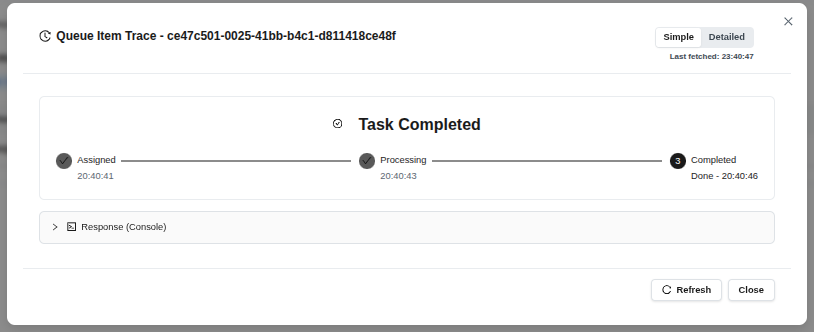

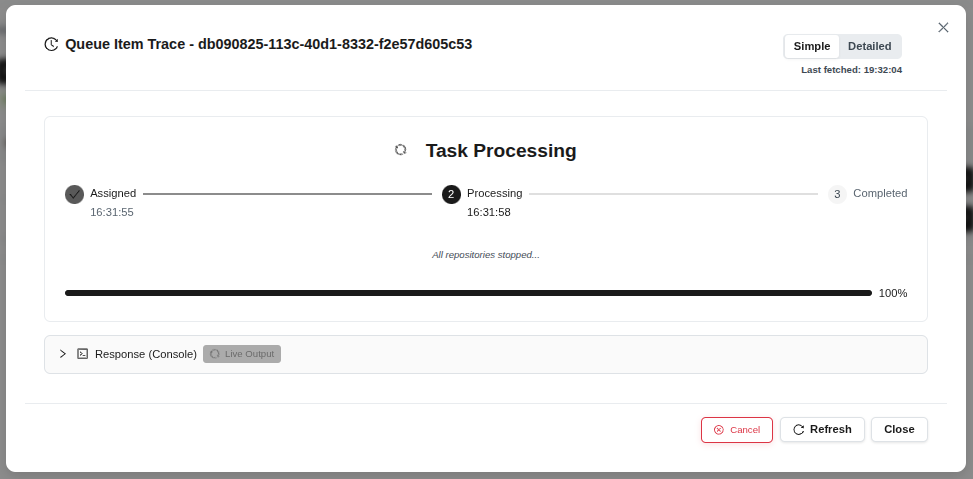

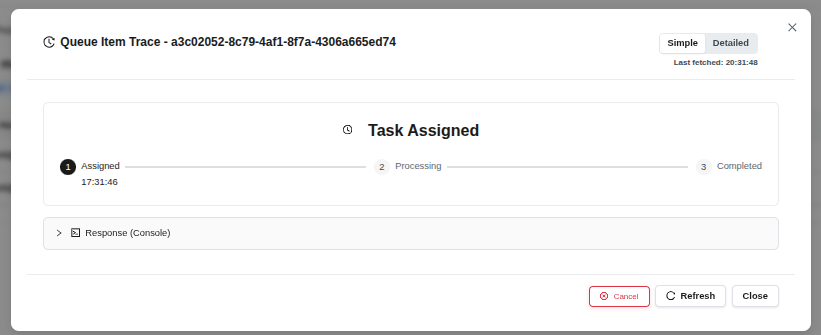

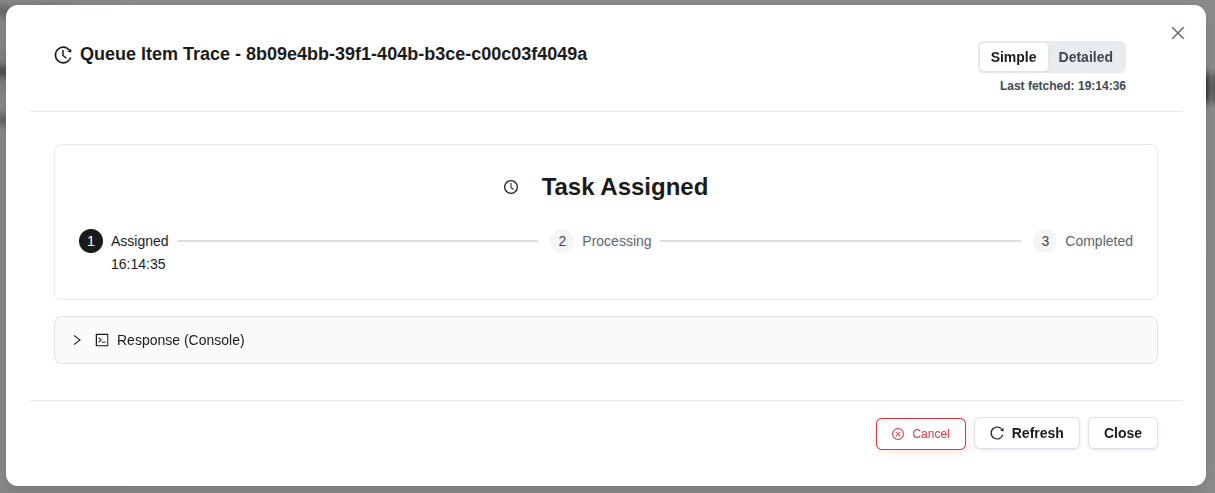

- Osserva le fasi nella finestra di monitoraggio attività: Assegnato → Elaborazione in corso → Completato

(Figura 45: Repository in coda per la creazione - monitoraggio attività)

(Figura 45: Repository in coda per la creazione - monitoraggio attività)

- Fai clic sul pulsante Chiudi.

Suggerimento: L’attività si completa di solito entro 1-2 minuti.

(Figura 46: Il repository creato appare nell’elenco)

(Figura 46: Il repository creato appare nell’elenco)

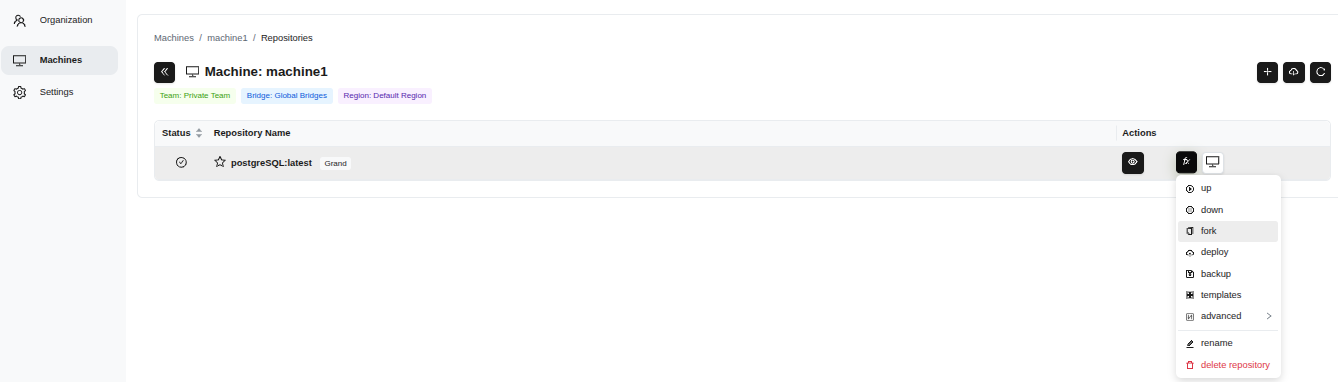

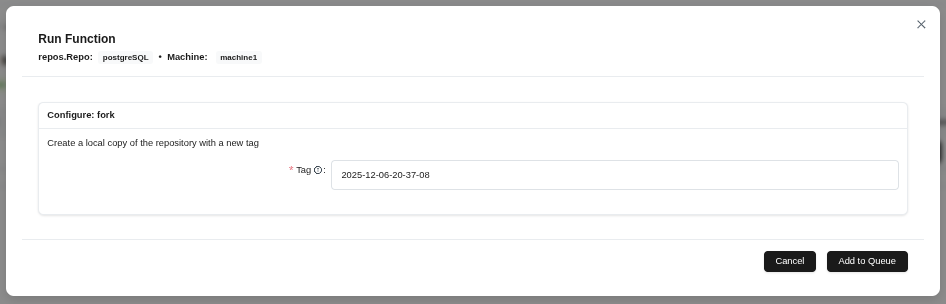

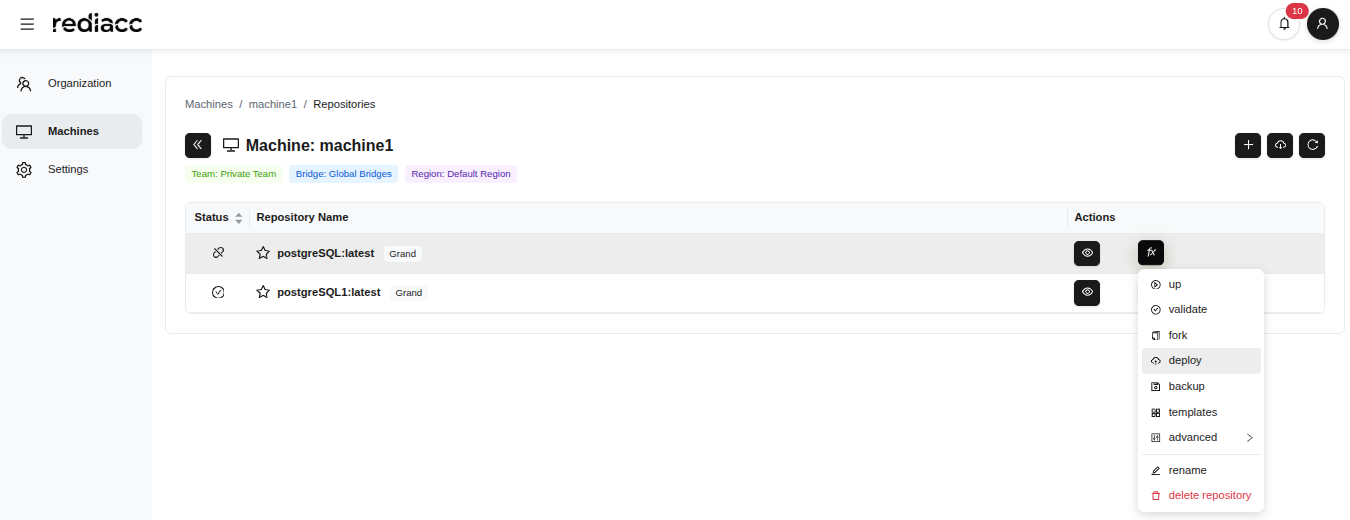

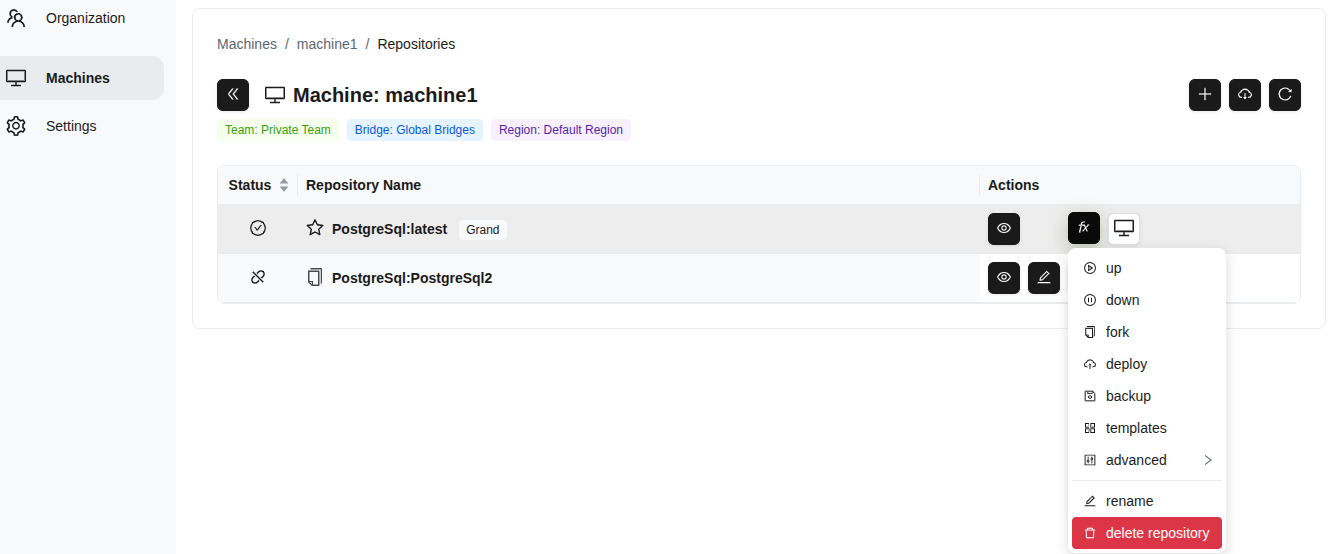

2.5.2 Fork del repository

Puoi creare un nuovo repository copiando uno esistente.

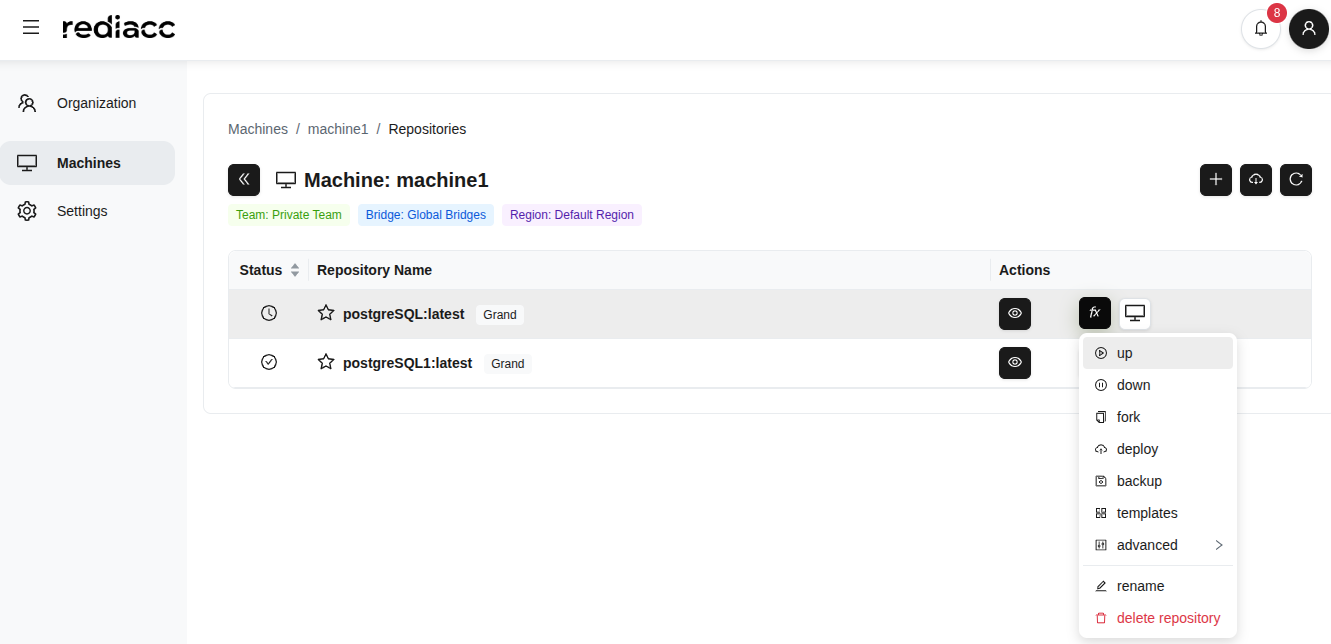

- Seleziona il repository che vuoi copiare.

- Fai clic sul menu fx (funzione).

- Fai clic sull’opzione fork.

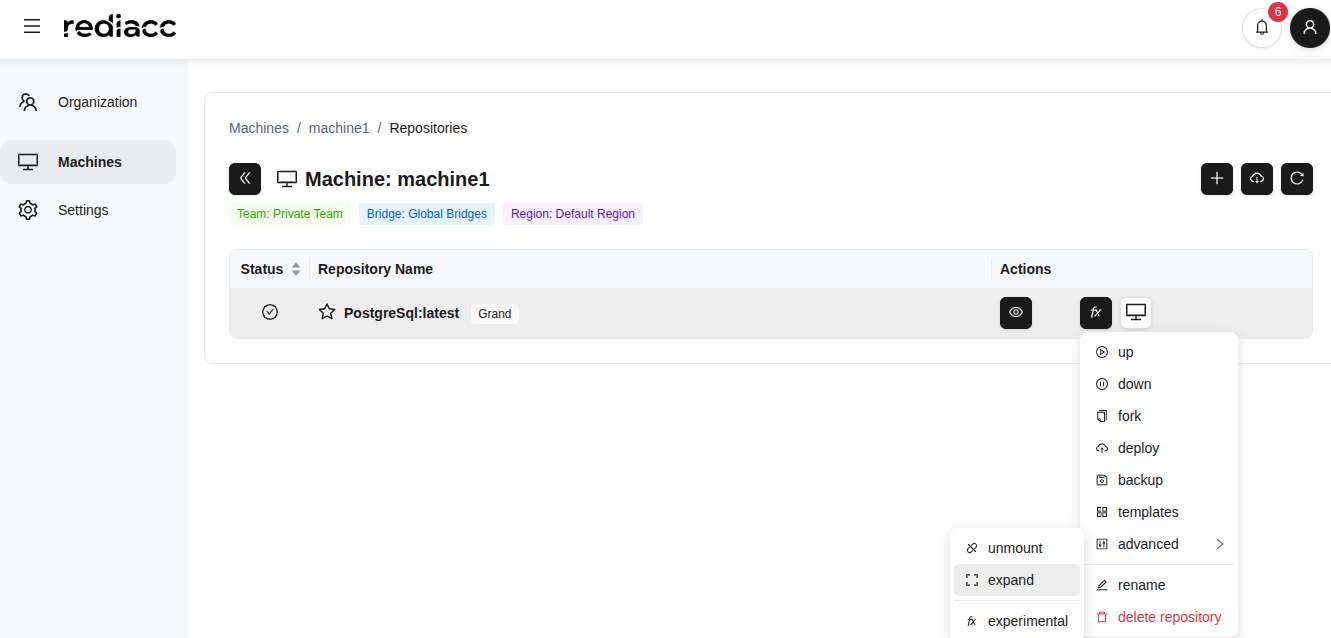

(Figura 47: Menu fx sul lato destro - operazioni sul repository)

(Figura 47: Menu fx sul lato destro - operazioni sul repository)

- Inserisci un nuovo tag nel campo Tag (es. 2025-12-06-20-37-08).

- Fai clic sul pulsante Aggiungi alla coda.

(Figura 48: Specifica il nuovo tag per il repository nell’operazione di fork)

(Figura 48: Specifica il nuovo tag per il repository nell’operazione di fork)

- Attendi il messaggio Completato e fai clic sul pulsante Chiudi.

(Figura 49: Operazione di fork completata con successo)

(Figura 49: Operazione di fork completata con successo)

Suggerimento: Creare tag nel formato data-ora predefinito è una buona pratica. L’operazione di fork non influisce sul repository originale.

2.5.3 Avvio del repository (Up)

Per attivare il repository:

- Seleziona il repository e segui il percorso fx > up.

(Figura 50: Opzione “up” dal menu fx - avvio del repository)

(Figura 50: Opzione “up” dal menu fx - avvio del repository)

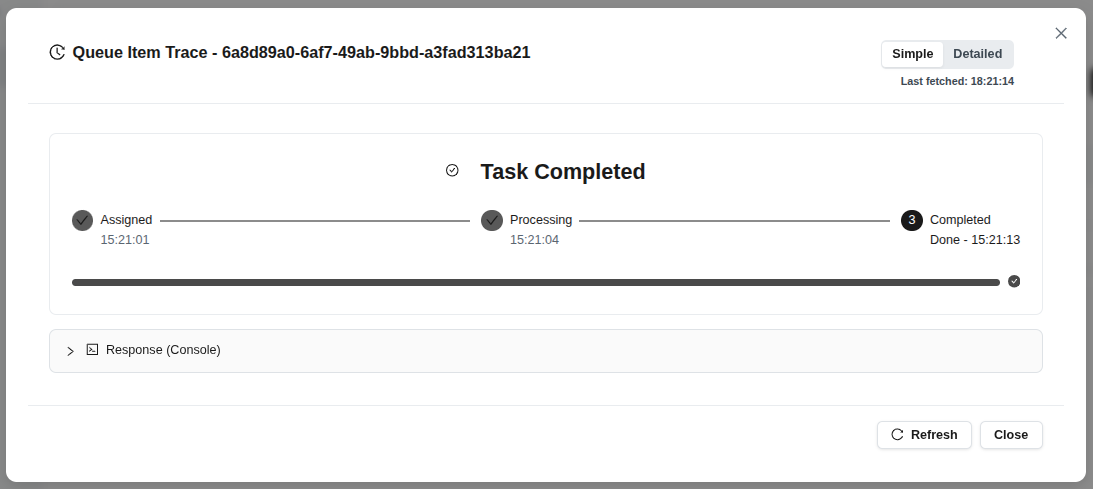

- Attendi il messaggio Completato.

(Figura 51: Avvio del repository completato)

(Figura 51: Avvio del repository completato)

Suggerimento: L’operazione “Up” avvia i servizi Docker definiti dal repository.

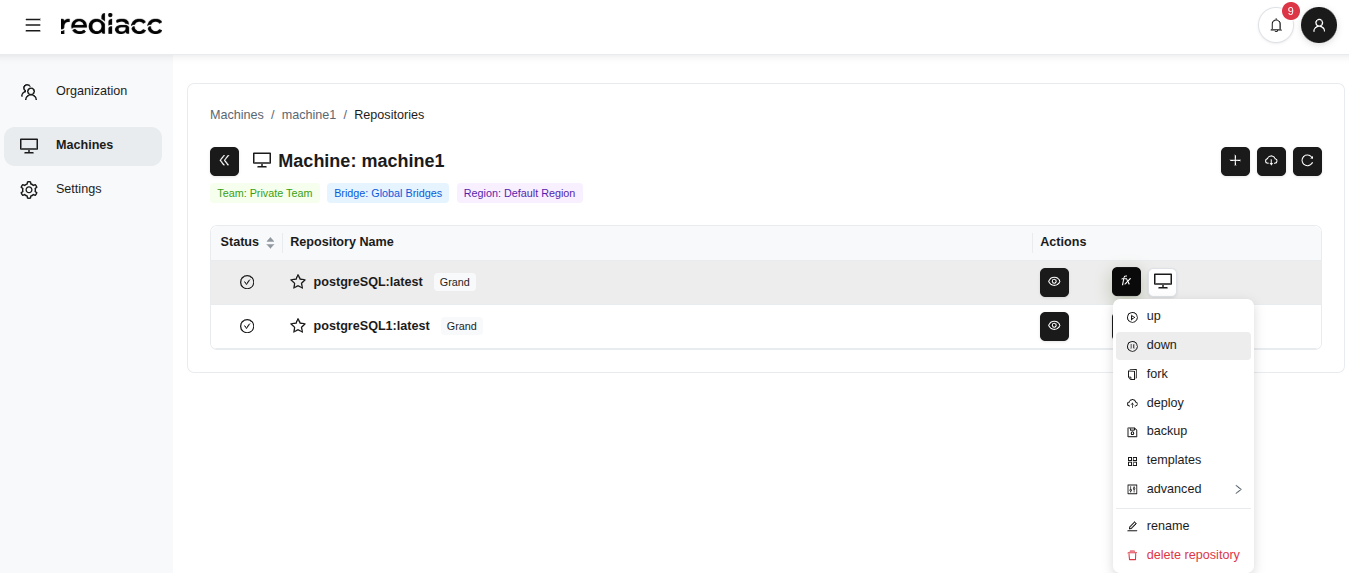

2.5.4 Arresto del repository (Down)

Per fermare un repository attivo:

- Seleziona il repository e segui il percorso fx > down.

(Figura 52: Opzione “down” dal menu fx - spegnimento del repository)

(Figura 52: Opzione “down” dal menu fx - spegnimento del repository)

- Attendi il messaggio Completato.

(Figura 53: Spegnimento del repository completato)

(Figura 53: Spegnimento del repository completato)

Suggerimento: L’operazione “Down” spegne in modo sicuro il repository. Non viene perso alcun dato; vengono fermati solo i servizi.

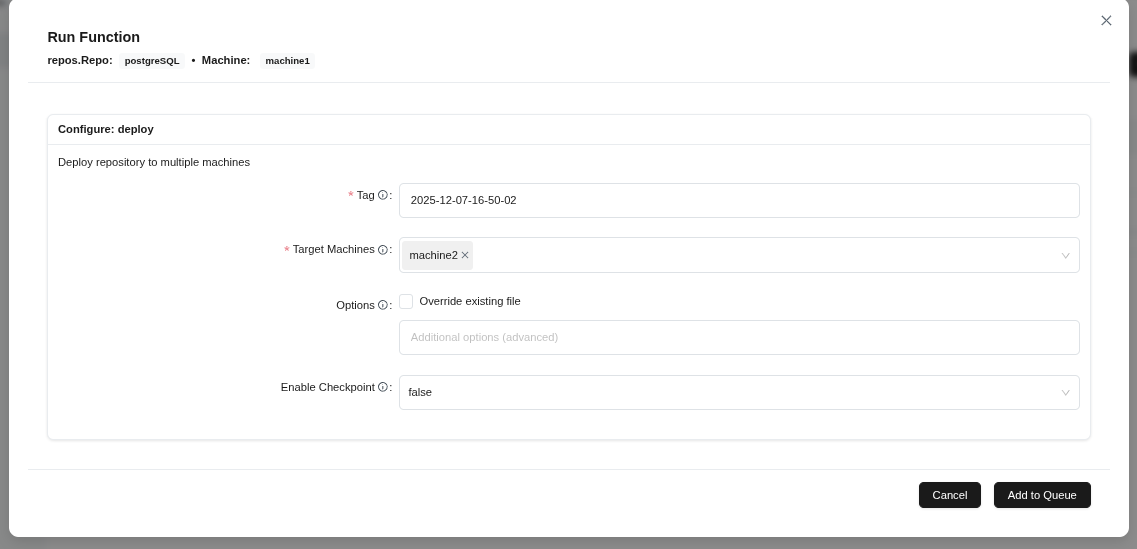

2.5.5 Deploy

Per eseguire il deploy del repository in una posizione diversa:

- Seleziona il repository e segui il percorso fx > deploy.

(Figura 54: Opzione “deploy” dal menu fx)

(Figura 54: Opzione “deploy” dal menu fx)

- Inserisci la versione da distribuire nel campo Tag.

- Seleziona le macchine di destinazione nel campo Macchine di destinazione.

- Spunta l’opzione Sovrascrivi il file esistente (se applicabile).

- Fai clic sul pulsante Aggiungi alla coda.

(Figura 55: Configurazione dell’operazione di deploy - tag, macchine di destinazione e opzioni)

(Figura 55: Configurazione dell’operazione di deploy - tag, macchine di destinazione e opzioni)

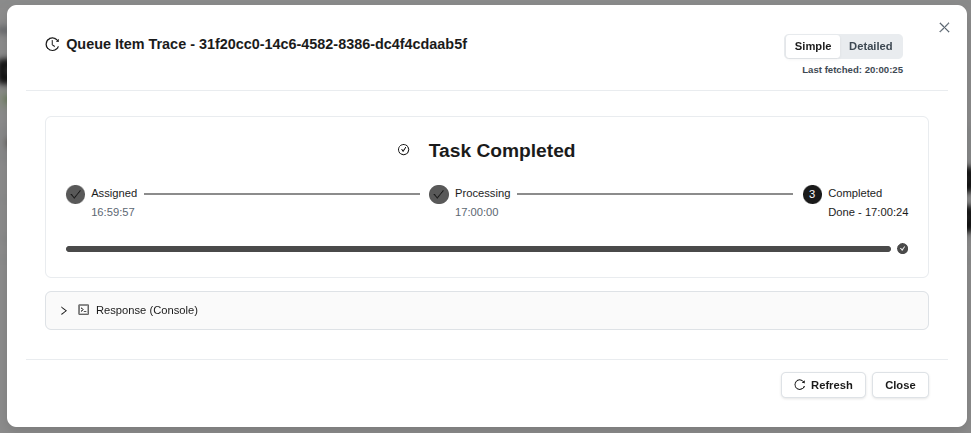

- Attendi il messaggio Completato.

(Figura 56: Deploy del repository completato)

(Figura 56: Deploy del repository completato)

Suggerimento: Dopo il completamento del deploy, puoi eseguire il comando “up” per avviare il repository sulle macchine di destinazione.

2.5.6 Backup

Per eseguire il backup del repository:

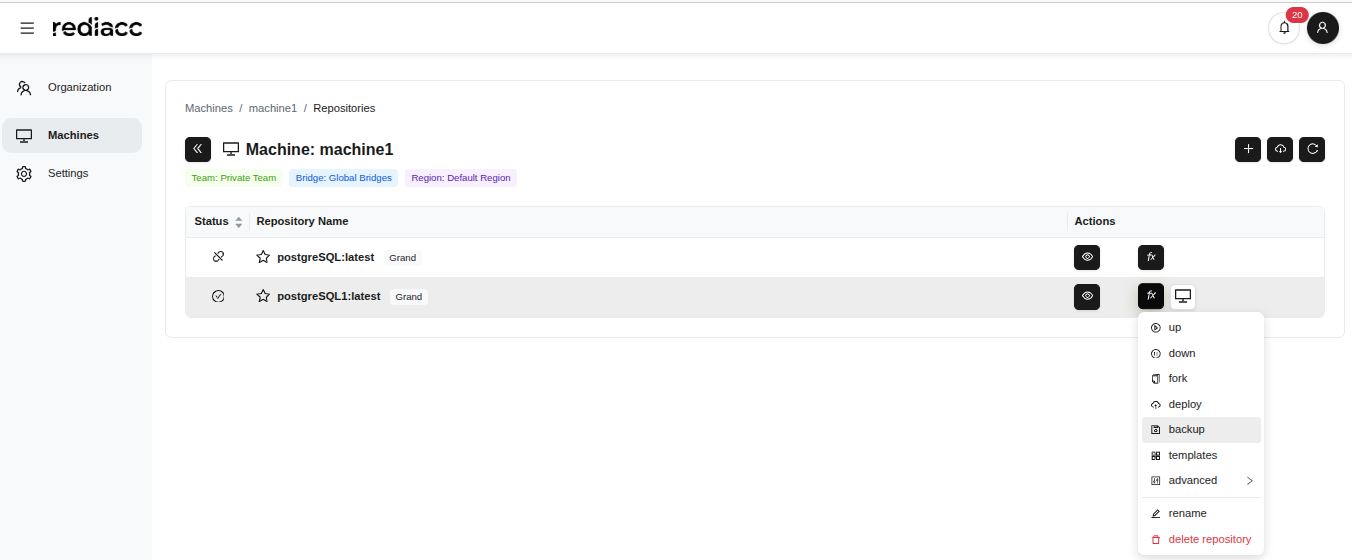

- Seleziona il repository e segui il percorso fx > backup.

(Figura 57: Opzione “backup” dal menu fx)

(Figura 57: Opzione “backup” dal menu fx)

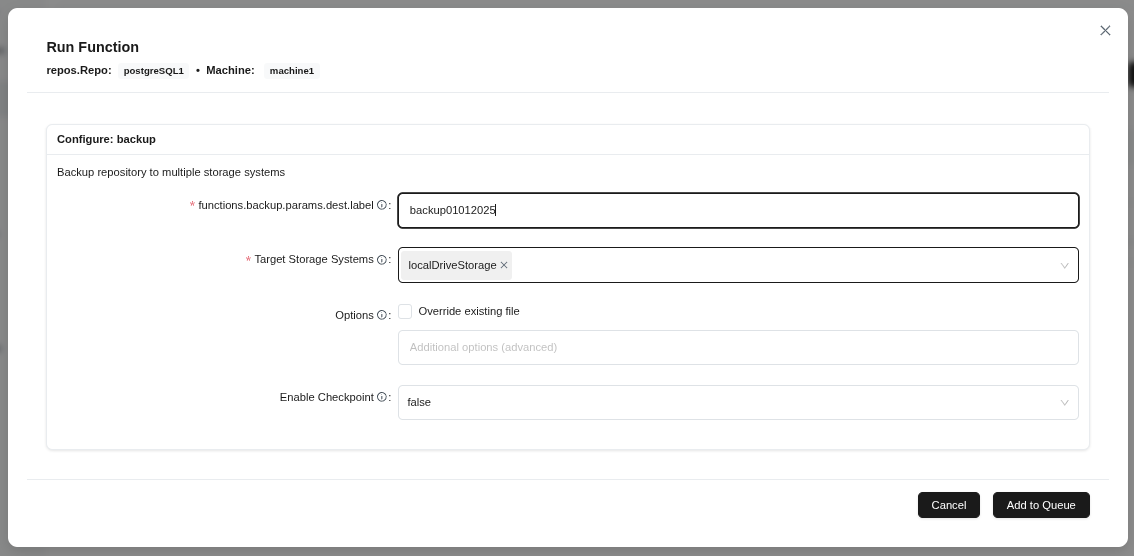

- Compila il modulo:

- Tag: Inserisci un nome descrittivo (es. backup01012025)

- Sistemi di archiviazione di destinazione: Seleziona la posizione di backup

- Sovrascrivi il file esistente: Abilita o disabilita l’opzione

- Abilita checkpoint: Esamina l’impostazione

(Figura 58: Modulo di configurazione del backup - destinazione, nome file e opzioni)

(Figura 58: Modulo di configurazione del backup - destinazione, nome file e opzioni)

- Fai clic sul pulsante Aggiungi alla coda.

Suggerimento: Usa un nome descrittivo per il tag di backup. Considera di abilitare il checkpoint per i repository di grandi dimensioni.

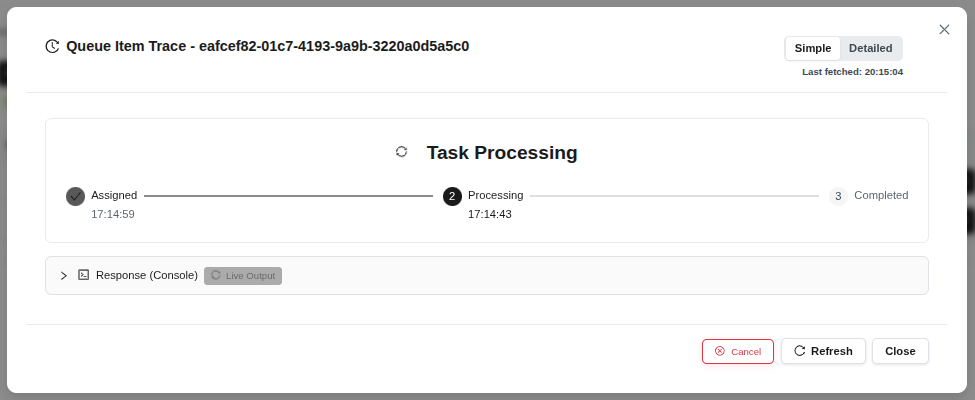

- Attendi il messaggio Completato.

(Figura 59: Attività di backup completata con successo)

(Figura 59: Attività di backup completata con successo)

Suggerimento: Attendi con pazienza prima che venga raggiunto lo stato completato; i backup di grandi dimensioni possono richiedere diversi minuti.

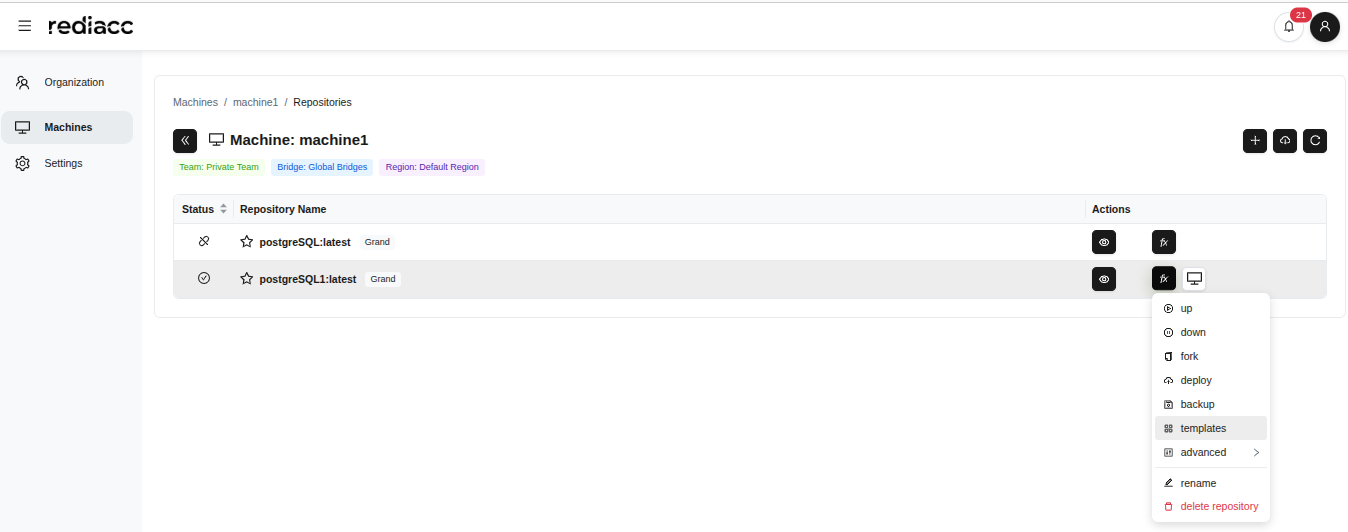

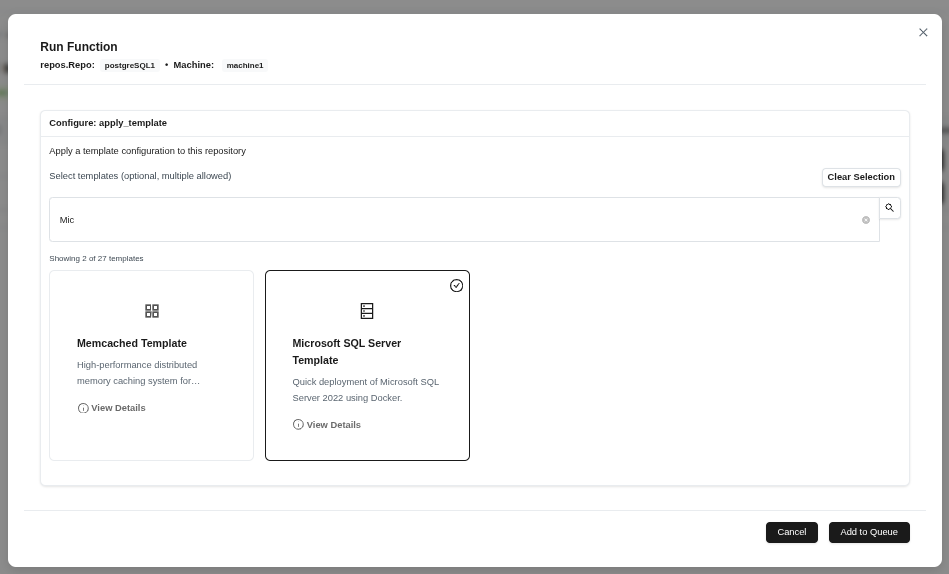

2.5.7 Applicazione del template

Per applicare un nuovo template al repository:

- Seleziona il repository e segui il percorso fx > Seleziona template.

(Figura 60: Opzione “Templates” dal menu fx)

(Figura 60: Opzione “Templates” dal menu fx)

- Filtra i template digitando nella casella di ricerca.

- Fai clic sul template desiderato per selezionarlo (il template selezionato è evidenziato con un bordo più spesso).

- Fai clic sul pulsante Aggiungi alla coda.

(Figura 61: Ricerca e selezione dei template disponibili)

(Figura 61: Ricerca e selezione dei template disponibili)

Suggerimento: Usa la casella di ricerca per trovare rapidamente i template. Usa “Visualizza dettagli” per scoprire le caratteristiche del template.

- Attendi il messaggio Completato.

(Figura 62: Applicazione del template completata con successo)

(Figura 62: Applicazione del template completata con successo)

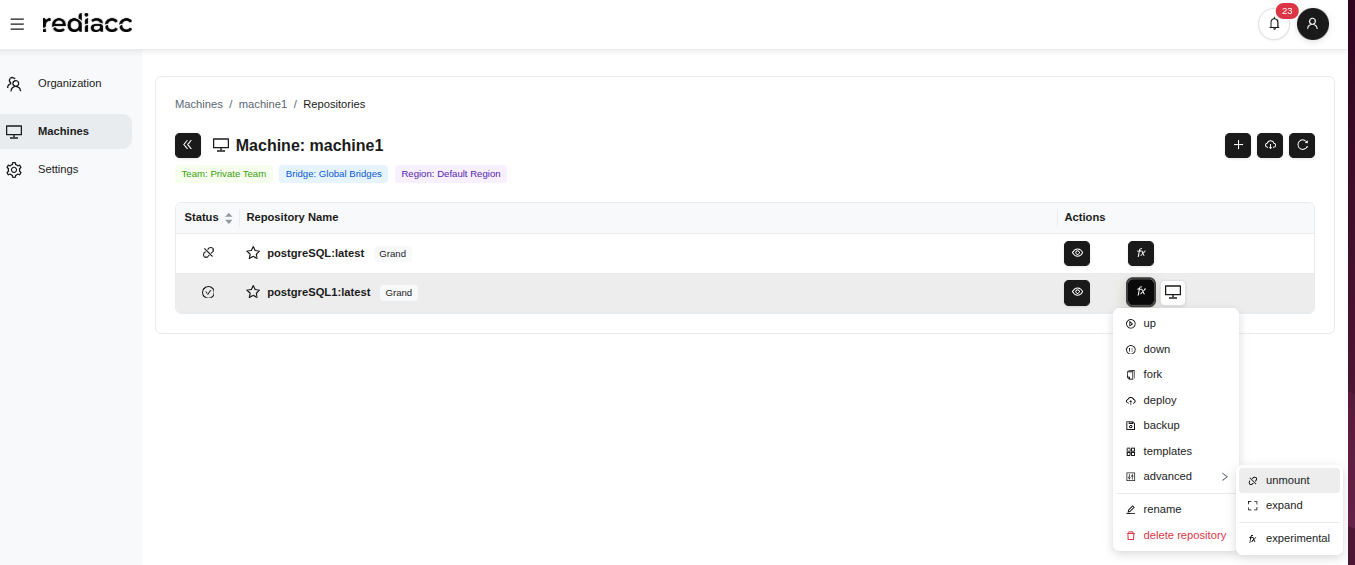

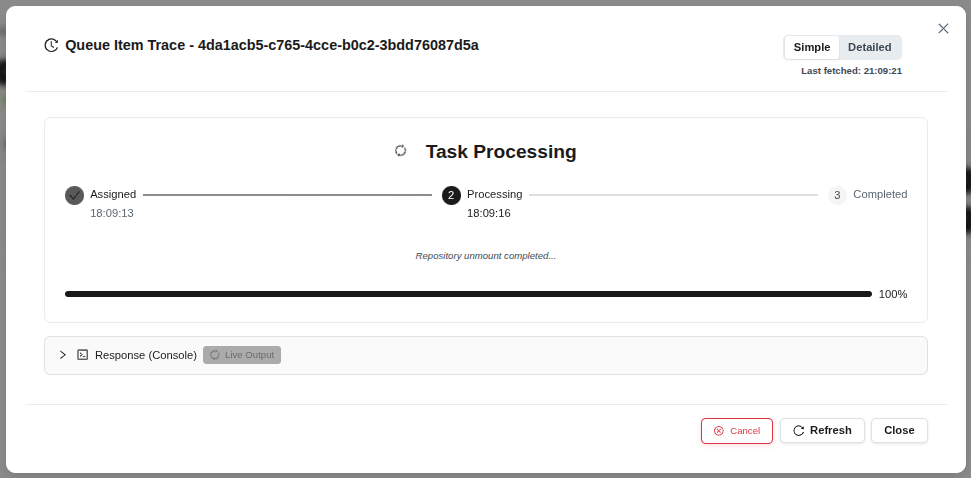

2.5.8 Smontaggio (Unmount)

Per disconnettere il repository:

- Seleziona il repository e segui il percorso fx > Avanzato > smonta.

(Figura 63: Opzione “Unmount” nel menu avanzato)

(Figura 63: Opzione “Unmount” nel menu avanzato)

- Attendi il messaggio Completato.

(Figura 64: Operazione di smontaggio completata)

(Figura 64: Operazione di smontaggio completata)

Suggerimento: Prima di smontare, assicurati che non ci siano operazioni attive sul repository. Dopo lo smontaggio, il repository diventa inaccessibile.

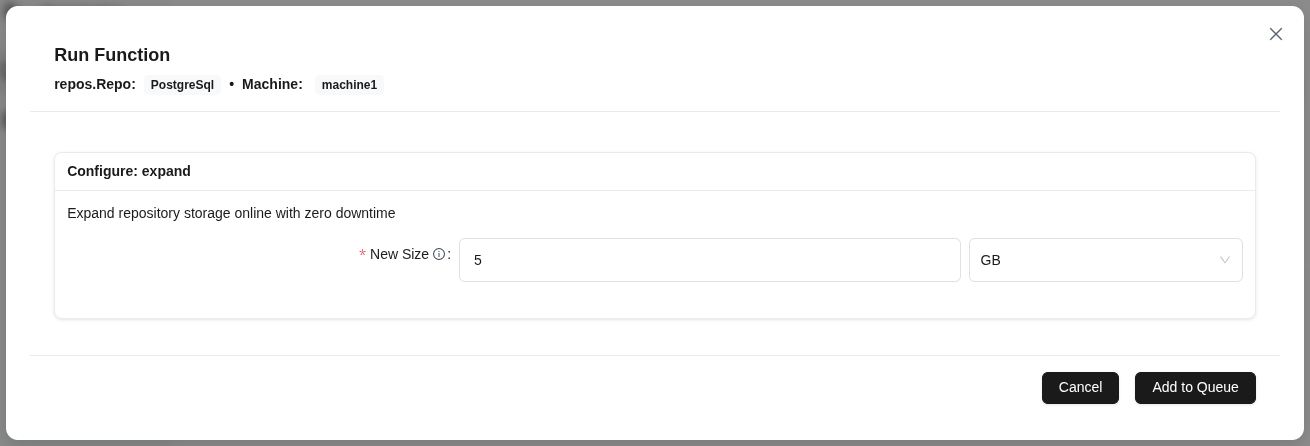

2.5.9 Espansione

Per aumentare la dimensione del repository:

- Seleziona il repository e segui il percorso fx > Avanzato > expand (espandi).

(Figura 65: Opzione “Expand” nel menu avanzato)

(Figura 65: Opzione “Expand” nel menu avanzato)

- Inserisci la dimensione desiderata nel campo Nuova dimensione.

- Seleziona l’unità dal menu a tendina a destra (GB, TB).

- Fai clic sul pulsante Aggiungi alla coda.

(Figura 66: Parametro della nuova dimensione per aumentare la dimensione del repository)

(Figura 66: Parametro della nuova dimensione per aumentare la dimensione del repository)

Suggerimento: Non inserire un valore inferiore alla dimensione attuale. Il servizio non viene interrotto durante l’espansione del repository.

- Attendi il messaggio Completato.

(Figura 67: Espansione del repository completata)

(Figura 67: Espansione del repository completata)

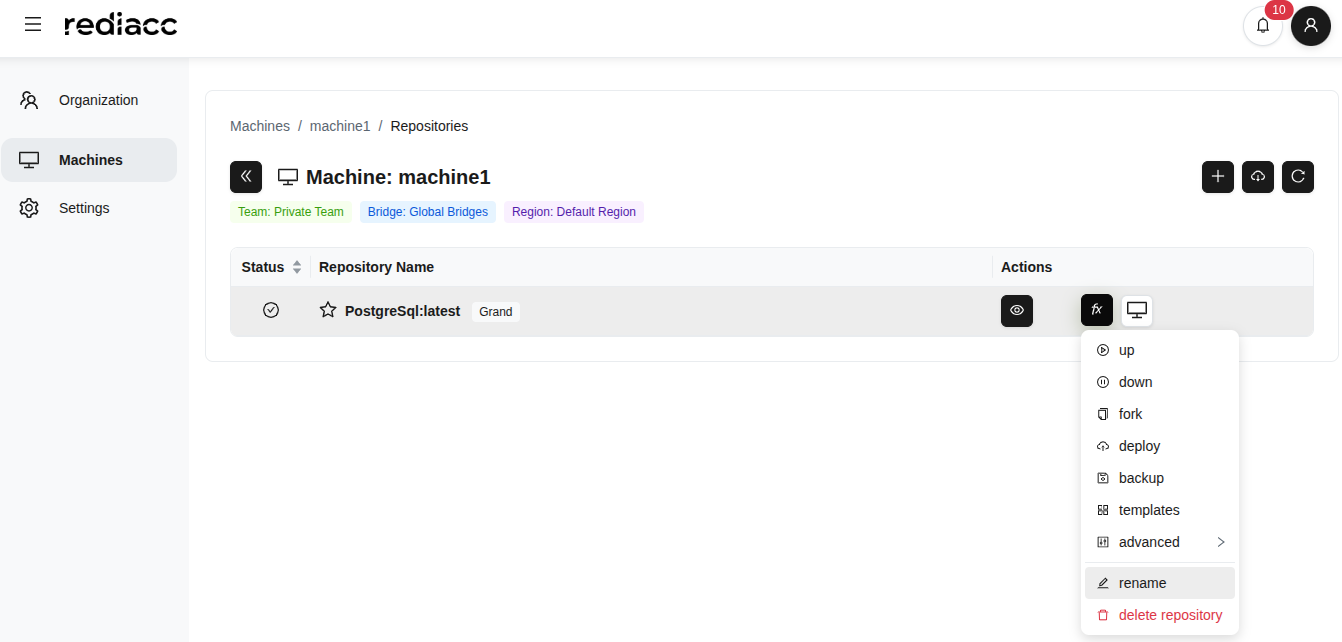

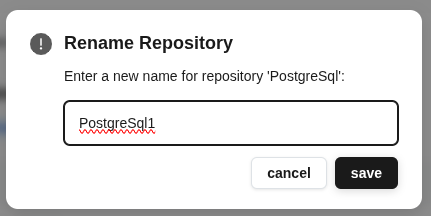

2.5.10 Rinomina

Per cambiare il nome del repository:

- Seleziona il repository e segui il percorso fx > Rinomina.

(Figura 68: Opzione “Rename” dal menu fx)

(Figura 68: Opzione “Rename” dal menu fx)

- Inserisci il nuovo nome del repository.

- Fai clic sul pulsante Salva.

(Figura 69: Finestra di dialogo per l’inserimento del nuovo nome del repository)

(Figura 69: Finestra di dialogo per l’inserimento del nuovo nome del repository)

Suggerimento: I nomi dei repository devono essere significativi per riflettere il tipo e lo scopo del repository. Evita i caratteri speciali.

2.5.11 Eliminazione del repository

Per eliminare definitivamente il repository:

- Seleziona il repository e segui il percorso fx > Elimina repository.

(Figura 70: Opzione “Delete Repository” dal menu fx - in rosso)

(Figura 70: Opzione “Delete Repository” dal menu fx - in rosso)

- Fai clic sul pulsante Elimina nella finestra di conferma.

Avvertenza: L’eliminazione del repository è irreversibile. Assicurati che i dati del repository siano stati sottoposti a backup prima di eliminarlo.

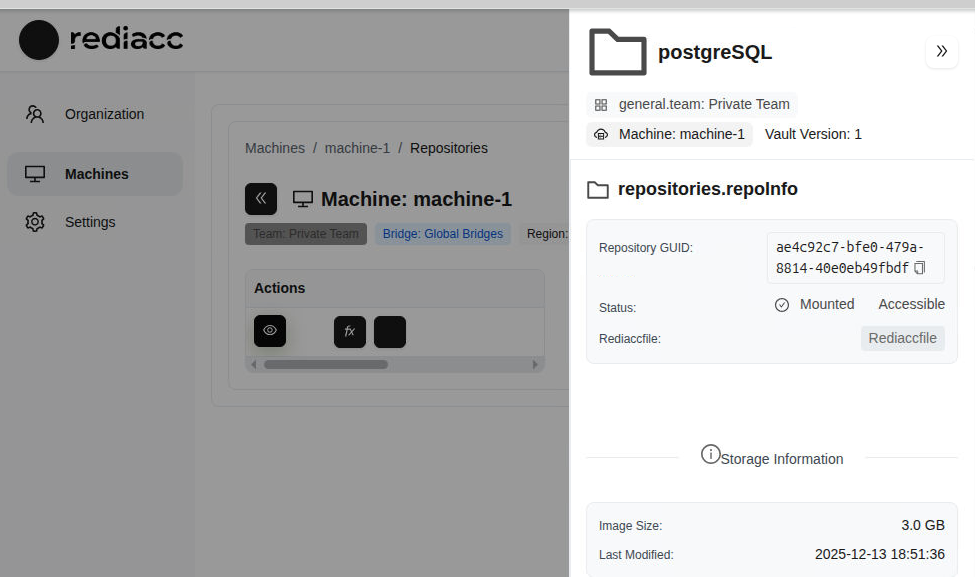

2.5.12 Dettagli del repository

Per ottenere informazioni dettagliate sul repository:

- Seleziona il repository.

- Fai clic sull’icona occhio (Visualizza dettagli).

(Figura 71: Icona occhio per aprire i dettagli del repository)

(Figura 71: Icona occhio per aprire i dettagli del repository)

- Esamina le informazioni nel pannello dei dettagli:

- Nome repository e tipo

- Team: Il team a cui appartiene

- Machine: La macchina su cui si trova

- Vault Version: Versione della crittografia

- Repository GUID: Identificatore univoco

- Status: Stato montato/smontato

- Image Size: Dimensione totale

- Last Modified: Data dell’ultima modifica

(Figura 72: Informazioni complete sul repository selezionato)

(Figura 72: Informazioni complete sul repository selezionato)

Suggerimento: Tutte le informazioni mostrate in questo pannello sono di riferimento. Usa le opzioni del menu fx per le operazioni sul repository.

2.6 Operazioni di connessione al repository

Puoi connetterti ai repository utilizzando metodi diversi.

2.6.1 Connessione tramite applicazione desktop

- Fai clic sul pulsante Locale nella riga del repository.

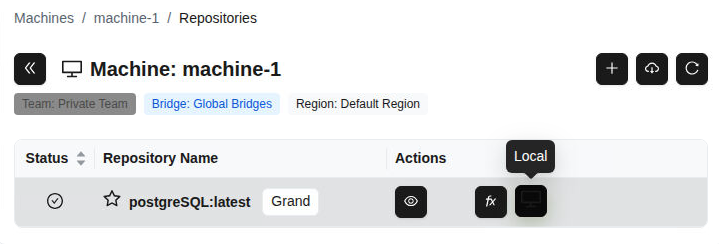

(Figura 73: Pulsante “Local” nella riga del repository - accesso all’applicazione desktop)

(Figura 73: Pulsante “Local” nella riga del repository - accesso all’applicazione desktop)

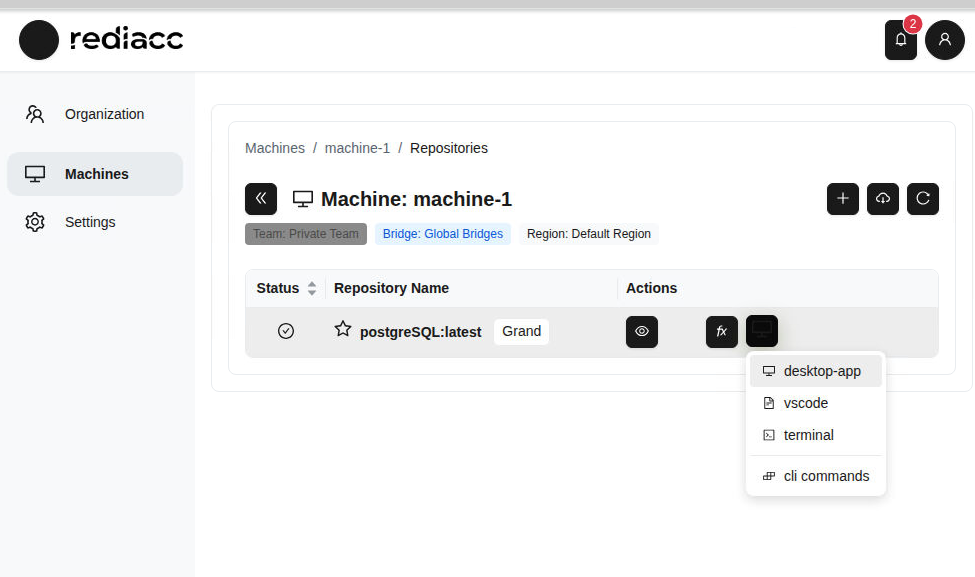

- Seleziona il metodo di accesso dal menu a tendina:

- app-desktop: Accedi con interfaccia grafica

- VS Code: Apri nell’editor di codice

- Terminale: Accedi tramite riga di comando

- comandi CLI: Strumenti da riga di comando

(Figura 74: Menu di connessione al repository - percorsi di accesso diversi)

(Figura 74: Menu di connessione al repository - percorsi di accesso diversi)

Suggerimento: Se lavori con VS Code, l’opzione “VS Code” offre l’integrazione più rapida.

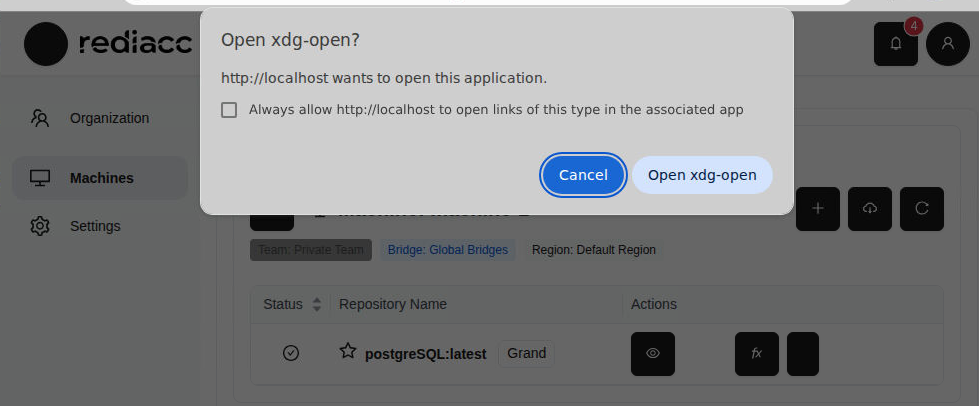

- Fai clic sul pulsante Apri quando il browser richiede l’autorizzazione.

(Figura 75: Il browser chiede l’autorizzazione per aprire l’applicazione desktop)

(Figura 75: Il browser chiede l’autorizzazione per aprire l’applicazione desktop)

Suggerimento: Se non vuoi concedere l’autorizzazione ogni volta che apri l’applicazione desktop, spunta l’opzione “Consenti sempre”.

2.7 Impostazioni

Puoi gestire il tuo profilo e le impostazioni di sistema dalla sezione Impostazioni.

2.7.1 Cambio password

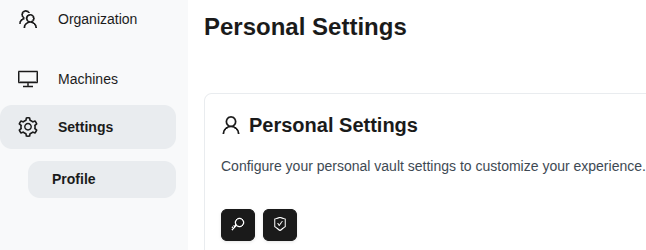

- Vai alla scheda Impostazioni > Profilo dal menu di sinistra.

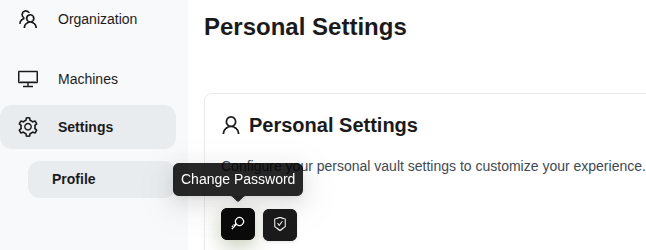

(Figura 76: Pagina Impostazioni > Profilo - impostazioni del vault personale)

(Figura 76: Pagina Impostazioni > Profilo - impostazioni del vault personale)

- Fai clic sul pulsante Cambia Password.

(Figura 77: Pulsante “Cambia password” nella sezione delle impostazioni personali)

(Figura 77: Pulsante “Cambia password” nella sezione delle impostazioni personali)

-

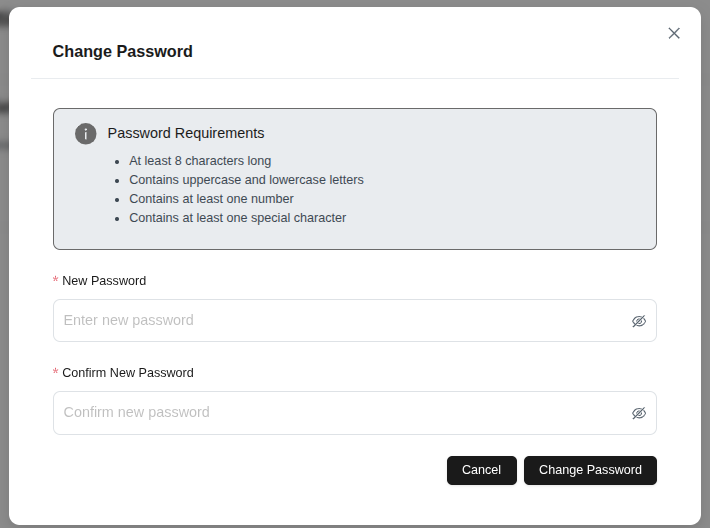

Inserisci la tua nuova password. Requisiti della password:

- Almeno 8 caratteri

- Deve contenere lettere maiuscole e minuscole

- Deve contenere almeno un numero

- Deve contenere almeno un carattere speciale

-

Reinserisci la stessa password nel campo Conferma Nuova Password.

-

Fai clic sul pulsante Cambia Password.

(Figura 78: Modulo Cambia password - requisiti di sicurezza visibili)

(Figura 78: Modulo Cambia password - requisiti di sicurezza visibili)

Suggerimento: Usa combinazioni casuali quando crei una password sicura.

2.8 Archiviazione

La sezione Archiviazione consente di gestire le aree fisiche in cui verranno archiviati i dati di backup.

2.8.1 Aggiunta di un’area di archiviazione

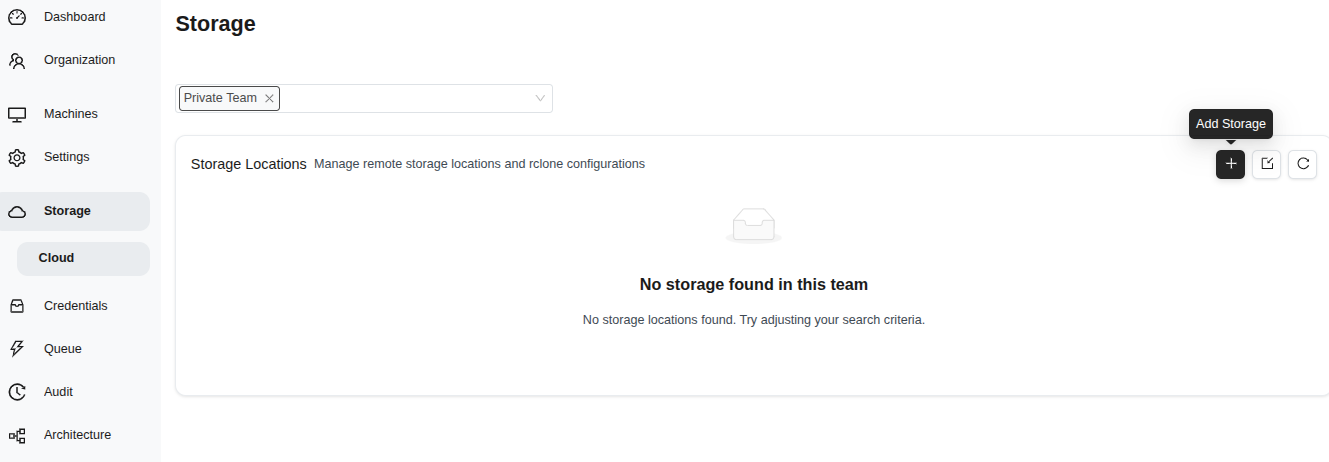

- Vai alla scheda Archiviazione dal menu di sinistra.

- Fai clic sul pulsante Aggiungi storage.

(Figura 79: Pagina di gestione archiviazione - pulsante “Aggiungi archiviazione”)

(Figura 79: Pagina di gestione archiviazione - pulsante “Aggiungi archiviazione”)

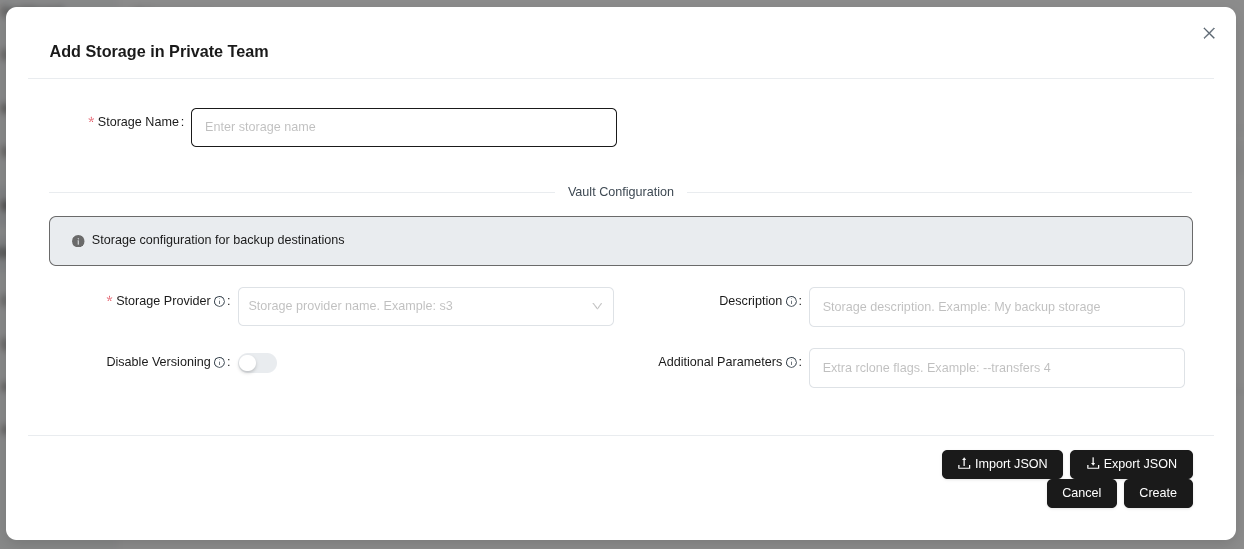

- Compila il modulo:

- Nome archiviazione: Inserisci un nome descrittivo

- Provider di archiviazione: Seleziona (es. s3)

- Descrizione: Aggiungi una descrizione opzionale

- Disabilita versioning: Opzionale

- Parametri aggiuntivi: Flag rclone (es. —transfers 4)

(Figura 80: Modulo Aggiungi archiviazione - nome, provider, descrizione e parametri)

(Figura 80: Modulo Aggiungi archiviazione - nome, provider, descrizione e parametri)

- Fai clic sul pulsante Crea.

Suggerimento: I parametri aggiuntivi accettano flag rclone per ottimizzare le prestazioni dell’archiviazione.

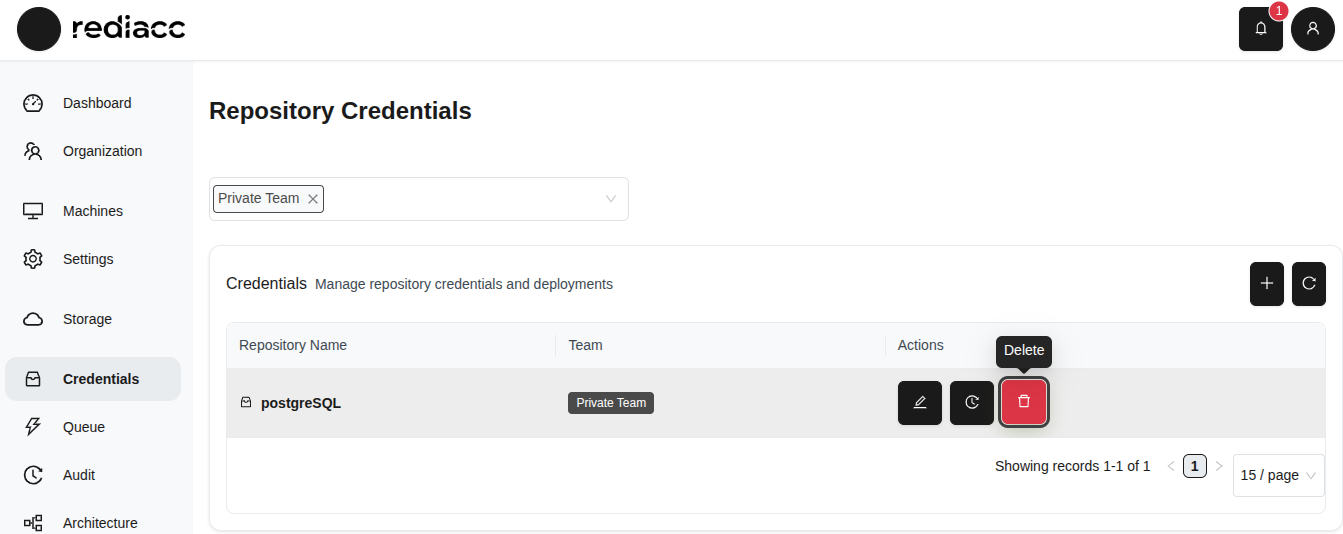

2.9 Credenziali

La sezione Credenziali consente di gestire in modo sicuro le informazioni di accesso ai tuoi repository.

2.9.1 Modifica delle credenziali

- Vai alla scheda Credenziali dal menu di sinistra.

- Seleziona il record che vuoi modificare.

- Fai clic sul pulsante Modifica.

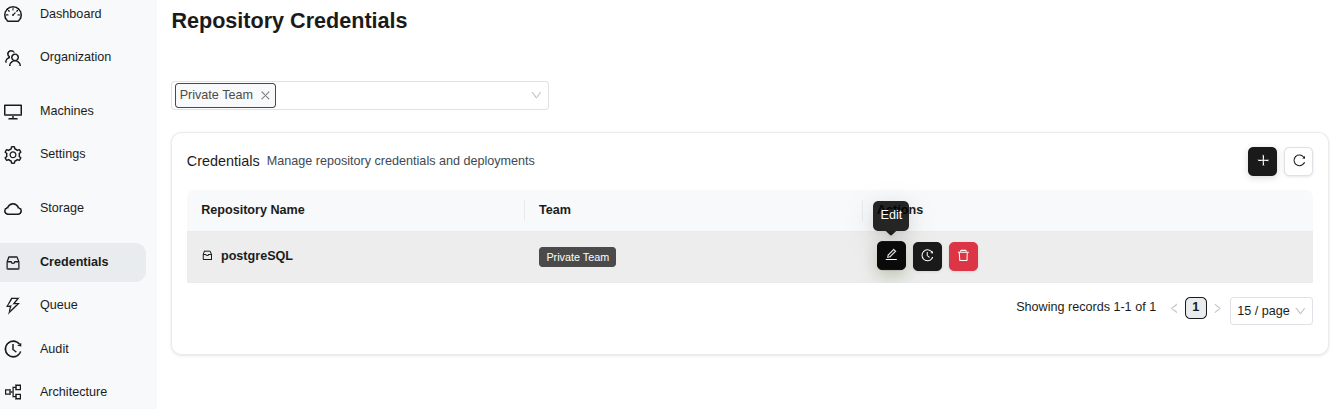

(Figura 81: Pagina Credenziali - nomi dei repository, team e pulsanti di gestione)

(Figura 81: Pagina Credenziali - nomi dei repository, team e pulsanti di gestione)

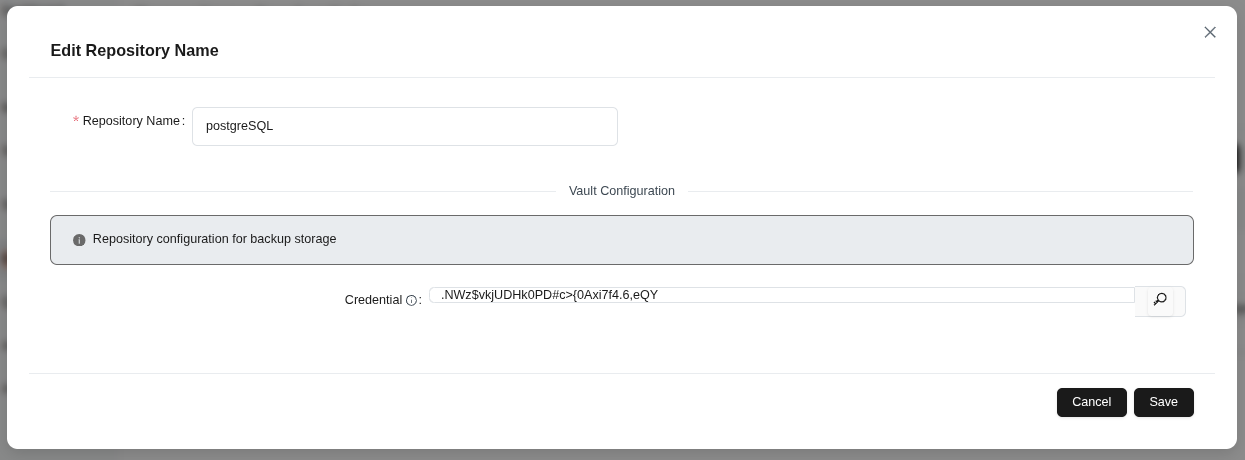

- Cambia il Nome repository se necessario.

- Salva con il pulsante Salva.

(Figura 82: Modulo Modifica nome repository - campi di configurazione vault)

(Figura 82: Modulo Modifica nome repository - campi di configurazione vault)

Suggerimento: Le credenziali sono memorizzate in modo crittografato e vengono decrittografate solo durante il deploy.

2.9.2 Traccia delle credenziali

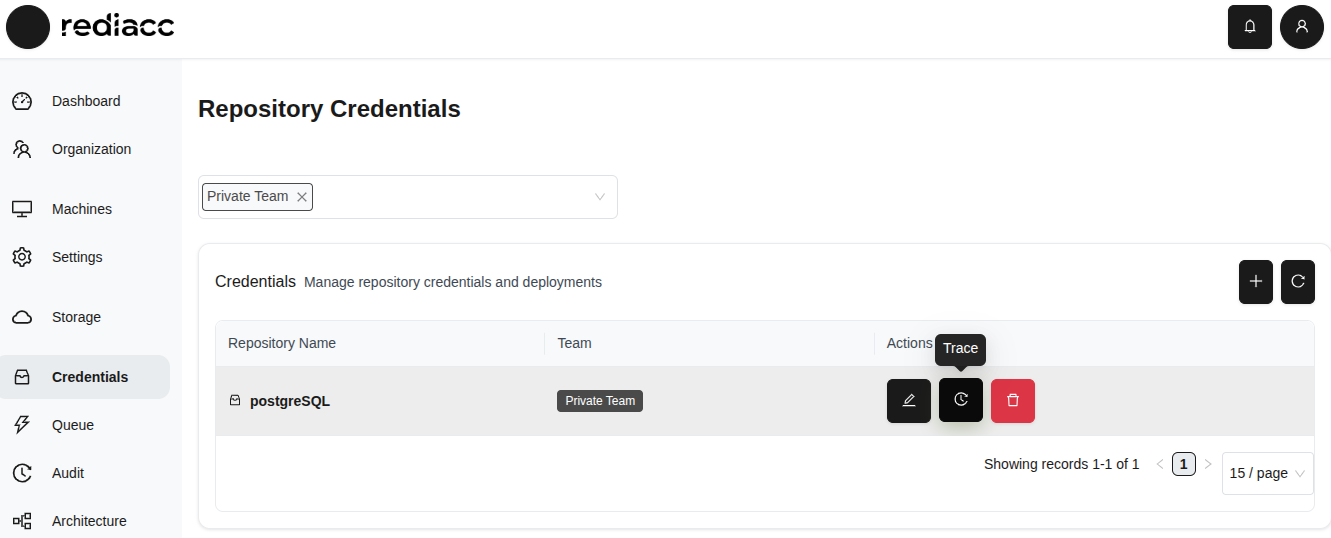

- Seleziona il record che vuoi tracciare.

- Fai clic sul pulsante Traccia.

(Figura 83: Pulsante “Trace” nella tabella Credenziali)

(Figura 83: Pulsante “Trace” nella tabella Credenziali)

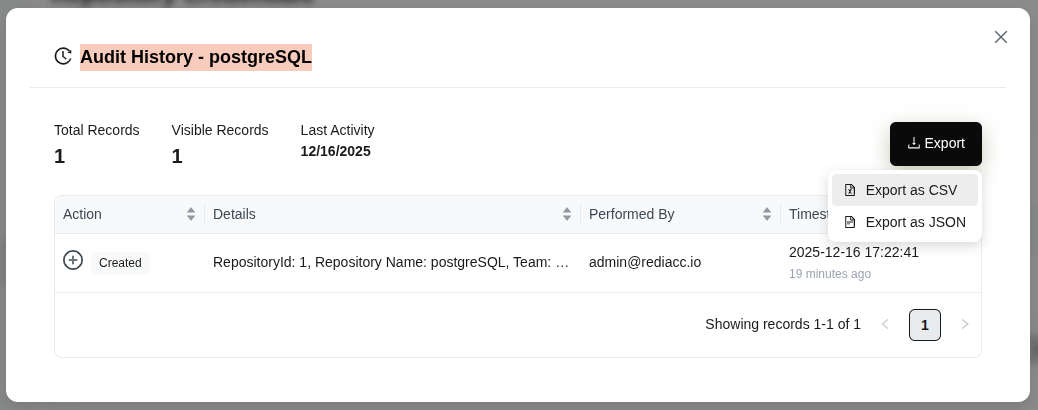

- Esamina la cronologia audit.

- Seleziona il formato dal pulsante Esporta: Esporta come CSV o Esporta come JSON.

(Figura 84: Elenco credenziali - Opzioni di esportazione)

(Figura 84: Elenco credenziali - Opzioni di esportazione)

Suggerimento: La funzione di traccia fornisce il monitoraggio dell’utilizzo delle credenziali a scopo di audit della sicurezza.

2.9.3 Eliminazione delle credenziali

- Seleziona il record che vuoi eliminare.

- Fai clic sul pulsante rosso Elimina.

(Figura 85: Pulsante rosso “Delete” nella pagina Credenziali)

(Figura 85: Pulsante rosso “Delete” nella pagina Credenziali)

- Fai clic sul pulsante Elimina nella finestra di conferma.

(Figura 86: Finestra di dialogo di conferma eliminazione - avviso azione irreversibile)

(Figura 86: Finestra di dialogo di conferma eliminazione - avviso azione irreversibile)

Avvertenza: Prima di eliminare, assicurati che la credenziale non sia in uso su altre macchine o in altre operazioni. Assicurati di avere un backup delle credenziali critiche prima di eliminarle.

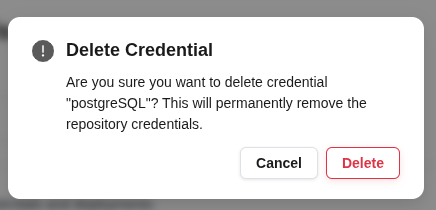

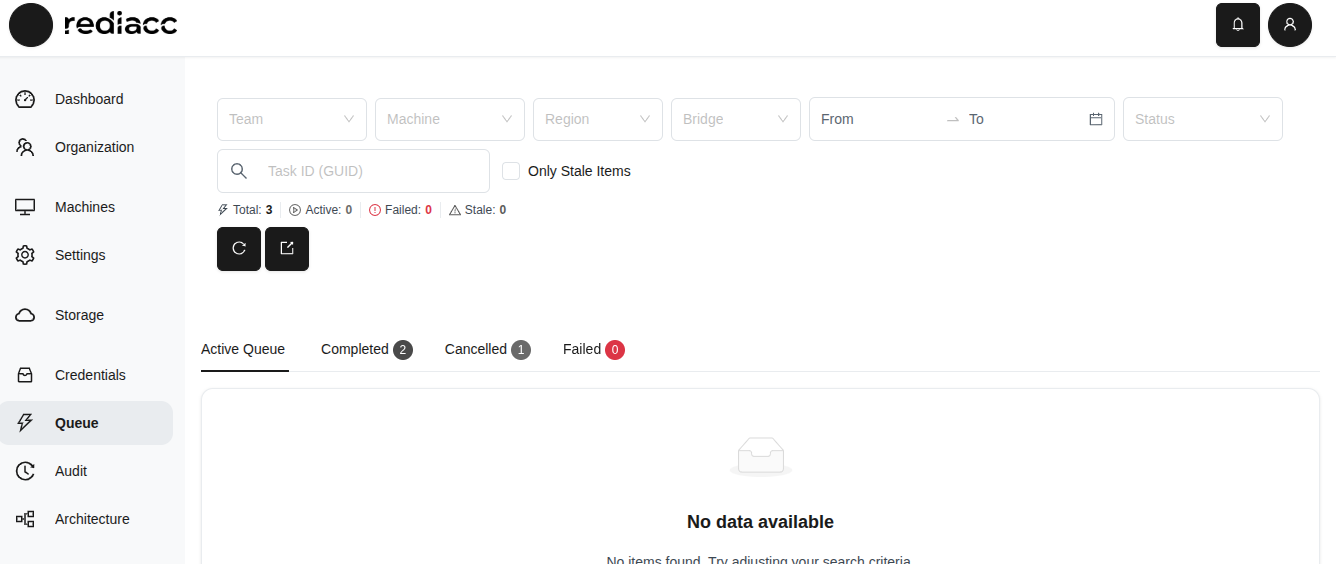

2.10 Coda

La sezione Coda consente di monitorare le operazioni in attesa e completate nel sistema.

2.10.1 Operazioni sulla coda

- Fai clic sulla scheda Coda dal menu di sinistra.

(Figura 87: Pagina Coda - opzioni di filtraggio e schede di stato)

(Figura 87: Pagina Coda - opzioni di filtraggio e schede di stato)

-

Per filtrare gli elementi della coda:

- Usa i filtri Team, Macchina, Regione e Ponte di rete

- Specifica Intervallo di Date

- Spunta l’opzione Solo Elementi Non Aggiornati

-

Visualizza i dettagli nelle schede di stato:

- Attivo: Attività in elaborazione

- Completato: Attività completate con successo

- Annullato: Attività annullate

- Fallito: Attività non riuscite

-

Seleziona un formato dal pulsante Esporta: Esporta come CSV o Esporta come JSON.

(Figura 88: Elenco coda - Opzioni di esportazione)

(Figura 88: Elenco coda - Opzioni di esportazione)

Suggerimento: L’opzione “Solo Elementi Non Aggiornati” aiuta a trovare le attività in elaborazione da molto tempo. Esporta regolarmente la cronologia della coda per analizzare le tendenze di esecuzione delle attività.

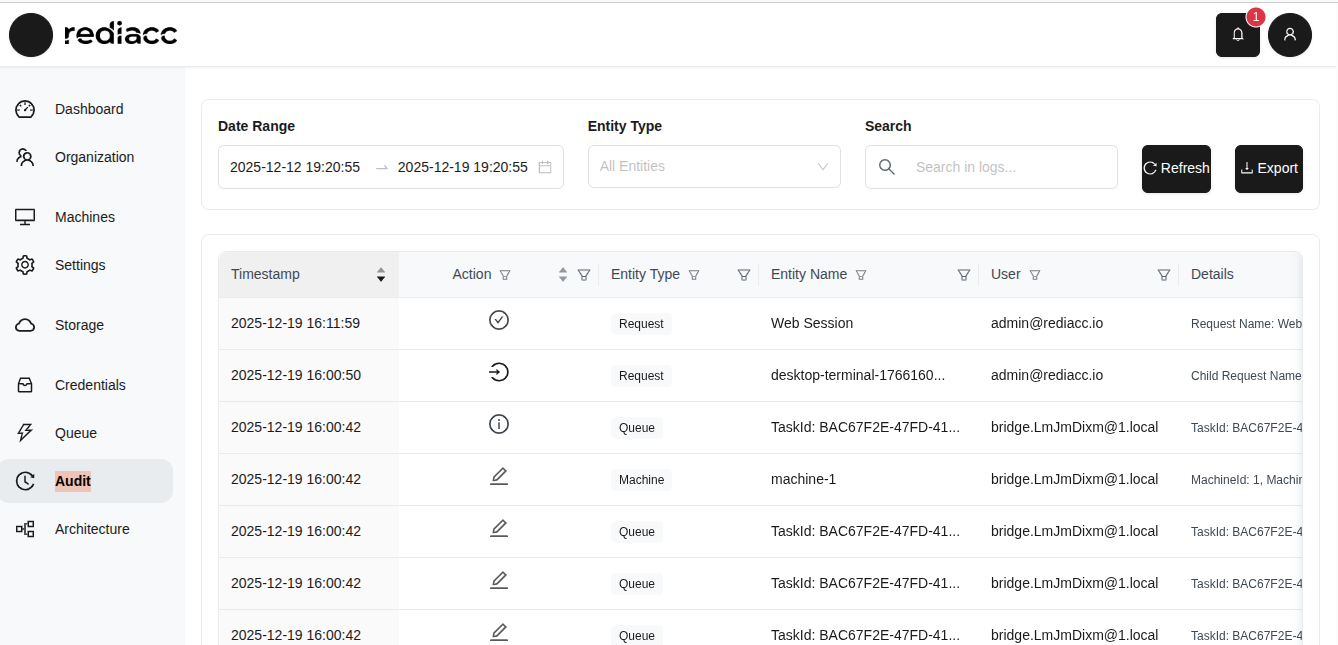

2.11 Audit

La sezione Audit mantiene i registri di tutte le operazioni eseguite nel sistema.

2.11.1 Record di audit

- Fai clic sulla scheda Verifica dal menu di sinistra.

(Figura 89: Pagina Audit - registro dettagliato di tutte le operazioni di sistema)

(Figura 89: Pagina Audit - registro dettagliato di tutte le operazioni di sistema)

-

Filtra i record di audit:

- Intervallo di date: Filtra per un periodo specifico

- Tipo di entità: Filtra per Request, Machine, Queue, ecc.

- Ricerca: Esegui una ricerca testuale

-

Esamina le informazioni per ciascun record:

- Timestamp: Data e ora dell’operazione

- Action: Tipo di operazione (Creazione, Modifica, Eliminazione, ecc.)

- Entity Type: Tipo di oggetto interessato

- Entity Name: Identificatore dell’oggetto specifico

- User: Utente che ha eseguito l’operazione

- Details: Informazioni aggiuntive sull’operazione

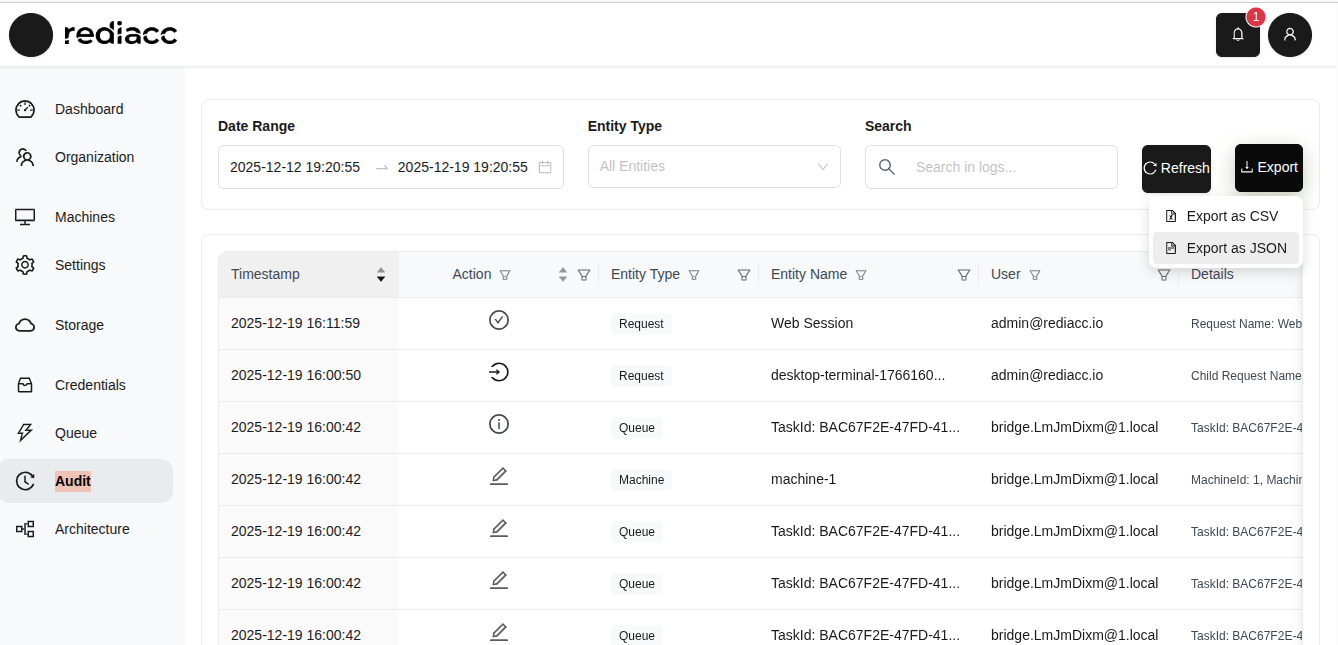

-

Seleziona un formato dal pulsante Esporta: Esporta come CSV o Esporta come JSON.

(Figura 90: Esportazione record di audit - opzioni CSV e JSON)

(Figura 90: Esportazione record di audit - opzioni CSV e JSON)

Suggerimento: Il record di audit è fondamentale per monitorare tutte le attività di sistema a fini di sicurezza e conformità. Esporta regolarmente il record di audit e conservalo in un luogo sicuro.

© 2025 Rediacc Platform - Tutti i diritti riservati.